UI Builder Uygulama Güvenliğinde En İyi Uygulamalar

Hem son kullanıcıları hem de uygulamayı koruyan UI oluşturucu uygulama güvenliğindeki en iyi uygulamaları keşfedin. Uygulamanızı güvende tutmak için kimlik doğrulama, şifreleme ve daha fazlasını öğrenin.

UI Builder Uygulama Güvenliği İhtiyacını Anlamak

İşletmeler ürün ve hizmetlerini sunmak için giderek daha fazla web uygulamalarına ve karmaşık kullanıcı arayüzlerine güvenirken, siber güvenlik önlemlerinin önemi de göz ardı edilemez. Web arayüzlerinin görsel olarak tasarlanmasına olanak sağlayan UI builder uygulamalarının, son kullanıcıları ve uygulamanın kendisini potansiyel tehditlerden korumak için güçlü güvenlikle donatılması gerekir.

Güvenli bir kullanıcı arayüzü oluşturucu gizliliği, veri bütünlüğünü ve kullanıcı memnuniyetini sağlar. Siber tehditler sürekli olarak gelişiyor ve web uygulamalarını zorluyor. Kullanıcı arayüzü oluşturucularındaki yetersiz güvenlik önlemleri, yetkisiz erişime, veri sızıntısına, hassas bilgilerin ele geçirilmesine ve hatta işletmenizin itibarının zarar görmesine neden olabilir.

Sonuç olarak, kullanıcı arayüzü oluşturucu uygulama güvenliği için en iyi uygulamaları uygulamak çok önemlidir. Bu makalede, UI oluşturucu uygulama güvenliğindeki temel kavramları tartışacağız ve kimlik doğrulamaya yönelik en iyi uygulamaları inceleyeceğiz.

UI Builder Uygulama Güvenliğinde Temel Kavramlar

Kullanıcı arayüzü oluşturucu uygulama güvenliği, en yüksek düzeyde koruma sağlamaya yardımcı olan çeşitli temel uygulamaları ve kavramları gerektirir. Bir kullanıcı arayüzü oluşturucu uygulamasının güvenliğine katkıda bulunan temel kavramlardan bazıları şunlardır:

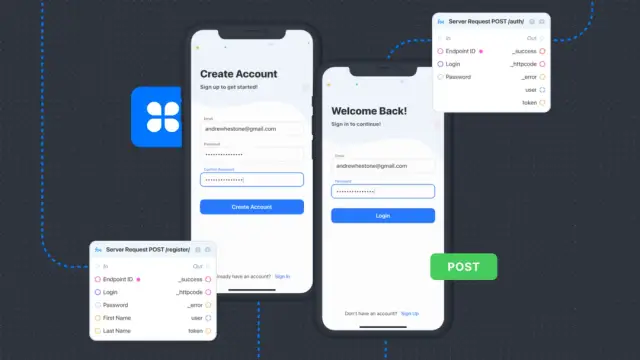

- Kimlik Doğrulama: Uygulamanıza erişmeye çalışan kullanıcıların kimliğinin doğrulanması işlemidir. Güvenli kimlik doğrulama yöntemleri, gerçek kullanıcıları kötü niyetli kişilerden ayırmaya ve yetkisiz erişimi engellemeye yardımcı olur.

- Yetkilendirme: Kimliği doğrulanmış kullanıcılara, rollerine ve izinlerine göre yalnızca uygulama içindeki uygun kaynaklara ve işlevlere erişim izni verilmesini sağlar.

- Veri Şifreleme: Şifreleme algoritmaları kullanarak düz metin verilerini okunamayan bir formata dönüştürerek, aktarım halindeki ve beklemedeki hassas bilgilerin korunması. Verilerin şifrelenmesi gizliliğin ve güvenliğin sağlanmasına yardımcı olur.

- Güvenli İletişim: Kullanıcı ile web uygulaması arasında şifrelenmiş verileri iletmek için HTTPS ve güvenli WebSocket gibi güvenli protokollerin kullanılması. Bu, iki taraf arasında değiştirilen verilerin dinlenmesini ve tahrif edilmesini önlemeye yardımcı olur.

- Giriş Doğrulaması: Kullanıcı girişlerinin beklenen formata, boyuta ve türe uyduklarından emin olmak için doğrulanması. Girişin doğru şekilde doğrulanması, SQL enjeksiyonu, siteler arası komut dosyası oluşturma (XSS) ve diğer kötü amaçlı giriş biçimleri gibi saldırıların önlenmesine yardımcı olur.

- Çıktı Kodlama: Kullanıcı tarafından sağlanan verilerin web tarayıcılarında görüntülenmeye uygun, güvenli bir formata dönüştürülmesi. Bu teknik, siteler arası komut dosyası çalıştırma (XSS) gibi komut dosyası ekleme saldırıları riskini azaltır.

Bu temel kavramları kullanıcı arayüzü oluşturucu uygulama güvenlik stratejinize uygulamak, güvenli bir kullanıcı deneyimi için güçlü bir temel oluşturmanıza yardımcı olur.

Kimlik Doğrulama Teknikleri ve En İyi Uygulamalar

Etkili kimlik doğrulama, kullanıcı arayüzü oluşturucu uygulama güvenliğinin temel bileşenlerinden biridir ve uygulanması dikkatli bir değerlendirme gerektirir. Aşağıdaki en iyi uygulamalar, kimlik doğrulama yöntemlerinizin güçlü ve güvenilir olduğundan emin olmanıza yardımcı olabilir:

- Çok Faktörlü Kimlik Doğrulamayı (MFA) Uygulayın: MFA, kullanıcıların parola ve kayıtlı bir cep telefonuna gönderilen benzersiz bir kod gibi birden fazla kimlik doğrulama biçimi sağlamasını zorunlu kılarak ekstra bir güvenlik katmanı ekler. MFA, kullanıcının parolası ele geçirilse bile yetkisiz erişim olasılığını önemli ölçüde azaltır.

- Güçlü Kimlik Doğrulama Protokolleri Kullanın: Kullanıcı kimliğini güvenli bir şekilde oluşturmak için OpenID Connect, OAuth 2.0 veya SAML gibi kanıtlanmış kimlik doğrulama protokollerini kullanın. Bu protokoller yaygın olarak kullanılır ve yüksek düzeyde güvenlik sağlar.

- Oturum Açma Denemesi Sayısını Sınırlayın: Kaba kuvvet saldırılarını önlemek için belirli bir zaman dilimi içinde izin verilen başarısız oturum açma denemelerinin sayısına bir sınır belirleyin. Başarısız oturum açma denemelerinin ardından hesap kilitlemeleri veya geçici gecikmeler uygulamak, saldırganları caydırabilir.

- Güvenli Parola Depolama: Bcrypt, scrypt veya Argon2 gibi kriptografik karma işlevlerini kullanarak kullanıcı parolalarını güvenli bir şekilde saklayın. Bu algoritmalar, parola veritabanı tehlikeye girse bile, saldırganların karma değerlerden orijinal parolaları kurtarmasını hesaplama açısından zorlaştırır.

- En İyi Parola Uygulamalarını Kullanın: Kullanıcıları, hesapları için güçlü, benzersiz parolalar oluşturmaya ve düzenli parola değişiklikleri gerektirmeye teşvik edin. Minimum uzunluğu, karmaşıklığı zorunlu kılan ve küçük/büyük harfler, sayılar ve özel karakterlerin bir karışımını kullanan parola politikaları uygulayın.

- Tek Oturum Açmayı (SSO) Etkinleştir: SSO, kullanıcıların bir kez kimlik doğrulaması yapmasına ve kuruluşunuz içindeki birden fazla uygulamaya erişim kazanmasına olanak tanır. Bu, kullanıcı deneyimini basitleştirir ve kimlik doğrulama yönetimini merkezileştirerek en iyi güvenlik uygulamalarının uygulanmasını ve sürdürülmesini kolaylaştırır.

Bu kimlik doğrulama en iyi uygulamalarını uygulayarak, kullanıcı arayüzü oluşturucu uygulamanızın güvenliğini önemli ölçüde güçlendirebilir, hem kullanıcılarınızı hem de uygulamanızı kötü niyetli aktörlerden koruyabilirsiniz.

Hassas Bilgiler İçin Veri Şifrelemeyi Uygulama

Veri şifreleme, kullanıcı arayüzü oluşturucu uygulamanızdaki hassas bilgileri koruyan çok önemli bir güvenlik önlemidir. Verilerin, yalnızca doğru şifre çözme anahtarına sahip biri tarafından şifresi çözülebilen ve okunabilen şifreli bir forma dönüştürülmesini içerir. İki ana veri şifreleme türü vardır: aktarım halinde ve beklemede. Aktarım sırasında şifreleme, kullanıcılar ile uygulama sunucusu arasında aktarılırken verileri korur.

HTTPS, TLS ve SSL gibi güvenli iletişim protokolleri, aktarım halindeki verileri şifreleyerek gizliliği ve bütünlüğü sağlar. Kullanıcı arayüzü oluşturucu uygulamanızda şifreleme uygularken, iletilen tüm verilerin bu protokollerden biri kullanılarak korunduğundan emin olun. Diğer yandan, dinlenme sırasında şifreleme, uygulamanın veritabanında depolanan verilerin korunmasını ifade eder. Veri ihlali veya izinsiz giriş olaylarında hassas bilgilere yetkisiz erişimin önlenmesi açısından hayati önem taşır.

Hassas verilerin saklanmadan önce şifrelenmesi için AES (Gelişmiş Şifreleme Standardı) gibi standart şifreleme algoritmaları kullanılmalıdır. Şifreleme anahtarlarını güvenli bir şekilde yönetmeyi unutmayın; çünkü bu anahtarların kaybolması veya yetkisiz erişim, hassas verilerin şifresinin çözülmesine yol açabilir. Ayrıca, geliştirme platformunuz için mevcut olan şifreleme kitaplıklarından ve çerçevelerinden yararlanmayı düşünün. Bu kitaplıklar, şifrelemenin doğru ve verimli bir şekilde uygulanmasını sağlayarak özel oluşturulmuş çözümlerin neden olduğu potansiyel güvenlik açıkları riskini azaltır.

Bilgilendirici ve Etkileşimli Bileşenlerin Güvenliğini Sağlama

Kullanıcı arayüzü oluşturucu uygulamaları, zengin, özelliklerle dolu bir kullanıcı deneyimi sağlamak için genellikle formlar, düğmeler ve içerik görünümleri gibi bilgilendirici ve etkileşimli bileşenler içerir. Bu bileşenlerin güvenli olmasını sağlamak, güvenlik açıklarını önler ve uygulamanın bütünlüğünü korur.

Etkileşimli bileşenlerin güvenliğini sağlamanın kritik yönlerinden biri, kullanıcı girişlerinin doğrulanmasını içerir. Kullanıcı arayüzü oluşturucu uygulamaları, zararlı verilerin uygulamaya veya arka uca eklenmesini önlemek için giriş verilerini doğrulamalıdır. Örneğin, bir alan giriş olarak bir tarih bekliyorsa, kötü amaçlı verilerin eklenmesi olasılığını azaltmak için giriş biçiminin geçerli bir tarih olduğunu doğruladığınızdan emin olun.

Kullanıcı arayüzü oluşturucu uygulamanızı geliştirirken siteler arası komut dosyası çalıştırma (XSS) saldırılarını ve diğer güvenlik açıklarını önlemek için güvenli kodlama uygulamaları kullanın. Uygulamayı risklere maruz bırakabilecek güvenli olmayan yöntemler kullanmaktan kaçının ve geliştirme platformunuz için önerilen güvenlik yönergelerini izleyin.

İçerik Güvenliği Politikası (CSP), içeriğin bir web sayfasında nasıl yüklendiğini ve yürütüldüğünü kontrol etmeye yardımcı olan önemli bir güvenlik özelliğidir. UI oluşturucu uygulamanıza CSP uygulamak, sayfaya yüklenebilecek JavaScript, CSS, resimler ve diğer varlıkların kaynaklarını sınırlayarak XSS saldırılarıyla mücadele etmenize yardımcı olabilir. Katı CSP'nin uygulanması, uygulama içinde yalnızca geçerli ve güvenilir içeriğin yürütülmesini sağlar.

AppMaster: Güvenliğin En İyi Uygulamalarını Sağlayan No-Code Bir Platform

AppMaster , arka uç, web ve mobil uygulamaları verimli ve güvenli bir şekilde oluşturmak için tasarlanmış güçlü , kodsuz bir platformdur. Güçlü kimlik doğrulama protokolleri, veri şifreleme, güvenli iletişim uygulayarak ve uygulamaların hem geliştirilmesi hem de dağıtılması için güvenli bir ortam sağlayarak UI oluşturucu uygulama güvenliğinde en iyi uygulamaları sağlar.

AppMaster kullanmanın önemli bir avantajı kusursuz güvenliğe odaklanmasıdır. Kimlik doğrulama için yerleşik destek sunmanın yanı sıra platform, güvenlik özelliklerinin uygulanma sürecini kolaylaştırarak güvenlik açıklarının giderilmemesi riskini en aza indirir. AppMaster sürekli güvenlik iyileştirmelerine odaklanır, böylece uygulamalarınızı oluştururken güncel bir güvenlik çerçevesinden yararlanabilirsiniz.

Kapsamlı yaklaşımlarının bir parçası olarak AppMaster, düzenli güvenlik denetimleri ve değerlendirmeleri içerir. Bu değerlendirmeler, potansiyel güvenlik açıklarını tespit ederek ve gerekli güncelleme ve iyileştirmeleri uygulayarak yüksek düzeyde uygulama güvenliğinin korunmasına yardımcı olur. Kullanıcı arayüzü oluşturucu uygulamanızı oluşturmak için AppMaster güvenerek güvenli ve verimli bir uygulama için sağlam bir temel sağlarsınız.

Kullanıcı arayüzü oluşturucu uygulama güvenliğindeki en iyi uygulamalar, siber tehditlerin önlenmesi, kullanıcıların verilerinin korunması ve uygulamanın sorunsuz çalışmasının sağlanması için gereklidir. Veri şifrelemeyi uygulayarak, bilgilendirici ve etkileşimli bileşenleri güvence altına alarak ve AppMaster gibi platformlardan yararlanarak uygulamanızda yüksek düzeyde güvenlik sağlayabilirsiniz.

Düzenli Güvenlik Denetimleri ve Değerlendirmelerinin Gerçekleştirilmesi

Düzenli güvenlik denetimleri ve değerlendirmeleri, kullanıcı arayüzü oluşturucu uygulamanızın güvenliğini ve bütünlüğünü sağlamada kritik öneme sahiptir. Potansiyel güvenlik açıklarını proaktif olarak belirlemenize ve mevcut güvenlik önlemlerinizin etkinliğini değerlendirmenize yardımcı olurlar.

Bu değerlendirmeleri yaparak uygulamanın güvenliğinde gerekli güncellemeleri ve iyileştirmeleri gerçekleştirebilir, ihlal ve yetkisiz erişim riskini en aza indirebilirsiniz. Bu bölümde, kullanıcı arayüzü oluşturucu uygulamalarında güvenlik denetimleri ve değerlendirmeleri yürütmenin önemi, ana bileşenleri ve en iyi uygulamaları tartışılacaktır.

Güvenlik Denetimleri ve Değerlendirmeleri Neden Önemlidir?

Güvenlik denetimleri ve değerlendirmeleri, bir kullanıcı arayüzü oluşturucu uygulaması da dahil olmak üzere bir uygulamanın güvenlik duruşunun korunmasında önemlidir. Düzenli güvenlik denetimleri ve değerlendirmeleri yapmanın ana nedenleri şunlardır:

- Güvenlik açıklarının belirlenmesi: Denetimler, uygulama altyapısında, kod tabanında ve yapılandırma ayarlarında mevcut veya potansiyel güvenlik açıklarının keşfedilmesine yardımcı olur. Bu güvenlik açıklarının belirlenmesi, geliştiricilerin sorunları çözmesine ve kötü niyetli aktörlerin istismarını önlemesine yardımcı olur.

- Güvenlik önlemlerinin değerlendirilmesi: Değerlendirmeler, kimlik doğrulama, şifreleme ve erişim kontrolleri gibi mevcut güvenlik önlemlerinizin etkinliğini değerlendirmenize olanak tanır. Savunmanızdaki potansiyel zayıflıkları tespit etmenize ve güvenlik duruşunuzu güçlendirmek için düzeltici eylemler gerçekleştirmenize olanak tanır.

- Uyumluluğun sağlanması: Düzenli güvenlik denetimleri, uygulamanızın türüne, hedef kitlesine ve bölgesine bağlı olarak değişen endüstri güvenlik standartları ve düzenlemeleriyle uyumlu kalmasını sağlamaya yardımcı olur.

- Kullanıcılar arasında güven oluşturmak: Kapsamlı bir güvenlik denetimi ve değerlendirmesi, güvenli bir uygulamayı sürdürme konusundaki kararlılığınızı gösterir. Verilerinin ve gizliliklerinin korunduğunu bilerek son kullanıcılarınızın güvenini kazanmanıza yardımcı olurlar.

Güvenlik Denetimleri ve Değerlendirmelerinin Ana Bileşenleri

Başarılı bir güvenlik denetimi ve değerlendirmesi, kullanıcı arayüzü oluşturucu uygulamanızın güvenliğinin aşağıdakiler de dahil olmak üzere birçok yönünü kapsamalıdır:

- Erişim kontrolü: Uygulama altyapısına, verilere ve işlevselliğe erişimi kontrol etmek için kullanılan mekanizmaları değerlendirin. Uygun izinlerin mevcut olduğundan ve kullanıcıların yalnızca gerekli kaynaklara erişebildiğinden emin olun.

- Kimlik Doğrulama: Çok faktörlü kimlik doğrulama, parola depolama ve OAuth 2.0 gibi güçlü kimlik doğrulama protokollerinin en iyi uygulama uygulamalarına odaklanarak uygulamanızın kimlik doğrulama sürecini gözden geçirin.

- Şifreleme: Hassas verileri hem aktarım hem de kullanım sırasında korumak için sahip olduğunuz şifreleme algoritmalarını ve protokollerini inceleyin. Şifreleme anahtarlarının gücünü ve şifreleme prosedürlerinin uygulandığını doğrulayın.

- Güvenli iletişim: Uygulamanızın, istemci ile sunucu arasında veri iletimi için HTTPS gibi güvenli iletişim kanallarını kullandığını doğrulayın. Potansiyel zayıf noktaları belirlemek için web sunucusu yapılandırma ayarlarınızı analiz edin.

- Giriş doğrulama ve çıkış kodlaması: Uygulamanızın kullanıcı giriş ve çıkış verilerini işleme biçimini gözden geçirin. Enjeksiyon saldırıları ve siteler arası komut dosyası oluşturma gibi güvenlik açıklarını azaltmak için uygun girdi doğrulama, çıktı kodlama ve hata işleme stratejilerinin uygulandığından emin olun.

- Uyumluluk: Uygulamanızın, sektörünüze, bölgenize ve hedef kitlenize yönelik güvenlik standartlarını ve düzenlemelerini karşıladığından emin olun.

Güvenlik Denetimleri ve Değerlendirmelerinin Yürütülmesine İlişkin En İyi Uygulamalar

Kullanıcı arayüzü oluşturucu uygulamanız için güvenlik denetimleri ve değerlendirmeleri gerçekleştirirken dikkate almanız gereken bazı en iyi uygulamalar şunlardır:

- Periyodik bir program oluşturun: Güvenlik denetimleri ve değerlendirmeleri gerçekleştirmek için düzenli bir program tanımlayın ve buna bağlı kalın. Uygulamanızın karmaşıklığına ve riskine bağlı olarak bu süreç üç ayda bir, altı ayda bir veya yıllık olarak gerçekleştirilebilir. Ayrıca uygulamada veya altyapısında önemli değişiklikler yapıldığında geçici değerlendirmeler yapın.

- Kapsamı tanımlayın: En kritik güvenlik hususlarına odaklanarak, kullanıcı arayüzü oluşturucu uygulamanızın değerlendirilecek bileşenlerini net bir şekilde ana hatlarıyla belirtin. İyi tanımlanmış bir kapsam, denetim sürecini kolaylaştırmaya yardımcı olur ve ilgili tüm alanları kapsamanızı sağlar.

- Otomatik araçlar ve manuel testlerin bir kombinasyonunu kullanın: Hem güvenlik açığı tarayıcıları ve statik kod analiz araçları gibi otomatik araçları hem de sızma testi ve manuel kod incelemeleri gibi manuel testleri kullanarak güvenlik değerlendirmeleri gerçekleştirin. Bu yaklaşım, daha geniş bir yelpazedeki potansiyel güvenlik açıklarının ve sorunların bulunmasına yardımcı olur.

- Birden fazla paydaşı dahil edin: Uygulama geliştiricileri, BT güvenlik personeli ve üçüncü taraf danışmanlar gibi farklı paydaşları denetim ve değerlendirme sürecine dahil edin. Bu farklı bakış açıları denetimin kalitesini ve etkinliğini artırmaya yardımcı olur.

- Bulguları belgeleyin ve önceliklendirin: Güvenlik denetimi sonuçlarını kapsamlı bir şekilde belgeleyin, bulguları etkili bir şekilde kategorilere ayırın ve önceliklendirin ve belirlenen güvenlik açıklarını ele alacak bir plan geliştirin. Yüksek öncelikli konular derhal ele alınmalı, düşük öncelikli konular ise yine de izlenmeli ve derhal ele alınmalıdır.

AppMaster gibi no-code bir platform, kullanıcı arayüzü oluşturucu uygulamanızda en iyi güvenlik uygulamalarını sağlamaya yardımcı olabilir. AppMaster güçlü kimlik doğrulama protokolleri, veri şifreleme, güvenli iletişim ve diğer temel güvenlik özelliklerini sağlar. Ayrıca, düzenli olarak güvenlik denetimleri ve değerlendirmeleri gerçekleştirerek, kullanıcı arayüzü oluşturucu uygulamanızın güvenlik duruşunu koruyabilir ve geliştirebilir, siber tehdit riskini en aza indirebilir ve son kullanıcı verilerini ve gizliliğini koruyabilirsiniz.

SSS

UI builder uygulama güvenliği, hem son kullanıcıları hem de uygulamayı siber tehditlerden korumak, gizliliği sağlamak ve veri bütünlüğünü korumak açısından hayati öneme sahiptir.

Anahtar kavramlar arasında kimlik doğrulama, yetkilendirme, veri şifreleme, güvenli iletişim, giriş doğrulama ve çıkış kodlama yer alır.

En iyi uygulamalar arasında çok faktörlü kimlik doğrulamanın uygulanması, OAuth 2.0 gibi güçlü kimlik doğrulama protokollerinin kullanılması, oturum açma denemelerinin sayısının sınırlandırılması ve güvenli parola depolama yöntemlerinin kullanılması yer alır.

Veri şifreleme, hassas bilgilerin hem aktarım sırasında hem de bekleme sırasında korunmasını sağlar. AES gibi standart şifreleme algoritmaları, hassas verileri depolama veya iletim öncesinde şifrelemek için kullanılır.

Etkileşimli bileşenler, kullanıcı girişlerinin doğrulanması, güvenli kodlama uygulamalarının kullanılması ve içeriğin bir web sayfasında nasıl yüklendiğini ve yürütüldüğünü kontrol etmek için İçerik Güvenliği Politikası (CSP) kullanılarak güvence altına alınabilir.

Düzenli güvenlik denetimleri ve değerlendirmeleri, potansiyel güvenlik açıklarının belirlenmesine, mevcut güvenlik önlemlerinin etkinliğinin değerlendirilmesine ve kullanıcı arayüzü oluşturucu uygulamasının güvenliğine yönelik güncellemeler ve iyileştirmeler uygulanmasına yardımcı olur.

Güçlü bir no-code platform olan AppMaster, güçlü kimlik doğrulama protokolleri, veri şifreleme, güvenli iletişim ve düzenli güvenlik denetimleri ve değerlendirmeleri uygulayarak en iyi güvenlik uygulamalarını sağlar.

Etkili bir güvenlik denetimi, erişim kontrolü, kimlik doğrulama, şifreleme, güvenli iletişim, giriş doğrulama, çıktı kodlama ve güvenlik standartları ve düzenlemelerine uygunluk gibi alanları kapsamalıdır.