यूआई बिल्डर एप्लिकेशन सुरक्षा में सर्वोत्तम अभ्यास

अंतिम उपयोगकर्ताओं और एप्लिकेशन दोनों की सुरक्षा करते हुए यूआई बिल्डर एप्लिकेशन सुरक्षा में सर्वोत्तम प्रथाओं का अन्वेषण करें। अपने ऐप को सुरक्षित रखने के लिए प्रमाणीकरण, एन्क्रिप्शन और बहुत कुछ के तरीके जानें।

यूआई बिल्डर एप्लिकेशन सुरक्षा की आवश्यकता को समझना

चूँकि व्यवसाय अपने उत्पादों और सेवाओं को वितरित करने के लिए वेब एप्लिकेशन और जटिल यूआई पर तेजी से निर्भर हो रहे हैं, इसलिए साइबर सुरक्षा उपायों के महत्व को नजरअंदाज नहीं किया जा सकता है। यूआई बिल्डर एप्लिकेशन, जो वेब इंटरफेस को दृश्य रूप से डिजाइन करने की अनुमति देते हैं, उन्हें अंतिम उपयोगकर्ताओं और एप्लिकेशन को संभावित खतरों से बचाने के लिए मजबूत सुरक्षा से लैस होना चाहिए।

एक सुरक्षित यूआई बिल्डर गोपनीयता, डेटा अखंडता और उपयोगकर्ता संतुष्टि सुनिश्चित करता है। साइबर खतरे लगातार विकसित हो रहे हैं और वेब अनुप्रयोगों को चुनौती दे रहे हैं। यूआई बिल्डरों में अपर्याप्त सुरक्षा उपायों से अनधिकृत पहुंच, डेटा रिसाव, संवेदनशील जानकारी से समझौता हो सकता है और यहां तक कि आपके व्यवसाय की प्रतिष्ठा को भी नुकसान हो सकता है।

परिणामस्वरूप, यूआई बिल्डर एप्लिकेशन सुरक्षा के लिए सर्वोत्तम प्रथाओं को लागू करना महत्वपूर्ण है। इस लेख में, हम यूआई बिल्डर एप्लिकेशन सुरक्षा में प्रमुख अवधारणाओं पर चर्चा करेंगे और प्रमाणीकरण के लिए सर्वोत्तम प्रथाओं पर चर्चा करेंगे।

यूआई बिल्डर एप्लिकेशन सुरक्षा में प्रमुख अवधारणाएँ

यूआई बिल्डर एप्लिकेशन सुरक्षा में विभिन्न आवश्यक प्रथाएं और अवधारणाएं शामिल हैं जो उच्चतम स्तर की सुरक्षा सुनिश्चित करने में मदद करती हैं। यहां कुछ प्रमुख अवधारणाएं दी गई हैं जो यूआई बिल्डर एप्लिकेशन की सुरक्षा में योगदान करती हैं:

- प्रमाणीकरण: आपके एप्लिकेशन तक पहुंचने का प्रयास करने वाले उपयोगकर्ताओं की पहचान सत्यापित करने की प्रक्रिया। सुरक्षित प्रमाणीकरण विधियां वास्तविक उपयोगकर्ताओं को बुरे अभिनेताओं से अलग करने और अनधिकृत पहुंच को रोकने में मदद करती हैं।

- प्राधिकरण: यह सुनिश्चित करता है कि प्रमाणित उपयोगकर्ताओं को उनकी भूमिकाओं और अनुमतियों के आधार पर, एप्लिकेशन के भीतर केवल उचित संसाधनों और कार्यक्षमता तक पहुंच प्रदान की जाती है।

- डेटा एन्क्रिप्शन: क्रिप्टोग्राफ़िक एल्गोरिदम का उपयोग करके प्लेनटेक्स्ट डेटा को अपठनीय प्रारूप में परिवर्तित करके पारगमन और आराम के दौरान संवेदनशील जानकारी की सुरक्षा करना। डेटा एन्क्रिप्ट करने से गोपनीयता और सुरक्षा सुनिश्चित करने में मदद मिलती है।

- सुरक्षित संचार: उपयोगकर्ता और वेब एप्लिकेशन के बीच एन्क्रिप्टेड डेटा संचारित करने के लिए HTTPS और सुरक्षित WebSocket जैसे सुरक्षित प्रोटोकॉल का उपयोग करना। इससे दोनों पक्षों के बीच आदान-प्रदान किए गए डेटा की चोरी और छेड़छाड़ को रोकने में मदद मिलती है।

- इनपुट सत्यापन: यह सुनिश्चित करने के लिए उपयोगकर्ता इनपुट को मान्य करना कि वे अपेक्षित प्रारूप, आकार और प्रकार के अनुरूप हैं। उचित इनपुट सत्यापन SQL इंजेक्शन, क्रॉस-साइट स्क्रिप्टिंग (XSS), और दुर्भावनापूर्ण इनपुट के अन्य रूपों जैसे हमलों को रोकने में मदद करता है।

- आउटपुट एन्कोडिंग: उपयोगकर्ता द्वारा प्रदत्त डेटा को वेब ब्राउज़र में प्रस्तुत करने के लिए उपयुक्त सुरक्षित प्रारूप में बदलना। यह तकनीक क्रॉस-साइट स्क्रिप्टिंग (XSS) जैसे स्क्रिप्ट इंजेक्शन हमलों के जोखिम को कम करती है।

अपनी यूआई बिल्डर एप्लिकेशन सुरक्षा रणनीति में इन प्रमुख अवधारणाओं को लागू करने से आपको सुरक्षित उपयोगकर्ता अनुभव के लिए एक मजबूत आधार स्थापित करने में मदद मिलती है।

प्रमाणीकरण तकनीकें और सर्वोत्तम प्रथाएँ

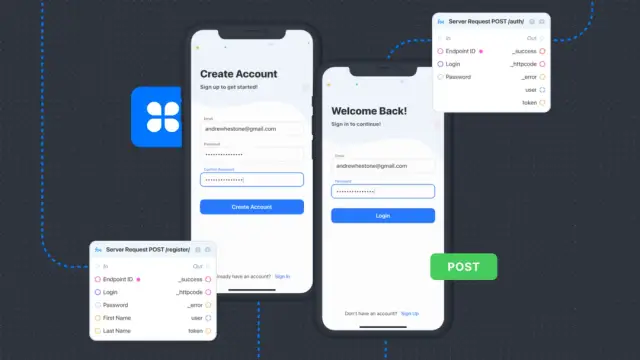

प्रभावी प्रमाणीकरण यूआई बिल्डर एप्लिकेशन सुरक्षा के प्रमुख घटकों में से एक है, और इसके कार्यान्वयन के लिए सावधानीपूर्वक विचार करने की आवश्यकता है। निम्नलिखित सर्वोत्तम प्रथाएँ आपको यह सुनिश्चित करने में मदद कर सकती हैं कि आपकी प्रमाणीकरण विधियाँ शक्तिशाली और विश्वसनीय हैं:

- मल्टी-फैक्टर प्रमाणीकरण (एमएफए) लागू करें: एमएफए उपयोगकर्ताओं को एक से अधिक प्रकार के प्रमाणीकरण, जैसे पासवर्ड और पंजीकृत मोबाइल फोन पर भेजा गया एक अद्वितीय कोड प्रदान करने की आवश्यकता करके सुरक्षा की एक अतिरिक्त परत जोड़ता है। एमएफए अनधिकृत पहुंच की संभावना को काफी कम कर देता है, भले ही उपयोगकर्ता के पासवर्ड से छेड़छाड़ की गई हो।

- मजबूत प्रमाणीकरण प्रोटोकॉल का उपयोग करें: उपयोगकर्ता की पहचान सुरक्षित रूप से स्थापित करने के लिए ओपनआईडी कनेक्ट, ओएथ 2.0, या एसएएमएल जैसे सिद्ध प्रमाणीकरण प्रोटोकॉल को नियोजित करें। ये प्रोटोकॉल व्यापक रूप से उपयोग किए जाते हैं और उच्च स्तर की सुरक्षा प्रदान करते हैं।

- लॉगिन प्रयासों की संख्या सीमित करें: क्रूर-बल के हमलों को रोकने के लिए एक विशिष्ट समय सीमा के भीतर अनुमत विफल लॉगिन प्रयासों की संख्या पर एक सीमा निर्धारित करें। लॉगिन प्रयासों में विफल होने के बाद खाता लॉकआउट या अस्थायी देरी लागू करने से हमलावरों को रोका जा सकता है।

- सुरक्षित पासवर्ड संग्रहण: क्रिप्टोग्राफ़िक हैश फ़ंक्शंस जैसे bcrypt, scrypt, या Argon2 का उपयोग करके उपयोगकर्ता पासवर्ड को सुरक्षित रूप से संग्रहीत करें। ये एल्गोरिदम हमलावरों के लिए हैशेड मानों से मूल पासवर्ड पुनर्प्राप्त करना कम्प्यूटेशनल रूप से कठिन बना देते हैं, भले ही पासवर्ड डेटाबेस से छेड़छाड़ की गई हो।

- पासवर्ड नियोजित करने की सर्वोत्तम प्रथाएँ: उपयोगकर्ताओं को अपने खातों के लिए मजबूत, अद्वितीय पासवर्ड बनाने और नियमित पासवर्ड परिवर्तन की आवश्यकता के लिए प्रोत्साहित करें। पासवर्ड नीतियां लागू करें जो न्यूनतम लंबाई, जटिलता और लोअरकेस/अपरकेस अक्षरों, संख्याओं और विशेष वर्णों के मिश्रण को लागू करती हैं।

- सिंगल साइन-ऑन (एसएसओ) सक्षम करें: एसएसओ उपयोगकर्ताओं को एक बार प्रमाणित करने और आपके संगठन के भीतर कई अनुप्रयोगों तक पहुंच प्राप्त करने की अनुमति देता है। यह उपयोगकर्ता अनुभव को सरल बनाता है और प्रमाणीकरण प्रबंधन को केंद्रीकृत करता है, जिससे सुरक्षा सर्वोत्तम प्रथाओं को लागू करना और बनाए रखना आसान हो जाता है।

इन प्रमाणीकरण सर्वोत्तम प्रथाओं को लागू करके, आप अपने यूआई बिल्डर एप्लिकेशन सुरक्षा को महत्वपूर्ण रूप से मजबूत कर सकते हैं, अपने उपयोगकर्ताओं और अपने एप्लिकेशन दोनों को दुर्भावनापूर्ण अभिनेताओं से बचा सकते हैं।

संवेदनशील जानकारी के लिए डेटा एन्क्रिप्शन लागू करना

डेटा एन्क्रिप्शन एक महत्वपूर्ण सुरक्षा उपाय है जो आपके यूआई बिल्डर एप्लिकेशन के भीतर संवेदनशील जानकारी की सुरक्षा करता है। इसमें डेटा को सिफर फॉर्म में परिवर्तित करना शामिल है, जिसे केवल सही डिक्रिप्शन कुंजी वाला व्यक्ति ही डिक्रिप्ट और पढ़ सकता है। डेटा एन्क्रिप्शन के दो मुख्य प्रकार हैं: ट्रांज़िट में और आराम पर। पारगमन में एन्क्रिप्शन डेटा की सुरक्षा करता है क्योंकि यह उपयोगकर्ताओं और एप्लिकेशन सर्वर के बीच प्रसारित होता है।

HTTPS, TLS और SSL जैसे सुरक्षित संचार प्रोटोकॉल पारगमन में डेटा को एन्क्रिप्ट करते हैं, जिससे गोपनीयता और अखंडता सुनिश्चित होती है। अपने यूआई बिल्डर एप्लिकेशन में एन्क्रिप्शन लागू करते समय, सुनिश्चित करें कि सभी प्रसारित डेटा इनमें से किसी एक प्रोटोकॉल का उपयोग करके सुरक्षित है। दूसरी ओर, एट रेस्ट एन्क्रिप्शन, एप्लिकेशन के डेटाबेस में संग्रहीत डेटा की सुरक्षा को संदर्भित करता है। डेटा उल्लंघनों या घुसपैठ की घटनाओं के मामले में संवेदनशील जानकारी तक अनधिकृत पहुंच को रोकने के लिए यह महत्वपूर्ण है।

संवेदनशील डेटा को संग्रहीत करने से पहले एन्क्रिप्ट करने के लिए एईएस (उन्नत एन्क्रिप्शन स्टैंडर्ड) जैसे मानक एन्क्रिप्शन एल्गोरिदम का उपयोग किया जाना चाहिए। एन्क्रिप्शन कुंजियों को सुरक्षित रूप से प्रबंधित करना याद रखें, क्योंकि इन कुंजियों के खोने या अनधिकृत पहुंच से संवेदनशील डेटा का डिक्रिप्शन हो सकता है। इसके अलावा, अपने विकास मंच के लिए उपलब्ध एन्क्रिप्शन लाइब्रेरी और फ्रेमवर्क का लाभ उठाने पर विचार करें। ये लाइब्रेरी सुनिश्चित करती हैं कि एन्क्रिप्शन सही और कुशलता से लागू किया गया है, जिससे कस्टम-निर्मित समाधानों के कारण होने वाली संभावित कमजोरियों का खतरा कम हो जाता है।

सूचनात्मक और इंटरैक्टिव घटकों को सुरक्षित करना

यूआई बिल्डर अनुप्रयोगों में अक्सर एक समृद्ध, फीचर-पैक उपयोगकर्ता अनुभव प्रदान करने के लिए सूचनात्मक और इंटरैक्टिव घटक शामिल होते हैं, जैसे फॉर्म, बटन और सामग्री डिस्प्ले। यह सुनिश्चित करना कि ये घटक सुरक्षित हैं, कमजोरियों को रोकता है और एप्लिकेशन की अखंडता की रक्षा करता है।

इंटरैक्टिव घटकों को सुरक्षित करने के महत्वपूर्ण पहलुओं में से एक में उपयोगकर्ता इनपुट को मान्य करना शामिल है। हानिकारक डेटा को एप्लिकेशन या बैकएंड में इंजेक्ट होने से रोकने के लिए यूआई बिल्डर एप्लिकेशन को इनपुट डेटा को मान्य करना होगा। उदाहरण के लिए, यदि कोई फ़ील्ड इनपुट के रूप में दिनांक की अपेक्षा करता है, तो यह सत्यापित करना सुनिश्चित करें कि दुर्भावनापूर्ण डेटा इंजेक्ट होने की संभावना को कम करने के लिए इनपुट प्रारूप एक वैध दिनांक है।

अपने यूआई बिल्डर एप्लिकेशन को विकसित करते समय क्रॉस-साइट स्क्रिप्टिंग (एक्सएसएस) हमलों और अन्य सुरक्षा कमजोरियों को रोकने के लिए सुरक्षित कोडिंग प्रथाओं को नियोजित करें। असुरक्षित तरीकों का उपयोग करने से बचें जो एप्लिकेशन को जोखिम में डाल सकते हैं और आपके विकास प्लेटफ़ॉर्म के लिए अनुशंसित सुरक्षा दिशानिर्देशों का पालन करें।

सामग्री सुरक्षा नीति (सीएसपी) एक आवश्यक सुरक्षा सुविधा है जो यह नियंत्रित करने में मदद करती है कि वेबपेज पर सामग्री कैसे लोड और निष्पादित की जाती है। आपके यूआई बिल्डर एप्लिकेशन में सीएसपी को लागू करने से पेज पर लोड किए जा सकने वाले जावास्क्रिप्ट, सीएसएस, छवियों और अन्य संपत्तियों के स्रोतों को सीमित करके एक्सएसएस हमलों से निपटने में मदद मिल सकती है। सख्त सीएसपी लागू करने से यह सुनिश्चित होता है कि एप्लिकेशन के भीतर केवल वैध और विश्वसनीय सामग्री ही निष्पादित की जाती है।

AppMaster: सुरक्षा की सर्वोत्तम प्रथाओं को सुनिश्चित करने वाला एक No-Code प्लेटफ़ॉर्म

ऐपमास्टर एक शक्तिशाली नो-कोड प्लेटफ़ॉर्म है जिसे बैकएंड, वेब और मोबाइल एप्लिकेशन को कुशलतापूर्वक और सुरक्षित रूप से बनाने के लिए डिज़ाइन किया गया है। यह मजबूत प्रमाणीकरण प्रोटोकॉल, डेटा एन्क्रिप्शन, सुरक्षित संचार को लागू करके और अनुप्रयोगों के विकास और तैनाती दोनों के लिए एक सुरक्षित वातावरण प्रदान करके यूआई बिल्डर एप्लिकेशन सुरक्षा में सर्वोत्तम प्रथाओं को सुनिश्चित करता है।

AppMaster का उपयोग करने का एक महत्वपूर्ण लाभ इसका निर्बाध सुरक्षा पर ध्यान केंद्रित करना है। प्रमाणीकरण के लिए अंतर्निहित समर्थन की पेशकश के अलावा, प्लेटफ़ॉर्म सुरक्षा सुविधाओं को लागू करने की प्रक्रिया को सुव्यवस्थित करता है, जिससे कमजोरियों का समाधान न होने का जोखिम कम हो जाता है। AppMaster निरंतर सुरक्षा सुधारों पर ध्यान केंद्रित करता है, ताकि आप अपने एप्लिकेशन बनाते समय एक अद्यतन सुरक्षा ढांचे से लाभ उठा सकें।

अपने व्यापक दृष्टिकोण के एक भाग के रूप में, AppMaster नियमित सुरक्षा ऑडिट और मूल्यांकन को शामिल करता है। ये आकलन संभावित कमजोरियों की पहचान करके और आवश्यक अपडेट और सुधारों को लागू करके उच्च स्तर की एप्लिकेशन सुरक्षा बनाए रखने में मदद करते हैं। अपने यूआई बिल्डर एप्लिकेशन को बनाने के लिए AppMaster पर भरोसा करके, आप एक सुरक्षित और कुशल एप्लिकेशन के लिए एक ठोस आधार सुनिश्चित करते हैं।

यूआई बिल्डर एप्लिकेशन सुरक्षा में सर्वोत्तम अभ्यास साइबर खतरों को रोकने, उपयोगकर्ताओं के डेटा की सुरक्षा और एप्लिकेशन के सुचारू संचालन को सुनिश्चित करने के लिए आवश्यक हैं। डेटा एन्क्रिप्शन लागू करके, सूचनात्मक और इंटरैक्टिव घटकों को सुरक्षित करके, और AppMaster जैसे प्लेटफ़ॉर्म का लाभ उठाकर, आप अपने एप्लिकेशन के भीतर उच्च स्तर की सुरक्षा बनाए रख सकते हैं।

नियमित सुरक्षा ऑडिट और मूल्यांकन करना

आपके यूआई बिल्डर एप्लिकेशन की सुरक्षा और अखंडता सुनिश्चित करने के लिए नियमित सुरक्षा ऑडिट और मूल्यांकन महत्वपूर्ण हैं। वे आपको सक्रिय रूप से संभावित कमजोरियों की पहचान करने और आपके वर्तमान सुरक्षा उपायों की प्रभावशीलता का मूल्यांकन करने में मदद करते हैं।

इन मूल्यांकनों का संचालन करके, आप एप्लिकेशन की सुरक्षा के लिए आवश्यक अपडेट और सुधार लागू कर सकते हैं, उल्लंघनों और अनधिकृत पहुंच के जोखिम को कम कर सकते हैं। यह अनुभाग यूआई बिल्डर अनुप्रयोगों में सुरक्षा ऑडिट और मूल्यांकन करने के महत्व, मुख्य घटकों और सर्वोत्तम प्रथाओं पर चर्चा करेगा।

सुरक्षा ऑडिट और मूल्यांकन क्यों आवश्यक हैं?

यूआई बिल्डर एप्लिकेशन सहित किसी एप्लिकेशन की सुरक्षा स्थिति को बनाए रखने में सुरक्षा ऑडिट और मूल्यांकन महत्वपूर्ण हैं। नियमित सुरक्षा ऑडिट और मूल्यांकन करने के मुख्य कारणों में शामिल हैं:

- कमजोरियों की पहचान करना: ऑडिट एप्लिकेशन इंफ्रास्ट्रक्चर, कोडबेस और कॉन्फ़िगरेशन सेटिंग्स में मौजूदा या संभावित सुरक्षा कमजोरियों का पता लगाने में मदद करता है। इन कमजोरियों की पहचान करने से डेवलपर्स को समस्याओं को ठीक करने और दुर्भावनापूर्ण अभिनेताओं द्वारा शोषण को रोकने में मदद मिलती है।

- सुरक्षा उपायों का मूल्यांकन: मूल्यांकन आपको प्रमाणीकरण, एन्क्रिप्शन और एक्सेस नियंत्रण जैसे अपने मौजूदा सुरक्षा उपायों की प्रभावशीलता का मूल्यांकन करने की अनुमति देता है। वे आपको अपनी सुरक्षा में संभावित कमजोरियों का पता लगाने और अपनी सुरक्षा स्थिति को मजबूत करने के लिए सुधारात्मक कार्रवाई करने में सक्षम बनाते हैं।

- अनुपालन सुनिश्चित करना: नियमित सुरक्षा ऑडिट यह सुनिश्चित करने में मदद करता है कि आपका एप्लिकेशन उद्योग सुरक्षा मानकों और विनियमों के अनुरूप रहता है, जो आपके एप्लिकेशन के प्रकार, दर्शकों और क्षेत्र के आधार पर भिन्न होते हैं।

- उपयोगकर्ताओं के साथ विश्वास बनाना: एक व्यापक सुरक्षा ऑडिट और मूल्यांकन एक सुरक्षित एप्लिकेशन को बनाए रखने के प्रति आपकी प्रतिबद्धता को दर्शाता है। वे आपके अंतिम उपयोगकर्ताओं के साथ विश्वास बनाने में मदद करते हैं, यह जानते हुए कि उनके डेटा और गोपनीयता की सुरक्षा की जा रही है।

सुरक्षा ऑडिट और मूल्यांकन के मुख्य घटक

एक सफल सुरक्षा ऑडिट और मूल्यांकन में आपके यूआई बिल्डर एप्लिकेशन की सुरक्षा के कई पहलुओं को शामिल किया जाना चाहिए, जिनमें शामिल हैं:

- अभिगम नियंत्रण: एप्लिकेशन के बुनियादी ढांचे, डेटा और कार्यक्षमता तक पहुंच को नियंत्रित करने के लिए उपयोग किए जाने वाले तंत्र का आकलन करें। सुनिश्चित करें कि उचित अनुमतियाँ मौजूद हैं, और उपयोगकर्ता केवल आवश्यक संसाधनों तक ही पहुँच सकते हैं।

- प्रमाणीकरण: बहु-कारक प्रमाणीकरण, पासवर्ड भंडारण और OAuth 2.0 जैसे मजबूत प्रमाणीकरण प्रोटोकॉल के सर्वोत्तम अभ्यास कार्यान्वयन पर ध्यान केंद्रित करते हुए, अपने एप्लिकेशन की प्रमाणीकरण प्रक्रिया की समीक्षा करें।

- एन्क्रिप्शन: पारगमन और विश्राम दोनों में संवेदनशील डेटा की सुरक्षा के लिए आपके पास मौजूद एन्क्रिप्शन एल्गोरिदम और प्रोटोकॉल की जांच करें। एन्क्रिप्शन कुंजियों की ताकत और एन्क्रिप्शन प्रक्रियाओं के कार्यान्वयन को सत्यापित करें।

- सुरक्षित संचार: सत्यापित करें कि आपका एप्लिकेशन क्लाइंट और सर्वर के बीच डेटा संचारित करने के लिए HTTPS जैसे सुरक्षित संचार चैनलों का उपयोग करता है। किसी भी संभावित कमजोर बिंदु की पहचान करने के लिए अपनी वेब सर्वर कॉन्फ़िगरेशन सेटिंग्स का विश्लेषण करें।

- इनपुट सत्यापन और आउटपुट एन्कोडिंग: उपयोगकर्ता इनपुट और आउटपुट डेटा के अपने एप्लिकेशन के प्रबंधन की समीक्षा करें। इंजेक्शन हमलों और क्रॉस-साइट स्क्रिप्टिंग जैसी कमजोरियों को कम करने के लिए उचित इनपुट सत्यापन, आउटपुट एन्कोडिंग और त्रुटि प्रबंधन रणनीतियों को लागू करना सुनिश्चित करें।

- अनुपालन: सुनिश्चित करें कि आपका एप्लिकेशन आपके विशिष्ट उद्योग, क्षेत्र और लक्षित दर्शकों के लिए सुरक्षा मानकों और विनियमों को पूरा करता है।

सुरक्षा ऑडिट और मूल्यांकन करने के लिए सर्वोत्तम अभ्यास

आपके यूआई बिल्डर एप्लिकेशन के लिए सुरक्षा ऑडिट और मूल्यांकन करते समय विचार करने के लिए यहां कुछ सर्वोत्तम प्रथाएं दी गई हैं:

- एक आवधिक कार्यक्रम स्थापित करें: सुरक्षा ऑडिट और मूल्यांकन करने के लिए एक नियमित कार्यक्रम परिभाषित करें और उसका पालन करें। आपके आवेदन की जटिलता और जोखिम के आधार पर, यह प्रक्रिया त्रैमासिक, अर्ध-वार्षिक या वार्षिक रूप से की जा सकती है। इसके अलावा, जब एप्लिकेशन या उसके बुनियादी ढांचे में महत्वपूर्ण परिवर्तन किए जाते हैं तो तदर्थ मूल्यांकन करें।

- दायरा परिभाषित करें: सबसे महत्वपूर्ण सुरक्षा पहलुओं पर ध्यान केंद्रित करते हुए, अपने यूआई बिल्डर एप्लिकेशन के मूल्यांकन किए जाने वाले घटकों को स्पष्ट रूप से रेखांकित करें। एक अच्छी तरह से परिभाषित दायरा ऑडिट प्रक्रिया को सुव्यवस्थित करने में मदद करता है और यह सुनिश्चित करता है कि आप सभी प्रासंगिक क्षेत्रों को कवर करते हैं।

- स्वचालित उपकरणों और मैन्युअल परीक्षण के संयोजन का उपयोग करें: सुरक्षा मूल्यांकन दोनों स्वचालित उपकरणों, जैसे भेद्यता स्कैनर और स्थैतिक कोड विश्लेषण उपकरण, और मैन्युअल परीक्षण, जैसे प्रवेश परीक्षण और मैन्युअल कोड समीक्षा का उपयोग करके करें। यह दृष्टिकोण संभावित कमजोरियों और मुद्दों की एक विस्तृत श्रृंखला खोजने में मदद करता है।

- कई हितधारकों को शामिल करें: ऑडिट और मूल्यांकन प्रक्रिया में विभिन्न हितधारकों को शामिल करें, जैसे एप्लिकेशन डेवलपर्स, आईटी सुरक्षा कर्मी और तीसरे पक्ष के सलाहकार। ये विविध दृष्टिकोण ऑडिट की गुणवत्ता और प्रभावशीलता को बेहतर बनाने में मदद करते हैं।

- निष्कर्षों का दस्तावेजीकरण करें और उन्हें प्राथमिकता दें: सुरक्षा ऑडिट परिणामों का पूरी तरह से दस्तावेजीकरण करें, निष्कर्षों को प्रभावी ढंग से वर्गीकृत और प्राथमिकता दें, और पहचानी गई कमजोरियों को दूर करने के लिए एक योजना विकसित करें। उच्च-प्राथमिकता वाले मुद्दों को तुरंत संबोधित किया जाना चाहिए, जबकि कम-प्राथमिकता वाले मुद्दों की अभी भी निगरानी की जानी चाहिए और तुरंत संबोधित किया जाना चाहिए।

AppMaster जैसा no-code प्लेटफ़ॉर्म आपके यूआई बिल्डर एप्लिकेशन के भीतर सुरक्षा सर्वोत्तम प्रथाओं को सुनिश्चित करने में मदद कर सकता है। AppMaster मजबूत प्रमाणीकरण प्रोटोकॉल, डेटा एन्क्रिप्शन, सुरक्षित संचार और अन्य आवश्यक सुरक्षा सुविधाएँ प्रदान करता है। इसके अलावा, नियमित रूप से सुरक्षा ऑडिट और मूल्यांकन करके, आप अपने यूआई बिल्डर एप्लिकेशन की सुरक्षा स्थिति को बनाए रख सकते हैं और सुधार सकते हैं, साइबर खतरों के जोखिम को कम कर सकते हैं और अंतिम-उपयोगकर्ता डेटा और गोपनीयता की सुरक्षा कर सकते हैं।

सामान्य प्रश्न

यूआई बिल्डर एप्लिकेशन सुरक्षा अंतिम उपयोगकर्ताओं और एप्लिकेशन दोनों को साइबर खतरों से बचाने, गोपनीयता सुनिश्चित करने और डेटा अखंडता बनाए रखने के लिए महत्वपूर्ण है।

मुख्य अवधारणाओं में प्रमाणीकरण, प्राधिकरण, डेटा एन्क्रिप्शन, सुरक्षित संचार, इनपुट सत्यापन और आउटपुट एन्कोडिंग शामिल हैं।

सर्वोत्तम प्रथाओं में बहु-कारक प्रमाणीकरण लागू करना, OAuth 2.0 जैसे मजबूत प्रमाणीकरण प्रोटोकॉल का उपयोग करना, लॉगिन प्रयासों की संख्या सीमित करना और सुरक्षित पासवर्ड भंडारण विधियों को नियोजित करना शामिल है।

डेटा एन्क्रिप्शन यह सुनिश्चित करता है कि संवेदनशील जानकारी पारगमन और आराम दोनों समय सुरक्षित रहे। एईएस जैसे मानक एन्क्रिप्शन एल्गोरिदम का उपयोग भंडारण या ट्रांसमिशन से पहले संवेदनशील डेटा को एन्क्रिप्ट करने के लिए किया जाता है।

इंटरएक्टिव घटकों को उपयोगकर्ता इनपुट को मान्य करके, सुरक्षित कोडिंग प्रथाओं को नियोजित करके और वेबपेज पर सामग्री को कैसे लोड और निष्पादित किया जाता है इसे नियंत्रित करने के लिए सामग्री सुरक्षा नीति (सीएसपी) का उपयोग करके सुरक्षित किया जा सकता है।

नियमित सुरक्षा ऑडिट और मूल्यांकन संभावित सुरक्षा कमजोरियों की पहचान करने, वर्तमान सुरक्षा उपायों की प्रभावशीलता का मूल्यांकन करने और यूआई बिल्डर एप्लिकेशन की सुरक्षा में अपडेट और सुधार लागू करने में मदद करते हैं।

AppMaster, एक शक्तिशाली no-code प्लेटफ़ॉर्म, मजबूत प्रमाणीकरण प्रोटोकॉल, डेटा एन्क्रिप्शन, सुरक्षित संचार और नियमित सुरक्षा ऑडिट और मूल्यांकन लागू करके सुरक्षा सर्वोत्तम प्रथाओं को सुनिश्चित करता है।

एक प्रभावी सुरक्षा ऑडिट में पहुंच नियंत्रण, प्रमाणीकरण, एन्क्रिप्शन, सुरक्षित संचार, इनपुट सत्यापन, आउटपुट एन्कोडिंग और सुरक्षा मानकों और विनियमों के अनुपालन जैसे क्षेत्र शामिल होने चाहिए।