Рекомендации по обеспечению безопасности приложений UI конструктора

Изучите лучшие практики в области безопасности приложений для разработчиков пользовательского интерфейса, защищая как конечных пользователей, так и приложение. Изучите методы аутентификации, шифрования и многое другое, чтобы обеспечить безопасность вашего приложения.

Понимание необходимости обеспечения безопасности приложений UI конструктора

Поскольку предприятия все больше полагаются на веб-приложения и сложные пользовательские интерфейсы для предоставления своих продуктов и услуг, нельзя недооценивать важность мер кибербезопасности. Приложения для создания пользовательского интерфейса, которые позволяют визуально проектировать веб-интерфейсы, должны быть оснащены надежной защитой для защиты конечных пользователей и самого приложения от потенциальных угроз.

Безопасный конструктор пользовательского интерфейса обеспечивает конфиденциальность, целостность данных и удовлетворенность пользователей. Киберугрозы постоянно развиваются и бросают вызов веб-приложениям. Неадекватные меры безопасности в конструкторах пользовательского интерфейса могут привести к несанкционированному доступу, утечке данных, компрометации конфиденциальной информации и даже нанесению ущерба репутации вашего бизнеса.

В результате крайне важно внедрить лучшие практики для обеспечения безопасности приложений конструктора пользовательского интерфейса. В этой статье мы обсудим ключевые концепции безопасности приложений для создания пользовательского интерфейса и углубимся в лучшие практики аутентификации.

Ключевые понятия в безопасности приложений UI конструктора

Безопасность приложений конструктора пользовательского интерфейса включает в себя различные важные практики и концепции, которые помогают обеспечить высочайший уровень защиты. Вот некоторые ключевые концепции, которые способствуют безопасности приложения для создания пользовательского интерфейса:

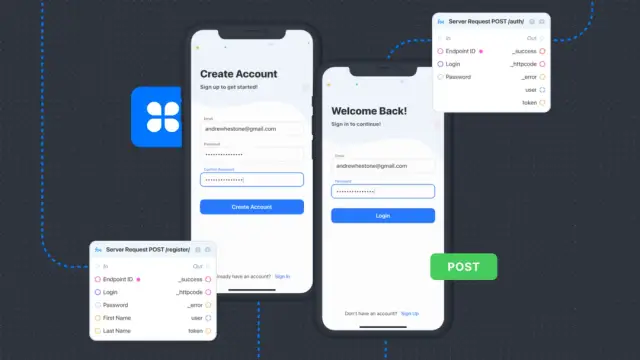

- Аутентификация: процесс проверки личности пользователей, пытающихся получить доступ к вашему приложению. Методы безопасной аутентификации помогают отличить настоящих пользователей от злоумышленников и предотвратить несанкционированный доступ.

- Авторизация: гарантирует, что прошедшим проверку подлинности пользователям предоставляется доступ только к соответствующим ресурсам и функциям приложения в зависимости от их ролей и разрешений.

- Шифрование данных: защита конфиденциальной информации при передаче и хранении путем преобразования данных в виде открытого текста в нечитаемый формат с использованием криптографических алгоритмов. Шифрование данных помогает обеспечить конфиденциальность и безопасность.

- Безопасная связь: использование безопасных протоколов, таких как HTTPS и безопасный WebSocket , для передачи зашифрованных данных между пользователем и веб-приложением. Это помогает предотвратить подслушивание и подделку данных, которыми обмениваются две стороны.

- Проверка ввода: проверка вводимых пользователем данных на предмет их соответствия ожидаемому формату, размеру и типу. Правильная проверка входных данных помогает предотвратить такие атаки, как внедрение SQL, межсайтовый скриптинг (XSS) и другие формы вредоносного ввода.

- Кодирование вывода: преобразование предоставленных пользователем данных в безопасный формат, подходящий для рендеринга в веб-браузерах. Этот метод снижает риск атак путем внедрения сценариев, таких как межсайтовый скриптинг (XSS).

Реализация этих ключевых концепций в стратегии безопасности приложений для разработчиков пользовательского интерфейса поможет вам создать прочную основу для безопасного взаимодействия с пользователем.

Методы аутентификации и лучшие практики

Эффективная аутентификация — один из ключевых компонентов безопасности приложения UI builder, и ее реализация требует тщательного рассмотрения. Следующие рекомендации помогут вам обеспечить эффективность и надежность ваших методов аутентификации:

- Внедрите многофакторную аутентификацию (MFA). MFA добавляет дополнительный уровень безопасности, требуя от пользователей предоставить более одной формы аутентификации, например пароль и уникальный код, отправленный на зарегистрированный мобильный телефон. MFA значительно снижает вероятность несанкционированного доступа, даже если пароль пользователя скомпрометирован.

- Используйте надежные протоколы аутентификации. Используйте проверенные протоколы аутентификации, такие как OpenID Connect, OAuth 2.0 или SAML, для безопасного установления личности пользователя. Эти протоколы широко используются и обеспечивают высокий уровень безопасности.

- Ограничьте количество попыток входа в систему. Установите ограничение на количество неудачных попыток входа в систему, разрешенных в течение определенного периода времени, чтобы предотвратить атаки методом перебора. Блокировка учетных записей или временные задержки после неудачных попыток входа в систему могут сдержать злоумышленников.

- Безопасное хранение паролей: надежно храните пароли пользователей с помощью криптографических хэш-функций, таких как bcrypt, scrypt или Argon2. Эти алгоритмы усложняют злоумышленникам восстановление исходных паролей из хешированных значений с вычислительной точки зрения, даже если база данных паролей скомпрометирована.

- Используйте передовые методы работы с паролями. Поощряйте пользователей создавать надежные и уникальные пароли для своих учетных записей и требуйте регулярной смены паролей. Внедрите политику паролей, обеспечивающую минимальную длину, сложность и использование сочетания строчных и прописных букв, цифр и специальных символов.

- Включить единый вход (SSO). SSO позволяет пользователям пройти аутентификацию один раз и получить доступ к нескольким приложениям в вашей организации. Это упрощает работу пользователя и централизует управление аутентификацией, упрощая внедрение и поддержку передовых методов обеспечения безопасности.

Внедрив эти рекомендации по аутентификации, вы можете значительно повысить безопасность приложения для создания пользовательского интерфейса, защитив как своих пользователей, так и свое приложение от злоумышленников.

Внедрение шифрования данных для конфиденциальной информации

Шифрование данных — это важнейшая мера безопасности, которая защищает конфиденциальную информацию в вашем приложении для создания пользовательского интерфейса. Он включает в себя преобразование данных в зашифрованную форму, которую может расшифровать и прочитать только тот, у кого есть правильный ключ дешифрования. Существует два основных типа шифрования данных: при передаче и при хранении. Шифрование при передаче защищает данные при их передаче между пользователями и сервером приложений.

Протоколы безопасной связи, такие как HTTPS, TLS и SSL, шифруют передаваемые данные, обеспечивая конфиденциальность и целостность. При реализации шифрования в приложении для создания пользовательского интерфейса убедитесь, что все передаваемые данные защищены с помощью одного из этих протоколов. С другой стороны, шифрование неактивных данных относится к защите данных, хранящихся в базе данных приложения. Это имеет решающее значение для предотвращения несанкционированного доступа к конфиденциальной информации в случае утечки данных или вторжения.

Стандартные алгоритмы шифрования, такие как AES (расширенный стандарт шифрования), следует использовать для шифрования конфиденциальных данных перед их сохранением. Не забывайте безопасно управлять ключами шифрования, поскольку потеря или несанкционированный доступ к этим ключам может привести к расшифровке конфиденциальных данных. Кроме того, рассмотрите возможность использования библиотек и платформ шифрования, доступных для вашей платформы разработки. Эти библиотеки обеспечивают правильную и эффективную реализацию шифрования, снижая риск потенциальных уязвимостей, вызванных специально разработанными решениями.

Защита информационных и интерактивных компонентов

Приложения для создания пользовательского интерфейса часто включают в себя информативные и интерактивные компоненты, такие как формы, кнопки и отображение контента, чтобы обеспечить богатый и многофункциональный пользовательский интерфейс. Обеспечение безопасности этих компонентов предотвращает появление уязвимостей и защищает целостность приложения.

Один из важнейших аспектов защиты интерактивных компонентов включает проверку вводимых пользователем данных. Приложения для создания пользовательского интерфейса должны проверять входные данные, чтобы предотвратить внедрение вредоносных данных в приложение или серверную часть. Например, если поле ожидает ввода даты, обязательно убедитесь, что формат ввода является допустимой датой, чтобы уменьшить вероятность внедрения вредоносных данных.

Используйте методы безопасного кодирования, чтобы предотвратить атаки с использованием межсайтовых сценариев (XSS) и другие уязвимости безопасности при разработке приложения для создания пользовательского интерфейса. Избегайте использования небезопасных методов, которые могут подвергнуть приложение риску, и следуйте рекомендациям по безопасности, рекомендованным для вашей платформы разработки.

Политика безопасности контента (CSP) — это важная функция безопасности, которая помогает контролировать загрузку и выполнение контента на веб-странице. Реализация CSP в вашем приложении для создания пользовательского интерфейса может помочь в борьбе с XSS-атаками, ограничивая источники JavaScript, CSS, изображений и других ресурсов, которые могут быть загружены на страницу. Применение строгого CSP гарантирует, что в приложении будет выполняться только допустимый и надежный контент.

AppMaster: платформа No-Code, обеспечивающая лучшие практики безопасности

AppMaster — это мощная no-code платформа, предназначенная для эффективного и безопасного создания серверных, веб- и мобильных приложений. Он обеспечивает лучшие практики в области безопасности приложений для разработчиков пользовательского интерфейса, внедряя надежные протоколы аутентификации, шифрование данных, безопасную связь и обеспечивая безопасную среду как для разработки, так и для развертывания приложений.

Значительным преимуществом использования AppMaster является его ориентация на безупречную безопасность. Помимо встроенной поддержки аутентификации, платформа упрощает процесс реализации функций безопасности, сводя к минимуму риск оставить уязвимости без внимания. AppMaster фокусируется на постоянном улучшении безопасности, поэтому вы можете воспользоваться современной инфраструктурой безопасности при создании своих приложений .

В рамках своего комплексного подхода AppMaster включает регулярные проверки и оценки безопасности. Эти оценки помогают поддерживать высокий уровень безопасности приложений за счет выявления потенциальных уязвимостей и внедрения необходимых обновлений и улучшений. Полагаясь на AppMaster при создании приложения для создания пользовательского интерфейса, вы обеспечиваете прочную основу для безопасного и эффективного приложения.

Лучшие практики в области безопасности приложений для создания пользовательского интерфейса необходимы для предотвращения киберугроз, защиты данных пользователей и обеспечения бесперебойной работы приложения. Внедряя шифрование данных, защищая информативные и интерактивные компоненты и используя такие платформы, как AppMaster, вы можете поддерживать высокий уровень безопасности в своем приложении.

Проведение регулярных проверок и оценок безопасности

Регулярные проверки и оценки безопасности имеют решающее значение для обеспечения безопасности и целостности вашего приложения для создания пользовательского интерфейса. Они помогают вам заранее выявлять потенциальные уязвимости и оценивать эффективность текущих мер безопасности.

Проводя эти оценки, вы можете внедрить необходимые обновления и улучшения безопасности приложения, сводя к минимуму риск взломов и несанкционированного доступа. В этом разделе будут обсуждаться важность, основные компоненты и лучшие практики проведения аудита и оценки безопасности в приложениях для создания пользовательского интерфейса.

Почему аудит и оценка безопасности так важны

Аудит и оценка безопасности играют важную роль в поддержании состояния безопасности приложения, включая приложение для создания пользовательского интерфейса. К основным причинам проведения регулярных проверок и оценок безопасности относятся:

- Выявление уязвимостей. Аудит помогает обнаружить существующие или потенциальные уязвимости безопасности в инфраструктуре приложения, кодовой базе и настройках конфигурации. Выявление этих уязвимостей помогает разработчикам устранять проблемы и предотвращать эксплуатацию злоумышленниками.

- Оценка мер безопасности: оценки позволяют оценить эффективность существующих мер безопасности, таких как аутентификация, шифрование и контроль доступа. Они позволяют вам определить потенциальные слабые места в вашей защите и принять корректирующие меры для укрепления вашей безопасности.

- Обеспечение соответствия. Регулярные проверки безопасности помогают гарантировать соответствие вашего приложения отраслевым стандартам и правилам безопасности, которые различаются в зависимости от типа вашего приложения, аудитории и региона.

- Укрепление доверия с пользователями. Комплексный аудит и оценка безопасности продемонстрируют ваше стремление поддерживать безопасность приложений. Они помогают завоевать доверие ваших конечных пользователей, зная, что их данные и конфиденциальность находятся под защитой.

Основные компоненты аудита и оценки безопасности

Успешный аудит и оценка безопасности должны охватывать несколько аспектов безопасности вашего приложения для создания пользовательского интерфейса, в том числе:

- Контроль доступа: оцените механизмы, используемые для контроля доступа к инфраструктуре, данным и функциям приложения. Убедитесь, что установлены надлежащие разрешения, и пользователи могут получить доступ только к необходимым ресурсам.

- Аутентификация. Просмотрите процесс аутентификации вашего приложения, уделив особое внимание передовым практикам реализации многофакторной аутентификации, хранения паролей и протоколов строгой аутентификации, таких как OAuth 2.0.

- Шифрование. Изучите имеющиеся у вас алгоритмы и протоколы шифрования для защиты конфиденциальных данных как при передаче, так и при хранении. Проверьте надежность ключей шифрования и выполнение процедур шифрования.

- Безопасная связь. Убедитесь, что ваше приложение использует безопасные каналы связи, такие как HTTPS, для передачи данных между клиентом и сервером. Проанализируйте настройки конфигурации вашего веб-сервера, чтобы выявить потенциальные слабые места.

- Проверка ввода и кодирование вывода. Проверьте, как ваше приложение обрабатывает вводимые и выводимые пользователем данные. Обеспечьте реализацию правильных стратегий проверки входных данных, кодирования выходных данных и обработки ошибок для устранения таких уязвимостей, как атаки путем внедрения и межсайтовый скриптинг.

- Соответствие: убедитесь, что ваше приложение соответствует стандартам и нормам безопасности для вашей конкретной отрасли, региона и целевой аудитории.

Лучшие практики проведения аудита и оценки безопасности

Вот некоторые рекомендации, которые следует учитывать при проведении аудита и оценки безопасности вашего приложения для создания пользовательского интерфейса:

- Установите периодический график. Определите регулярный график проведения проверок и оценок безопасности и придерживайтесь его. В зависимости от сложности и уязвимости вашего приложения этот процесс может выполняться ежеквартально, раз в полгода или ежегодно. Кроме того, проводите специальные оценки при внесении существенных изменений в приложение или его инфраструктуру.

- Определите объем: четко опишите компоненты вашего приложения для создания пользовательского интерфейса, которые будут оцениваться, уделяя особое внимание наиболее важным аспектам безопасности. Четко определенный объем помогает оптимизировать процесс аудита и гарантирует охват всех соответствующих областей.

- Используйте сочетание автоматизированных инструментов и ручного тестирования. Выполняйте оценки безопасности с использованием как автоматических инструментов, таких как сканеры уязвимостей и инструменты статического анализа кода, так и ручного тестирования, такого как тестирование на проникновение и ручные проверки кода. Такой подход помогает обнаружить более широкий спектр потенциальных уязвимостей и проблем.

- Вовлекайте несколько заинтересованных сторон. Включайте в процесс аудита и оценки различные заинтересованные стороны, например разработчиков приложений, сотрудников ИТ-безопасности и сторонних консультантов. Эти разнообразные точки зрения помогают улучшить качество и эффективность аудита.

- Документируйте выводы и расставляйте их приоритеты. Тщательно документируйте результаты аудита безопасности, эффективно классифицируйте и расставляйте приоритеты результатов, а также разработайте план устранения выявленных уязвимостей. Проблемы с высоким приоритетом следует решать немедленно, в то время как вопросы с более низким приоритетом следует по-прежнему отслеживать и решать оперативно.

Платформа no-code такая как AppMaster может помочь обеспечить передовые методы обеспечения безопасности в вашем приложении для создания пользовательского интерфейса. AppMaster обеспечивает надежные протоколы аутентификации, шифрование данных, безопасную связь и другие важные функции безопасности. Более того, регулярно проводя проверки и оценки безопасности, вы можете поддерживать и улучшать уровень безопасности вашего приложения для создания пользовательского интерфейса, сводя к минимуму риск киберугроз и защищая данные и конфиденциальность конечных пользователей.

Вопросы и ответы

Безопасность приложения для создания пользовательского интерфейса жизненно важна для защиты как конечных пользователей, так и приложения от киберугроз, обеспечения конфиденциальности и поддержания целостности данных.

Ключевые концепции включают аутентификацию, авторизацию, шифрование данных, безопасную связь, проверку входных данных и кодирование выходных данных.

Лучшие практики включают внедрение многофакторной аутентификации, использование протоколов строгой аутентификации, таких как OAuth 2.0, ограничение количества попыток входа в систему и использование безопасных методов хранения паролей.

Шифрование данных гарантирует защиту конфиденциальной информации как при передаче, так и при хранении. Стандартные алгоритмы шифрования, такие как AES, используются для шифрования конфиденциальных данных перед сохранением или передачей.

Интерактивные компоненты можно защитить путем проверки вводимых пользователем данных, применения методов безопасного кодирования и использования политики безопасности контента (CSP) для управления тем, как контент загружается и выполняется на веб-странице.

Регулярные проверки и оценки безопасности помогают выявлять потенциальные уязвимости безопасности, оценивать эффективность текущих мер безопасности, а также внедрять обновления и улучшения безопасности приложения для создания пользовательского интерфейса.

AppMaster, мощная платформа no-code, обеспечивает лучшие практики безопасности, внедряя надежные протоколы аутентификации, шифрование данных, безопасную связь, а также регулярные проверки и оценки безопасности.

Эффективный аудит безопасности должен охватывать такие области, как контроль доступа, аутентификация, шифрование, безопасная связь, проверка входных данных, кодирование выходных данных и соответствие стандартам и правилам безопасности.