Comment les logiciels de soins de santé sont développés pour la conformité HIPAA

Cet article mettra en évidence les plaintes HIPAA, pourquoi elles sont nécessaires et importantes, et aussi le développement de logiciels de soins de santé utilisant la conformité HIPAA.

Cherchez-vous des informations sur la conformité HIPAA ou sur les logiciels de soins de santé développés en fonction de la conformité HIPAA ? Si OUI, ce guide est pour vous. D'après les statistiques, de plus en plus de systèmes et d'organisations de soins de santé se tournent vers des modèles en ligne comme toute autre organisation dans le monde. L'avantage de cette démarche est de réduire l'interaction physique avec le patient. Ce concept s'est révélé plus fluide après la pandémie de COVID-19.

Les logiciels et les applications liés aux soins de santé sont très demandés dans le monde entier. Mais la virtualisation des soins de santé n'est pas une mince affaire, car la vie et la santé sont en jeu. C'est ici que le rôle de la conformité HIPAA entre en jeu. Tout développeur, qu'il s'agisse d'une application liée à la santé ou d'un logiciel de soins de santé, doit se conformer à la conformité HIPAA pour pouvoir être lancé.

Qu'est-ce que l'HIPAA ?

HIPAA est l'abréviation de "Health Insurance Portability and Accountability Act". Cette loi a été adoptée pour la première fois en 1996. La principale raison pour laquelle cette loi a été adoptée est que les entreprises de développement de logiciels doivent respecter des règles de sécurité et de confidentialité pour une meilleure gestion, confidentialité et sécurité des patients appelés PHI (patient-protected health information).

Cependant, depuis sa première apparition, divers changements et mises à jour ont été apportés à la conformité HIPAA au fur et à mesure que la technologie s'améliore et que les menaces pesant sur les logiciels de soins de santé apparaissent.

Exigences des logiciels de conformité HIPAA

Il est essentiel de savoir que le développement de logiciels de soins de santé doit répondre aux exigences suivantes pour être conforme à la loi HIPAA - Health Insurance Portability and Accountability Act. Les PHI (informations de santé protégées par le patient) qui sont indispensables à la conformité HIPAA sont les suivantes :

- Initiales - (prénom, second prénom et nom de famille)

- Adresse

- Code postal

- Date de naissance

- Date d'admission ou de sortie

- Photographies

- Numéro (téléphone et fax)

- Courriel

- Données biométriques (empreintes digitales, authentification à deux facteurs et identification faciale)

- SSN - Numéro de sécurité sociale

- MRN - Numéro de dossier médical

- HPBN - Numéro de bénéficiaire du régime d'assurance maladie

- AN - Numéro de compte

- Numéro de licence

- Identifiants de dispositifs

- URL des sites Web et adresse IP

Liste de contrôle des logiciels conformes à l'HIPAA

Pour réussir le développement d'un logiciel lié à la santé et garantir sa conformité HIPAA, il est indispensable de suivre la liste de contrôle de la conformité HIPAA mentionnée ci-dessous :

Contrôle de l'accès aux données

La première liste de contrôle de conformité HIPAA est le contrôle d'accès, responsable de l'autorisation d'utilisation des données. Cela peut être évité par un contrôle d'accès basé sur les rôles et bien plus encore.

Audit des activités

La liste de contrôle de conformité HIPAA suivante est l'audit d'activité ; les développeurs de logiciels et d'applications de soins de santé peuvent sécuriser et utiliser uniquement les personnes concernées et non tout le monde. Cela peut être fait par la connexion réussie, les tentatives échouées et les informations stockées.

Intégrité du système

Le point suivant de la liste de contrôle de la conformité HIPAA est le cryptage des données et des communications de bout en bout.

Mécanisme anti-fraude

La mise en œuvre de techniques de blockchain et de signatures numériques peut réduire les risques d'altération de la sécurité dans l'application ou le logiciel de santé.

Autorisation fiable des utilisateurs

La sécurité peut être renforcée par des techniques telles que la conservation de mots de passe forts, l'authentification en plusieurs étapes, etc.

Transmission sécurisée des données

Pour garantir une transmission sûre des données, celles-ci doivent être régulièrement sauvegardées par un tiers digne de confiance.

Comment devenir conforme à l'HIPAA

Pour devenir une application ou un logiciel conforme à la loi HIPAA, les éléments suivants sont indispensables :

La politique de confidentialité de l'organisation

L'organisation doit créer une politique de confidentialité pour devenir conforme à la loi HIPAA. Une fois créée, elle doit être disponible sous forme d'avis de pratiques de confidentialité (NPP) et signée par les patients. Cette politique doit expliquer comment la vie privée des patients est traitée et les informer de leurs droits.

Responsable de la confidentialité HIPAA

La conformité à l'HIPAA est parfois difficile à comprendre, c'est pourquoi une organisation doit avoir son responsable de la protection de la vie privée HIPAA en tant qu'expert pour diriger la création des politiques de confidentialité de l'entreprise et assurer leur mise en œuvre. Le responsable est également chargé de traiter les NPP, d'organiser des sessions de formation et de diriger les audits internes de l'organisation pour garantir la conformité à l'HIPAA.

Audits internes réguliers

Après avoir obtenu l'autorisation de se conformer à l'HIPAA, une organisation de soins de santé doit procéder à des audits internes réguliers afin de détecter les lacunes en matière de conformité. Les organismes de santé doivent ensuite élaborer des stratégies de remédiation documentées démontrant les moyens de revenir sur les infractions à l'HIPAA.

Préserver les contrats commerciaux

Avant de partager les données, assurez-vous que le partenaire commercial est conforme au logiciel médical HIPAA, qu'il protège contre la violation des données et qu'il est révisé pour rappeler les changements.

Protocole d'alerte en cas d'infraction

Une infraction à la conformité HIPAA n'est pas toujours un problème, surtout si elle est faite accidentellement et que l'organisation peut le prouver.

Documentation adéquate

Les organismes de santé doivent signaler et documenter toutes les mesures de conformité HIPAA. Ces dossiers médicaux seront inspectés dans le cadre d'audits et d'analyses de plaintes.

La règle de confidentialité HIPAA

Elle impose aux utilisateurs de solutions logicielles de soins de santé des droits sur leurs données confidentielles, appelées informations de santé protégées - PHI, et qui doivent rester privées. Ces informations comprennent les problèmes médicaux actuels du patient, ses problèmes antérieurs, l'historique des traitements, l'historique des transactions, etc. Elle résume la manière dont les données seront utilisées et qui peut y accéder. Le patient a le droit d'accéder à ses données et de les faire copier. La politique de confidentialité de l'organisation doit être écrite, documentée et communiquée au patient.

La règle de sécurité HIPAA

Les organisations sont tenues de sécuriser les informations de santé protégées - PHI - en vertu de la règle de sécurité HIPAA. La règle de sécurité de l'HIPPA explique comment procéder. Plus précisément, la règle de sécurité établit des normes internationales pour la manipulation, la conservation et la transmission des informations de santé protégées par voie électronique (ePHI).

Les protections administratives, physiques et techniques sont les mesures de sécurité des données qui doivent être mises en place pour que le secteur de la santé se conforme à cette directive.

Protection administrative

Selon les mesures de protection administratives, les entités travaillant avec des informations de santé protégées - PHI - doivent obligatoirement désigner un agent de confiance et organiser un système de gestion de la sécurité pour enregistrer toutes les informations en toute sécurité. Les règles de sécurité comprennent également la formation des employés, la gestion et l'évaluation des politiques de sécurité. Assurez-vous d'engager un agent capable de détecter les cyberattaques et d'y remédier rapidement pour sauver les informations internes de votre hôpital. Il protège vos données contre tout partage avec un tiers et un service non autorisé. Avec les règles d'application conformes à l'HIPPA, l'agent doit prévoir les risques et s'arranger pour les surmonter à temps.

Sauvegarde physique

Cette mesure de protection prévoit le stockage physique dans un centre distant ou des informations de santé protégées électroniquement - ePHI - stockées sur place dans le nuage. Si vous accédez à des informations de santé protégées par voie électronique (ePHI) à partir de votre appareil, vous devez respecter les politiques de sécurité, notamment en supprimant les informations de santé protégées par voie électronique (ePHI) de votre appareil après la fin du contrat. Postes de travail sécurisés Vos postes de travail auxquels vous avez accès à des informations médicales protégées par voie électronique (ePHI) doivent être dotés d'un système de sécurité rigoureux, comprenant des serrures de portes et de fenêtres appropriées et une inspection vidéo pour garantir la sécurité des ordinateurs et des serveurs.

Mesures de protection techniques

Cette sauvegarde comprend les technologies liées à l'intégrité de la transmission, et l'audit est sécurisé. Il doit y avoir une autorisation vers des bases de données PHI sécurisées pour garantir que les travailleurs n'accèdent qu'aux données autorisées et pas à toutes. Il doit être crypté de bout en bout. L'e-mail créé pour la transmission doit être sécurisé conformément aux solutions de messagerie conformes à la loi HIPAA des logiciels médicaux.

Cette sécurité technologique permet de limiter les dégâts en cas de coupure de courant, de redémarrage ou de mise à jour du système, ou de tout incident susceptible de provoquer une erreur. Elle permet de s'assurer que les données et récupérées aux entités dans la forme correcte. De plus, il ne fournit aux utilisateurs autorisés qu'un accès unique au service concerné. Toutes les informations ne sont accessibles qu'à l'aide de données biométriques, de cartes à puce ou de mots de passe.

Développement de logiciels conformes à la loi HIPAA

Pour développer une solution logicielle ou une application de soins de santé, vous devez vous assurer qu'elle est conforme à la loi HIPAA afin de protéger les informations du patient. En effet, si vous ne vous conformez pas à l'HIPAA et ne la suivez pas, vous risquez d'avoir de graves conséquences. De nombreuses organisations de santé paient des amendes en raison de violations de la confidentialité dans le cadre de l'HIPAA. Ainsi, la création d'une organisation de soins de santé en ligne ne se limite pas à la création d'une application ou d'une solution logicielle médicale. Vous devez maintenir la confidentialité, la vie privée et la vertu de vos PHI électroniques sur l'application.

AppMaster offre des solutions logicielles de soins de santé conformes à la HIPAA et le développement d'applications utilisant la technologie no-code. Ici, à AppMaster, nous nous assurons que votre produit est conforme à la loi HIPAA afin que ces violations de données dévastatrices ne se produisent pas.

Comment construire des systèmes logiciels conformes à la loi HIPAA ?

Supposons que vous souhaitiez construire votre système de santé conforme à la loi HIPAA dès le départ. Dans ce cas, tout dépendra des fonctions que vous souhaitez inclure et de l'objectif principal du développement de l'application conforme à la loi HIPAA appelée système de gestion hospitalière (HMS).

Le HMS est un outil formidable qui facilite le travail des médecins, des infirmières et du personnel médical lorsqu'ils souhaitent accéder aux données, tout en préservant la confidentialité et la sécurité des données des patients. Les règles générales pour développer le HMS sont les suivantes :

- Il doit être étendu à tout le personnel médical.

- Le design UI/UX doit être admirablement éclairant.

- Il doit contenir un contrôle d'accès des utilisateurs.

- Il contient un système de sécurité fiable.

- Les données peuvent être stockées régulièrement sur des plateformes tierces.

- Les données doivent être cryptées de bout en bout.

- La solution logicielle ou l'application médicale HMS doit être capable d'améliorer l'automatisation des cliniques.

- Le développement du logiciel médical doit être conforme à la loi HIPAA.

- Le coût du développement du logiciel doit être raisonnable.

Le développement du logiciel, crucial pour le système logiciel conforme à la loi HIPAA ou pour une application médicale, peut être réalisé facilement grâce à une technologie sans code. Considérez AppMaster comme la meilleure plateforme pour obtenir votre application mobile ou web pour n'importe quel objectif. Le développement d'un logiciel de gestion des soins de santé ou d'une application peut également être créé par une méthode de codage traditionnelle par les développeurs de logiciels de soins de santé, mais travailler votre chemin vers AppMaster, une plate-forme sans code, est facile à utiliser, rentable, convivial et consomme moins de temps. AppMaster garantit que l'application que vous avez créée à partir de la plate-forme respecte toutes les exigences de conformité HIPAA mentionnées ci-dessus :

Cryptage du transport

Avant la transmission, tous les PHI électroniques doivent être cryptés. La première étape pour sécuriser les informations de santé sensibles avec les protocoles SSL et HTTPS consiste à s'assurer que le logiciel conforme à la loi HIPAA les crypte pendant la transmission. Il est conseillé de vérifier que le protocole HTTPS est correctement configuré et qu'aucune version TLS périmée ou non sécurisée n'est présente.

Sauvegarde et stockage

La sauvegarde des données doit être assurée, conservée et uniquement accessible par le personnel autorisé. Assurez-vous que seules les personnes autorisées ont accès aux RPS sensibles, y compris les journaux, les sauvegardes, les bases de données et toutes les données que votre système conserve. Il est possible de les conserver dans des endroits hors de votre contrôle, par exemple, sur le même plan d'hébergement mais en utilisant un serveur partagé avec plusieurs clients. Quoi qu'il en soit, les données doivent être cryptées et inaccessibles à tout prix.

Journaux système et identité

En ce qui concerne les journaux système, les identifiants et les mots de passe doivent être tout aussi sécurisés. Les logiciels conformes à la loi HIPAA ont des critères très stricts quant au niveau de confidentialité à maintenir. Le système doit être capable de suivre tous les journaux et toutes les modifications apportées aux PHI. Les facteurs clés sont les suivants :

- Un mot de passe fort

- Limiter les tentatives de connexion

- Authentification à deux facteurs (2FA )

- Biométrie multimodale - reconnaissance des empreintes digitales, du visage ou de la voix

- Authentification unique (SSO)

- Détection de la vivacité

- Contrôle d'accès basé sur les attributs

Blockchain

Elle peut contribuer au système de gestion de la santé (HMS) de la manière suivante :

- Les tiers de semi-confiance peuvent être évités

- Des cryptages évolués qui empêchent le piratage.

- Pseudonymat pour protéger l'identité de l'utilisateur

- Modification des enregistrements de blocs

- Sécuriser les droits des patients sur les données

- Sociétés concurrentes d'assistance et d'analyse médicales

- Les transactions seront enregistrées

- Plus digne de confiance

- Transparence des données

Élimination

Pour maintenir la sécurité des données de santé et la conformité HIPAA, les données sauvegardées et archivées doivent expirer et être définitivement éliminées. Lorsque quelqu'un n'utilise plus le serveur, il faut s'assurer que les données sont éliminées de tous les endroits où elles sont transférées parce qu'elles peuvent avoir à faire des sauvegardes ou à les copier.

Accord commercial

Les systèmes logiciels conformes à la loi HIPAA et les PHI électroniques doivent être hébergés sur les serveurs de l'entreprise avec un accord d'associé commercial signé ou au moins avoir un serveur interne sécurisé. Les meilleures options parmi les fournisseurs les plus fiables sont les suivantes

- Google Cloud Platform

- Amazon Web Services

- Microsoft Azure

Comment maintenir la conformité HIPAA - L'expérience d'AppMaster

Construire l'application ou le logiciel de conformité HIPPA est une autre chose, mais la maintenance est toujours nécessaire. La conclusion du maintien de la conformité HIPAA est l'attention et la vérification, mais les méthodes manuelles pour le faire prennent du temps et ne sont pas rentables. La technologie avancée de l'IA permettra de le faire efficacement en recherchant automatiquement les informations sur les patients, en effectuant un balayage automatique pour réduire les risques et en récupérant instantanément les données grâce à des sauvegardes régulières. Pour le maintien d'un logiciel conforme à la loi HIPAA avec vos applications logicielles de soins de santé personnalisées, laissez-nous vous citer l'expérience d'AppMaster et comment cela se fait.

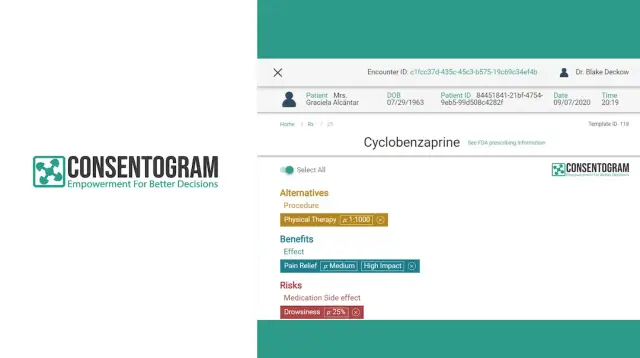

Consentogram est un type de méthode de consentement éclairé automatique. C'était la résolution d'AppMaster envers l'ePHI qui fournit une intégration transparente vers le stockage des données électroniques, la maintenance des informations préexistantes, et réduit le flux de travail manuel.

Cette partie de l'invention a été créée sur un modèle d'intelligence artificielle et fonctionne comme une aide à la décision clinique (CDS), plus une réduction du risque de faute professionnelle basée sur le ML pour les prestataires de soins de santé. Sur AppMaster, le backend du Сonsentogramme a été développé puis incorporé aux systèmes ePHI des établissements de soins de santé et fonctionne selon les protocoles de HIPAA et HITECH. La collaboration d'AppMaster sur le projet a été efficace en termes de temps et de coût, avec une maintenance réussie proposée à intervalles réguliers. En savoir plus sur Consentogram sur AppMaster.

La ligne de fond

Pour construire votre système de gestion de la santé ou un logiciel ou une application lié aux soins de santé, vous devez vous assurer qu'il garantit toutes les recommandations de conformité HIPAA. Sans cela, le logiciel ou l'application de soins de santé ne sera pas valable plus longtemps et ne respectera pas les protocoles de sécurité et de confidentialité des patients requis. En mettant en œuvre la conformité HIPAA et en créant une application ou un logiciel qui répond à tous les protocoles de sécurité, la fraude, les vols d'identité, le piratage ou les violations des informations personnelles seront réduits au minimum. Cela protégera également votre organisation de soins de santé contre des amendes financières évitables de la part des organes directeurs.

Si vous voulez construire votre application ou backend de santé, AppMaster peut vous aider. Il dispose d'un outil de programmation visuel puissant et d'un backend pour une application liée aux soins de santé si vous vous assurez que votre application respecte les protocoles de conformité HIPAA requis pendant le développement du logiciel. Découvrez les forfaits raisonnables et commencez à développer votre application dès aujourd'hui !