Czym jest Endpoint Security?

Bezpieczeństwo punktów końcowych stało się niezbędne dla wszystkich organizacji, aby poradzić sobie z rosnącą liczbą cyberataków. Dowiedz się wszystkiego o bezpieczeństwie punktów końcowych tutaj.

W dzisiejszych czasach firmy i osoby prywatne polegają na szerokiej gamie systemów punktów końcowych, takich jak urządzenia mobilne, tablety, laptopy, komputery PC, inteligentne telewizory i smartwatche, aby wykonywać różne funkcje. Wszystkie te urządzenia IT, systemy i sieci są podatne na cyberataki.

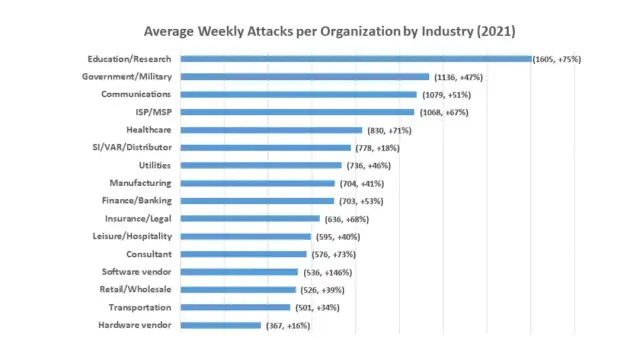

W rzeczywistości statystyki wskazują, że liczba cyberataków znacznie wzrosła w ciągu ostatnich kilku lat. Ponieważ każde urządzenie podłączane do sieci biznesowej jest narażone na ataki, które cyberprzestępcy mogą przeprowadzić w celu kradzieży lub wykorzystania wrażliwych danych, ważne jest, aby wdrożyć dokładne środki bezpieczeństwa punktów końcowych. W tym artykule poznasz wszystkie krytyczne aspekty bezpieczeństwa punktów końcowych, jak to działa i znaczenie rozwiązań bezpieczeństwa punktów końcowych.

Co to jest bezpieczeństwo punktów końcowych?

Endpoint security to proces zabezpieczania punktów końcowych (punktów wejścia) systemów użytkowników końcowych. Punkt końcowy to każde urządzenie, które łączy się z siecią spoza jej zapory. Niektóre z popularnych przykładów systemów punktów końcowych to laptopy, komputery stacjonarne, smartfony, systemy punktów sprzedaży, drukarki cyfrowe i kilka innych urządzeń Internetu rzeczy (IoT).

Podstawowym celem rozwiązania bezpieczeństwa punktów końcowych jest zabezpieczenie punktów wejścia do systemów IT przed wykorzystaniem przez złośliwe ataki hakerów i innych cyberzagrożeń. Korzystając z wydajnej platformy endpoint security, należy upewnić się, że punkty końcowe są chronione w systemie konwencjonalnym, jak również w nowoczesnych systemach opartych na chmurze.

Można również myśleć o platformach endpoint security jako o zaawansowanej wersji konwencjonalnego oprogramowania zabezpieczającego. Nowoczesne zabezpieczenia punktów końcowych zapewniają kompleksową ochronę przed złożonym złośliwym oprogramowaniem i cyberzagrożeniami, aby zabezpieczyć systemy i strzec informacji firmy.

Należy zauważyć, że wszystkie rodzaje organizacji, firm i systemów osobistych są narażone na ryzyko zmierzenia się z cyberatakami. Dlatego też bezpieczeństwo punktów końcowych jest uważane za mechanizm zabezpieczający na pierwszej linii frontu w cyberbezpieczeństwie. Firmy, które chcą, aby ich systemy i sieci przedsiębiorstw były bezpieczne, powinny zacząć od wdrożenia niezawodnych rozwiązań endpoint security.

Jakie jest znaczenie bezpieczeństwa punktów końcowych?

Rosnąca ilość i wyrafinowanie zagrożeń bezpieczeństwa IT sprawiły, że bezpieczeństwo punktów końcowych stało się znacznie ważniejsze niż kiedykolwiek wcześniej. Nowoczesne platformy endpoint security są zaprojektowane tak, aby szybko wykrywać, analizować i blokować ataki. W rezultacie firmy muszą skupić się na wdrożeniu rozwiązań endpoint security, aby poradzić sobie z różnymi cyberzagrożeniami.

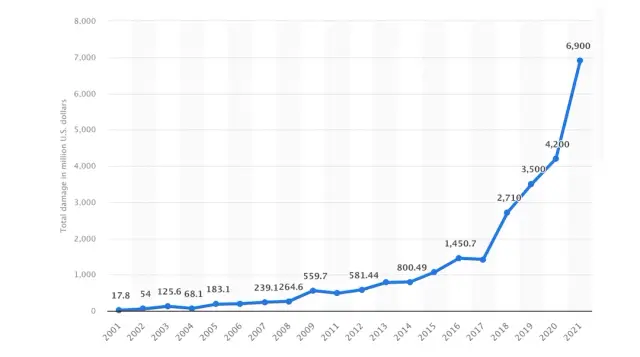

Co więcej, dane są walutą ery cyfrowej. Każda mała firma, jak i międzynarodowa branża korporacyjna, musi chronić wrażliwe informacje przed licznymi hakerami i cyberzagrożeniami. Zagrożenia cybernetyczne na dużą skalę mogą potencjalnie narazić całą firmę na ryzyko bankructwa finansowego i ogromnego skandalu publicznego.

Istotną przyczyną rosnącej liczby cyberzagrożeń jest fakt, że wzrosła również liczba rodzajów punktów końcowych w organizacji. Obecnie firma posiada różne inteligentne systemy, takie jak urządzenia mobilne, komputery stacjonarne, laptopy, tablety, inteligentne głośniki, inteligentne telewizory i wiele innych połączonych ze sobą urządzeń, przez które hakerzy mogą przeniknąć do dobrze zintegrowanego systemu IT.

W związku z tym wdrożenie polityki cyberbezpieczeństwa stało się kluczowe dla przedsiębiorstw. Ważne jest również, aby te narzędzia i polityki były aktualne, ponieważ hakerzy również wymyślają nowe sposoby manipulowania firmami i zdobywania wrażliwych danych.

Poniższy wykres przedstawia łączne zgłoszone szkody finansowe spowodowane przez cyberprzestępstwa. Widać, że straty gwałtownie wzrosły w 2020 roku, co świadczy o rosnącej liczbie i złożoności cyberzagrożeń.

Komponenty bezpieczeństwa punktów końcowych

Istnieją pewne wspólne komponenty platform ochrony punktów końcowych, które zapewniają maksymalne bezpieczeństwo punktów końcowych. Te funkcje i komponenty współpracują ze sobą, aby zapewnić najlepszą ochronę i upewnić się, że organizacja jest w stanie skorzystać z niezawodnych środków bezpieczeństwa punktów końcowych.

Te istotne komponenty platform ochrony punktów końcowych to:

- Scentralizowana platforma zarządzania punktami końcowymi umożliwiająca rozwiązywanie problemów związanych z bezpieczeństwem punktów końcowych z poziomu tej samej platformy.

- Zaawansowana ochrona antymalware w celu wykrywania i korygowania wirusów i złośliwego oprogramowania.

- Proaktywne zabezpieczenia internetowe w celu zapewnienia bezpieczeństwa punktów końcowych w różnych typach urządzeń podłączonych do infrastruktury informatycznej firmy.

- Zapobieganie utracie danych i ich odzyskiwanie jest również istotną częścią głównych platform ochrony punktów końcowych.

- Endpoint security nowoczesnych systemów opartych na ML i AI.

- Zintegrowany firewall.

- Cyberataki za pośrednictwem wiadomości e-mail i mediów społecznościowych są również powszechne, więc platformy ochrony punktów końcowych zapewniają środki bezpieczeństwa punktów końcowych, aby poradzić sobie również z nimi.

- Ochrona przed zagrożeniami wewnętrznymi, aby zapewnić bezpieczeństwo punktów końcowych z wnętrza firmy.

Jaki jest przykład bezpieczeństwa punktów końcowych?

Istnieje wiele różnych przykładów bezpieczeństwa punktów końcowych, takich jak oprogramowanie zabezpieczające i filtrowanie stron internetowych. Możesz lepiej zrozumieć endpoint security, zapoznając się z jego rodzajami i podstawowymi funkcjami strategii ochrony punktów końcowych:

Endpoint Protection Platform

W celu osiągnięcia ochrony w czasie rzeczywistym, rozwiązanie EPP sprawdza i skanuje informacje w momencie, gdy docierają one do systemu. Tradycyjne rozwiązanie antywirusowe (AV) jest najpopularniejszym rodzajem zabezpieczenia punktów końcowych. Funkcje antywirusowe zawarte w systemie AV mają na celu przede wszystkim ochronę przed atakami przy użyciu sygnatur. Program AV skanuje każdy plik wchodzący do sieci, aby sprawdzić, czy jego sygnatura pasuje do niebezpiecznych zagrożeń znajdujących się w bazie danych wywiadu zagrożeń.

Wykrywanie i naprawianie punktów końcowych

Rozwiązanie EDR idzie dalej niż proste systemy wykrywania w czasie. Zamiast tego, śledzi wszystkie pliki i programy, które są pobierane na urządzenie. W rezultacie, rozwiązania EDR mogą zapewnić badaniom zagrożeń bardziej szczegółową widoczność i analizę. Rozwiązania EDR mogą identyfikować zagrożenia, które wykraczają poza ataki wykorzystujące sygnatury. Rozwiązania EDR mogą znaleźć złośliwe oprogramowanie bez plików, ransomware, ataki polimorficzne i inne.

Rozszerzone wykrywanie i reagowanie

W obszarach, w których EDR przewyższa konwencjonalne możliwości zabezpieczeń w zakresie wykrywania złośliwego oprogramowania, XDR poszerza zakres ochrony punktów końcowych, aby objąć więcej powszechnie stosowanych rozwiązań bezpieczeństwa. XDR jest bardziej wszechstronny niż EDR. Korzysta z aktualnych technologii w celu zwiększenia widoczności, gromadzi dane o zagrożeniach, koreluje je oraz wykorzystuje analitykę i automatyzację do wyszukiwania istniejących i nadchodzących ataków. Celem EDR jest wykonanie szybkiego wykrycia i reakcji na cyberatak.

Integracja Threat Intelligence

Firmy muszą być świadome zagrożeń w miarę ich zmian, jeśli chcą pozostać o krok przed napastnikami. Zespoły bezpieczeństwa potrzebują aktualnych i dokładnych informacji, aby mieć pewność, że obrona jest automatycznie i dokładnie skalibrowana, ponieważ wyrafinowani przeciwnicy i zaawansowane trwałe zagrożenia (APT) mogą poruszać się szybko i potajemnie.

Aby zbadać każde zdarzenie i dowiedzieć się więcej w ciągu minut, a nie godzin, rozwiązanie integrujące inteligencję zagrożeń powinno obejmować automatyzację. Aby zapewnić proaktywną ochronę przed nadchodzącymi atakami, powinno ono wytwarzać unikalne wskaźniki kompromisu (IoC) prosto z punktów końcowych. Powinien istnieć również komponent ludzki złożony z kompetentnych badaczy bezpieczeństwa, analityków zagrożeń, specjalistów kulturowych i lingwistów, którzy potrafią zrozumieć nowe zagrożenia w różnych okolicznościach.

Jak działa bezpieczeństwo punktów końcowych?

Aby chronić punkty końcowe, w tym serwery, stacje robocze, urządzenia mobilne i obciążenia, przed zagrożeniami cybernetycznymi, firmy wdrażają centralnie zarządzane rozwiązania bezpieczeństwa znane jako platformy ochrony punktów końcowych (EPP) lub rozwiązania bezpieczeństwa punktów końcowych. Rozwiązania dla punktów końcowych wyszukują oznaki podejrzanych lub złośliwych działań w plikach, procesach i aktywności systemu i zajmują się nimi, aby zapewnić maksymalne bezpieczeństwo punktów końcowych.

Celem EPP jest zapewnienie scentralizowanego pulpitu do zarządzania, z którego administratorzy mogą uzyskać dostęp do sieci firmowej, aby ją nadzorować, chronić, sprawdzać i rozwiązywać problemy. Poprzez zastosowanie strategii on-premises, hybrydowej lub chmurowej do ochrony punktów końcowych, pożądany cel zapewnienia maksymalnego bezpieczeństwa punktów końcowych zostaje osiągnięty. Działanie zabezpieczeń punktów końcowych można lepiej zrozumieć, dzieląc je na trzy różne podejścia:

Podejście tradycyjne

Kiedy mowa o postawie bezpieczeństwa on-premise, która zależy od lokalnie hostowanego centrum danych, z którego dostarczane są zabezpieczenia, często używa się terminu "Traditional lub legacy". Konsola zarządzająca łączy się z punktami końcowymi poprzez agenta w centrum danych, aby zapewnić bezpieczeństwo. Ze względu na fakt, że administratorzy często mogą monitorować punkty końcowe tylko w obrębie swojego obwodu, tego rodzaju podejście nie jest zazwyczaj preferowane przez większość firm.

Podejście hybrydowe

Wiele firm przestawiło się na laptopy i przynoszenie własnych urządzeń (BYOD) zamiast systemów stacjonarnych w wyniku napędzanego pandemią ruchu w kierunku pracy z domu. Ograniczenia strategii on-premise są przez to uwydatnione, podobnie jak globalizacja siły roboczej.

Aby uzyskać pewne funkcje chmury, kilka firm zajmujących się rozwiązaniami dla punktów końcowych przeszło w ostatnich latach na strategię "hybrydową". Polega ona na wzięciu starszego projektu architektonicznego i zmodyfikowaniu go dla chmury zgodnie z konkretnymi wymaganiami firmy.

Podejście oparte na chmurze

Rozwiązanie cloud-native lub cloud-based endpoint security ma za zadanie chronić cały system w chmurze. Obejmuje ono wykorzystanie scentralizowanej konsoli zarządzania, która jest obecna w chmurze i łączy się z podłączonymi systemami zdalnie poprzez agenta na punkcie końcowym.

Administratorzy mogą zdalnie monitorować i zarządzać punktami końcowymi oraz przeprowadzać diagnostykę i analizę bezpieczeństwa w dowolnym czasie z dowolnego miejsca. Rozwiązania te wykorzystują oparte na chmurze kontrole i polityki, aby usunąć problemy z bezpieczeństwem i rozszerzyć zasięg administratora, jednocześnie maksymalizując wydajność bezpieczeństwa poza konwencjonalnymi granicami organizacji.

Czy bezpieczeństwo punktów końcowych to antywirus?

Niezależnie od tego, czy punkty końcowe są rzeczywiste czy wirtualne, on-premises czy off, zlokalizowane w centrach danych czy w chmurze, oprogramowanie endpoint security strzeże przed naruszeniami. Jest ono ustawiane na odległych punktach końcowych, takich jak komputery stacjonarne, laptopy, serwery, maszyny wirtualne i tak dalej.

Jeden z najbardziej podstawowych rodzajów ochrony punktów końcowych, antywirus, jest często włączany do rozwiązań endpoint security. Program AV jedynie wykrywa i usuwa znane wirusy i inne formy złośliwego oprogramowania, w przeciwieństwie do bardziej zaawansowanych metod i taktyk, takich jak polowanie na zagrożenia i wykrywanie i reagowanie na nie (EDR).

Typowe oprogramowanie zabezpieczające działa w tle, regularnie analizując zawartość urządzenia w poszukiwaniu wzorców, które pasują do sygnatur wirusów przechowywanych w bazie danych. Zarówno wewnątrz, jak i na zewnątrz firewalla, poszczególne urządzenia mają zainstalowane oprogramowanie antywirusowe. Mówiąc prościej, AV jest jedną z części całego rozwiązania zabezpieczającego punkty końcowe. Poniżej przedstawiono trzy główne różnice między nimi:

Bezpieczeństwo sieci.

Programy antywirusowe są przeznaczone do ochrony pojedynczego punktu końcowego, zapewniając wgląd i często dostęp do tego punktu. Oprogramowanie zabezpieczające punkty końcowe widzi sieć biznesową jako całość, co zapewnia również wgląd we wszystkie połączone punkty końcowe z tego samego miejsca, aby zapewnić maksymalne bezpieczeństwo sieci.

Hakerzy używają coraz bardziej zaawansowanych technik ataku, aby znaleźć nowe sposoby infiltracji systemów korporacyjnych, kradzieży danych i wymuszania na pracownikach ujawnienia prywatnych informacji. Nowoczesna organizacja musi być zabezpieczona, aby utrzymać hakerów z dala od swojej infrastruktury IT, co zależy od ochrony punktów końcowych.

Zarządzanie

Rozwiązania antywirusowe wymagają ręcznego aktualizowania baz danych lub zezwalania na aktualizacje od czasu do czasu. Platformy ochrony punktów końcowych, zwłaszcza rozwiązania oparte na chmurze, zapewniają zintegrowane zabezpieczenia, które przenoszą obowiązki związane z bezpieczeństwem na pracowników IT organizacji. Dzięki temu cały proces wdrażania protokołów ochrony punktów końcowych jest szybki i łatwy.

Poziom ochrony

Tradycyjne rozwiązania AV wyszukują wirusy i złośliwe oprogramowanie za pomocą wykrywania opartego na sygnaturach. Oznacza to, że możesz być narażony na ryzyko związane z cyberbezpieczeństwem, jeśli Twoja firma jako pierwsza zetknęła się z nowym zagrożeniem lub Twój AV nie był aktualny.

Najnowsze rozwiązania EPP są automatycznie utrzymywane w aktualności dzięki wykorzystaniu chmury do ochrony urządzeń i zapewnienia bezpieczeństwa sieci. Dodatkowo, dzięki zastosowaniu technologii takich jak analiza behawioralna, można poradzić sobie z wcześniej nieznanymi zagrożeniami poprzez efektywne rozwiązanie endpoint security.

Konwencjonalna metoda zabezpieczania perymetru firmy poprzez antywirusy nie jest już praktyczna, ponieważ pracownicy uzyskują dostęp do systemów poprzez różne systemy i z wielu sieci, a także z różnych miejsc. Nowoczesne środki ochrony punktów końcowych mają kluczowe znaczenie dla zapewnienia maksymalnego bezpieczeństwa punktów końcowych.

Niezależnie od tego, jak i gdzie pracownicy łączą się z danymi i zasobami korporacyjnymi, endpoint security gwarantuje, że firma stawia na bezpieczeństwo swoich systemów, umożliwiając im to w bezpieczny sposób. Rozwiązania z zakresu bezpieczeństwa punktów końcowych stanowią niezawodną i skuteczną metodę zapewnienia maksymalnego bezpieczeństwa.

Bezpieczeństwo aplikacji w podejściu no-code development

Podejście no-code development stało się bardzo popularne. Badanie wykazało, że tylko 0,5% światowej populacji jest dobra w kodowaniu, podczas gdy 85% osób, które wzięły udział w ankiecie, stwierdziło, że narzędzia no -code dodają dużą wartość do ich życia.

Ponieważ bezpieczeństwo jest krytyczną częścią rozwoju, AppMaster, najbardziej wydajne i potężne narzędzie do rozwoju bez kodu, położył szczególną uwagę na zapewnienie maksymalnego bezpieczeństwa podczas stosowania podejścia do rozwoju bez kodu. Zapewnia bezpieczne środowisko programistyczne, aby bronić prywatności użytkownika poprzez kompleksowe rejestrowanie i stosowanie najnowocześniejszych środków separacji danych AWS.

Wnioski

Wniosek jest taki, że bezpieczeństwo punktów końcowych jest istotną częścią każdej firmy. Korzystanie z platform ochrony punktów końcowych stało się koniecznością w erze cyfrowej, aby zapobiec cyberatakom i ogromnym stratom spowodowanym przez różne rodzaje cyberprzestępstw.

Ponieważ pracownicy coraz częściej łączą się za pośrednictwem różnych typów urządzeń i coraz większej liczby punktów końcowych, firmy muszą podjąć środki ostrożności w zakresie bezpieczeństwa. Dodatkowo muszą zagwarantować, że dane przechowywane w takich systemach są bezpieczne i nie mogą zostać skradzione lub utracone.

Wiele firm przeszło na model pracy zdalnej, co oznacza, że do organizacji podłączona jest szeroka gama punktów końcowych. Oparte na chmurze rozwiązania bezpieczeństwa punktów końcowych są przydatne w takich sytuacjach, aby zapobiec wszelkim rodzajom cyberataków.