Che cos'è la sicurezza degli endpoint?

La sicurezza degli endpoint è diventata essenziale per tutte le organizzazioni per far fronte al crescente numero di attacchi informatici. Scoprite tutto sulla sicurezza degli endpoint qui.

Al giorno d'oggi, aziende e privati si affidano a un'ampia gamma di sistemi endpoint come dispositivi mobili, tablet, laptop, PC, smart TV e smartwatch per svolgere diverse funzioni. Tutti questi dispositivi, sistemi e reti IT sono vulnerabili agli attacchi informatici.

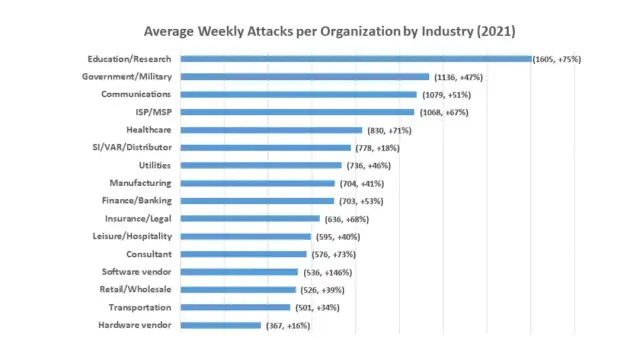

Le statistiche indicano infatti che il numero di attacchi informatici è aumentato notevolmente negli ultimi anni. Poiché ogni dispositivo collegato a una rete aziendale è vulnerabile agli attacchi che i criminali informatici possono effettuare per rubare o sfruttare i dati sensibili, è importante implementare misure di sicurezza endpoint accurate. In questo articolo scoprirete tutti gli aspetti critici della sicurezza degli endpoint, il suo funzionamento e l'importanza delle soluzioni di sicurezza degli endpoint.

Che cos'è la sicurezza degli endpoint?

La sicurezza degli endpoint è il processo di protezione degli endpoint (punti di ingresso) dei sistemi degli utenti finali. Un endpoint è un qualsiasi dispositivo che si connette a una rete dall'esterno del suo firewall. Alcuni esempi popolari di sistemi endpoint sono i computer portatili, i desktop, gli smartphone, i sistemi di punti vendita, le stampanti digitali e molti altri dispositivi IoT (Internet of Things).

L'obiettivo principale di una soluzione di sicurezza per gli endpoint è quello di salvaguardare i punti di ingresso dei sistemi IT da attacchi dannosi da parte di hacker e altre minacce informatiche. Utilizzando un'efficiente piattaforma di sicurezza degli endpoint, ci si assicura che gli endpoint siano protetti sia in un sistema tradizionale che nei moderni sistemi basati su cloud.

Le piattaforme di sicurezza degli endpoint possono essere considerate come una versione avanzata del software di sicurezza tradizionale. Le moderne misure di sicurezza degli endpoint forniscono una protezione completa da malware e minacce informatiche complesse per proteggere i sistemi e le informazioni aziendali.

È importante notare che tutti i tipi di organizzazioni, aziende e sistemi personali sono a rischio di attacchi informatici. Pertanto, la sicurezza degli endpoint è considerata il meccanismo di sicurezza in prima linea nella cybersecurity. Le aziende che vogliono rendere i loro sistemi e le loro reti aziendali sicuri e protetti dovrebbero iniziare implementando soluzioni affidabili di sicurezza degli endpoint.

Qual è l'importanza della sicurezza degli endpoint?

L'aumento del volume e della sofisticazione delle minacce alla sicurezza informatica ha reso la sicurezza degli endpoint molto più importante che mai. Le moderne piattaforme di sicurezza degli endpoint sono progettate per rilevare, analizzare e bloccare rapidamente gli attacchi. Di conseguenza, le aziende devono concentrarsi sull'implementazione di soluzioni di sicurezza degli endpoint per affrontare le varie minacce informatiche.

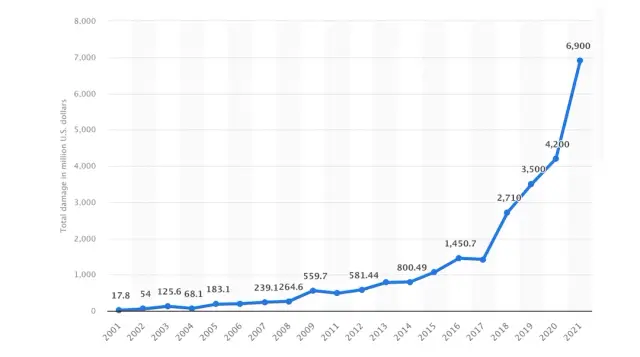

Inoltre, i dati sono la valuta dell'era digitale. Ogni piccola impresa, così come un'industria multinazionale, deve proteggere le informazioni sensibili da numerosi hacker e minacce informatiche. Le minacce informatiche su larga scala possono potenzialmente mettere un'intera azienda a rischio di fallimento finanziario e di un enorme scandalo pubblico.

Un motivo significativo alla base del crescente numero di minacce informatiche è il fatto che è aumentato anche il numero di tipi di endpoint in un'organizzazione. Oggi un'azienda dispone di diversi sistemi intelligenti come dispositivi mobili, desktop, laptop, tablet, smart speaker, smart TV e molti altri dispositivi interconnessi attraverso i quali gli hacker possono penetrare in un sistema IT ben integrato.

Di conseguenza, l'implementazione di politiche di cybersecurity è diventata essenziale per le aziende. È inoltre importante mantenere aggiornati questi strumenti e queste politiche, poiché gli hacker stanno escogitando nuovi modi per manipolare le aziende e ottenere dati sensibili.

Il grafico seguente mostra il totale dei danni finanziari riportati causati dai crimini informatici. È evidente che le perdite sono aumentate drasticamente nel 2020, a riprova del numero crescente e della complessità delle minacce informatiche.

Componenti della sicurezza degli endpoint

Esistono alcuni componenti comuni delle piattaforme di protezione degli endpoint per garantire la massima sicurezza degli endpoint. Queste caratteristiche e componenti lavorano insieme per fornire la migliore protezione e assicurare che un'organizzazione sia in grado di beneficiare di misure affidabili di sicurezza degli endpoint.

Questi componenti essenziali delle piattaforme di protezione degli endpoint sono:

- Piattaforma di gestione centralizzata degli endpoint per gestire i problemi di sicurezza degli endpoint dalla stessa piattaforma.

- Protezione anti-malware avanzata per rilevare e correggere virus e malware.

- Sicurezza web proattiva per garantire la sicurezza degli endpoint in diversi tipi di dispositivi collegati all'infrastruttura IT dell'azienda.

- Anche la prevenzione e il recupero dei dati sono una parte importante delle principali piattaforme di protezione degli endpoint.

- Sicurezza degli endpoint dei moderni sistemi basati su ML e AI.

- Firewall integrato.

- Anche i cyberattacchi tramite e-mail e messaggi sui social media sono comuni, quindi le piattaforme di protezione degli endpoint forniscono misure di sicurezza degli endpoint per affrontare anche questi.

- Protezione dalle minacce interne per garantire la sicurezza degli endpoint dall'interno dell'azienda.

Qual è un esempio di sicurezza degli endpoint?

Esistono molti esempi diversi di sicurezza degli endpoint, come il software di sicurezza e il filtro web. È possibile comprendere meglio la sicurezza degli endpoint familiarizzando con le tipologie e le funzionalità principali delle strategie di protezione degli endpoint:

Piattaforma di protezione degli endpoint

Per ottenere una protezione point-in-time, una soluzione EPP ispeziona e analizza le informazioni non appena raggiungono un sistema. Una soluzione antivirus (AV) tradizionale è il tipo più diffuso di sicurezza degli endpoint. Le funzioni antimalware incluse in un sistema AV hanno lo scopo principale di proteggere dagli attacchi utilizzando le firme. Un programma AV analizza ogni file che entra nella rete per verificare se la sua firma corrisponde ad eventuali minacce pericolose presenti in un database di informazioni sulle minacce.

Rilevamento e correzione degli endpoint

Una soluzione EDR va oltre i semplici sistemi di rilevamento point-in-time. Al contrario, tiene traccia di tutti i file e i programmi che vengono scaricati in un dispositivo. Di conseguenza, le soluzioni EDR possono fornire alla ricerca sulle minacce una visibilità e un'analisi a grana più fine. Le soluzioni EDR possono identificare rischi che vanno oltre gli attacchi che utilizzano le firme. Le soluzioni EDR possono individuare malware senza file, ransomware, attacchi polimorfici e altro ancora.

Rilevamento e risposta estesi

Nelle aree in cui l'EDR supera le capacità di rilevamento del malware della sicurezza tradizionale, l'XDR amplia la portata della protezione degli endpoint per includere le soluzioni di sicurezza più diffuse. XDR è più versatile di EDR. Si avvale di tecnologie aggiornate per aumentare la visibilità, raccoglie dati sulle minacce, li correla e utilizza l'analisi e l'automazione per individuare gli attacchi esistenti e futuri. L'obiettivo dell'EDR è quello di eseguire un rilevamento e una risposta rapidi all'attacco informatico.

Integrazione delle informazioni sulle minacce

Le aziende devono essere consapevoli dei pericoli che cambiano se vogliono rimanere un passo avanti agli aggressori. I team di sicurezza hanno bisogno di informazioni aggiornate e precise per assicurarsi che le difese siano calibrate automaticamente e accuratamente, poiché gli avversari sofisticati e le minacce persistenti avanzate (APT) possono muoversi rapidamente e in modo nascosto.

Per esaminare ogni evento e saperne di più in pochi minuti anziché in ore, una soluzione di integrazione delle informazioni sulle minacce deve includere l'automazione. Per fornire una protezione proattiva contro gli attacchi imminenti, deve produrre indicatori di compromissione (IoC) unici direttamente dagli endpoint. Dovrebbe essere presente anche una componente umana composta da ricercatori di sicurezza competenti, analisti delle minacce, specialisti culturali e linguisti in grado di comprendere i nuovi rischi in diverse circostanze.

Come funziona la sicurezza degli endpoint?

Per proteggere gli endpoint, tra cui server, workstation, dispositivi mobili e carichi di lavoro, dalle minacce alla sicurezza informatica, le aziende implementano soluzioni di sicurezza gestite a livello centrale, note come piattaforme di protezione degli endpoint (EPP) o soluzioni di sicurezza degli endpoint. Le soluzioni per gli endpoint cercano i segni di attività sospette o dannose nei file, nei processi e nelle attività di sistema e li affrontano per garantire la massima sicurezza degli endpoint.

Lo scopo degli EPP è quello di fornire un cruscotto di gestione centralizzato da cui gli amministratori possono accedere alla rete aziendale per sorvegliarla, proteggerla, analizzarla e risolvere i problemi. Utilizzando una strategia on-premises, ibrida o cloud per la protezione degli endpoint, si raggiunge l'obiettivo di garantire la massima sicurezza degli endpoint. Il funzionamento della sicurezza degli endpoint può essere compreso meglio classificandolo in tre diversi approcci:

Approccio tradizionale

Quando ci si riferisce a una postura di sicurezza on-premise che dipende da un centro dati ospitato localmente da cui viene fornita la sicurezza, si usa spesso il termine "tradizionale o legacy". La console di gestione si collega agli endpoint tramite un agente nel data center per offrire la sicurezza. Dato che spesso gli amministratori possono monitorare solo gli endpoint all'interno del loro perimetro, questo tipo di approccio non è in genere preferito dalla maggior parte delle aziende.

Approccio ibrido

Molte aziende sono passate ai computer portatili e ai dispositivi BYOD (Bring Your Own Device) invece che ai sistemi desktop, a seguito del movimento pandemico verso il lavoro da casa. I limiti della strategia on-premise sono evidenziati da questa situazione e dalla globalizzazione della forza lavoro.

Per ottenere determinate caratteristiche del cloud, negli ultimi anni diverse aziende di soluzioni endpoint sono passate a una strategia "ibrida". Si tratta di prendere il design architetturale legacy e modificarlo per il cloud in base ai requisiti specifici dell'azienda.

Approccio basato sul cloud

La soluzione di sicurezza degli endpoint cloud-native o cloud-based ha lo scopo di salvaguardare l'intero sistema cloud. Implica l'utilizzo di una console di gestione centralizzata presente all'interno del cloud e che si connette ai sistemi connessi in remoto attraverso un agente sull'endpoint.

Gli amministratori possono monitorare e gestire gli endpoint in remoto ed eseguire diagnosi e analisi di sicurezza in qualsiasi momento e da qualsiasi luogo. Queste soluzioni utilizzano controlli e criteri basati sul cloud per eliminare i problemi di sicurezza ed estendere la portata degli amministratori, massimizzando le prestazioni di sicurezza al di fuori dei confini convenzionali di un'organizzazione.

La sicurezza degli endpoint è un antivirus?

Indipendentemente dal fatto che gli endpoint siano reali o virtuali, on-premise o off-premise, situati in data center o nel cloud, il software di sicurezza degli endpoint protegge dalle violazioni. Viene installato su endpoint distanti come desktop, laptop, server, macchine virtuali e così via.

Uno dei tipi fondamentali di protezione degli endpoint, l'antivirus, è spesso incluso nelle soluzioni di sicurezza degli endpoint. Il programma AV si limita a scoprire ed eliminare i virus noti e altre forme di malware, invece di utilizzare metodi e tattiche più sofisticati come la caccia alle minacce e il rilevamento e la risposta degli endpoint (EDR).

Il software di sicurezza tipico opera in background, analizzando regolarmente il contenuto di un dispositivo alla ricerca di modelli che corrispondano alle firme virali memorizzate in un database. Sia all'interno che all'esterno del firewall, sui singoli dispositivi è installato un software antivirus. In parole povere, l'AV è una parte di un'intera soluzione di sicurezza per gli endpoint. Di seguito sono riportate le tre principali differenze:

Sicurezza di rete

I programmi antivirus sono destinati a salvaguardare un singolo endpoint, fornendo una visione e, spesso, l'accesso solo a quell'endpoint. La rete aziendale viene invece vista nel suo complesso dal software di sicurezza degli endpoint, che fornisce anche la visibilità di tutti gli endpoint collegati dallo stesso punto per garantire la massima sicurezza della rete.

Gli hacker utilizzano tecniche di attacco sempre più avanzate per trovare nuovi modi per infiltrarsi nei sistemi aziendali, rubare dati e costringere i lavoratori a rivelare informazioni private. L'organizzazione moderna deve essere protetta per tenere gli hacker fuori dalla sua infrastruttura IT, il che dipende dalla protezione degli endpoint.

La gestione

Le soluzioni antivirus comportano l'aggiornamento manuale dei database o l'autorizzazione di aggiornamenti periodici. Le piattaforme di sicurezza degli endpoint, in particolare le soluzioni basate su cloud, offrono una sicurezza integrata che trasferisce i compiti di sicurezza al personale IT dell'organizzazione. L'intero processo di implementazione dei protocolli di protezione degli endpoint è semplice e veloce.

Livello di protezione

Le soluzioni AV tradizionali cercano virus e malware utilizzando un rilevamento basato sulle firme. Ciò significa che potreste incorrere in rischi di cybersecurity se la vostra azienda è stata la prima ad affrontare una nuova minaccia o se il vostro AV non è stato aggiornato.

Le soluzioni EPP più recenti vengono mantenute automaticamente aggiornate utilizzando il cloud per proteggere i dispositivi e garantire la sicurezza della rete. Inoltre, utilizzando tecnologie come l'analisi comportamentale, è possibile affrontare rischi precedentemente sconosciuti attraverso un'efficiente soluzione di sicurezza degli endpoint.

Il metodo convenzionale di proteggere il perimetro aziendale attraverso l'antivirus non è più pratico, poiché i lavoratori accedono ai sistemi attraverso sistemi diversi, da reti multiple e da luoghi diversi. Le moderne misure di protezione degli endpoint sono fondamentali per garantire la massima sicurezza degli stessi.

Indipendentemente da come o dove i lavoratori si connettono ai dati e alle risorse aziendali, la sicurezza degli endpoint garantisce che l'azienda metta in sicurezza i propri sistemi, consentendo loro di farlo in modo sicuro. Le soluzioni di sicurezza degli endpoint forniscono un metodo affidabile ed efficiente per garantire la massima sicurezza.

Sicurezza delle app in un approccio di sviluppo no-code

L'approccio di sviluppo no-code è diventato molto popolare. Uno studio ha dimostrato che solo lo 0,5% della popolazione mondiale è bravo a codificare, mentre l'85% delle persone che hanno partecipato a un sondaggio ha dichiarato che gli strumenti no-code aggiungono un grande valore alla loro vita.

Poiché la sicurezza è una parte fondamentale dello sviluppo, AppMaster, lo strumento di sviluppo no-code più efficiente e potente, ha prestato particolare attenzione a garantire la massima sicurezza seguendo l'approccio di sviluppo no-code. Fornisce un ambiente di sviluppo sicuro e protetto per difendere la vostra privacy attraverso una registrazione completa e l'utilizzo di misure di separazione dei dati AWS all'avanguardia.

Conclusione

La conclusione è che la sicurezza degli endpoint è una parte vitale di qualsiasi azienda. L'utilizzo di piattaforme di protezione degli endpoint è diventato una necessità nell'era digitale per prevenire i cyberattacchi e le ingenti perdite causate da diversi tipi di crimini informatici.

Poiché i lavoratori si connettono sempre più spesso attraverso diversi tipi di dispositivi e un numero crescente di endpoint, le aziende devono prendere precauzioni per la sicurezza. Inoltre, devono garantire che i dati memorizzati su tali sistemi siano al sicuro e non possano essere rubati o persi.

Molte aziende sono passate a un modello di lavoro remoto, il che significa che un'ampia gamma di endpoint è connessa all'organizzazione. Le soluzioni di sicurezza degli endpoint basate sul cloud sono utili in queste situazioni per prevenire tutti i tipi di attacchi informatici.