O que é segurança de endpoint?

A segurança de endpoints tornou-se essencial para todas as organizações lidarem com o número crescente de ataques cibernéticos. Saiba tudo sobre segurança de endpoint aqui.

Atualmente, empresas e indivíduos contam com uma ampla variedade de sistemas de endpoint, como dispositivos móveis, tablets, laptops, PCs, smart TVs e smartwatches para executar diferentes funções. Todos esses dispositivos, sistemas e redes de TI são vulneráveis a ataques cibernéticos.

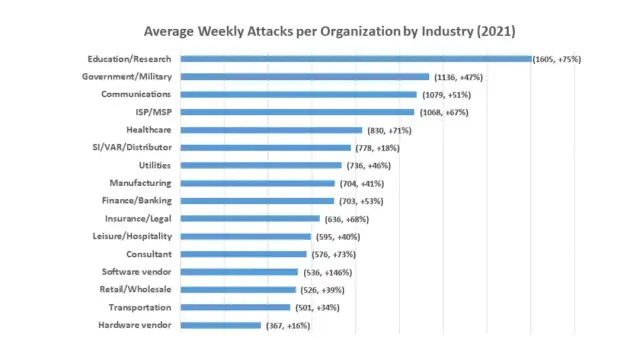

De fato, as estatísticas indicam que o número de ataques cibernéticos aumentou muito nos últimos anos. Como todos os dispositivos conectados a uma rede comercial são vulneráveis a ataques que os cibercriminosos podem realizar para roubar ou explorar dados confidenciais, é importante implementar medidas completas de segurança de endpoint. Neste artigo, você conhecerá todos os aspectos críticos da segurança de endpoint, como ela funciona e a importância das soluções de segurança de endpoint.

O que é segurança de endpoint?

A segurança de endpoint é o processo de proteção de endpoints (pontos de entrada) de sistemas de usuários finais. Um endpoint é qualquer dispositivo que se conecta a uma rede de fora de seu firewall. Alguns dos exemplos populares de sistemas de endpoint são laptops, desktops, smartphones, sistemas de ponto de venda, impressoras digitais e vários outros dispositivos de Internet das Coisas (IoT).

O objetivo principal de uma solução de segurança de endpoint é proteger os pontos de entrada dos sistemas de TI de serem explorados por ataques maliciosos de hackers e outras ameaças cibernéticas. Usando uma plataforma de segurança de endpoint eficiente, certifique-se de que os endpoints estejam protegidos em um sistema convencional, bem como em sistemas modernos baseados em nuvem.

Você também pode pensar nas plataformas de segurança de endpoint como uma versão avançada do software de segurança convencional. As medidas modernas de segurança de endpoint fornecem proteção abrangente contra malware complexo e ameaças cibernéticas para proteger os sistemas e proteger as informações da empresa.

É importante observar que todos os tipos de organizações, negócios e sistemas pessoais correm o risco de enfrentar ataques cibernéticos. Portanto, a segurança do endpoint é considerada o mecanismo de segurança da linha de frente na segurança cibernética. As empresas que desejam tornar seus sistemas e redes corporativas seguras e protegidas devem começar implementando soluções confiáveis de segurança de endpoint.

Qual é a importância da segurança do endpoint?

O crescente volume e sofisticação das ameaças de segurança de TI tornaram a segurança de endpoint muito mais importante do que nunca. As plataformas modernas de segurança de endpoints são projetadas para detectar, analisar e bloquear ataques rapidamente. Como resultado, as empresas precisam se concentrar na implementação de soluções de segurança de endpoint para lidar com várias ameaças cibernéticas.

Além disso, os dados são a moeda da era digital. Toda pequena empresa, bem como uma indústria corporativa multinacional, precisa proteger informações confidenciais de vários hackers e ameaças cibernéticas. Ameaças cibernéticas em larga escala têm o potencial de colocar uma empresa inteira em risco de falência financeira e um grande escândalo público.

Uma razão significativa por trás do número crescente de ameaças cibernéticas é o fato de que o número de tipos de endpoints em uma organização também aumentou. Atualmente, uma empresa possui diferentes sistemas inteligentes, como dispositivos móveis, desktops, laptops, tablets, alto-falantes inteligentes, TVs inteligentes e muitos outros dispositivos interconectados por meio dos quais os hackers podem penetrar em um sistema de TI bem integrado.

Como resultado, a implementação de políticas de segurança cibernética tornou-se essencial para as empresas. Também é importante manter essas ferramentas e políticas atualizadas, pois os hackers também estão criando novas maneiras de manipular negócios e obter dados confidenciais.

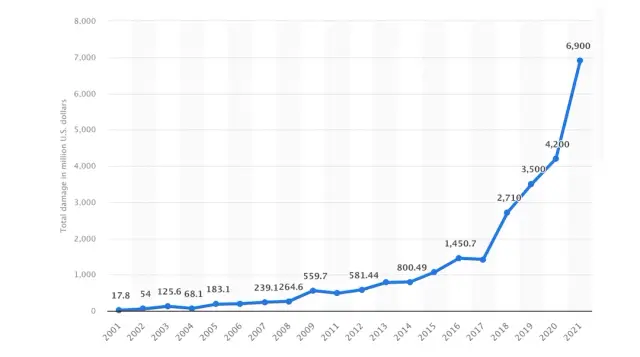

O gráfico a seguir mostra o total de danos financeiros relatados causados por crimes cibernéticos. É evidente que as perdas aumentaram acentuadamente em 2020, o que comprova o crescente número e complexidade das ameaças cibernéticas.

Componentes de segurança de endpoint

Existem certos componentes comuns de plataformas de proteção de endpoint para garantir a máxima segurança de endpoint. Esses recursos e componentes trabalham juntos para fornecer a melhor proteção e garantir que uma organização possa se beneficiar de medidas confiáveis de segurança de endpoint.

Esses componentes essenciais das plataformas de proteção de endpoint são:

- Plataforma centralizada de gerenciamento de endpoints para lidar com problemas de segurança de endpoints da mesma plataforma.

- Proteção antimalware avançada para detectar e corrigir vírus e malware.

- Segurança web proativa para garantir a segurança de endpoints em diferentes tipos de dispositivos conectados à infraestrutura de TI de uma empresa.

- A prevenção e recuperação de perda de dados também é uma parte significativa das principais plataformas de proteção de endpoint.

- Segurança de endpoint de sistemas modernos baseados em ML e IA.

- Firewall integrado.

- Os ataques cibernéticos por meio de e-mails e mensagens de mídia social também são comuns, portanto, as plataformas de proteção de endpoint também fornecem medidas de segurança de endpoint para lidar com eles.

- Proteção contra ameaças internas para garantir a segurança de endpoints dentro de uma empresa.

O que é um exemplo de segurança de endpoint?

Existem muitos exemplos diferentes de segurança de endpoint, como software de segurança e filtragem da Web. Você pode entender melhor a segurança de endpoints familiarizando-se com seus tipos e funcionalidades principais das estratégias de proteção de endpoints:

Plataforma de proteção de endpoint

Para obter proteção pontual, uma solução EPP inspeciona e verifica as informações assim que elas chegam a um sistema. Uma solução antivírus (AV) tradicional é o tipo mais popular de segurança de endpoint. Os recursos antimalware incluídos em um sistema antivírus destinam-se principalmente à proteção contra ataques usando assinaturas. Um programa antivírus verifica cada arquivo que entra em sua rede para ver se sua assinatura corresponde a ameaças perigosas em um banco de dados de inteligência de ameaças.

Detecção e correção de endpoints

Uma solução EDR vai mais longe do que simples sistemas de detecção point-in-time. Em vez disso, ele acompanha todos os arquivos e programas baixados em um dispositivo. Como resultado, as soluções de EDR podem fornecer pesquisa de ameaças com visibilidade e análise mais refinadas. As soluções de EDR podem identificar riscos que vão além dos ataques que usam assinaturas. As soluções de EDR podem encontrar malware sem arquivo, ransomware, ataques polimórficos e muito mais.

Detecção e resposta estendidas

Nas áreas em que o EDR supera os recursos de segurança convencionais de detecção de malware, o XDR amplia o escopo da proteção de endpoint para incluir soluções de segurança mais amplamente utilizadas. XDR é mais versátil que EDR. Ele faz uso de tecnologia atualizada para aumentar a visibilidade, coleta dados de ameaças, correlaciona-os e usa análises e automação para encontrar ataques existentes e futuros. O objetivo do EDR é realizar uma rápida detecção e resposta ao ataque cibernético.

Integração de inteligência de ameaças

As empresas devem estar cientes dos perigos à medida que mudam se quiserem permanecer um passo à frente dos invasores. As equipes de segurança precisam de informações atuais e precisas para garantir que as defesas sejam calibradas de forma automática e precisa, pois adversários sofisticados e ameaças persistentes avançadas (APTs) podem se mover de forma rápida e oculta.

Para examinar todas as ocorrências e saber mais em minutos em vez de horas, uma solução de integração de inteligência de ameaças deve incluir automação. Para fornecer proteção proativa contra ataques futuros, ele deve produzir indicadores exclusivos de comprometimento (IoCs) diretamente dos terminais. Também deve haver um componente humano composto por pesquisadores de segurança experientes, analistas de ameaças, especialistas culturais e linguistas que possam entender novos riscos em várias circunstâncias.

Como funciona a segurança do endpoint?

Para proteger endpoints, incluindo servidores, estações de trabalho, dispositivos móveis e cargas de trabalho, contra ameaças de segurança cibernética, as empresas implantam soluções de segurança gerenciadas centralmente conhecidas como plataformas de proteção de endpoint (EPP) ou soluções de segurança de endpoint. As soluções de endpoint procuram sinais de atividades suspeitas ou maliciosas em arquivos, processos e atividades do sistema e lidam com eles para garantir a máxima segurança de endpoint.

O objetivo dos EPPs é fornecer um painel de gerenciamento centralizado a partir do qual os administradores podem acessar a rede de sua empresa para vigiá-la, protegê-la, examiná-la e lidar com problemas. Ao usar uma estratégia local, híbrida ou em nuvem para proteção de endpoint, o objetivo desejado de garantir a máxima segurança de endpoint é alcançado. O funcionamento da segurança de endpoint pode ser entendido de uma maneira melhor, categorizando-o em três abordagens diferentes:

Abordagem tradicional

Ao se referir a uma postura de segurança no local que depende de um data center hospedado localmente do qual a segurança é fornecida, o termo "tradicional ou legado" é frequentemente usado. O console de gerenciamento se conecta aos terminais por meio de um agente no data center para oferecer segurança. Devido ao fato de que os administradores geralmente só podem monitorar endpoints dentro de seu perímetro, esse tipo de abordagem geralmente não é preferido pela maioria das empresas.

Abordagem híbrida

Muitas empresas mudaram para laptops e trazem seu próprio dispositivo (BYOD) em vez de sistemas de desktop como resultado do movimento impulsionado pela pandemia para trabalhar em casa. As restrições da estratégia local são destacadas por isso, bem como a globalização da força de trabalho.

Para obter determinados recursos de nuvem, várias empresas de soluções de endpoint mudaram para uma estratégia "híbrida" nos últimos anos. Envolve pegar o projeto arquitetônico legado e modificá-lo para a nuvem de acordo com os requisitos específicos de uma empresa.

Abordagem baseada em nuvem

A solução de segurança de endpoint nativa ou baseada em nuvem destina-se a proteger todo o sistema em nuvem . Envolve o uso de um console de gerenciamento centralizado que está presente na nuvem e se conecta a sistemas conectados remotamente por meio de um agente no endpoint.

Os administradores podem monitorar e gerenciar endpoints remotamente e realizar diagnósticos e análises de segurança a qualquer momento e em qualquer lugar. Essas soluções usam controles e políticas baseados em nuvem para remover problemas de segurança e estender o alcance do administrador, maximizando o desempenho de segurança fora dos limites convencionais de uma organização.

A segurança de endpoint é um antivírus?

Quer os endpoints sejam reais ou virtuais, locais ou não, localizados em data centers ou na nuvem, o software de segurança de endpoint protege contra violações. Ele é configurado em endpoints distantes, como desktops, laptops, servidores, máquinas virtuais e assim por diante.

Um dos tipos mais fundamentais de proteção de endpoint, o antivírus, geralmente é incluído nas soluções de segurança de endpoint. O programa antivírus simplesmente descobre e exclui vírus conhecidos e outras formas de malware, em vez de usar métodos e táticas mais sofisticados, como caça a ameaças e detecção e resposta de endpoint (EDR).

O software de segurança típico opera em segundo plano, analisando regularmente o conteúdo de um dispositivo em busca de padrões que correspondam às assinaturas virais armazenadas em um banco de dados. Tanto dentro como fora do firewall, os dispositivos individuais possuem software antivírus instalado. Em palavras mais simples, o AV é uma parte de toda uma solução de segurança de endpoint. A seguir estão as três principais diferenças entre eles:

Segurança de rede

Os programas antivírus destinam-se a proteger um único endpoint, fornecendo informações e, muitas vezes, acesso apenas a esse endpoint. A rede de negócios é vista como um todo pelo software de segurança de endpoint, que também fornece visibilidade de todos os endpoints vinculados do mesmo local para garantir a máxima segurança da rede.

Os hackers estão usando técnicas de ataque cada vez mais avançadas para encontrar novas maneiras de se infiltrar em sistemas corporativos, roubar dados e coagir funcionários a divulgar informações privadas. A organização moderna deve ser protegida para manter os hackers fora de sua infraestrutura de TI, que depende da proteção de endpoints.

Gestão

As soluções antivírus envolvem a atualização manual dos bancos de dados ou a permissão de atualizações periódicas. As plataformas de segurança de endpoint, especialmente as soluções baseadas em nuvem, fornecem segurança integrada que transfere as tarefas de segurança para a equipe de TI de uma organização. Ele torna todo o processo de implementação de protocolos de proteção de endpoint rápido e fácil.

Nível de proteção

As soluções AV tradicionais procuram vírus e malware usando detecção baseada em assinatura. Isso significa que você pode enfrentar riscos de segurança cibernética se sua empresa for a primeira a enfrentar uma nova ameaça ou se seu AV não estiver atualizado.

As soluções EPP mais recentes são atualizadas automaticamente usando a nuvem para proteger os dispositivos e fornecer segurança à rede. Além disso, usando tecnologias como análise comportamental, riscos anteriormente desconhecidos podem ser tratados por meio de uma solução eficiente de segurança de endpoint.

O método convencional de proteger o perímetro da empresa por meio de antivírus não é mais prático, pois os funcionários acessam os sistemas por meio de sistemas diferentes e de várias redes e de vários lugares. As medidas modernas de proteção de endpoint são essenciais para fornecer a máxima segurança de endpoint.

Não importa como ou onde os funcionários se conectam aos dados e recursos corporativos, a segurança de endpoint garante que a empresa coloque segurança em seus sistemas, permitindo que eles o façam de maneira segura. As soluções de segurança de endpoint fornecem um método confiável e eficiente de garantir a máxima segurança.

Segurança de aplicativos em uma abordagem de desenvolvimento sem código

A abordagem de desenvolvimento sem código tornou-se altamente popular. Um estudo mostrou que apenas 0,5% da população mundial é boa em codificação, enquanto 85% das pessoas que participaram de uma pesquisa disseram que ferramentas sem código agregam grande valor às suas vidas.

Como a segurança é uma parte crítica do desenvolvimento, o AppMaster, a ferramenta de desenvolvimento sem código mais eficiente e poderosa, deu atenção especial para garantir a máxima segurança enquanto segue a abordagem de desenvolvimento sem código. Ele fornece um ambiente de desenvolvimento seguro e protegido para defender sua privacidade por meio de registro abrangente e uso de medidas de separação de dados da AWS de última geração.

Conclusão

A conclusão é que a segurança do endpoint é uma parte vital de qualquer negócio. O uso de plataformas de proteção de endpoints tornou-se uma necessidade na era digital para evitar ataques cibernéticos e perdas maciças causadas por diferentes tipos de crimes cibernéticos.

À medida que os funcionários se conectam cada vez mais por meio de diferentes tipos de dispositivos e um número crescente de terminais, as empresas precisam tomar precauções de segurança. Além disso, eles devem garantir que os dados armazenados em tais sistemas sejam seguros e não possam ser roubados ou perdidos.

Muitas empresas mudaram para um modelo de trabalho remoto, o que significa que uma ampla variedade de endpoints está conectada a uma organização. As soluções de segurança de endpoint baseadas em nuvem são úteis nessas situações para evitar todos os tipos de ataques cibernéticos.