Apa itu Keamanan Titik Akhir?

Keamanan titik akhir telah menjadi penting bagi semua organisasi untuk menghadapi meningkatnya jumlah serangan siber. Pelajari semua tentang keamanan endpoint di sini.

Saat ini, bisnis dan individu mengandalkan berbagai sistem titik akhir seperti perangkat seluler, tablet, laptop, PC, TV pintar, dan jam tangan pintar untuk melakukan fungsi yang berbeda. Semua perangkat, sistem, dan jaringan TI ini rentan terhadap serangan siber.

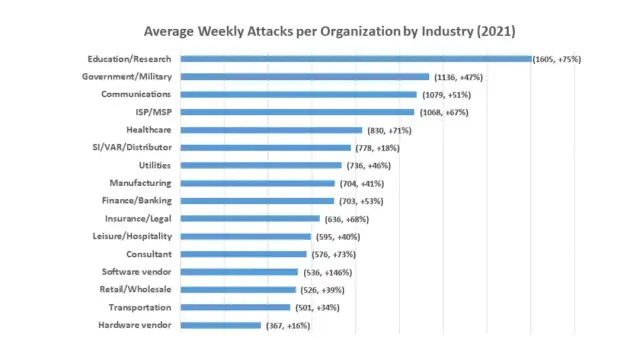

Faktanya, statistik menunjukkan bahwa jumlah serangan siber telah meningkat pesat dalam beberapa tahun terakhir. Karena setiap perangkat yang terhubung ke jaringan bisnis rentan terhadap serangan yang dapat dilakukan oleh penjahat dunia maya untuk mencuri atau mengeksploitasi data sensitif, penting untuk menerapkan langkah-langkah keamanan titik akhir yang menyeluruh. Dalam artikel ini, Anda akan mengetahui tentang semua aspek penting dari keamanan titik akhir, cara kerjanya, dan pentingnya solusi keamanan titik akhir.

Apa itu keamanan titik akhir?

Keamanan titik akhir adalah proses mengamankan titik akhir (entry point) dari sistem pengguna akhir. Titik akhir adalah perangkat apa pun yang terhubung ke jaringan dari luar firewallnya. Beberapa contoh sistem endpoint yang populer adalah laptop, desktop, smartphone, sistem point-of-sale, printer digital, dan beberapa perangkat internet of things (IoT) lainnya.

Tujuan utama dari solusi keamanan titik akhir adalah untuk melindungi titik masuk sistem TI agar tidak dieksploitasi oleh serangan berbahaya oleh peretas dan ancaman dunia maya lainnya. Menggunakan platform keamanan titik akhir yang efisien, pastikan titik akhir dilindungi dalam sistem konvensional serta sistem berbasis cloud modern.

Anda juga dapat menganggap platform keamanan titik akhir sebagai versi lanjutan dari perangkat lunak keamanan konvensional. Tindakan keamanan titik akhir modern memberikan perlindungan komprehensif dari malware kompleks dan ancaman dunia maya untuk mengamankan sistem dan menjaga informasi perusahaan.

Penting untuk dicatat bahwa semua jenis organisasi, bisnis, dan sistem pribadi berisiko menghadapi serangan siber. Oleh karena itu, keamanan titik akhir dianggap sebagai mekanisme keamanan garis depan dalam keamanan siber. Perusahaan yang ingin membuat sistem dan jaringan perusahaan mereka aman dan terlindungi harus mulai dengan menerapkan solusi keamanan titik akhir yang andal.

Apa pentingnya keamanan titik akhir?

Meningkatnya volume dan kecanggihan ancaman keamanan TI telah membuat keamanan titik akhir jauh lebih penting daripada sebelumnya. Platform keamanan titik akhir modern dirancang untuk mendeteksi, menganalisis, dan memblokir serangan dengan cepat. Akibatnya, perusahaan harus fokus pada penerapan solusi keamanan titik akhir untuk menghadapi berbagai ancaman dunia maya.

Apalagi data adalah mata uang era digital. Setiap bisnis kecil, serta industri perusahaan multinasional, harus melindungi informasi sensitif dari berbagai peretas dan ancaman dunia maya. Ancaman dunia maya berskala besar berpotensi menempatkan seluruh bisnis dalam risiko kebangkrutan finansial dan skandal publik besar-besaran.

Alasan signifikan di balik meningkatnya jumlah ancaman dunia maya adalah fakta bahwa jumlah jenis titik akhir dalam suatu organisasi juga meningkat. Saat ini, sebuah perusahaan memiliki sistem pintar yang berbeda seperti perangkat seluler, desktop, laptop, tablet, speaker pintar, TV pintar, dan banyak perangkat lain yang saling terhubung di mana peretas dapat menembus sistem TI yang terintegrasi dengan baik.

Akibatnya, menerapkan kebijakan keamanan siber menjadi penting bagi bisnis. Penting juga untuk selalu memperbarui alat dan kebijakan ini, karena peretas juga menemukan cara baru untuk memanipulasi bisnis dan mendapatkan data sensitif.

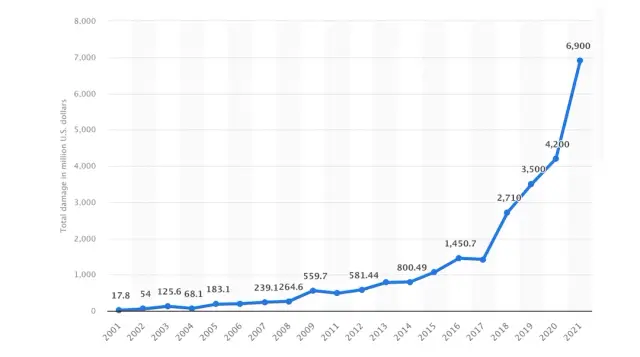

Grafik berikut menunjukkan total kerusakan finansial yang dilaporkan yang disebabkan oleh kejahatan dunia maya. Terbukti bahwa kerugian meningkat tajam pada tahun 2020, yang membuktikan meningkatnya jumlah dan kompleksitas ancaman siber.

Komponen keamanan titik akhir

Ada komponen umum tertentu dari platform perlindungan titik akhir untuk memastikan keamanan titik akhir maksimum. Fitur dan komponen ini bekerja sama untuk memberikan perlindungan terbaik dan memastikan organisasi dapat memperoleh manfaat dari tindakan keamanan titik akhir yang andal.

Komponen penting dari platform perlindungan titik akhir ini adalah:

- Platform manajemen titik akhir terpusat untuk menangani masalah keamanan titik akhir dari platform yang sama.

- Perlindungan anti-malware tingkat lanjut untuk mendeteksi dan memperbaiki virus dan malware.

- Keamanan web proaktif untuk memastikan keamanan titik akhir di berbagai jenis perangkat yang terhubung ke infrastruktur TI perusahaan.

- Pencegahan dan pemulihan kehilangan data juga merupakan bagian penting dari platform perlindungan titik akhir utama.

- Keamanan titik akhir sistem berbasis ML dan AI modern.

- Firewall terintegrasi.

- Serangan siber melalui email dan pesan media sosial juga umum terjadi, jadi platform perlindungan titik akhir menyediakan langkah-langkah keamanan titik akhir untuk menghadapinya juga.

- Perlindungan ancaman orang dalam untuk memastikan keamanan titik akhir dari dalam perusahaan.

Apa contoh keamanan titik akhir?

Ada banyak contoh keamanan titik akhir yang berbeda, seperti perangkat lunak keamanan dan pemfilteran web. Anda dapat lebih memahami keamanan titik akhir dengan mengenal jenis dan fungsi inti dari strategi perlindungan titik akhir:

Platform Perlindungan Titik Akhir

Untuk mencapai perlindungan tepat waktu, solusi EPP memeriksa dan memindai informasi segera setelah mencapai sistem. Solusi antivirus (AV) tradisional adalah jenis keamanan titik akhir yang paling populer. Fitur anti-malware yang disertakan dalam sistem AV terutama dimaksudkan untuk melindungi dari serangan menggunakan tanda tangan. Program AV memindai setiap file yang masuk ke jaringan Anda untuk melihat apakah tanda tangannya cocok dengan ancaman berbahaya apa pun dalam database intelijen ancaman.

Deteksi dan Remediasi Titik Akhir

Solusi EDR lebih jauh dari sistem deteksi point-in-time sederhana. Sebaliknya, itu melacak semua file dan program yang diunduh ke perangkat. Akibatnya, solusi EDR dapat memberikan penelitian ancaman dengan visibilitas dan analisis yang lebih baik. Solusi EDR dapat mengidentifikasi risiko yang melampaui serangan yang menggunakan tanda tangan. Solusi EDR dapat menemukan malware tanpa file, ransomware, serangan polimorfik, dan banyak lagi.

Deteksi dan Respons yang Diperpanjang

Di area di mana EDR mengungguli kemampuan keamanan konvensional dalam mendeteksi malware, XDR memperluas cakupan perlindungan titik akhir untuk menyertakan solusi keamanan yang lebih banyak digunakan. XDR lebih fleksibel daripada EDR. Itu menggunakan teknologi terkini untuk meningkatkan visibilitas, mengumpulkan data ancaman, menghubungkannya, dan menggunakan analitik dan otomatisasi untuk menemukan serangan yang ada dan yang akan datang. Tujuan EDR adalah untuk melakukan deteksi dan respons cepat terhadap serangan siber.

Integrasi Intelijen Ancaman

Bisnis harus menyadari bahaya saat mereka berubah jika mereka ingin tetap selangkah lebih maju dari penyerang. Tim keamanan memerlukan informasi terkini dan akurat untuk memastikan pertahanan dikalibrasi secara otomatis dan akurat karena musuh yang canggih dan ancaman persisten tingkat lanjut (APT) dapat bergerak dengan cepat dan diam-diam.

Untuk memeriksa setiap kejadian dan mempelajari lebih banyak dalam hitungan menit daripada jam, solusi integrasi intelijen ancaman harus mencakup otomatisasi. Untuk memberikan perlindungan proaktif terhadap serangan yang akan datang, itu harus menghasilkan indikator kompromi (IoC) yang unik langsung dari titik akhir. Juga harus ada komponen manusia yang terdiri dari peneliti keamanan yang berpengetahuan luas, analis ancaman, pakar budaya, dan ahli bahasa yang dapat memahami risiko baru dalam berbagai keadaan.

Bagaimana cara kerja keamanan titik akhir?

Untuk melindungi titik akhir, termasuk server, stasiun kerja, perangkat seluler, dan beban kerja, dari ancaman keamanan siber, perusahaan menerapkan solusi keamanan yang dikelola secara terpusat yang dikenal sebagai platform perlindungan titik akhir (EPP) atau solusi keamanan titik akhir. Solusi titik akhir mencari tanda-tanda aktivitas mencurigakan atau berbahaya dalam file, proses, dan aktivitas sistem dan menanganinya untuk memastikan keamanan titik akhir maksimum.

Tujuan EPP adalah untuk menyediakan dasbor manajemen terpusat dari mana administrator dapat mengakses jaringan perusahaan mereka untuk mengawasinya, melindunginya, memeriksanya, dan menangani masalah. Dengan menggunakan strategi lokal, hibrid, atau cloud untuk perlindungan titik akhir, tujuan yang diinginkan untuk memastikan keamanan titik akhir maksimum tercapai. Cara kerja keamanan titik akhir dapat dipahami dengan cara yang lebih baik dengan mengkategorikannya ke dalam tiga pendekatan berbeda:

Pendekatan tradisional

Saat mengacu pada postur keamanan di lokasi yang bergantung pada pusat data yang dihosting secara lokal dari mana keamanan diberikan, istilah "Tradisional atau warisan" sering digunakan. Konsol manajemen terhubung ke titik akhir melalui agen di pusat data untuk menawarkan keamanan. Karena kenyataan bahwa administrator seringkali hanya dapat memantau titik akhir di dalam perimeter mereka, pendekatan semacam ini biasanya tidak disukai oleh sebagian besar perusahaan.

Pendekatan Hibrida

Banyak perusahaan telah beralih ke laptop dan membawa perangkat Anda sendiri (BYOD) alih-alih sistem desktop sebagai akibat dari gerakan yang didorong oleh pandemi menuju bekerja dari rumah. Kendala strategi di tempat disorot oleh ini serta globalisasi tenaga kerja.

Untuk mendapatkan fitur cloud tertentu, beberapa perusahaan solusi titik akhir telah beralih ke strategi "Hibrida" dalam beberapa tahun terakhir. Ini melibatkan pengambilan desain arsitektur lama dan memodifikasinya untuk cloud sesuai kebutuhan spesifik perusahaan.

Pendekatan Berbasis Cloud

Solusi keamanan titik akhir cloud-native atau berbasis cloud dimaksudkan untuk melindungi seluruh sistem cloud . Ini melibatkan penggunaan konsol manajemen terpusat yang ada di dalam cloud dan terhubung ke sistem yang terhubung dari jarak jauh melalui agen di titik akhir.

Administrator dapat memantau dan mengelola titik akhir dari jarak jauh dan melakukan diagnosis dan analisis keamanan kapan saja dari mana saja. Solusi ini menggunakan kontrol dan kebijakan berbasis cloud untuk menghilangkan masalah keamanan dan memperluas jangkauan administrator sambil memaksimalkan kinerja keamanan di luar batas konvensional organisasi.

Apakah keamanan titik akhir merupakan antivirus?

Baik titik akhir nyata atau virtual, lokal atau tidak aktif, terletak di pusat data atau cloud, perangkat lunak keamanan titik akhir melindungi dari pelanggaran. Itu diatur pada titik akhir yang jauh seperti desktop, laptop, server, mesin virtual, dan sebagainya.

Salah satu jenis perlindungan titik akhir yang paling mendasar, antivirus, sering disertakan dalam solusi keamanan titik akhir. Program AV hanya menemukan dan menghapus virus yang diketahui dan bentuk malware lainnya, bukan menggunakan metode dan taktik yang lebih canggih seperti berburu ancaman dan deteksi dan respons titik akhir (endpoint detection and response/EDR).

Perangkat lunak keamanan khas beroperasi di latar belakang, secara teratur menganalisis konten perangkat untuk pola yang cocok dengan tanda tangan virus yang disimpan dalam database. Baik di dalam maupun di luar firewall, masing-masing perangkat memiliki perangkat lunak antivirus yang diinstal. Dengan kata yang lebih sederhana, AV adalah salah satu bagian dari keseluruhan solusi keamanan titik akhir. Berikut ini adalah tiga perbedaan utama di antara mereka:

Keamanan jaringan

Program antivirus dimaksudkan untuk melindungi satu titik akhir dengan memberikan wawasan dan, seringkali, akses ke titik akhir itu saja. Jaringan bisnis malah dilihat secara keseluruhan oleh perangkat lunak keamanan titik akhir, yang juga menyediakan visibilitas semua titik akhir yang terhubung dari tempat yang sama untuk memastikan keamanan jaringan maksimum.

Peretas menggunakan teknik serangan yang semakin canggih untuk menemukan cara baru untuk menyusup ke sistem perusahaan, mencuri data, dan memaksa pekerja untuk mengungkapkan informasi pribadi. Organisasi modern harus diamankan untuk menjauhkan peretas dari infrastruktur TI-nya, yang bergantung pada perlindungan titik akhir.

Pengelolaan

Solusi antivirus melibatkan pembaruan basis data secara manual atau mengizinkan pembaruan dari waktu ke waktu. Platform keamanan titik akhir, terutama solusi berbasis cloud, menyediakan keamanan terintegrasi yang mengalihkan tugas keamanan ke staf TI organisasi. Itu membuat seluruh proses penerapan protokol perlindungan titik akhir menjadi cepat dan mudah.

Tingkat perlindungan

Solusi AV tradisional mencari virus dan malware menggunakan deteksi berbasis tanda tangan. Artinya, Anda mungkin menghadapi risiko keamanan siber jika perusahaan Anda yang pertama menghadapi ancaman baru atau AV Anda tidak mutakhir.

Solusi EPP terbaru secara otomatis diperbarui dengan menggunakan cloud untuk melindungi perangkat dan memberikan keamanan jaringan. Selain itu, dengan menggunakan teknologi seperti analisis perilaku, risiko yang sebelumnya tidak diketahui dapat ditangani melalui solusi keamanan titik akhir yang efisien.

Metode konvensional mengamankan perimeter perusahaan melalui antivirus tidak lagi praktis karena pekerja mengakses sistem melalui sistem yang berbeda dan dari beberapa jaringan, dan dari berbagai tempat. Tindakan perlindungan titik akhir modern sangat penting untuk memberikan keamanan titik akhir maksimum.

Tidak peduli bagaimana atau di mana pekerja terhubung ke data dan sumber daya perusahaan, keamanan titik akhir menjamin bahwa perusahaan menempatkan keamanan pada sistemnya, memungkinkan mereka melakukannya dengan cara yang aman. Solusi keamanan titik akhir menyediakan metode yang andal dan efisien untuk memastikan keamanan maksimum.

Keamanan aplikasi dalam pendekatan pengembangan tanpa kode

Pendekatan pengembangan tanpa kode telah menjadi sangat populer. Sebuah penelitian menunjukkan bahwa hanya 0,5% dari populasi dunia yang pandai coding, sementara 85% orang yang berpartisipasi dalam survei mengatakan bahwa alat tanpa kode menambah nilai besar dalam hidup mereka.

Karena keamanan adalah bagian penting dari pengembangan, AppMaster, alat pengembangan tanpa kode yang paling efisien dan kuat, telah memberikan perhatian khusus untuk memastikan keamanan maksimum sambil mengikuti pendekatan pengembangan tanpa kode. Ini menyediakan lingkungan pengembangan yang aman dan terlindungi untuk mempertahankan privasi Anda melalui pencatatan yang komprehensif dan menggunakan langkah-langkah pemisahan data AWS yang canggih.

Kesimpulan

Intinya adalah bahwa keamanan titik akhir adalah bagian penting dari bisnis apa pun. Menggunakan platform perlindungan titik akhir telah menjadi kebutuhan di era digital untuk mencegah serangan siber dan kerugian besar yang disebabkan oleh berbagai jenis kejahatan siber.

Karena pekerja semakin terhubung melalui berbagai jenis perangkat dan semakin banyak titik akhir, bisnis perlu mengambil tindakan pencegahan keamanan. Selain itu, mereka harus menjamin bahwa data yang disimpan pada sistem tersebut aman dan tidak dapat dicuri atau hilang.

Banyak perusahaan telah beralih ke model kerja jarak jauh, yang berarti berbagai titik akhir terhubung ke suatu organisasi. Solusi keamanan titik akhir berbasis cloud berguna dalam situasi seperti itu untuk mencegah semua jenis serangan siber.