Qu'est-ce que la sécurité des terminaux ?

La sécurité des terminaux est devenue essentielle pour toutes les organisations pour faire face au nombre croissant de cyberattaques. Apprenez tout sur la sécurité des terminaux ici.

De nos jours, les entreprises et les particuliers s'appuient sur une large gamme de systèmes de terminaux tels que les appareils mobiles, les tablettes, les ordinateurs portables, les PC, les téléviseurs intelligents et les montres intelligentes pour exécuter différentes fonctions. Tous ces appareils, systèmes et réseaux informatiques sont vulnérables aux cyberattaques.

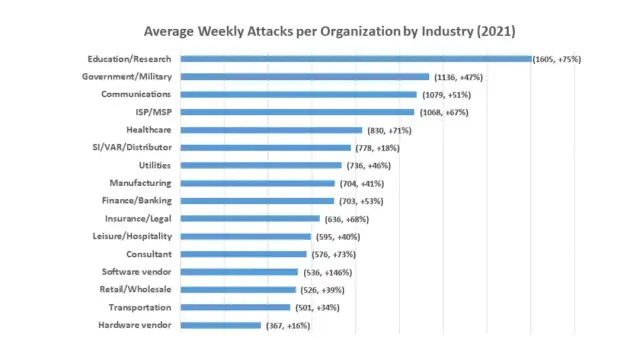

En fait, les statistiques indiquent que le nombre de cyberattaques a fortement augmenté ces dernières années. Étant donné que chaque appareil connecté à un réseau d'entreprise est vulnérable aux attaques que les cybercriminels peuvent mener pour voler ou exploiter des données sensibles, il est important de mettre en œuvre des mesures de sécurité approfondies des terminaux. Dans cet article, vous découvrirez tous les aspects critiques de la sécurité des terminaux, son fonctionnement et l'importance des solutions de sécurité des terminaux.

Qu'est-ce que la sécurité des terminaux ?

La sécurité des terminaux est le processus de sécurisation des terminaux (points d'entrée) des systèmes des utilisateurs finaux. Un point de terminaison est tout appareil qui se connecte à un réseau depuis l'extérieur de son pare-feu. Certains des exemples populaires de systèmes de terminaux sont les ordinateurs portables, les ordinateurs de bureau, les smartphones, les systèmes de point de vente, les imprimantes numériques et plusieurs autres appareils Internet des objets (IoT).

L'objectif principal d'une solution de sécurité des terminaux est de protéger les points d'entrée des systèmes informatiques contre l'exploitation par des attaques malveillantes par des pirates et d'autres cybermenaces. À l'aide d'une plate-forme de sécurité des terminaux efficace, assurez-vous que les terminaux sont protégés dans un système conventionnel ainsi que dans des systèmes modernes basés sur le cloud.

Vous pouvez également considérer les plates-formes de sécurité des terminaux comme une version avancée d'un logiciel de sécurité conventionnel. Les mesures modernes de sécurité des terminaux offrent une protection complète contre les logiciels malveillants complexes et les cybermenaces pour sécuriser les systèmes et protéger les informations de l'entreprise.

Il est important de noter que tous les types d'organisations, d'entreprises et de systèmes personnels risquent de faire face à des cyberattaques. Par conséquent, la sécurité des terminaux est considérée comme le mécanisme de sécurité de première ligne en matière de cybersécurité. Les entreprises qui souhaitent rendre leurs systèmes et leurs réseaux d'entreprise sûrs et sécurisés doivent commencer par mettre en œuvre des solutions de sécurité des terminaux fiables.

Quelle est l'importance de la sécurité des terminaux ?

Le volume et la sophistication croissants des menaces de sécurité informatique ont rendu la sécurité des terminaux beaucoup plus importante que jamais. Les plates-formes modernes de sécurité des terminaux sont conçues pour détecter, analyser et bloquer rapidement les attaques. Par conséquent, les entreprises doivent se concentrer sur la mise en œuvre de solutions de sécurité des terminaux pour faire face aux diverses cybermenaces.

De plus, les données sont la monnaie de l'ère numérique. Chaque petite entreprise, ainsi qu'une industrie multinationale, doit protéger les informations sensibles contre de nombreux pirates et cybermenaces. Les cybermenaces à grande échelle ont le potentiel de mettre toute une entreprise en danger de faillite financière et de scandale public massif.

Une raison importante derrière le nombre croissant de cybermenaces est le fait que le nombre de types de terminaux dans une organisation a également augmenté. De nos jours, une entreprise dispose de différents systèmes intelligents tels que des appareils mobiles, des ordinateurs de bureau, des ordinateurs portables, des tablettes, des haut-parleurs intelligents, des téléviseurs intelligents et de nombreux autres appareils interconnectés à travers lesquels les pirates peuvent pénétrer dans un système informatique bien intégré.

Par conséquent, la mise en place de politiques de cybersécurité est devenue essentielle pour les entreprises. Il est également important de maintenir ces outils et politiques à jour, car les pirates proposent également de nouvelles façons de manipuler les entreprises et d'obtenir des données sensibles.

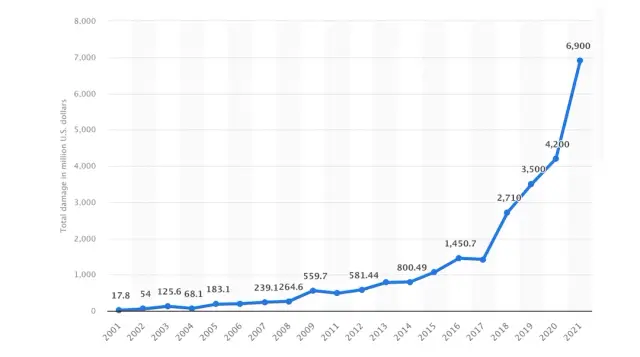

Le graphique suivant montre le total des dommages financiers signalés causés par les cybercrimes. Il est évident que les pertes ont fortement augmenté en 2020, ce qui prouve le nombre et la complexité croissants des cybermenaces.

Composants de la sécurité des terminaux

Il existe certains composants communs des plates-formes de protection des terminaux pour garantir une sécurité maximale des terminaux. Ces fonctionnalités et composants fonctionnent ensemble pour fournir la meilleure protection et s'assurer qu'une organisation est en mesure de bénéficier de mesures de sécurité des terminaux fiables.

Ces composants essentiels des plates-formes de protection des terminaux sont :

- Plate-forme de gestion centralisée des points de terminaison pour traiter les problèmes de sécurité des points de terminaison à partir de la même plate-forme.

- Protection anti-malware avancée pour détecter et corriger les virus et les malwares.

- Sécurité Web proactive pour assurer la sécurité des terminaux dans différents types d'appareils connectés à l'infrastructure informatique d'une entreprise.

- La prévention des pertes de données et la récupération constituent également une partie importante des principales plates-formes de protection des terminaux.

- Sécurité des terminaux des systèmes modernes basés sur le ML et l'IA.

- Pare-feu intégré.

- Les cyberattaques via e-mails et messages sur les réseaux sociaux sont également courantes, de sorte que les plates-formes de protection des terminaux fournissent également des mesures de sécurité des terminaux pour y faire face.

- Protection contre les menaces internes pour assurer la sécurité des terminaux depuis l'intérieur d'une entreprise.

Qu'est-ce qu'un exemple de sécurité des terminaux ?

Il existe de nombreux exemples différents de sécurité des terminaux, tels que les logiciels de sécurité et le filtrage Web. Vous pouvez mieux comprendre la sécurité des points finaux en vous familiarisant avec ses types et fonctionnalités de base des stratégies de protection des points finaux :

Plate-forme de protection des terminaux

Afin d'obtenir une protection ponctuelle, une solution EPP inspecte et analyse les informations dès qu'elles atteignent un système. Une solution antivirus (AV) traditionnelle est le type de sécurité des terminaux le plus répandu. Les fonctionnalités anti-malware incluses dans un système audiovisuel sont principalement destinées à protéger contre les attaques utilisant des signatures. Un programme AV analyse chaque fichier qui entre sur votre réseau pour voir si sa signature correspond à des menaces dangereuses dans une base de données de renseignements sur les menaces.

Détection et correction des terminaux

Une solution EDR va plus loin que de simples systèmes de détection ponctuels. Au lieu de cela, il garde une trace de tous les fichiers et programmes téléchargés sur un appareil. Par conséquent, les solutions EDR peuvent fournir une recherche sur les menaces avec une visibilité et une analyse plus fines. Les solutions EDR peuvent identifier les risques qui vont au-delà des attaques utilisant des signatures. Les solutions EDR peuvent détecter les logiciels malveillants sans fichier, les rançongiciels, les attaques polymorphes, etc.

Détection et réponse étendues

Dans les domaines où EDR surpasse les capacités de sécurité conventionnelles de détection des logiciels malveillants, XDR élargit la portée de la protection des terminaux pour inclure des solutions de sécurité plus largement utilisées. XDR est plus polyvalent que EDR. Il utilise une technologie à jour pour augmenter la visibilité, rassemble des données sur les menaces, les corrèle et utilise l'analyse et l'automatisation pour trouver les attaques existantes et à venir. L'objectif d'EDR est d'effectuer une détection et une réponse rapides à la cyberattaque.

Intégration de Threat Intelligence

Les entreprises doivent être conscientes des dangers à mesure qu'elles évoluent si elles veulent garder une longueur d'avance sur les attaquants. Les équipes de sécurité ont besoin d'informations à jour et précises pour s'assurer que les défenses sont automatiquement et précisément calibrées, car des adversaires sophistiqués et des menaces persistantes avancées (APT) peuvent se déplacer rapidement et secrètement.

Pour examiner chaque occurrence et en savoir plus en quelques minutes plutôt qu'en quelques heures, une solution d'intégration de renseignements sur les menaces doit inclure l'automatisation. Afin de fournir une protection proactive contre les attaques à venir, il doit produire des indicateurs uniques de compromission (IoC) directement à partir des terminaux. Il devrait également y avoir une composante humaine composée de chercheurs en sécurité compétents, d'analystes des menaces, de spécialistes culturels et de linguistes capables de comprendre les nouveaux risques dans diverses circonstances.

Comment fonctionne la sécurité des terminaux ?

Afin de protéger les terminaux, y compris les serveurs, les postes de travail, les appareils mobiles et les charges de travail, contre les menaces de cybersécurité, les entreprises déploient des solutions de sécurité gérées de manière centralisée appelées plates-formes de protection des terminaux (EPP) ou solutions de sécurité des terminaux. Les solutions pour terminaux recherchent des signes d'activités suspectes ou malveillantes dans les fichiers, les processus et l'activité du système et les traitent pour garantir une sécurité maximale des terminaux.

Le but des EPP est de fournir un tableau de bord de gestion centralisé à partir duquel les administrateurs peuvent accéder au réseau de leur entreprise afin de le surveiller, de le sauvegarder, de l'examiner et de traiter les problèmes. En utilisant une stratégie sur site, hybride ou cloud pour la protection des terminaux, l'objectif souhaité d'assurer une sécurité maximale des terminaux est atteint. Le fonctionnement de la sécurité des terminaux peut être mieux compris en le catégorisant en trois approches différentes :

Approche traditionnelle

Lorsqu'il est fait référence à une posture de sécurité sur site qui dépend d'un centre de données hébergé localement à partir duquel la sécurité est fournie, le terme « traditionnel ou hérité » est souvent utilisé. La console de gestion se connecte aux terminaux via un agent dans le centre de données pour offrir la sécurité. Étant donné que les administrateurs ne peuvent souvent surveiller que les points de terminaison dans leur périmètre, ce type d'approche n'est généralement pas préféré par la plupart des entreprises.

Approche hybride

De nombreuses entreprises sont passées aux ordinateurs portables et apportent leur propre appareil (BYOD) au lieu des systèmes de bureau en raison du mouvement entraîné par la pandémie vers le travail à domicile. Les contraintes de la stratégie on-premise sont ainsi mises en évidence ainsi que la globalisation des effectifs.

Afin d'obtenir certaines fonctionnalités du cloud, plusieurs sociétés de solutions de terminaux sont passées à une stratégie "hybride" ces dernières années. Cela implique de prendre la conception architecturale héritée et de la modifier pour le cloud en fonction des besoins spécifiques d'une entreprise.

Approche basée sur le cloud

La solution de sécurité des points de terminaison cloud native ou basée sur le cloud est destinée à protéger l'ensemble du système cloud . Cela implique l'utilisation d'une console de gestion centralisée qui est présente dans le cloud et se connecte à distance aux systèmes connectés via un agent sur le terminal.

Les administrateurs peuvent surveiller et gérer les terminaux à distance et effectuer des diagnostics et des analyses de sécurité à tout moment et de n'importe où. Ces solutions utilisent des contrôles et des politiques basés sur le cloud pour éliminer les problèmes de sécurité et étendre la portée de l'administrateur tout en maximisant les performances de sécurité en dehors des limites conventionnelles d'une organisation.

La sécurité des terminaux est-elle un antivirus ?

Que les terminaux soient réels ou virtuels, sur site ou hors site, situés dans des centres de données ou dans le cloud, les logiciels de sécurité des terminaux protègent contre les violations. Il est configuré sur des terminaux distants tels que des ordinateurs de bureau, des ordinateurs portables, des serveurs, des machines virtuelles, etc.

L'un des types les plus fondamentaux de protection des terminaux, l'antivirus, est souvent inclus dans les solutions de sécurité des terminaux. Le programme AV découvre et supprime simplement les virus connus et d'autres formes de logiciels malveillants, au lieu d'utiliser des méthodes et des tactiques plus sophistiquées comme la chasse aux menaces et la détection et la réponse aux points finaux (EDR).

Un logiciel de sécurité typique fonctionne en arrière-plan, analysant régulièrement le contenu d'un appareil à la recherche de modèles correspondant aux signatures virales stockées dans une base de données. À l'intérieur et à l'extérieur du pare-feu, les appareils individuels disposent d'un logiciel antivirus installé. En termes plus simples, AV fait partie d'une solution complète de sécurité des terminaux. Voici les trois principales différences entre eux:

Sécurité Internet

Les programmes antivirus sont destinés à protéger un point de terminaison unique en fournissant un aperçu et, souvent, un accès à ce seul point de terminaison. Le réseau de l'entreprise est plutôt considéré comme un tout par le logiciel de sécurité des terminaux, qui offre également une visibilité de tous les terminaux liés à partir du même endroit pour assurer une sécurité maximale du réseau.

Les pirates utilisent des techniques d'attaque de plus en plus avancées pour trouver de nouvelles façons d'infiltrer les systèmes d'entreprise, de voler des données et de contraindre les travailleurs à divulguer des informations privées. L'organisation moderne doit être sécurisée afin d'empêcher les pirates d'accéder à son infrastructure informatique, qui dépend de la protection des terminaux.

La gestion

Les solutions antivirus impliquent la mise à jour manuelle des bases de données ou l'autorisation de mises à jour de temps à autre. Les plates-formes de sécurité des terminaux, en particulier les solutions basées sur le cloud, offrent une sécurité intégrée qui transfère les tâches de sécurité au personnel informatique d'une organisation. Il rend l'ensemble du processus de mise en œuvre des protocoles de protection des terminaux rapide et facile.

Niveau de protection

Les solutions antivirus traditionnelles recherchent les virus et les logiciels malveillants à l'aide de la détection basée sur les signatures. Cela signifie que vous pourriez être confronté à des risques de cybersécurité si votre entreprise était la première à faire face à une nouvelle menace ou si votre antivirus n'était pas à jour.

Les dernières solutions EPP sont automatiquement mises à jour en utilisant le cloud pour protéger les appareils et assurer la sécurité du réseau. De plus, en utilisant des technologies telles que l'analyse comportementale, des risques jusque-là inconnus peuvent être traités grâce à une solution de sécurité des terminaux efficace.

La méthode conventionnelle de sécurisation du périmètre de l'entreprise via un antivirus n'est plus pratique puisque les travailleurs accèdent aux systèmes via différents systèmes et à partir de plusieurs réseaux, et à partir de divers endroits. Les mesures modernes de protection des terminaux sont essentielles pour fournir une sécurité maximale des terminaux.

Peu importe comment et où les employés se connectent aux données et aux ressources de l'entreprise, la sécurité des terminaux garantit que l'entreprise sécurise ses systèmes, ce qui leur permet de le faire de manière sécurisée. Les solutions de sécurité des terminaux offrent une méthode fiable et efficace pour garantir une sécurité maximale.

Sécurité des applications dans une approche de développement sans code

L'approche de développement sans code est devenue très populaire. Une étude a montré que seulement 0,5 % de la population mondiale maîtrise bien le codage, tandis que 85 % des personnes ayant participé à une enquête ont déclaré que les outils sans code ajoutent une grande valeur à leur vie.

Étant donné que la sécurité est un élément essentiel du développement, AppMaster, l'outil de développement sans code le plus efficace et le plus puissant, a accordé une attention particulière à la sécurité maximale tout en suivant l'approche de développement sans code. Il fournit un environnement de développement sûr et sécurisé pour défendre votre vie privée grâce à une journalisation complète et à l'utilisation de mesures de séparation des données AWS à la pointe de la technologie.

Conclusion

L'essentiel est que la sécurité des terminaux est un élément essentiel de toute entreprise. L'utilisation de plates-formes de protection des terminaux est devenue une nécessité à l'ère numérique pour prévenir les cyberattaques et les pertes massives causées par différents types de cybercrimes.

Alors que les travailleurs se connectent de plus en plus via différents types d'appareils et un nombre croissant de terminaux, les entreprises doivent prendre des mesures de sécurité. De plus, ils doivent garantir que les données stockées sur ces systèmes sont sûres et ne peuvent pas être volées ou perdues.

De nombreuses entreprises sont passées à un modèle de travail à distance, ce qui signifie qu'un large éventail de terminaux est connecté à une organisation. Les solutions de sécurité des terminaux basées sur le cloud sont utiles dans de telles situations pour prévenir tous les types de cyberattaques.