Wat is Endpoint Security?

Endpointbeveiliging is essentieel geworden voor alle organisaties om het hoofd te bieden aan het toenemende aantal cyberaanvallen. Leer hier alles over endpointbeveiliging.

Tegenwoordig vertrouwen bedrijven en particulieren op een breed scala aan endpointsystemen zoals mobiele apparaten, tablets, laptops, pc's, smart-tv's en smartwatches om verschillende functies uit te voeren. Al deze IT-apparaten, systemen en netwerken zijn kwetsbaar voor cyberaanvallen.

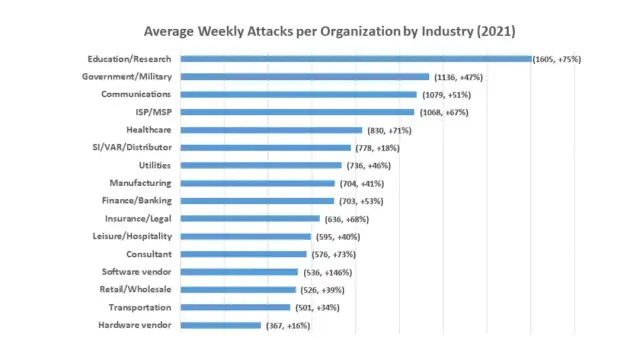

Uit de statistieken blijkt zelfs dat het aantal cyberaanvallen de afgelopen jaren sterk is toegenomen. Aangezien elk apparaat dat wordt aangesloten op een bedrijfsnetwerk kwetsbaar is voor aanvallen die cybercriminelen kunnen uitvoeren om gevoelige gegevens te stelen of te exploiteren, is het belangrijk om grondige endpointbeveiligingsmaatregelen te implementeren. In dit artikel komt u meer te weten over alle kritieke aspecten van endpointbeveiliging, hoe het werkt en het belang van oplossingen voor endpointbeveiliging.

Wat is endpointbeveiliging?

Endpointbeveiliging is het proces van het beveiligen van endpoints (toegangspunten) van eindgebruikerssystemen. Een endpoint is elk apparaat dat van buiten de firewall verbinding maakt met een netwerk. Enkele populaire voorbeelden van endpointsystemen zijn laptops, desktops, smartphones, point-of-sale-systemen, digitale printers en diverse andere internets of things (IoT)-apparaten.

Het primaire doel van een endpoint-beveiligingsoplossing is de toegangspunten van IT-systemen te beschermen tegen kwaadaardige aanvallen van hackers en andere cyberdreigingen. Met behulp van een efficiënt endpoint security platform zorgt u ervoor dat de endpoints zowel in een conventioneel systeem als in moderne cloud-based systemen worden beschermd.

U kunt de endpoint beveiligingsplatforms ook zien als een geavanceerde versie van conventionele beveiligingssoftware. Moderne endpoint-beveiligingsmaatregelen bieden uitgebreide bescherming tegen complexe malware en cyberdreigingen om de systemen te beveiligen en de bedrijfsinformatie te bewaken.

Het is belangrijk op te merken dat alle soorten organisaties, bedrijven en persoonlijke systemen het risico lopen geconfronteerd te worden met cyberaanvallen. Daarom wordt endpoint security beschouwd als het frontlijn beveiligingsmechanisme in cyberbeveiliging. Bedrijven die hun systemen en bedrijfsnetwerken veilig en beveiligd willen maken, moeten beginnen met het implementeren van betrouwbare endpoint beveiligingsoplossingen.

Wat is het belang van endpointbeveiliging?

Door de toenemende omvang en geavanceerdheid van IT-beveiligingsbedreigingen is endpointbeveiliging veel belangrijker geworden dan ooit tevoren. Moderne endpointbeveiligingsplatforms zijn ontworpen om aanvallen snel te detecteren, te analyseren en te blokkeren. Als gevolg hiervan moeten bedrijven zich richten op de implementatie van endpointbeveiligingsoplossingen om diverse cyberdreigingen het hoofd te bieden.

Bovendien zijn gegevens de valuta van het digitale tijdperk. Elk klein bedrijf, maar ook een multinationale onderneming, moet gevoelige informatie beschermen tegen talloze hackers en cyberdreigingen. Grootschalige cyberdreigingen kunnen een heel bedrijf in gevaar brengen voor een financieel faillissement en een groot publiek schandaal.

Een belangrijke reden achter het toenemende aantal cyberdreigingen is het feit dat ook het aantal soorten eindpunten in een organisatie is toegenomen. Tegenwoordig heeft een bedrijf verschillende slimme systemen zoals mobiele apparaten, desktops, laptops, tablets, slimme speakers, slimme tv's en vele andere onderling verbonden apparaten waardoor hackers een goed geïntegreerd IT-systeem kunnen binnendringen.

Als gevolg hiervan is het implementeren van cyberbeveiligingsbeleid essentieel geworden voor bedrijven. Het is ook belangrijk om deze tools en het beleid up-to-date te houden, aangezien hackers ook nieuwe manieren bedenken om bedrijven te manipuleren en gevoelige gegevens te bemachtigen.

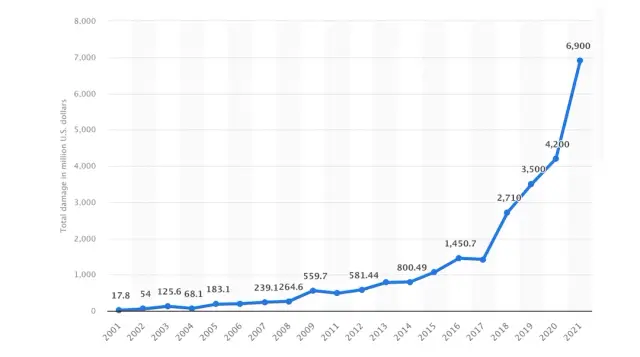

De volgende grafiek toont de totale gerapporteerde financiële schade als gevolg van cybercriminaliteit. Het is duidelijk dat de verliezen in 2020 sterk zijn toegenomen, wat het toenemende aantal en de complexiteit van cyberdreigingen bewijst.

Componenten van endpointbeveiliging

Er zijn bepaalde gemeenschappelijke componenten van endpointbeveiligingsplatforms om maximale endpointbeveiliging te garanderen. Deze functies en componenten werken samen om de beste bescherming te bieden en ervoor te zorgen dat een organisatie kan profiteren van betrouwbare endpointbeveiligingsmaatregelen.

Deze essentiële componenten van de endpoint protection platforms zijn:

- Gecentraliseerd endpoint management platform om endpoint beveiligingsproblemen vanuit hetzelfde platform aan te pakken.

- Geavanceerde anti-malware bescherming om virussen en malware op te sporen en te corrigeren.

- Proactieve webbeveiliging om te zorgen voor endpointbeveiliging op verschillende soorten apparaten die zijn aangesloten op de IT-infrastructuur van een bedrijf.

- Preventie en herstel van gegevensverlies is ook een belangrijk onderdeel van grote endpointbeschermingsplatforms.

- Eindpuntbeveiliging van moderne ML- en AI-gebaseerde systemen.

- Geïntegreerde firewall.

- Cyberaanvallen via e-mails en berichten op sociale media komen ook veel voor, dus endpoint-beschermingsplatforms bieden endpoint-beveiligingsmaatregelen om ook deze aan te pakken.

- Bescherming tegen insider threat om endpointbeveiliging vanuit een bedrijf te waarborgen.

Wat is een voorbeeld van endpointbeveiliging?

Er zijn veel verschillende voorbeelden van endpointbeveiliging, zoals beveiligingssoftware en webfiltering. U kunt endpointbeveiliging beter begrijpen door vertrouwd te raken met de soorten en kernfuncties van strategieën voor endpointbeveiliging:

Endpoint Protection Platform

Met het oog op point-in-time bescherming inspecteert en scant een EPP-oplossing informatie zodra deze een systeem bereikt. Een traditionele antivirus (AV) oplossing is de meest populaire vorm van eindpuntbeveiliging. Anti-malwarefuncties in een AV-systeem zijn in de eerste plaats bedoeld om bescherming te bieden tegen aanvallen met behulp van handtekeningen. Een AV-programma scant elk bestand dat uw netwerk binnenkomt om te zien of de handtekening overeenkomt met gevaarlijke bedreigingen in een database met informatie over bedreigingen.

Detectie en herstel van endpoints

Een EDR-oplossing gaat verder dan eenvoudige point-in-time detectiesystemen. In plaats daarvan worden alle bestanden en programma's bijgehouden die naar een apparaat worden gedownload. Daardoor kunnen EDR-oplossingen onderzoek naar bedreigingen bieden met een fijnmaziger overzicht en analyse. EDR-oplossingen kunnen risico's identificeren die verder gaan dan aanvallen die gebruikmaken van handtekeningen. EDR-oplossingen kunnen onder meer bestandsloze malware, ransomware en polymorfe aanvallen opsporen.

Uitgebreide detectie en respons

Op gebieden waar EDR beter presteert dan conventionele beveiligingsmogelijkheden voor het detecteren van malware, verbreedt XDR de reikwijdte van endpointbescherming met meer algemeen gebruikte beveiligingsoplossingen. XDR is veelzijdiger dan EDR. Het maakt gebruik van actuele technologie om de zichtbaarheid te vergroten, verzamelt bedreigingsgegevens, correleert deze en gebruikt analyses en automatisering om bestaande en komende aanvallen op te sporen. Het doel van EDR is snelle detectie en reactie op de cyberaanval.

Integratie van dreigingsinformatie

Als bedrijven aanvallers een stap voor willen blijven, moeten ze op de hoogte zijn van de veranderende gevaren. Beveiligingsteams hebben actuele en nauwkeurige informatie nodig om ervoor te zorgen dat de verdediging automatisch en nauwkeurig wordt gekalibreerd, aangezien geavanceerde tegenstanders en geavanceerde aanhoudende bedreigingen (APT's) zich snel en heimelijk kunnen verplaatsen.

Om elk voorval te onderzoeken en meer te weten te komen in minuten in plaats van uren, moet een oplossing voor de integratie van informatie over bedreigingen automatisering omvatten. Om proactieve bescherming te bieden tegen komende aanvallen, moet de oplossing unieke indicators of compromise (IoC's) rechtstreeks vanaf de endpoints produceren. Er moet ook een menselijke component zijn, bestaande uit deskundige beveiligingsonderzoekers, dreigingsanalisten, cultuurspecialisten en taalkundigen die nieuwe risico's in verschillende omstandigheden kunnen doorgronden.

Hoe werkt endpointbeveiliging?

Om endpoints, waaronder servers, werkstations, mobiele apparaten en workloads, te beschermen tegen cyberbeveiligingsbedreigingen zetten bedrijven centraal beheerde beveiligingsoplossingen in die bekend staan als endpoint protection platforms (EPP) of endpoint security solutions. Endpoint-oplossingen zoeken naar tekenen van verdachte of kwaadaardige activiteiten in bestanden, processen en systeemactiviteit en pakken deze aan om maximale endpointbeveiliging te garanderen.

Het doel van EPP's is het bieden van een gecentraliseerd beheersdashboard van waaruit beheerders toegang hebben tot het netwerk van hun bedrijf om het te bewaken, te beveiligen, te onderzoeken en problemen aan te pakken. Door gebruik te maken van een on-premise, hybride of cloudstrategie voor eindpuntbeveiliging wordt het gewenste doel van maximale eindpuntbeveiliging bereikt. De werking van endpointbeveiliging kan beter worden begrepen door het in te delen in drie verschillende benaderingen:

Traditionele aanpak

Wanneer wordt verwezen naar een on-premise beveiligingshouding die afhankelijk is van een lokaal gehost datacenter van waaruit de beveiliging wordt geleverd, wordt vaak de term "Traditioneel of legacy" gebruikt. De beheerconsole maakt via een agent in het datacenter verbinding met de endpoints om beveiliging te bieden. Omdat beheerders vaak alleen de endpoints binnen hun perimeter kunnen bewaken, geniet dit soort aanpak bij de meeste bedrijven niet de voorkeur.

Hybride aanpak

Veel bedrijven zijn overgestapt op laptops en bring your own device (BYOD) in plaats van desktopsystemen als gevolg van de pandemische beweging naar thuiswerken. De beperkingen van de on-premise strategie worden hierdoor benadrukt, evenals de globalisering van het personeelsbestand.

Om bepaalde cloudfuncties te verkrijgen, zijn verschillende bedrijven voor eindpuntoplossingen de afgelopen jaren overgestapt op een "hybride" strategie. Hierbij wordt het legacy architectuurontwerp genomen en aangepast voor de cloud volgens de specifieke eisen van een bedrijf.

Cloud-gebaseerde aanpak

De cloud-native of cloud-based endpoint security-oplossing is bedoeld om het gehele cloudsysteem te beveiligen. Hierbij wordt gebruik gemaakt van een gecentraliseerde beheerconsole die in de cloud aanwezig is en via een agent op het endpoint op afstand verbinding maakt met aangesloten systemen.

Beheerders kunnen endpoints op afstand bewaken en beheren en op elk moment en vanaf elke locatie diagnoses en beveiligingsanalyses uitvoeren. Deze oplossingen maken gebruik van cloudgebaseerde controles en beleidslijnen om beveiligingsproblemen op te lossen en het bereik van de beheerder te vergroten, terwijl de beveiligingsprestaties buiten de conventionele grenzen van een organisatie worden gemaximaliseerd.

Is endpointbeveiliging een antivirus?

Of endpoints nu echt of virtueel zijn, on-premise of niet, zich in datacenters of in de cloud bevinden, endpoint-beveiligingssoftware beschermt tegen inbreuken. Het wordt ingesteld op verafgelegen endpoints zoals desktops, laptops, servers, virtuele machines, enzovoort.

Een van de meest fundamentele vormen van eindpuntbeveiliging, antivirus, is vaak opgenomen in eindpuntbeveiligingsoplossingen. AV-programma's ontdekken en verwijderen alleen bekende virussen en andere vormen van malware, in tegenstelling tot geavanceerdere methoden en tactieken zoals threat hunting en endpoint detection and response (EDR).

Typische beveiligingssoftware werkt op de achtergrond en analyseert regelmatig de inhoud van een apparaat op patronen die overeenkomen met in een database opgeslagen virushandtekeningen. Zowel binnen als buiten de firewall is op individuele apparaten antivirussoftware geïnstalleerd. Eenvoudiger gezegd: AV is een onderdeel van een volledige oplossing voor de beveiliging van eindpunten. Hieronder volgen de drie belangrijkste verschillen:

Netwerkbeveiliging

Antivirusprogramma's zijn bedoeld om een enkel eindpunt te beveiligen door inzicht in en vaak ook toegang tot alleen dat eindpunt te bieden. Het bedrijfsnetwerk wordt in plaats daarvan als geheel gezien door de endpointbeveiligingssoftware, die ook zicht biedt op alle gekoppelde endpoints vanaf dezelfde plaats om maximale netwerkbeveiliging te garanderen.

Hackers maken gebruik van steeds geavanceerdere aanvalstechnieken om nieuwe manieren te vinden om bedrijfssystemen te infiltreren, gegevens te stelen en werknemers te dwingen privé-informatie vrij te geven. De moderne organisatie moet worden beveiligd om hackers buiten de IT-infrastructuur te houden, wat afhankelijk is van endpointbescherming.

Beheer

Antivirusoplossingen houden in dat de databases handmatig worden bijgewerkt of dat van tijd tot tijd updates worden toegestaan. Endpoint-beveiligingsplatforms, met name cloud-gebaseerde oplossingen, bieden geïntegreerde beveiliging die beveiligingstaken overdraagt aan het IT-personeel van een organisatie. Het maakt het hele proces van implementatie van endpointbeveiligingsprotocollen snel en eenvoudig.

Niveau van bescherming

Traditionele AV-oplossingen zoeken naar virussen en malware met behulp van detectie op basis van handtekeningen. Dit betekent dat u cyberbeveiligingsrisico's kunt lopen als uw bedrijf als eerste met een nieuwe bedreiging te maken kreeg of als uw AV niet up-to-date was.

De nieuwste AV-oplossingen worden automatisch up-to-date gehouden door gebruik te maken van de cloud om de apparaten te beschermen en netwerkbeveiliging te bieden. Bovendien kunnen met behulp van technologieën als gedragsanalyse voorheen onbekende risico's worden aangepakt met een efficiënte endpointbeveiligingsoplossing.

De conventionele methode van beveiliging van de bedrijfsperimeter door middel van antivirus is niet langer praktisch omdat werknemers via verschillende systemen en vanaf meerdere netwerken en vanaf verschillende plaatsen toegang hebben tot systemen. Moderne maatregelen voor endpointbeveiliging zijn van cruciaal belang om maximale endpointbeveiliging te bieden.

Ongeacht hoe of waar werknemers verbinding maken met bedrijfsgegevens en -bronnen, endpointbeveiliging garandeert dat het bedrijf zijn systemen beveiligt en dat dit op een veilige manier gebeurt. Endpoint-beveiligingsoplossingen bieden een betrouwbare en efficiënte methode om maximale beveiliging te garanderen.

Beveiliging van apps in een no-code ontwikkelingsaanpak

No-code ontwikkelingsaanpak is zeer populair geworden. Uit een studie bleek dat slechts 0,5% van de wereldbevolking goed is in coderen, terwijl 85% van de mensen die deelnamen aan een onderzoek zei dat no-code tools een grote toegevoegde waarde hebben in hun leven.

Aangezien veiligheid een cruciaal onderdeel is van ontwikkeling, heeft AppMaster, de meest efficiënte en krachtige no-code ontwikkelingstool, speciale aandacht besteed aan het waarborgen van maximale veiligheid terwijl de no-code ontwikkeling wordt gevolgd. Het biedt een veilige en beveiligde ontwikkelomgeving om uw privacy te beschermen door middel van uitgebreide logging en het gebruik van state-of-the-art AWS datascheidingsmaatregelen.

Conclusie

Het komt erop neer dat endpointbeveiliging een essentieel onderdeel is van elk bedrijf. Het gebruik van endpointbeveiligingsplatforms is in het digitale tijdperk een noodzaak geworden om cyberaanvallen en enorme verliezen als gevolg van verschillende soorten cybercriminaliteit te voorkomen.

Omdat werknemers steeds vaker verbinding maken via verschillende soorten apparaten en een toenemend aantal endpoints, moeten bedrijven beveiligingsmaatregelen nemen. Bovendien moeten ze garanderen dat de gegevens die op dergelijke systemen zijn opgeslagen, veilig zijn en niet kunnen worden gestolen of verloren.

Veel bedrijven zijn overgestapt op een model van werken op afstand, waardoor een groot aantal endpoints met een organisatie is verbonden. Cloudgebaseerde endpointbeveiligingsoplossingen zijn in dergelijke situaties nuttig om alle soorten cyberaanvallen te voorkomen.