أمان الشراء داخل التطبيق: حماية المعاملات وبيانات المستخدم

استكشف أفضل الممارسات لتأمين عمليات الشراء داخل التطبيق في تطبيقات الهاتف المحمول. التأكد من حماية المعاملات وبيانات المستخدم من خلال تنفيذ الإجراءات الأمنية.

التهديدات الشائعة في عمليات الشراء داخل التطبيق

تعد عمليات الشراء داخل التطبيق بمثابة استراتيجية حاسمة لتحقيق الدخل للعديد من تطبيقات الهاتف المحمول ، مما يوفر تدفقًا إضافيًا للإيرادات يتجاوز الإعلانات ومبيعات التطبيقات المقدمة. لكن هذه المعاملات تمثل أيضًا مخاطر أمنية مختلفة يمكن أن تضر بمطوري التطبيقات ومستخدميها. تتضمن بعض التهديدات الشائعة في عمليات الشراء داخل التطبيق ما يلي:

- المعاملات الاحتيالية: قد يستغل المتسللون نقاط الضعف في عملية الدفع لتنفيذ معاملات غير مصرح بها أو تجاوز أنظمة الدفع والحصول على ميزات التطبيق والسلع الافتراضية مجانًا. يمكن أن تؤدي هذه الأنشطة الاحتيالية إلى خسارة إيرادات مطور التطبيق ونزاعات مع مقدمي خدمات الدفع.

- إساءة استخدام أنظمة المصادقة: يمكن أن تسمح إجراءات المصادقة الضعيفة أو المخترقة للمهاجمين بانتحال هوية مستخدمين شرعيين، أو إجراء عمليات شراء غير مصرح بها أو تعديل تفاصيل الحساب. يعد نظام المصادقة القوي ضروريًا لضمان سرية بيانات المستخدم أثناء المعاملات داخل التطبيق.

- سرقة المعلومات: يمكن للمتسللين اعتراض بيانات المستخدم الحساسة، مثل معلومات بطاقة الائتمان، أثناء الدفع. يعد الاتصال المشفر والتخزين الآمن لبيانات المستخدم من الإجراءات المضادة الأساسية ضد سرقة المعلومات.

- التلاعب بتطبيقات الهاتف المحمول: يمكن للمهاجمين التلاعب بكود التطبيق أو تغيير سلوكه، مما يمكنهم من تغيير الأسعار وتجاوز قيود الدفع. يمكن للمطورين الدفاع ضد هذه الهجمات من خلال تنفيذ عمليات التحقق من سلامة التطبيق وآليات الحماية في وقت التشغيل.

تتطلب معالجة هذه التهديدات إجراءات أمنية شاملة تشمل طبقات متعددة من الحماية. يجب على المطورين اعتماد ممارسات تضمن سلامة البيانات وسريتها وخصوصيتها، مع تنفيذ أفضل ممارسات أمان الهاتف المحمول لعمليات الشراء داخل التطبيق.

ضمان سلامة البيانات وسريتها

يعد الحفاظ على سلامة البيانات وسريتها أثناء المعاملات داخل التطبيق أمرًا بالغ الأهمية لحماية بيانات المستخدم ومنع الوصول غير المصرح به. يمكن لمطوري التطبيقات اتخاذ عدة إجراءات لتحقيق ذلك:

- واجهات برمجة التطبيقات الآمنة من جانب الخادم: قم بتنفيذ واجهات برمجة التطبيقات الآمنة من جانب الخادم (APIs) للتعامل مع المعاملات داخل التطبيق، مما يقلل من احتمالية التلاعب من جانب العميل. تضمن واجهة برمجة التطبيقات الآمنة معالجة البيانات الحساسة وتخزينها بشكل آمن على الخادم، بينما لا يستطيع المهاجمون الوصول إليها مباشرة.

- أمان طبقة النقل: استخدم بروتوكولات الاتصال الآمنة مثل HTTPS لتوفير التشفير وتكامل البيانات للبيانات المنقولة بين تطبيق الهاتف المحمول والخادم. تساعد طبقة الحماية هذه على الحماية من هجمات الوسيط (MITM) والتنصت.

- التشفير والترميز: قم بتشفير البيانات الحساسة، مثل رموز الدفع أو بيانات اعتماد المستخدم، قبل تخزينها. يمكن أن يؤدي الترميز أيضًا إلى تعزيز الأمان عن طريق استبدال بيانات المستخدم الحساسة برموز غير حساسة، مما يقلل من مخاطر سرقة البيانات.

- إجراءات مصادقة قوية: تنفيذ إجراءات مصادقة للمعاملات داخل التطبيق، مثل المصادقة متعددة العوامل (MFA) أو المصادقة البيومترية، لتقليل إساءة استخدام أنظمة المصادقة.

يجب على المطورين إعطاء الأولوية لحماية البيانات أثناء عملية المعاملة بأكملها، بدءًا من جهاز المستخدم وحتى الخادم الخلفي. ويجب عليهم أيضًا النظر في أفضل ممارسات أمان الهاتف المحمول لعمليات الشراء داخل التطبيق لضمان اتباع نهج أمني شامل.

أفضل ممارسات أمان الأجهزة المحمولة لعمليات الشراء داخل التطبيق

يعد تنفيذ أفضل الممارسات الأمنية لعمليات الشراء داخل التطبيق أمرًا ضروريًا لتقليل مخاطر المعاملات المحتملة وحماية بيانات المستخدم. تتضمن بعض الممارسات التي يجب مراعاتها ما يلي:

- اختر مزود دفع آمن: اعمل مع موفري خدمات الدفع ذوي السمعة الطيبة والآمنة، مثل Stripe أو Braintree، الذين يقدمون ميزات منع الاحتيال، والامتثال لـ PCI DSS، وترميز معلومات البطاقة الحساسة.

- التعامل مع البيانات الحساسة بشكل آمن: تأكد من نقل معلومات المستخدم والدفع الحساسة وتخزينها ومعالجتها. استخدم التشفير وطرق المصادقة القوية والترميز لتعزيز أمان البيانات الحساسة كلما أمكن ذلك.

- نشر الإجراءات الأمنية للواجهة الأمامية والخلفية: قم بتأمين كل من الواجهة الأمامية والخلفية لتطبيقك لمنع الوصول غير المصرح به إلى بيانات المستخدم. قم بتنفيذ مصادقة قوية وعناصر تحكم في الوصول وواجهات برمجة التطبيقات الآمنة من جانب الخادم والاتصال المشفر بين التطبيق والخادم.

- الحماية من الوصول غير المصرح به: قم بتنفيذ وضع الحماية للتطبيقات، وإخفاء التعليمات البرمجية، واكتشاف الجذر/كسر الحماية، وفحوصات سلامة وقت التشغيل لحماية تطبيق الهاتف المحمول الخاص بك من الوصول غير المصرح به والتلاعب.

- إجراء اختبارات اختراق منتظمة وتقييمات لنقاط الضعف: قم بإجراء تقييمات أمنية منتظمة واختبارات اختراق لتحديد نقاط الضعف في تطبيقك، مما يسمح لك باتخاذ إجراءات مخففة قبل أن يستغل الخصوم نقاط الضعف.

باتباع أفضل ممارسات الأمان هذه، يمكن لمطوري التطبيقات حماية مستخدميهم ومعاملاتهم وإيراداتهم مع توفير تجربة شراء سلسة وآمنة داخل التطبيق. بالإضافة إلى هذه التدابير، يمكن أن يؤدي استخدام منصة no-code مثل AppMaster إلى تبسيط عملية تنفيذ التدابير الأمنية القوية دون المساس بالوظائف والكفاءة.

دمج الأمان في النظام الأساسي No-Code لـ AppMaster

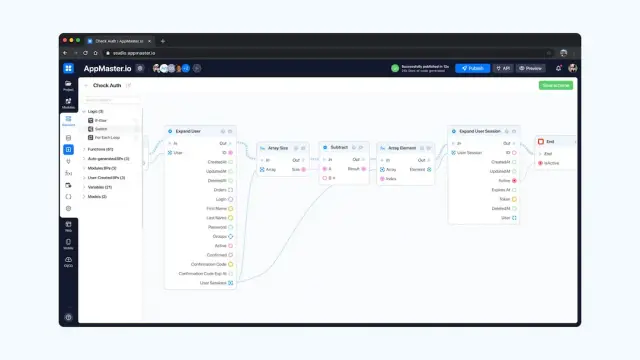

عند تطوير تطبيقات الهاتف المحمول، يعد ضمان أمان عمليات الشراء داخل التطبيق أمرًا بالغ الأهمية لحماية المعاملات وبيانات المستخدم. من خلال منصة AppMaster التي لا تحتوي على تعليمات برمجية ، يمكن للمطورين دمج إجراءات أمنية قوية والحفاظ على الامتثال للخصوصية دون أي متاعب. يسمح AppMaster للعملاء بإنشاء نماذج البيانات ومنطق الأعمال و REST API endpoints WSS بشكل مرئي بسهولة، مما يضمن عملية تطوير آمنة وفعالة.

إنشاء تطبيقات خلفية آمنة

تتيح إمكانات إنشاء الواجهة الخلفية القوية لـ AppMaster للمطورين إنشاء خوادم آمنة لعمليات الشراء داخل التطبيق. باستخدام مصمم BP المرئي، يمكنهم إنشاء عمليات الأعمال endpoints الخادم التي تفرض التحقق من صحة البيانات، وإدارة التحكم في الوصول المستند إلى الدور، وتنفيذ ممارسات الترميز الآمنة، وتجنب نقاط الضعف الشائعة مثل هجمات الحقن، والمصادقة المعطلة، والتحكم في الوصول غير المناسب.

أمان الواجهة الأمامية ومصادقة المستخدم

تتيح منصة AppMasterno-code للمطورين إنشاء تطبيقات ويب وجوال آمنة مع ميزات أمان مدمجة. من خلال تصميم واجهات مستخدم آمنة باستخدام وظيفة drag-and-drop وإنشاء منطق عمل للمكونات الفردية في مصمم Web BP ومصمم Mobile BP، يمكن للمطورين ضمان سلامة تطبيقاتهم دون المساس بتجربة المستخدم. يعمل AppMaster أيضًا على تبسيط إدارة مصادقة المستخدم، ودمج عمليات تسجيل الدخول والتسجيل الآمنة بسلاسة مع التحكم في الوصول المستند إلى الدور.

التشفير الشامل وواجهات برمجة التطبيقات الآمنة

يمكّن AppMaster المطورين من إنشاء تطبيقات الهاتف المحمول التي تستخدم التشفير الشامل وواجهات برمجة التطبيقات الآمنة. يضمن الدعم المدمج لأمان طبقة النقل (TLS) وخوارزميات التشفير القوية وإدارة المفاتيح الآمنة بقاء البيانات الحساسة مشفرة أثناء الراحة وأثناء النقل. علاوة على ذلك، تتيح وثائق واجهة برمجة التطبيقات (API) التي تم إنشاؤها تلقائيًا للمطورين تصميم وتنفيذ خدمات RESTful الآمنة، وتجنب نقاط الضعف مثل مراجع الكائنات المباشرة غير الآمنة والكشف عن البيانات الحساسة.

البقاء على اطلاع دائم بمعايير أمان الصناعة

يضمن AppMaster أن التطبيقات التي تم إنشاؤها تلتزم بمعايير أمان الصناعة وأفضل الممارسات، مما يقلل من مخاطر اختراق البيانات ومشكلات الامتثال. من خلال البقاء على اطلاع دائم بأحدث اتجاهات الأمان ودمج ميزات الأمان الأساسية، يوفر AppMaster نظامًا أساسيًا موثوقًا وآمنًا لتطوير حلول الشراء داخل التطبيق.

الاعتبارات الأساسية عند تنفيذ أمان الشراء داخل التطبيق

يعد تنفيذ الإجراءات الأمنية لعمليات الشراء داخل التطبيق أمرًا بالغ الأهمية لكل من المطورين والشركات. فيما يلي بعض الاعتبارات الأساسية وأفضل الممارسات التي يجب اتباعها عند تنفيذ أمان الشراء داخل التطبيق:

اختر مزود الدفع المناسب

يعد اختيار مزود الدفع المناسب أحد أهم الاعتبارات عند تنفيذ أمان الشراء داخل التطبيق. ابحث عن مقدمي الخدمة الذين يقدمون بنية أساسية موثوقة وآمنة ومتوافقة للدفع، ويدعمون طرق الدفع الشائعة مثل بطاقات الائتمان وبطاقات الخصم والمحافظ الرقمية والفوترة المباشرة من شركة الاتصالات. تأكد من أن المزود الذي اخترته يتوافق مع معيار أمان بيانات صناعة بطاقات الدفع (PCI DSS) ويتكامل مع الأنظمة الأساسية المفضلة لديك (iOS، Android، وما إلى ذلك)

ضمان القانون العام لحماية البيانات (GDPR) والامتثال للخصوصية الأخرى

يعد الامتثال للوائح الخصوصية مثل اللائحة العامة لحماية البيانات (GDPR) أمرًا ضروريًا لحماية بيانات المستخدم وتجنب العقوبات. تأكد من أن تطبيق الهاتف المحمول الخاص بك، بما في ذلك عمليات الشراء داخل التطبيق، يتوافق مع لوائح الخصوصية المعمول بها من خلال تنفيذ ميزات مثل موافقة المستخدم وتشفير البيانات والتعامل الآمن مع معلومات التعريف الشخصية (PII).

حماية بيانات المستخدم والمعلومات الحساسة

غالبًا ما تتضمن عمليات الشراء داخل التطبيق معالجة معلومات حساسة مثل تفاصيل بطاقة الائتمان الخاصة بالمستخدم والبيانات الشخصية. قم بتنفيذ إجراءات أمنية قوية لحماية هذه البيانات، مثل استخدام التشفير والترميز والتخزين الآمن على جانب الخادم. قم دائمًا بنقل البيانات الحساسة عبر القنوات المشفرة مثل TLS وتشفير البيانات غير النشطة باستخدام خوارزميات مثل AES.

التعامل مع المبالغ المستردة وعمليات رد المبالغ المدفوعة بشكل آمن

تعد طلبات استرداد الأموال والنزاعات وعمليات رد المبالغ المدفوعة جزءًا لا مفر منه من إجراء عمليات الشراء داخل التطبيق. قم بإعداد سياسات وإجراءات للتعامل مع هذه المواقف بأمان وكفاءة، وتقليل التأثير على المستخدمين، وتجنب الاحتيال المحتمل، والحفاظ على تجربة مستخدم إيجابية. قم بتنفيذ آليات مصادقة آمنة وتتبع جميع الأنشطة المتعلقة باسترداد الأموال لاكتشاف محاولات الاحتيال والتخفيف منها.

ابق على اطلاع دائم بمعايير أمان الصناعة

تتطور معايير الأمان وأفضل الممارسات باستمرار، لذلك من الضروري البقاء على اطلاع والتأكد من أن إجراءات أمان الشراء داخل التطبيق الخاصة بك تظل محدثة. اتبع إرشادات الصناعة مثل OWASP Mobile Security Project واشترك في المنشورات والمنتديات الأمنية ذات الصلة للبقاء على اطلاع بأحدث الاتجاهات ونقاط الضعف والحلول.

من خلال الاهتمام بهذه الاعتبارات الرئيسية ودمج أفضل ممارسات الأمان في عملية تطوير تطبيقات الهاتف المحمول الخاصة بك، ستضمن أن تظل عمليات الشراء داخل التطبيق آمنة ومتوافقة وتوفر للمستخدمين تجربة آمنة وسلسة. باستخدام منصة AppMasterno-code ، يمكن للمطورين بثقة إنشاء تطبيقات جوال آمنة لعمليات الشراء داخل التطبيق مع الحفاظ على المرونة وقابلية التوسع اللازمة لتحقيق النجاح.

الأسئلة الشائعة

تشمل التهديدات الشائعة في عمليات الشراء داخل التطبيق المعاملات الاحتيالية وإساءة استخدام أنظمة المصادقة وسرقة المعلومات والتلاعب بتطبيقات الهاتف المحمول.

لضمان سلامة البيانات وسريتها، يجب على المطورين استخدام واجهات برمجة التطبيقات الآمنة من جانب الخادم، وأمن طبقة النقل، والتشفير، والترميز، وإجراءات المصادقة القوية.

تشمل أفضل الممارسات العمل مع موفري خدمات الدفع الآمنين، والتعامل مع البيانات الحساسة بشكل آمن، ونشر التدابير الأمنية للواجهة الأمامية والخلفية، والحماية من الوصول غير المصرح به، وإجراء اختبارات الاختراق وتقييمات الضعف بشكل منتظم.

تساعد منصة AppMaster no-code المطورين على إنشاء تطبيقات خلفية وويب وتطبيقات جوال آمنة باستخدام BP Designer المرئي. يمكن للمطورين دمج تدابير أمنية قوية والحفاظ على الامتثال للخصوصية دون أي متاعب.

تشمل الاعتبارات الرئيسية اختيار مزود الدفع المناسب، وضمان الامتثال للقانون العام لحماية البيانات (GDPR) والامتثال للخصوصية الأخرى، وحماية بيانات المستخدم، والتعامل مع المبالغ المستردة ورد المبالغ المدفوعة، والبقاء على اطلاع دائم بمعايير أمان الصناعة.