Sécurité des achats intégrés : protection des transactions et des données utilisateur

Découvrez les meilleures pratiques pour sécuriser les achats intégrés dans les applications mobiles. Assurer la protection des transactions et des données des utilisateurs en mettant en œuvre des mesures de sécurité.

Menaces courantes liées aux achats intégrés

Les achats intégrés constituent une stratégie de monétisation cruciale pour de nombreuses applications mobiles , fournissant une source de revenus supplémentaire au-delà des publicités et des ventes initiales d'applications. Mais ces transactions présentent également divers risques de sécurité qui peuvent nuire aux développeurs et aux utilisateurs d’applications. Certaines des menaces courantes liées aux achats intégrés incluent :

- Transactions frauduleuses : les pirates peuvent exploiter les vulnérabilités du processus de paiement pour effectuer des transactions non autorisées ou contourner les systèmes de paiement et obtenir gratuitement des fonctionnalités d'applications et des biens virtuels. Ces activités frauduleuses peuvent entraîner une perte de revenus pour le développeur de l'application et des litiges avec les prestataires de paiement.

- Abus des systèmes d'authentification : des mesures d'authentification faibles ou compromises peuvent permettre aux attaquants de usurper l'identité d'utilisateurs légitimes, d'effectuer des achats non autorisés ou de modifier les détails du compte. Un système d'authentification puissant est essentiel pour garantir la confidentialité des données des utilisateurs lors des transactions in-app.

- Vol d’informations : les pirates peuvent intercepter les données sensibles des utilisateurs, telles que les informations de carte de crédit, lors du paiement. Les communications cryptées et le stockage sécurisé des données utilisateur sont des mesures essentielles contre le vol d’informations.

- Falsification de l'application mobile : les attaquants peuvent manipuler le code de l'application ou modifier son comportement, ce qui leur permet de modifier les prix et de contourner les restrictions de paiement. Les développeurs peuvent se défendre contre ces attaques en mettant en œuvre des contrôles d'intégrité et des mécanismes de protection d'exécution de l'application.

La lutte contre ces menaces nécessite des mesures de sécurité complètes englobant plusieurs niveaux de protection. Les développeurs doivent adopter des pratiques garantissant l'intégrité et la confidentialité des données, tout en mettant également en œuvre les meilleures pratiques de sécurité mobile pour les achats intégrés.

Garantir l’intégrité et la confidentialité des données

Le maintien de l'intégrité et de la confidentialité des données lors des transactions dans l'application est crucial pour protéger les données des utilisateurs et empêcher tout accès non autorisé. Les développeurs d’applications peuvent prendre plusieurs mesures pour y parvenir :

- API sécurisées côté serveur : implémentez des interfaces de programmation d'applications (API) sécurisées côté serveur pour gérer les transactions dans l'application, minimisant ainsi les risques de falsification côté client. Une API sécurisée garantit que les données sensibles sont traitées et stockées en toute sécurité sur le serveur, tandis que les attaquants ne peuvent pas y accéder directement.

- Sécurité de la couche de transport : utilisez des protocoles de communication sécurisés tels que HTTPS pour assurer le cryptage et l'intégrité des données transmises entre l'application mobile et le serveur. Cette couche de protection permet de se prémunir contre les attaques de l’homme du milieu (MITM) et les écoutes clandestines.

- Chiffrement et tokenisation : chiffrez les données sensibles, telles que les jetons de paiement ou les informations d'identification des utilisateurs, avant de les stocker. La tokenisation peut également améliorer la sécurité en remplaçant les données utilisateur sensibles par des jetons non sensibles, réduisant ainsi le risque de vol de données.

- Mesures d'authentification fortes : mettez en œuvre des mesures d'authentification pour les transactions dans l'application, telles que l'authentification multifacteur (MFA) ou l'authentification biométrique, afin de minimiser les abus des systèmes d'authentification.

Les développeurs doivent donner la priorité à la protection des données tout au long du processus de transaction, depuis l'appareil de l'utilisateur jusqu'au serveur backend. Ils doivent également prendre en compte les meilleures pratiques en matière de sécurité mobile pour les achats intégrés afin de garantir une approche de sécurité globale.

Meilleures pratiques de sécurité mobile pour les achats intégrés

La mise en œuvre des meilleures pratiques de sécurité pour les achats intégrés est essentielle pour réduire les risques potentiels des transactions et protéger les données des utilisateurs. Certaines pratiques à considérer comprennent :

- Choisissez un fournisseur de paiement sécurisé : travaillez avec des fournisseurs de paiement réputés et sécurisés, comme Stripe ou Braintree, qui offrent des fonctionnalités de prévention de la fraude, la conformité PCI DSS et la tokenisation des informations sensibles des cartes.

- Gérez les données sensibles en toute sécurité : assurez-vous que les informations sensibles sur les utilisateurs et les paiements sont transmises, stockées et traitées. Utilisez le cryptage, des méthodes d'authentification fortes et la tokenisation pour améliorer la sécurité des données sensibles autant que possible.

- Déployez des mesures de sécurité pour le frontend et le backend : sécurisez à la fois le frontend et le backend de votre application pour empêcher tout accès non autorisé aux données utilisateur. Mettez en œuvre une authentification et des contrôles d'accès forts, des API sécurisées côté serveur et une communication cryptée entre l'application et le serveur.

- Protégez-vous contre les accès non autorisés : mettez en œuvre le sandboxing des applications, l'obscurcissement du code, la détection des racines/jailbreak et les contrôles d'intégrité d'exécution pour protéger votre application mobile contre les accès non autorisés et la falsification.

- Effectuez régulièrement des tests d'intrusion et des évaluations de vulnérabilité : effectuez régulièrement des évaluations de sécurité et des tests d'intrusion pour identifier les vulnérabilités de votre application, vous permettant ainsi de prendre des mesures d'atténuation avant que des adversaires n'exploitent les vulnérabilités.

En suivant ces bonnes pratiques de sécurité, les développeurs d'applications peuvent protéger leurs utilisateurs, leurs transactions et leurs revenus tout en offrant une expérience d'achat intégrée transparente et sécurisée. En plus de ces mesures, l'utilisation d'une plate no-code comme AppMaster peut rationaliser davantage la mise en œuvre de mesures de sécurité strictes sans compromettre la fonctionnalité et l'efficacité.

Intégration de la sécurité dans la plateforme No-Code d' AppMaster

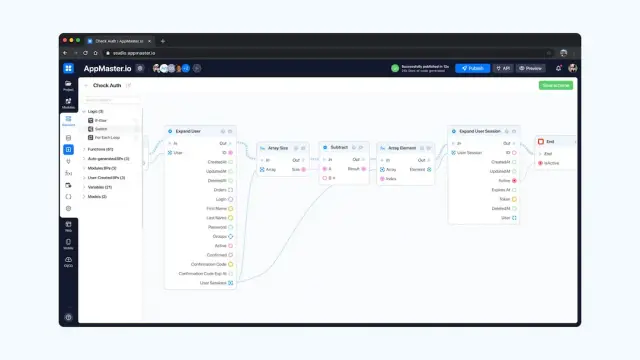

Lors du développement d'applications mobiles, garantir la sécurité des achats intégrés est crucial pour protéger les transactions et les données des utilisateurs. Avec la plate -forme sans code d' AppMaster, les développeurs peuvent intégrer des mesures de sécurité solides et maintenir la conformité en matière de confidentialité sans aucun problème. AppMaster permet aux clients de créer facilement des modèles de données , une logique métier, une API REST et endpoints WSS, garantissant ainsi un processus de développement sécurisé et efficace.

Génération d'applications back-end sécurisées

Les puissantes capacités de génération backend d' AppMaster permettent aux développeurs de créer des serveurs sécurisés pour les achats intégrés. À l'aide du Visual BP Designer , ils peuvent créer des processus métier et endpoints de serveur qui appliquent la validation des données, gèrent le contrôle d'accès basé sur les rôles et mettent en œuvre des pratiques de codage sécurisées, évitant ainsi les vulnérabilités courantes telles que les attaques par injection, les authentifications interrompues et les contrôles d'accès inappropriés.

Sécurité frontale et authentification des utilisateurs

La plate-forme no-code d' AppMaster permet aux développeurs de créer des applications Web et mobiles sécurisées avec des fonctionnalités de sécurité intégrées. En concevant des interfaces utilisateur sécurisées à l'aide de la fonctionnalité drag-and-drop et en créant une logique métier pour les composants individuels dans le concepteur Web BP et le concepteur Mobile BP, les développeurs peuvent garantir la sécurité de leurs applications sans compromettre l'expérience utilisateur. AppMaster simplifie également la gestion de l'authentification des utilisateurs, en intégrant de manière transparente des flux de travail de connexion et d'enregistrement sécurisés avec un contrôle d'accès basé sur les rôles.

Chiffrement de bout en bout et API sécurisées

AppMaster permet aux développeurs de générer des applications mobiles utilisant un cryptage de bout en bout et des API sécurisées. La prise en charge intégrée de la sécurité de la couche de transport (TLS), des algorithmes de chiffrement puissants et une gestion sécurisée des clés garantissent que les données sensibles restent chiffrées au repos et pendant la transmission. De plus, la documentation API générée automatiquement permet aux développeurs de concevoir et de mettre en œuvre des services RESTful sécurisés, en évitant les vulnérabilités telles que les références d'objet directes non sécurisées et l'exposition de données sensibles.

Rester à jour avec les normes de sécurité de l'industrie

AppMaster garantit que les applications générées respectent les normes de sécurité et les meilleures pratiques du secteur, minimisant ainsi le risque de violations de données et de problèmes de conformité. En restant constamment à jour avec les dernières tendances en matière de sécurité et en intégrant des fonctionnalités de sécurité essentielles, AppMaster offre une plate-forme fiable et sécurisée pour développer des solutions d'achat in-app.

Considérations clés lors de la mise en œuvre de la sécurité des achats intégrés

La mise en œuvre de mesures de sécurité pour les achats intégrés est cruciale tant pour les développeurs que pour les entreprises. Voici quelques considérations clés et bonnes pratiques à suivre lors de la mise en œuvre de la sécurité des achats intégrés :

Choisissez le bon fournisseur de paiement

Choisir le bon fournisseur de paiement est l’une des considérations les plus importantes lors de la mise en œuvre de la sécurité des achats intégrés. Recherchez des fournisseurs qui offrent une infrastructure de paiement fiable, sécurisée et conforme, et prennent en charge les méthodes de paiement populaires telles que les cartes de crédit, les cartes de débit, les portefeuilles numériques et la facturation directe par l'opérateur. Assurez-vous que le fournisseur que vous avez choisi est conforme à la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS) et s'intègre à vos plateformes préférées (iOS, Android, etc.)

Garantir la conformité au RGPD et aux autres règles de confidentialité

Le respect des réglementations en matière de confidentialité telles que le Règlement général sur la protection des données (RGPD) est essentiel pour protéger les données des utilisateurs et éviter les sanctions. Assurez-vous que votre application mobile, y compris les achats intégrés, est conforme aux réglementations de confidentialité applicables en mettant en œuvre des fonctionnalités telles que le consentement de l'utilisateur, le cryptage des données et le traitement sécurisé des informations personnelles identifiables (PII).

Protéger les données utilisateur et les informations sensibles

Les achats intégrés impliquent souvent le traitement d'informations sensibles telles que les détails de la carte de crédit et les données personnelles de l'utilisateur. Mettez en œuvre des mesures de sécurité strictes pour protéger ces données, telles que l'utilisation du cryptage, de la tokenisation et du stockage sécurisé côté serveur. Faites toujours transiter les données sensibles via des canaux cryptés comme TLS et chiffrez les données au repos à l'aide d'algorithmes comme AES.

Gérez les remboursements et les rétrofacturations en toute sécurité

Les demandes de remboursement, les litiges et les rétrofacturations sont des éléments inévitables des achats intégrés. Mettez en place des politiques et des procédures pour gérer ces situations de manière sécurisée et efficace, en minimisant l'impact sur vos utilisateurs, en évitant les fraudes potentielles et en maintenant une expérience utilisateur positive. Mettez en œuvre des mécanismes d’authentification sécurisés et suivez toutes les activités liées aux remboursements pour détecter et atténuer les tentatives de fraude.

Restez à jour avec les normes de sécurité de l'industrie

Les normes de sécurité et les meilleures pratiques évoluent continuellement. Il est donc essentiel de rester informé et de garantir que les mesures de sécurité des achats intégrés de votre application restent à jour. Suivez les directives de l'industrie comme le projet OWASP Mobile Security et abonnez-vous aux publications et forums de sécurité pertinents pour rester informé des dernières tendances, vulnérabilités et solutions.

En prêtant attention à ces considérations clés et en intégrant les meilleures pratiques de sécurité dans votre processus de développement d'applications mobiles, vous garantirez que vos achats intégrés restent sécurisés et conformes et offrirez à vos utilisateurs une expérience sûre et transparente. Avec la plateforme no-code d' AppMaster, les développeurs peuvent créer en toute confiance des applications mobiles sécurisées pour les achats intégrés tout en conservant la flexibilité et l'évolutivité nécessaires au succès.

FAQ

Les menaces courantes liées aux achats intégrés incluent les transactions frauduleuses, l'abus des systèmes d'authentification, le vol d'informations et la falsification de l'application mobile.

Pour garantir l'intégrité et la confidentialité des données, les développeurs doivent utiliser des API sécurisées côté serveur, la sécurité de la couche de transport, le cryptage, la tokenisation et des mesures d'authentification fortes.

Les meilleures pratiques incluent la collaboration avec des fournisseurs de paiement sécurisés, la gestion sécurisée des données sensibles, le déploiement de mesures de sécurité pour le front-end et le back-end, la protection contre les accès non autorisés et la réalisation régulière de tests d'intrusion et d'évaluations de vulnérabilité.

La plate no-code d' AppMaster aide les développeurs à générer des applications backend, Web et mobiles sécurisées à l'aide de Visual BP Designer. Les développeurs peuvent intégrer des mesures de sécurité robustes et maintenir le respect de la confidentialité sans aucun problème.

Les principales considérations incluent le choix du bon fournisseur de paiement, la garantie du respect du RGPD et des autres règles de confidentialité, la protection des données des utilisateurs, la gestion des remboursements et des rétrofacturations et la mise à jour des normes de sécurité du secteur.