কিভাবে সফটওয়্যার আর্কিটেকচার সাইবার নিরাপত্তাকে প্রভাবিত করে

আপনার সফ্টওয়্যারটিতে সাইবার নিরাপত্তা বাড়ানোর জন্য সর্বোত্তম অনুশীলন, নিদর্শন এবং কৌশল৷

সাইবার নিরাপত্তায় সফটওয়্যার আর্কিটেকচারের গুরুত্ব

সফ্টওয়্যার আর্কিটেকচার কম্পিউটার সিস্টেম এবং অ্যাপ্লিকেশন ডিজাইন, বিকাশ এবং বাস্তবায়নের জন্য অপরিহার্য। এটি একটি সিস্টেমের মধ্যে বিভিন্ন উপাদানের গঠন, সম্পর্ক এবং মিথস্ক্রিয়া সংজ্ঞায়িত করার জন্য একটি নীলনকশা প্রদান করে। সাইবার নিরাপত্তার পরিপ্রেক্ষিতে, সফ্টওয়্যার আর্কিটেকচার নিরাপত্তা লঙ্ঘন প্রতিরোধে, সংবেদনশীল ডেটা সুরক্ষিত করতে এবং একটি অ্যাপ্লিকেশনের স্থিতিশীলতা এবং অখণ্ডতা নিশ্চিত করতে গুরুত্বপূর্ণ ভূমিকা পালন করে।

ভাল সফ্টওয়্যার আর্কিটেকচারের মূল উদ্দেশ্যগুলির মধ্যে একটি হল সিস্টেম সুরক্ষার জন্য একটি শক্ত ভিত্তি স্থাপন করা। প্রাথমিক নকশা এবং উন্নয়ন পর্যায়ে নিরাপত্তা উদ্বেগ মোকাবেলা করার জন্য একটি সক্রিয় পদ্ধতি গ্রহণ করে, সংস্থাগুলি সম্ভাব্য আক্রমণকারীরা শোষণ করতে পারে এমন দুর্বলতার ঝুঁকি কমাতে পারে।

তদুপরি, একটি সুগঠিত স্থাপত্য সুরক্ষা প্রতিকার বাস্তবায়নে সহায়তা করে এবং ভবিষ্যতের হুমকির বিরুদ্ধে সিস্টেমের উপাদানগুলিকে পর্যবেক্ষণ ও সুরক্ষা সহজ করে তোলে। অপর্যাপ্ত সফ্টওয়্যার আর্কিটেকচার গুরুতর পরিণতির দিকে নিয়ে যেতে পারে, যেমন ডেটা লঙ্ঘন, সিস্টেম ডাউনটাইম বা এমনকি আইনি দায়বদ্ধতা।

অতএব, অ্যাপ্লিকেশন ডিজাইন এবং নির্মাণের সময় বিকাশকারী এবং স্থপতিদের নিরাপত্তাকে অগ্রাধিকার দিতে হবে। শুরু থেকে নিরাপত্তা ব্যবস্থাগুলিকে অন্তর্ভুক্ত করে এবং সর্বোত্তম অনুশীলনগুলি মেনে চলার মাধ্যমে, সংস্থাগুলি ক্রমবর্ধমান সাইবার-হুমকিপূর্ণ বিশ্বে নিরাপত্তার ঘটনাগুলির সম্ভাবনাকে ব্যাপকভাবে হ্রাস করতে পারে এবং তাদের মূল্যবান সম্পদগুলিকে রক্ষা করতে পারে৷

স্তর এবং তাদের নিরাপত্তা প্রভাব বোঝা

আধুনিক সফ্টওয়্যার অ্যাপ্লিকেশনগুলি জটিল হতে পারে এবং প্রায়শই একাধিক স্তরে নির্মিত হয়। প্রতিটি স্তর সিস্টেমের ক্রিয়াকলাপে একটি নির্দিষ্ট ভূমিকা পালন করে এবং এই স্তরগুলির সুরক্ষার প্রভাবগুলি বোঝা আপনার অ্যাপ্লিকেশনগুলিকে সুরক্ষিত করার জন্য গুরুত্বপূর্ণ৷ আসুন সফ্টওয়্যার আর্কিটেকচারের কিছু সাধারণ স্তর এবং তাদের সাথে সম্পর্কিত সুরক্ষা চ্যালেঞ্জগুলি পরীক্ষা করি।

- উপস্থাপনা স্তর: এটি আপনার অ্যাপ্লিকেশনের ব্যবহারকারী-মুখী স্তর, তথ্য প্রদর্শন এবং ব্যবহারকারীর মিথস্ক্রিয়া সহজতর করার জন্য দায়ী। এই স্তরের নিরাপত্তা চ্যালেঞ্জগুলির মধ্যে রয়েছে ক্রস-সাইট স্ক্রিপ্টিং (XSS), ক্লিকজ্যাকিং এবং অনিরাপদ ব্যবহারকারী ইনপুট হ্যান্ডলিং। উপস্থাপনা স্তর সুরক্ষিত করতে, সঠিক ইনপুট যাচাইকরণ, আউটপুট এনকোডিং প্রয়োগ করুন এবং কুকিজ এবং সেশন ডেটা পরিচালনার জন্য নিরাপদ প্রক্রিয়া নিয়োগ করুন।

- অ্যাপ্লিকেশন লেয়ার: একটি গুরুত্বপূর্ণ স্তর যা ব্যবসায়িক যুক্তি ধারণ করে এবং ব্যবহারকারীর অনুরোধ প্রক্রিয়া করে। এই স্তরে সাধারণ নিরাপত্তা ঝুঁকির মধ্যে রয়েছে প্রমাণীকরণ এবং অনুমোদনের ত্রুটি, অনিরাপদ অ্যাক্সেস নিয়ন্ত্রণ এবং ব্যবসায়িক যুক্তির দুর্বলতা। অ্যাপ্লিকেশন স্তর সুরক্ষিত করতে, সুরক্ষিত কোডিং অনুশীলনগুলি মেনে চলুন, শক্তিশালী প্রমাণীকরণ প্রক্রিয়া প্রয়োগ করুন এবং সর্বনিম্ন বিশেষাধিকারের নীতি অনুসরণ করুন।

- ডেটা অ্যাক্সেস লেয়ার: এই স্তরটি ডেটা সঞ্চয়স্থান এবং পুনরুদ্ধারের উপর ফোকাস করে, প্রায়শই ডেটাবেস এবং অন্যান্য স্টোরেজ সিস্টেমের সাথে ইন্টারঅ্যাক্ট করে। ডেটা অ্যাক্সেস স্তরের নিরাপত্তা চ্যালেঞ্জগুলির মধ্যে SQL ইনজেকশন, ডেটা ফাঁস এবং সংবেদনশীল তথ্যে অননুমোদিত অ্যাক্সেস অন্তর্ভুক্ত। এই স্তরটিকে সুরক্ষিত করতে, প্যারামিটারাইজড কোয়েরি, ডেটা এনক্রিপশন ব্যবহার করুন এবং কঠোর অ্যাক্সেস নিয়ন্ত্রণ প্রয়োগ করুন।

- নেটওয়ার্কিং স্তর: একটি বিতরণ করা অ্যাপ্লিকেশনে বিভিন্ন সিস্টেম বা উপাদানগুলির মধ্যে যোগাযোগের সুবিধার জন্য দায়ী স্তর। সাধারণ নিরাপত্তা চ্যালেঞ্জের মধ্যে রয়েছে ম্যান-ইন-দ্য-মিডল আক্রমণ, পরিষেবা অস্বীকার (DoS), এবং অপর্যাপ্ত পরিবহন-স্তর নিরাপত্তা। নেটওয়ার্কিং স্তর সুরক্ষিত করতে, এনক্রিপ্ট করা যোগাযোগ চ্যানেল ব্যবহার করুন, সঠিক প্রমাণীকরণ এবং অনুমোদন নিশ্চিত করুন এবং ফায়ারওয়াল এবং অনুপ্রবেশ সনাক্তকরণ সিস্টেম স্থাপন করুন।

প্রতিটি স্তরের সুরক্ষা প্রভাব বোঝার মাধ্যমে, স্থপতি এবং বিকাশকারীরা দুর্বলতাগুলি মোকাবেলা করতে এবং তাদের অ্যাপ্লিকেশনগুলিকে বিস্তৃত আক্রমণ ভেক্টর থেকে রক্ষা করতে নির্দিষ্ট কৌশল গ্রহণ করতে পারে।

উন্নত সাইবার নিরাপত্তার জন্য নিরাপদ কোডিং অনুশীলন

সম্ভাব্য আক্রমণকারীদের প্রতিরোধ করতে পারে এমন নিরাপদ এবং নির্ভরযোগ্য অ্যাপ্লিকেশন তৈরির জন্য নিরাপদ কোডিং অনুশীলন অপরিহার্য। এখানে কিছু মৌলিক সুরক্ষিত কোডিং অনুশীলন রয়েছে যা বিকাশকারীদের অ্যাপ্লিকেশন নিরাপত্তা উন্নত করতে অনুসরণ করা উচিত:

- ব্যবহারকারীর ইনপুট যাচাই এবং স্যানিটাইজ করুন: ভুলভাবে পরিচালনা করা হলে ব্যবহারকারীর ইনপুট নিরাপত্তা দুর্বলতার প্রাথমিক উৎস হতে পারে। বিপথগামী ইনপুট ত্রুটি SQL ইনজেকশন, XSS, বা অন্যান্য ধরনের আক্রমণ হতে পারে। অ্যাপ্লিকেশন ইনপুট প্রক্রিয়া করার আগে সম্ভাব্য হুমকিগুলি দূর করতে বিকাশকারীদের অবশ্যই কঠোরভাবে ব্যবহারকারীর ইনপুটগুলিকে যাচাই এবং স্যানিটাইজ করতে হবে।

- প্যারামিটারাইজড কোয়েরি ব্যবহার করুন: এসকিউএল ইনজেকশন আক্রমণ প্রচলিত এবং অননুমোদিত ডেটা অ্যাক্সেস বা ম্যানিপুলেশন হতে পারে। প্যারামিটারাইজড ক্যোয়ারী ব্যবহার করে এসকিউএল কমান্ড থেকে ব্যবহারকারীর ইনপুট সঠিকভাবে আলাদা করে, আক্রমণকারীদের দূষিত কোড ইনজেকশন করা থেকে বিরত করে SQL ইনজেকশন ঝুঁকি কমাতে সাহায্য করতে পারে।

- দৃঢ় প্রমাণীকরণ এবং অনুমোদন প্রয়োগ করুন: সঠিক প্রমাণীকরণ এবং অনুমোদন প্রক্রিয়া নিশ্চিত করে যে শুধুমাত্র বৈধ ব্যবহারকারীরা আপনার অ্যাপ্লিকেশনের সংস্থানগুলি অ্যাক্সেস করে৷ মাল্টি-ফ্যাক্টর অথেনটিকেশন (MFA) প্রয়োগ করুন, শক্তিশালী পাসওয়ার্ড নীতি ব্যবহার করুন এবং অননুমোদিত অ্যাক্সেসের ঝুঁকি কমাতে ন্যূনতম বিশেষাধিকারের নীতি অনুসরণ করুন।

- এনক্রিপশন এবং সুরক্ষিত যোগাযোগ প্রোটোকল ব্যবহার করুন: ডেটা এনক্রিপশন বিশ্রামে এবং ট্রানজিটে সংবেদনশীল ডেটা রক্ষা করে। HTTPS এবং TLS এর মতো নিরাপদ যোগাযোগ প্রোটোকল ব্যবহার করুন এবং ডেটাবেস বা অন্যান্য স্টোরেজ সিস্টেমে সংরক্ষিত সংবেদনশীল ডেটা এনক্রিপ্ট করুন।

- থার্ড-পার্টি লাইব্রেরি এবং ডিপেন্ডেন্সি আপ টু ডেট রাখুন: পুরানো বা দুর্বল থার্ড-পার্টি লাইব্রেরি আপনার অ্যাপ্লিকেশানকে নিরাপত্তা ঝুঁকিতে ফেলতে পারে। নিয়মিতভাবে আপনার নির্ভরতা আপডেট করুন এবং সম্ভাব্য দুর্বলতার জন্য কঠোরভাবে পরীক্ষা করুন।

- নিয়মিত নিরাপত্তা পরীক্ষা সম্পাদন করুন: নিয়মিত নিরাপত্তা পরীক্ষার কার্যক্রম, যেমন স্ট্যাটিক বিশ্লেষণ, গতিশীল বিশ্লেষণ এবং অনুপ্রবেশ পরীক্ষা, আক্রমণকারীরা তাদের শোষণ করার আগে দুর্বলতা সনাক্ত করতে এবং মোকাবেলা করতে সহায়তা করতে পারে।

সুরক্ষিত কোডিং অনুশীলনগুলি গ্রহণ করা অ্যাপ্লিকেশন সুরক্ষা নিশ্চিত করার একটি গুরুত্বপূর্ণ দিক। প্রতিষ্ঠিত শিল্পের সর্বোত্তম অনুশীলনগুলি অনুসরণ করে এবং ক্রমাগত তাদের বিকাশের প্রক্রিয়াগুলিকে উন্নত করে, সংস্থাগুলি আরও নিরাপদ অ্যাপ্লিকেশন তৈরি করতে পারে এবং সাইবার নিরাপত্তা ঘটনার ঝুঁকি কমাতে পারে।

নিরাপত্তা বাড়ানোর জন্য আর্কিটেকচারাল প্যাটার্নস

সফ্টওয়্যার আর্কিটেকচার একটি সিস্টেমের নিরাপত্তা প্রতিষ্ঠা এবং বজায় রাখার জন্য গুরুত্বপূর্ণ। বিকাশকারীরা কার্যকর স্থাপত্য নিদর্শন নিয়োগ করে ডিজাইনের মাধ্যমে সুরক্ষিত অ্যাপ্লিকেশন তৈরি করতে পারে, যার ফলে দুর্বলতা এবং সম্ভাব্য আক্রমণ ভেক্টর হ্রাস করা যায়। এই বিভাগে, আমরা কিছু সাধারণ স্থাপত্য নিদর্শন অন্বেষণ করব যা সফ্টওয়্যার সিস্টেমে নিরাপত্তা বাড়াতে সাহায্য করে।

ডিফেন্স-ইন-ডেপথ

Defence-in-Depth হল একটি পদ্ধতি যা একটি সিস্টেমকে রক্ষা করার জন্য একাধিক নিরাপত্তা ব্যবস্থাকে স্তরে স্তরে রাখে। এটি নীতির উপর ভিত্তি করে যে একটি নিরাপত্তা ব্যবস্থা ব্যর্থ হলে, অন্যরা এখনও সুরক্ষা প্রদান করে। ডিফেন্স-ইন-ডেপথ বিভিন্ন স্তরে নিযুক্ত করা যেতে পারে, যেমন নেটওয়ার্ক, হোস্ট, অ্যাপ্লিকেশন এবং ডেটা। একাধিক নিরাপত্তা বাধা একত্রিত করা আক্রমণকারীদের জন্য দুর্বলতাকে কাজে লাগাতে এবং একটি সিস্টেমে অনুপ্রবেশ করা আরও চ্যালেঞ্জিং করে তোলে। ডিফেন্স-ইন-ডেপ্থ বাস্তবায়নে বিভিন্ন অনুশীলন জড়িত থাকতে পারে, যেমন:

- নেটওয়ার্ক রক্ষা করতে ফায়ারওয়াল এবং অনুপ্রবেশ সনাক্তকরণ সিস্টেম (আইডিএস) ব্যবহার করা

- শক্তিশালী প্রমাণীকরণ এবং অ্যাক্সেস নিয়ন্ত্রণ প্রক্রিয়া নিয়োগ করা

- এনক্রিপশন ব্যবহার করে যোগাযোগের চ্যানেলগুলি সুরক্ষিত করা

- সফ্টওয়্যার দুর্বলতা দূর করতে নিরাপদ কোডিং অনুশীলন এবং কঠোর পরীক্ষা প্রয়োগ করা

- এনক্রিপশন এবং নিরাপদ স্টোরেজ সমাধান সহ সংবেদনশীল ডেটা রক্ষা করা

সর্বনিম্ন বিশেষাধিকারের নীতি

ন্যূনতম বিশেষাধিকারের নীতি বলে যে একটি ব্যবহারকারী, প্রক্রিয়া বা সিস্টেমের শুধুমাত্র তাদের কাজগুলি সম্পাদন করার জন্য ন্যূনতম প্রয়োজনীয় অনুমতি থাকা উচিত। এই পদ্ধতিটি আপস করা অ্যাকাউন্ট বা সফ্টওয়্যার দুর্বলতার কারণে সম্ভাব্য ক্ষতি কমিয়ে দেয়, কারণ আক্রমণকারীদের লিভারেজের সীমিত অনুমতি রয়েছে। ন্যূনতম বিশেষাধিকারের নীতি বাস্তবায়ন করতে, বিকাশকারীদের উচিত:

- ভূমিকার উপর ভিত্তি করে অনুমতি বরাদ্দ করুন, প্রতিটি ভূমিকার জন্য প্রয়োজনীয় ন্যূনতম বিশেষাধিকার রয়েছে

- প্রশাসনিক অ্যাকাউন্টের ব্যবহারকে নির্দিষ্ট কাজের জন্য সীমিত করুন যার জন্য উন্নত বিশেষাধিকার প্রয়োজন

- নিয়মিতভাবে পর্যালোচনা করুন এবং অনুমতিগুলি আপডেট করুন যাতে তারা চাকরির প্রয়োজনীয়তার সাথে সামঞ্জস্যপূর্ণ থাকে

- শেয়ার্ড রিসোর্স, যেমন ফাইল সিস্টেম, ডাটাবেস এবং নেটওয়ার্ক সংযোগের উপর কঠোর নিয়ন্ত্রণ প্রয়োগ করুন

উদ্বেগ বিচ্ছেদ

উদ্বেগের বিচ্ছেদ একটি নকশা নীতি যা একটি সিস্টেমকে নির্দিষ্ট দায়িত্বের সাথে স্বতন্ত্র উপাদানগুলিতে বিভাজন করার পক্ষে সমর্থন করে। এই পদ্ধতিটি পৃথক উপাদানগুলির মধ্যে সম্ভাব্য লঙ্ঘনগুলিকে বিচ্ছিন্ন করে এবং ধারণ করে দুর্বলতার প্রভাব হ্রাস করতে সহায়তা করে। সেপারেশন অফ কনসার্নস ব্যবহার করে, বিকাশকারীরা করতে পারেন:

- সিস্টেমের উপাদানগুলির অননুমোদিত অ্যাক্সেস বা ম্যানিপুলেশন প্রতিরোধ করতে বিচ্ছিন্ন মৃত্যুদন্ড পরিবেশ তৈরি করুন

- রক্ষণাবেক্ষণযোগ্যতা উন্নত করুন এবং উপাদান আন্তঃনির্ভরতা হ্রাস করে দুর্বলতার সম্ভাবনা হ্রাস করুন

- একটি উপাদান স্তরে নিরাপত্তা নীতি প্রয়োগ করা সহজ করুন, যা অ্যাক্সেস নিয়ন্ত্রণ এবং অডিটিংকে সহজ করতে পারে

- সমগ্র সিস্টেম জুড়ে ব্যর্থতা বা আপোসকৃত উপাদানগুলির বিস্তার রোধ করে সিস্টেমের স্থিতিস্থাপকতা উন্নত করুন

ডিজাইন দ্বারা সুরক্ষিত

সিকিউর বাই ডিজাইন হল একটি পন্থা যার লক্ষ্য হল সফটওয়্যার আর্কিটেকচারে নিরাপত্তা তৈরি করা। নিরাপত্তাকে পরবর্তী চিন্তা বা অ্যাড-অন বৈশিষ্ট্য হিসাবে বিবেচনা করার পরিবর্তে, সিকিউর বাই ডিজাইন নিশ্চিত করে যে নিরাপত্তা উন্নয়ন প্রক্রিয়ার অবিচ্ছেদ্য অংশ। ডিজাইন দ্বারা সুরক্ষিত গ্রহণ করতে, সংস্থাগুলি করতে পারে:

- সম্ভাব্য হুমকি এবং ঝুঁকিগুলির একটি পুঙ্খানুপুঙ্খ বোঝার বিকাশ করুন এবং উন্নয়ন প্রক্রিয়ায় সুরক্ষা প্রয়োজনীয়তাগুলিকে অন্তর্ভুক্ত করুন

- সফ্টওয়্যার আর্কিটেকচারের মূল্যায়ন এবং পরিমার্জন করার জন্য বিকাশের জীবনচক্রের প্রথম দিকে নিরাপত্তা বিশেষজ্ঞদের নিযুক্ত করুন

- উন্নয়ন প্রক্রিয়া জুড়ে ক্রমাগত নিরাপত্তা পর্যালোচনা এবং মূল্যায়ন পরিচালনা করুন

- নিরাপদ কোডিং অনুশীলন, স্বয়ংক্রিয় পরীক্ষা এবং দুর্বলতা স্ক্যানিং প্রয়োগ করুন যাতে নিরাপত্তা দুর্বলতাগুলি সক্রিয়ভাবে চিহ্নিত করা যায় এবং সংশোধন করা যায়

নিরাপত্তার জন্য নিরীক্ষণ এবং লগিং কৌশল

কার্যকরী পর্যবেক্ষণ এবং লগিং কৌশল প্রয়োগ নিরাপত্তা বজায় রাখা এবং উন্নত করার জন্য অত্যাবশ্যক। অ্যাপ্লিকেশন আচরণের ডেটা সংগ্রহ এবং বিশ্লেষণ করে, বিকাশকারীরা সম্ভাব্য নিরাপত্তা হুমকি সনাক্ত করতে পারে এবং ঘটনাগুলিকে আরও কার্যকরভাবে প্রতিক্রিয়া জানাতে পারে।

রিয়েল-টাইম থ্রেট ডিটেকশন

রিয়েল-টাইমে অ্যাপ্লিকেশানগুলি পর্যবেক্ষণ করা নিরাপত্তার অসঙ্গতিগুলি অবিলম্বে সনাক্ত করার অনুমতি দেয়। ব্যবহারকারীর কার্যকলাপ, সিস্টেমের কার্যকারিতা এবং নেটওয়ার্ক ট্র্যাফিক ক্রমাগত ট্র্যাক করার মাধ্যমে, সংস্থাগুলি সম্ভাব্য হুমকিগুলি সনাক্ত করতে পারে এবং আরও গুরুতর ঘটনায় পরিণত হওয়ার আগে পদক্ষেপ নিতে পারে।

সিস্টেম আচরণ বিশ্লেষণ

স্বাভাবিক এবং অস্বাভাবিক কার্যকলাপের ধরণ বোঝার জন্য সিস্টেম আচরণ বিশ্লেষণ অত্যন্ত গুরুত্বপূর্ণ। সংস্থাগুলি প্রবণতা সনাক্ত করতে পারে এবং বিচ্যুতিগুলি সনাক্ত করতে পারে যা বিভিন্ন উত্স থেকে ডেটা সংগ্রহ করে নিরাপত্তা লঙ্ঘন বা দুর্বলতা নির্দেশ করতে পারে, যেমন লগ ফাইল এবং কর্মক্ষমতা মেট্রিক্স।

ঘটনার প্রতিক্রিয়া এবং প্রতিকার

যখন একটি নিরাপত্তা হুমকি সনাক্ত করা হয়, একটি সুনির্দিষ্ট ঘটনার প্রতিক্রিয়া পরিকল্পনা থাকা সংগঠনগুলিকে হুমকি ধারণ করতে এবং প্রতিকার করতে দ্রুত প্রতিক্রিয়া দেখাতে সাহায্য করে। ঘটনার প্রতিক্রিয়ার সময় নিরীক্ষণ এবং লগিং ডেটা অমূল্য হতে পারে, কারণ এটি আক্রমণ, সম্ভাব্য দুর্বলতা এবং প্রভাবিত সিস্টেমে করা যেকোনো পরিবর্তন সম্পর্কে গুরুত্বপূর্ণ তথ্য সরবরাহ করে।

অডিটিং এবং কমপ্লায়েন্স

অনেক শিল্পে, নিরাপত্তা মান এবং সম্মতি প্রয়োজনীয়তা মেনে চলা অপরিহার্য। পর্যবেক্ষণ এবং লগিং সংস্থাগুলিকে এই মানগুলির সাথে তাদের আনুগত্য ট্র্যাক করতে এবং নিরীক্ষার সময় সম্মতির প্রমাণ প্রদান করতে সক্ষম করে। এটি এমন ক্ষেত্রগুলি সনাক্ত করতেও সাহায্য করতে পারে যেখানে উন্নতি প্রয়োজন এবং ক্রমাগত নিরাপত্তা উন্নতির সংস্কৃতিকে উত্সাহিত করতে পারে।

ডেভেলপমেন্ট লাইফসাইকেলে নিরাপত্তা সরঞ্জাম একত্রিত করা

সুরক্ষিত সফ্টওয়্যার সিস্টেম তৈরি এবং বজায় রাখার জন্য, বিকাশের জীবনচক্র জুড়ে সুরক্ষা সরঞ্জাম এবং প্রক্রিয়াগুলিকে একীভূত করা অপরিহার্য৷ এটি করার মাধ্যমে, সংস্থাগুলি সক্রিয়ভাবে সম্ভাব্য দুর্বলতাগুলি সনাক্ত করতে এবং মোকাবেলা করতে পারে, ব্যয়বহুল নিরাপত্তা লঙ্ঘনের ঝুঁকি হ্রাস করতে পারে এবং ক্রমাগত নিরাপত্তার উন্নতি নিশ্চিত করতে পারে।

স্ট্যাটিক এবং গতিশীল নিরাপত্তা পরীক্ষা

স্ট্যাটিক অ্যাপ্লিকেশন সিকিউরিটি টেস্টিং (SAST) এবং ডাইনামিক অ্যাপ্লিকেশন সিকিউরিটি টেস্টিং (DAST) সোর্স কোডে এবং রানটাইম চলাকালীন সম্ভাব্য দুর্বলতা সনাক্ত করার জন্য অপরিহার্য। বিকাশের প্রথম দিকে এই সুরক্ষা পরীক্ষার সরঞ্জামগুলিকে একীভূত করা ডেভেলপারদের সফ্টওয়্যার স্থাপনের আগে দুর্বলতাগুলি মোকাবেলা করতে সহায়তা করতে পারে।

নির্ভরতা এবং দুর্বলতা স্ক্যানিং

আধুনিক অ্যাপ্লিকেশনগুলি প্রায়শই তৃতীয় পক্ষের লাইব্রেরি, ফ্রেমওয়ার্ক এবং উপাদানগুলির উপর নির্ভর করে। এই নির্ভরতাগুলির সাথে সম্পর্কিত ঝুঁকিগুলি কমাতে, বিকাশকারীদের এমন সরঞ্জামগুলি ব্যবহার করা উচিত যা পরিচিত দুর্বলতার জন্য নির্ভরতাগুলি স্ক্যান করে এবং মূল্যায়ন করে। নির্ভরতা এবং দুর্বলতা স্ক্যানিং সরঞ্জামগুলিকে একীভূত করা সংস্থাগুলিকে সুরক্ষা দুর্বলতার বিষয়ে আপ টু ডেট থাকতে এবং প্রয়োজনীয় প্যাচ এবং আপডেটগুলি প্রয়োগ করতে সক্ষম করে।

ক্রমাগত ইন্টিগ্রেশন এবং ক্রমাগত বিতরণ (CI/CD)

স্বয়ংক্রিয় CI/CD পাইপলাইনগুলি স্থাপনা প্রক্রিয়া জুড়ে নিরাপত্তা চেক এবং পরীক্ষাগুলি অন্তর্ভুক্ত করে সংস্থাগুলিকে উচ্চ স্তরের নিরাপত্তা বজায় রাখতে সহায়তা করতে পারে। সিআই/সিডি পাইপলাইনগুলি ব্যর্থ হওয়ার জন্য কনফিগার করা যেতে পারে যদি নিরাপত্তা দুর্বলতাগুলি সনাক্ত করা হয়, যা বিকাশকারীদের উৎপাদনে পৌঁছানোর আগে সমস্যাগুলি সমাধান করতে দেয়।

নিরাপত্তা তথ্য ও ইভেন্ট ম্যানেজমেন্ট (SIEM)

SIEM সরঞ্জামগুলি নিরাপত্তা ঘটনা সনাক্ত করতে এবং প্রতিক্রিয়া জানাতে বিভিন্ন উত্স থেকে লগ ডেটা সংগ্রহ, সম্পর্কযুক্ত এবং বিশ্লেষণ করে। বিকাশের জীবনচক্রে SIEM সমাধানগুলিকে একীভূত করা সংস্থাগুলিকে তাদের নিরাপত্তা ভঙ্গি সম্পর্কে একটি বিস্তৃত দৃষ্টিভঙ্গি অর্জন করতে এবং তাদের ঘটনার প্রতিক্রিয়া প্রক্রিয়াকে প্রবাহিত করতে সহায়তা করতে পারে।

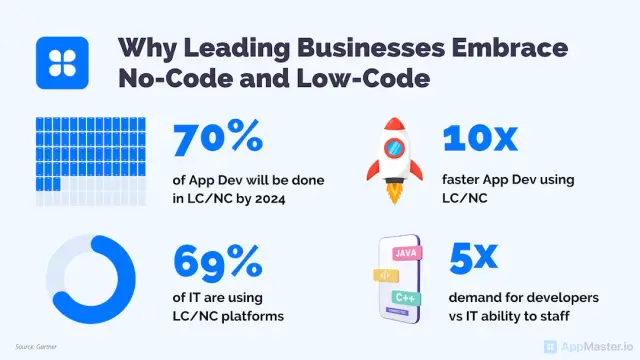

আপনার অ্যাপ্লিকেশনগুলি নিরাপত্তার কথা মাথায় রেখে তৈরি করা হয়েছে তা নিশ্চিত করার একটি উপায় হল অ্যাপমাস্টারের মতো নো-কোড এবং লো-কোড প্ল্যাটফর্মগুলি ব্যবহার করা। এই প্ল্যাটফর্মগুলিতে অন্তর্নির্মিত সুরক্ষা সর্বোত্তম অনুশীলন, বৈশিষ্ট্য এবং স্থাপত্য নিদর্শন রয়েছে যা বিকাশকারীদের আরও দ্রুত এবং সাশ্রয়ীভাবে নিরাপদ অ্যাপ্লিকেশন তৈরি করতে সহায়তা করে। তদুপরি, ম্যানুয়াল কোডিং হ্রাস করে, এই প্ল্যাটফর্মগুলি মানব ত্রুটির সাথে সম্পর্কিত সম্ভাব্য দুর্বলতাগুলি দূর করতে সহায়তা করতে পারে।

নিরাপদ অ্যাপ্লিকেশনের জন্য No-Code এবং লো-কোড প্ল্যাটফর্ম ব্যবহার করা

সুরক্ষিত অ্যাপ্লিকেশনগুলির চাহিদা বৃদ্ধির সাথে সাথে, নো-কোড এবং low-code প্ল্যাটফর্মগুলি সুরক্ষার উপর একটি দৃঢ় ফোকাস বজায় রেখে উন্নয়ন প্রক্রিয়াটিকে প্রবাহিত করার জন্য কার্যকর সমাধান হিসাবে আবির্ভূত হয়েছে। এই প্ল্যাটফর্মগুলি বিকাশকারী এবং অ-প্রযুক্তিগত ব্যবহারকারীদের ব্যাপক কোডিং দক্ষতার প্রয়োজন ছাড়াই দ্রুত এবং সাশ্রয়ীভাবে অ্যাপ্লিকেশন তৈরি করতে সক্ষম করে। তদুপরি, তারা প্রায়শই অন্তর্নির্মিত সুরক্ষা বৈশিষ্ট্য, সর্বোত্তম অনুশীলন এবং স্থাপত্য নিদর্শনগুলিকে অন্তর্ভুক্ত করে সম্ভাব্য দুর্বলতাগুলি হ্রাস করতে এবং সাইবার নিরাপত্তা লঙ্ঘনের ঝুঁকি কমাতে।

সাইবার নিরাপত্তার জন্য No-Code এবং লো-কোড প্ল্যাটফর্মের সুবিধা

নিরাপদ অ্যাপ্লিকেশনগুলি বিকাশের জন্য no-code এবং low-code প্ল্যাটফর্মগুলি ব্যবহার করার বিভিন্ন মূল সুবিধা রয়েছে:

- অন্তর্নির্মিত সুরক্ষা বৈশিষ্ট্য: No-code এবং low-code প্ল্যাটফর্মগুলি প্রায়শই ডেটা এনক্রিপশন, ব্যবহারকারীর প্রমাণীকরণ এবং অ্যাক্সেস নিয়ন্ত্রণের মতো বাক্সের বাইরের সুরক্ষা বৈশিষ্ট্য সরবরাহ করে। এটি সংস্থাগুলিকে তাদের সম্পূর্ণ অ্যাপ্লিকেশন পোর্টফোলিও জুড়ে নিরাপত্তার সর্বোত্তম অনুশীলনগুলি সহজেই প্রয়োগ করতে সক্ষম করে।

- দ্রুত বিকাশের চক্র: প্রয়োজনীয় ম্যানুয়াল কোডিংয়ের পরিমাণ উল্লেখযোগ্যভাবে হ্রাস করে, no-code এবং low-code প্ল্যাটফর্মগুলি দ্রুত বিকাশ চক্র সক্ষম করে। এটি টাইম-টু-মার্কেটকে ত্বরান্বিত করে এবং আরও ঘন ঘন সফ্টওয়্যার আপডেটের জন্য অনুমতি দেয়, এটি নিরাপত্তা দুর্বলতাগুলিকে মোকাবেলা করা এবং আপ-টু-ডেট অ্যাপ্লিকেশনগুলি বজায় রাখা সহজ করে তোলে।

- মানবীয় ত্রুটি হ্রাস: ম্যানুয়াল কোডিং মানব ত্রুটির প্রবণ হতে পারে, অ্যাপ্লিকেশনটিতে সম্ভাব্য দুর্বলতাগুলি প্রবর্তন করে। no-code এবং low-code সরঞ্জামগুলির সাথে, ত্রুটির জন্য এই সুযোগগুলির অনেকগুলি বাদ দেওয়া হয়, যার ফলে আরও সুরক্ষিত অ্যাপ্লিকেশন হয়।

- নিরাপত্তার সর্বোত্তম অনুশীলনের উপর জোর: No-code এবং low-code প্ল্যাটফর্মগুলি নিরাপত্তার কথা মাথায় রেখে ডিজাইন করা হয়েছে, প্রায়শই প্ল্যাটফর্মের মধ্যেই শিল্প-মান নিরাপত্তা সর্বোত্তম অনুশীলন এবং স্থাপত্য নিদর্শনগুলিকে অন্তর্ভুক্ত করে। এটি নিশ্চিত করতে সাহায্য করে যে বিকাশ করা অ্যাপ্লিকেশনগুলি ডিফল্টরূপে সুরক্ষিত।

- নন-টেকনিক্যাল ব্যবহারকারীদের কাছে অ্যাক্সেসযোগ্য: No-code এবং low-code প্ল্যাটফর্মগুলি অ-প্রযুক্তিগত ব্যবহারকারীদের, যেমন ব্যবসায় বিশ্লেষক এবং বিষয় বিশেষজ্ঞদের, উন্নয়ন প্রক্রিয়ায় অবদান রাখতে সক্ষম করে। এটি সমগ্র সংস্থা জুড়ে একটি নিরাপত্তা-সচেতন মানসিকতা তৈরি করতে এবং নিরাপত্তা সংক্রান্ত বিষয়ে ক্রস-ফাংশনাল সহযোগিতাকে উৎসাহিত করতে সাহায্য করতে পারে।

AppMaster: নিরাপত্তার উপর ফোকাস সহ একটি No-Code প্ল্যাটফর্ম

AppMaster একটি শক্তিশালী no-code প্ল্যাটফর্ম যা ডেভেলপার এবং নন-ডেভেলপারদের একইভাবে দৃশ্যত ব্যাকএন্ড, ওয়েব এবং মোবাইল অ্যাপ্লিকেশন তৈরি করতে দেয়। সুরক্ষার উপর ফোকাস করার সাথে, AppMaster বেশ কয়েকটি মূল বৈশিষ্ট্য সরবরাহ করে যা প্ল্যাটফর্ম ব্যবহার করে নির্মিত অ্যাপ্লিকেশনগুলির সাইবার নিরাপত্তা নিশ্চিত করতে সহায়তা করে:

- ভিজ্যুয়াল ডেটা মডেলিং: AppMaster ব্যবহারকারীদের দৃশ্যত ডেটা মডেল (ডাটাবেস স্কিমা) তৈরি করতে দেয়, ডেটা সুরক্ষার সর্বোত্তম অনুশীলনগুলি কার্যকর করতে এবং ম্যানুয়াল কোডিংয়ের সাথে সম্পর্কিত সম্ভাব্য দুর্বলতাগুলি হ্রাস করতে সহায়তা করে।

- বিজনেস লজিক ডিজাইন: এর ভিজ্যুয়াল বিজনেস প্রসেস (বিপি) ডিজাইনার সহ, AppMaster ব্যবহারকারীদের তাদের অ্যাপ্লিকেশনের জন্য ব্যবসায়িক যুক্তি সংজ্ঞায়িত করতে এবং বাস্তবায়ন করতে সক্ষম করে, নিশ্চিত করে যে নিরাপত্তা ব্যবস্থা সমগ্র সিস্টেম জুড়ে ধারাবাহিকভাবে প্রয়োগ করা হয়।

- REST API এবং Websocket Secure Endpoints: AppMaster অ্যাপ্লিকেশানগুলির জন্য সুরক্ষিত REST API এবং WSS endpoints তৈরি করে, অ্যাপ্লিকেশন এবং ব্যাকএন্ড সিস্টেমগুলির মধ্যে নিরাপদ যোগাযোগের সুবিধা দেয়৷

- পরিমাপযোগ্য এবং উচ্চ-পারফরম্যান্স অ্যাপ্লিকেশন: AppMaster দ্বারা উত্পন্ন অ্যাপ্লিকেশনগুলি সংকলিত এবং স্টেটলেস হয়, যার ফলে উচ্চ মাপযোগ্য এবং কর্মক্ষমতা-দক্ষ সমাধান হয় যা এন্টারপ্রাইজ এবং উচ্চ-লোড ব্যবহারের ক্ষেত্রে সমর্থন করে।

- প্রযুক্তিগত ঋণ দূরীকরণ: যখনই প্রয়োজনীয়তা পরিবর্তন করা হয় তখনই AppMaster স্ক্র্যাচ থেকে অ্যাপ্লিকেশনগুলিকে পুনরুত্পাদন করে, প্রযুক্তিগত ঋণ কার্যত বাদ দেওয়া হয়, সময়ের সাথে সাথে উচ্চ স্তরের অ্যাপ্লিকেশন সুরক্ষা বজায় রাখতে সহায়তা করে।

সংস্থাগুলি AppMaster এর মতো একটি no-code প্ল্যাটফর্ম ব্যবহার করে, শিল্প-নেতৃস্থানীয় সুরক্ষা বৈশিষ্ট্য এবং সর্বোত্তম অনুশীলনগুলি থেকে উপকৃত হয়ে আরও দক্ষতার সাথে সুরক্ষিত অ্যাপ্লিকেশনগুলি তৈরি করতে পারে৷ ফলস্বরূপ, তারা ক্রমাগত উন্নতির জন্য আরও বেশি সময় এবং সংস্থান নিবেদন করতে পারে, তাদের সাইবার নিরাপত্তা ভঙ্গি আরও শক্তিশালী করতে এবং তাদের সবচেয়ে মূল্যবান ডিজিটাল সম্পদ রক্ষা করতে পারে।

প্রশ্নোত্তর

সফ্টওয়্যার আর্কিটেকচার একটি সিস্টেমের বিভিন্ন উপাদানের গঠন, সম্পর্ক এবং মিথস্ক্রিয়া সংজ্ঞায়িত করার জন্য একটি গুরুত্বপূর্ণ ভূমিকা পালন করে। এটি ডেটা সুরক্ষা, অ্যাক্সেস নিয়ন্ত্রণ এবং ব্যবহারকারীর প্রমাণীকরণের মতো ভিত্তিগত সুরক্ষা সমস্যাগুলি সমাধান করে সরাসরি সাইবার নিরাপত্তাকে প্রভাবিত করে।

নিরাপদ কোডিং অনুশীলনগুলি বিকাশকারীদের এমন কোড লিখতে সহায়তা করে যা দুর্বলতার জন্য কম প্রবণ, আক্রমণকারীদের শোষণ করা কঠিন করে তোলে। সুবিধাগুলির মধ্যে রয়েছে ডেটা লঙ্ঘনের ঝুঁকি হ্রাস, আইনি দায়বদ্ধতা এবং সুনামগত ক্ষতি, সেইসাথে উন্নত ব্যবহারকারীর বিশ্বাস এবং শিল্পের মানগুলির সাথে সম্মতি।

নিরাপত্তা বাড়ানোর জন্য সাধারণ স্থাপত্য নিদর্শনগুলির মধ্যে রয়েছে ডিফেন্স-ইন-ডেপথ, প্রিন্সিপল অফ লেস্ট প্রিভিলেজ, সেপারেশন অফ কনসার্নস এবং সিকিউর বাই ডিজাইন। এই নিদর্শনগুলি ডেটা সুরক্ষিত করতে, অ্যাক্সেস নিয়ন্ত্রণ প্রয়োগ করতে এবং একটি অ্যাপ্লিকেশনের আক্রমণের পৃষ্ঠকে ছোট করতে সহায়তা করে।

পর্যবেক্ষণ এবং লগিং সংস্থাগুলিকে রিয়েল টাইমে নিরাপত্তা হুমকি সনাক্ত করতে, সিস্টেমের আচরণ বিশ্লেষণ করতে এবং সম্ভাব্য লঙ্ঘনের দ্রুত প্রতিক্রিয়া জানাতে সক্ষম করে। তারা দুর্বলতা সনাক্তকরণ, ব্যবহারকারীর ক্রিয়াকলাপ ট্র্যাকিং এবং আক্রমণের প্রভাব বোঝার জন্য প্রয়োজনীয় তথ্য সরবরাহ করে।

উন্নয়নের জীবনচক্রে সুরক্ষা সরঞ্জামগুলিকে একীভূত করা নিশ্চিত করে যে প্রকল্পের শুরু থেকেই সুরক্ষা বিবেচনা করা হয়। এটি সম্ভাব্য দুর্বলতাগুলিকে প্রাথমিকভাবে চিহ্নিত করতে এবং মোকাবেলা করতে সাহায্য করে, ব্যয়বহুল নিরাপত্তা লঙ্ঘনের ঝুঁকি হ্রাস করে এবং ক্রমাগত নিরাপত্তা উন্নতির সংস্কৃতি প্রচার করে।

No-code এবং low-code প্ল্যাটফর্মগুলি, যেমন AppMaster, বিকাশকারীদের নিরাপদ অ্যাপ্লিকেশনগুলিকে দ্রুত এবং আরও সাশ্রয়ীভাবে তৈরি করতে সক্ষম করে, কারণ তারা প্রায়শই অন্তর্নির্মিত সুরক্ষা বৈশিষ্ট্য, সর্বোত্তম অনুশীলন এবং আর্কিটেকচার প্যাটার্ন সহ আসে৷ তারা মানুষের ত্রুটি কমাতে এবং ম্যানুয়াল কোডিংয়ের সাথে সম্পর্কিত সম্ভাব্য দুর্বলতাগুলি দূর করতে সহায়তা করতে পারে।