Bagaimana Arsitektur Perangkat Lunak Berdampak pada Keamanan Siber

Praktik, pola, dan strategi terbaik untuk meningkatkan keamanan siber di perangkat lunak Anda.

Pentingnya Arsitektur Perangkat Lunak dalam Keamanan Siber

Arsitektur perangkat lunak sangat penting untuk merancang, mengembangkan, dan mengimplementasikan sistem dan aplikasi komputer. Ini memberikan cetak biru untuk mendefinisikan struktur, hubungan, dan interaksi berbagai komponen dalam suatu sistem. Dalam hal keamanan siber, arsitektur perangkat lunak memainkan peran penting dalam mencegah pelanggaran keamanan, menjaga data sensitif, dan memastikan stabilitas dan integritas aplikasi.

Salah satu tujuan inti arsitektur perangkat lunak yang baik adalah membangun landasan yang kuat untuk keamanan sistem. Dengan mengambil pendekatan proaktif untuk mengatasi masalah keamanan selama tahap desain dan pengembangan awal, organisasi dapat meminimalkan risiko kerentanan yang dapat dieksploitasi oleh calon penyerang.

Selain itu, arsitektur yang terstruktur dengan baik memfasilitasi penerapan tindakan pencegahan keamanan dan mempermudah pemantauan dan pengamanan komponen sistem terhadap ancaman di masa depan. Arsitektur perangkat lunak yang tidak memadai dapat mengakibatkan konsekuensi yang parah, seperti pelanggaran data, waktu henti sistem, atau bahkan tanggung jawab hukum.

Oleh karena itu, pengembang dan arsitek harus mengutamakan keamanan saat merancang dan membangun aplikasi. Dengan menerapkan langkah-langkah keamanan sejak awal dan mengikuti praktik terbaik, organisasi dapat mengurangi kemungkinan terjadinya insiden keamanan dan melindungi aset berharga mereka di dunia yang semakin terancam oleh dunia maya.

Memahami Lapisan dan Implikasi Keamanannya

Aplikasi perangkat lunak modern bisa jadi rumit dan sering kali dibangun dalam beberapa lapisan. Setiap lapisan memainkan peran tertentu dalam pengoperasian sistem, dan memahami implikasi keamanan dari lapisan ini sangat penting untuk melindungi aplikasi Anda. Mari kita periksa beberapa lapisan umum dalam arsitektur perangkat lunak dan tantangan keamanan yang terkait.

- Lapisan Presentasi: Ini adalah lapisan aplikasi Anda yang menghadap pengguna, bertanggung jawab untuk menampilkan informasi dan memfasilitasi interaksi pengguna. Tantangan keamanan pada lapisan ini mencakup pembuatan skrip lintas situs (XSS), clickjacking, dan penanganan input pengguna yang tidak aman. Untuk mengamankan lapisan presentasi, terapkan validasi masukan yang tepat, pengkodean keluaran, dan gunakan mekanisme aman untuk menangani cookie dan data sesi.

- Lapisan Aplikasi: Lapisan penting yang berisi logika bisnis dan memproses permintaan pengguna. Risiko keamanan umum pada lapisan ini mencakup kelemahan otentikasi dan otorisasi, kontrol akses yang tidak aman, dan kerentanan logika bisnis. Untuk mengamankan lapisan aplikasi, patuhi praktik pengkodean yang aman, terapkan mekanisme otentikasi yang kuat, dan ikuti prinsip hak istimewa paling rendah.

- Lapisan Akses Data: Lapisan ini berfokus pada penyimpanan dan pengambilan data, sering kali berinteraksi dengan database dan sistem penyimpanan lainnya. Tantangan keamanan pada lapisan akses data mencakup injeksi SQL , kebocoran data, dan akses tidak sah ke informasi sensitif. Untuk melindungi lapisan ini, gunakan kueri berparameter, enkripsi data, dan terapkan kontrol akses yang ketat.

- Lapisan Jaringan: Lapisan yang bertanggung jawab untuk memfasilitasi komunikasi antara berbagai sistem atau komponen dalam aplikasi terdistribusi. Tantangan keamanan yang umum mencakup serangan man-in-the-middle, penolakan layanan (DoS), dan keamanan lapisan transport yang tidak memadai. Untuk mengamankan lapisan jaringan, gunakan saluran komunikasi terenkripsi, pastikan otentikasi dan otorisasi yang tepat, dan terapkan firewall dan sistem deteksi intrusi.

Dengan memahami implikasi keamanan setiap lapisan, arsitek dan pengembang dapat mengadopsi strategi khusus untuk mengatasi kerentanan dan melindungi aplikasi mereka dari berbagai vektor serangan.

Praktik Pengkodean yang Aman untuk Keamanan Siber yang Lebih Baik

Praktik pengkodean yang aman sangat penting untuk membangun aplikasi yang aman dan andal yang dapat melawan calon penyerang. Berikut adalah beberapa praktik pengkodean aman mendasar yang harus diikuti oleh pengembang untuk meningkatkan keamanan aplikasi:

- Validasi dan Sanitasi Masukan Pengguna: Masukan pengguna dapat menjadi sumber utama kerentanan keamanan jika tidak ditangani dengan benar. Kesalahan masukan yang menyimpang dapat menyebabkan injeksi SQL, XSS, atau jenis serangan lainnya. Pengembang harus secara ketat memvalidasi dan membersihkan masukan pengguna untuk menghilangkan potensi ancaman sebelum aplikasi memproses masukan tersebut.

- Gunakan Kueri Parameter: Serangan injeksi SQL sering terjadi dan dapat menyebabkan akses atau manipulasi data yang tidak sah. Menggunakan kueri berparameter dapat membantu mengurangi risiko injeksi SQL dengan memisahkan input pengguna dari perintah SQL dengan benar, mencegah penyerang memasukkan kode berbahaya.

- Terapkan Otentikasi dan Otorisasi yang Kuat: Mekanisme autentikasi dan otorisasi yang tepat memastikan bahwa hanya pengguna sah yang mengakses sumber daya aplikasi Anda. Terapkan autentikasi multi-faktor (MFA), gunakan kebijakan kata sandi yang kuat, dan ikuti prinsip hak istimewa paling rendah untuk meminimalkan risiko akses tidak sah.

- Gunakan Enkripsi dan Protokol Komunikasi yang Aman: Enkripsi data melindungi data sensitif saat disimpan dan dalam perjalanan. Memanfaatkan protokol komunikasi yang aman seperti HTTPS dan TLS, dan mengenkripsi data sensitif yang disimpan dalam database atau sistem penyimpanan lainnya.

- Selalu Perbarui Pustaka dan Dependensi Pihak Ketiga: Pustaka pihak ketiga yang ketinggalan jaman atau rentan dapat membuat aplikasi Anda terkena risiko keamanan. Perbarui dependensi Anda secara berkala dan uji potensi kerentanannya secara cermat.

- Lakukan Pengujian Keamanan Reguler: Aktivitas pengujian keamanan rutin, seperti analisis statis, analisis dinamis, dan pengujian penetrasi, dapat membantu mendeteksi dan mengatasi kerentanan sebelum penyerang dapat mengeksploitasinya.

Mengadopsi praktik pengkodean yang aman merupakan aspek penting untuk memastikan keamanan aplikasi. Dengan mengikuti praktik terbaik industri yang sudah ada dan terus meningkatkan proses pengembangannya , organisasi dapat menciptakan aplikasi yang lebih aman dan mengurangi risiko insiden keamanan siber.

Pola Arsitektur untuk Meningkatkan Keamanan

Arsitektur perangkat lunak sangat penting dalam membangun dan memelihara keamanan sistem. Pengembang dapat membuat aplikasi yang aman berdasarkan desain dengan menggunakan pola arsitektur yang efektif, sehingga mengurangi kerentanan dan potensi vektor serangan. Pada bagian ini, kita akan mengeksplorasi beberapa pola arsitektur umum yang membantu meningkatkan keamanan dalam sistem perangkat lunak.

Pertahanan Mendalam

Pertahanan Mendalam adalah pendekatan yang melapisi berbagai mekanisme keamanan untuk melindungi suatu sistem. Hal ini didasarkan pada prinsip bahwa jika salah satu mekanisme keamanan gagal, mekanisme keamanan lainnya tetap memberikan perlindungan. Pertahanan Mendalam dapat digunakan di berbagai tingkatan, seperti jaringan, host, aplikasi, dan data. Menggabungkan beberapa hambatan keamanan menjadikannya lebih sulit bagi penyerang untuk mengeksploitasi kerentanan dan menyusup ke sistem. Penerapan Pertahanan Mendalam dapat melibatkan berbagai praktik, seperti:

- Menggunakan firewall dan sistem deteksi intrusi (IDS) untuk melindungi jaringan

- Menggunakan mekanisme otentikasi dan kontrol akses yang kuat

- Mengamankan saluran komunikasi menggunakan enkripsi

- Menerapkan praktik pengkodean yang aman dan pengujian yang ketat untuk menghilangkan kerentanan perangkat lunak

- Melindungi data sensitif dengan enkripsi dan solusi penyimpanan yang aman

Prinsip Hak Istimewa Terkecil

Prinsip Hak Istimewa Terkecil menyatakan bahwa pengguna, proses, atau sistem hanya boleh memiliki izin minimum yang diperlukan untuk melakukan tugasnya. Pendekatan ini meminimalkan potensi kerusakan yang disebabkan oleh akun yang disusupi atau kerentanan perangkat lunak, karena penyerang memiliki izin terbatas untuk memanfaatkannya. Untuk menerapkan Prinsip Hak Istimewa Terkecil, pengembang harus:

- Tetapkan izin berdasarkan peran, dengan setiap peran memiliki hak istimewa paling sedikit yang diperlukan

- Batasi penggunaan akun administratif untuk tugas tertentu yang memerlukan hak istimewa lebih tinggi

- Tinjau dan perbarui izin secara berkala untuk memastikan izin tersebut tetap selaras dengan persyaratan pekerjaan

- Menerapkan kontrol ketat atas sumber daya bersama, seperti sistem file, database, dan koneksi jaringan

Pemisahan Kekhawatiran

Pemisahan Kekhawatiran adalah prinsip desain yang menganjurkan pembagian sistem menjadi komponen-komponen berbeda dengan tanggung jawab spesifik. Pendekatan ini membantu meminimalkan dampak kerentanan dengan mengisolasi dan menahan potensi pelanggaran dalam masing-masing komponen. Dengan menerapkan Pemisahan Kekhawatiran, pengembang dapat:

- Ciptakan lingkungan eksekusi yang terisolasi untuk mencegah akses tidak sah atau manipulasi komponen sistem

- Meningkatkan pemeliharaan dan mengurangi kemungkinan kerentanan dengan mengurangi saling ketergantungan komponen

- Mempermudah penerapan kebijakan keamanan di tingkat komponen, yang dapat menyederhanakan kontrol akses dan audit

- Meningkatkan ketahanan sistem dengan mencegah penyebaran kegagalan atau komponen yang dikompromikan di seluruh sistem

Aman dengan Desain

Secure by Design adalah pendekatan yang bertujuan untuk membangun keamanan ke dalam arsitektur perangkat lunak dari awal. Daripada memperlakukan keamanan sebagai fitur tambahan atau tambahan, Secure by Design memastikan bahwa keamanan merupakan bagian integral dari proses pengembangan. Untuk mengadopsi Secure by Design, organisasi dapat:

- Kembangkan pemahaman menyeluruh tentang potensi ancaman dan risiko, dan sertakan persyaratan keamanan dalam proses pengembangan

- Libatkan pakar keamanan di awal siklus pengembangan untuk menilai dan menyempurnakan arsitektur perangkat lunak

- Melakukan tinjauan dan penilaian keamanan berkelanjutan selama proses pengembangan

- Menerapkan praktik pengkodean yang aman, pengujian otomatis, dan pemindaian kerentanan untuk mengidentifikasi dan memperbaiki kerentanan keamanan secara proaktif

Strategi Pemantauan dan Pencatatan untuk Keamanan

Strategi pemantauan dan pencatatan yang efektif sangat penting untuk menjaga dan meningkatkan keamanan aplikasi. Dengan mengumpulkan dan menganalisis data perilaku aplikasi, pengembang dapat mendeteksi potensi ancaman keamanan dan merespons insiden dengan lebih efektif.

Deteksi Ancaman Waktu Nyata

Memantau aplikasi secara real-time memungkinkan deteksi anomali keamanan dengan segera. Dengan terus melacak aktivitas pengguna, kinerja sistem, dan lalu lintas jaringan, organisasi dapat mengidentifikasi potensi ancaman dan mengambil tindakan sebelum menjadi insiden yang lebih serius.

Menganalisis Perilaku Sistem

Analisis perilaku sistem sangat penting dalam memahami pola aktivitas normal dan anomali. Organisasi dapat mengidentifikasi tren dan mendeteksi penyimpangan yang mungkin mengindikasikan pelanggaran atau kerentanan keamanan dengan mengumpulkan data dari berbagai sumber, seperti file log dan metrik kinerja.

Respons dan Remediasi Insiden

Ketika ancaman keamanan terdeteksi, memiliki rencana respons insiden yang terdefinisi dengan baik akan membantu organisasi bereaksi dengan cepat untuk membendung dan memulihkan ancaman tersebut. Data pemantauan dan pencatatan sangat berharga selama respons terhadap insiden, karena memberikan informasi penting tentang serangan, potensi kerentanan, dan perubahan apa pun yang dilakukan pada sistem yang terkena dampak.

Audit dan Kepatuhan

Di banyak industri, mematuhi standar keamanan dan persyaratan kepatuhan sangatlah penting. Pemantauan dan pencatatan memungkinkan organisasi melacak kepatuhan mereka terhadap standar-standar ini dan memberikan bukti kepatuhan selama audit. Hal ini juga dapat membantu mengidentifikasi bidang-bidang yang memerlukan perbaikan dan menumbuhkan budaya peningkatan keamanan berkelanjutan.

Mengintegrasikan Alat Keamanan ke dalam Siklus Hidup Pengembangan

Untuk membangun dan memelihara sistem perangkat lunak yang aman, penting untuk mengintegrasikan alat dan proses keamanan di seluruh siklus pengembangan . Dengan melakukan hal ini, organisasi dapat secara proaktif mengidentifikasi dan mengatasi potensi kerentanan, mengurangi risiko pelanggaran keamanan yang merugikan, dan memastikan peningkatan keamanan yang berkelanjutan.

Pengujian Keamanan Statis dan Dinamis

Pengujian Keamanan Aplikasi Statis (SAST) dan Pengujian Keamanan Aplikasi Dinamis (DAST) sangat penting untuk mengidentifikasi potensi kerentanan dalam kode sumber dan selama runtime. Mengintegrasikan alat pengujian keamanan ini di awal pengembangan dapat membantu pengembang mengatasi kerentanan sebelum menerapkan perangkat lunak.

Pemindaian Ketergantungan dan Kerentanan

Aplikasi modern sering kali mengandalkan perpustakaan, kerangka kerja, dan komponen pihak ketiga. Untuk meminimalkan risiko yang terkait dengan dependensi ini, pengembang harus menggunakan alat yang memindai dan mengevaluasi dependensi untuk mengetahui kerentanan yang diketahui. Mengintegrasikan alat pemindaian ketergantungan dan kerentanan memungkinkan organisasi untuk selalu mengetahui informasi terkini tentang kerentanan keamanan dan menerapkan patch dan pembaruan yang diperlukan.

Integrasi Berkelanjutan dan Pengiriman Berkelanjutan (CI/CD)

Pipeline CI/CD otomatis dapat membantu organisasi mempertahankan tingkat keamanan yang tinggi dengan menggabungkan pemeriksaan dan pengujian keamanan di seluruh proses penerapan. Pipeline CI/CD dapat dikonfigurasi untuk gagal jika kerentanan keamanan terdeteksi, sehingga memungkinkan pengembang untuk memperbaiki masalah sebelum mencapai produksi.

Informasi Keamanan dan Manajemen Acara (SIEM)

Alat SIEM mengumpulkan, menghubungkan, dan menganalisis data log dari berbagai sumber untuk mendeteksi dan merespons insiden keamanan. Mengintegrasikan solusi SIEM ke dalam siklus pengembangan dapat membantu organisasi mendapatkan gambaran komprehensif tentang postur keamanan mereka dan menyederhanakan proses respons insiden.

Salah satu cara untuk memastikan bahwa aplikasi Anda dibuat dengan mempertimbangkan keamanan adalah dengan memanfaatkan platform tanpa kode dan rendah kode seperti AppMaster . Platform ini memiliki praktik terbaik keamanan, fitur, dan pola arsitektur bawaan yang membantu pengembang membuat aplikasi aman dengan lebih cepat dan hemat biaya. Selain itu, dengan mengurangi pengkodean manual, platform ini dapat membantu menghilangkan potensi kerentanan yang terkait dengan kesalahan manusia.

Menggunakan Platform No-Code dan Kode Rendah untuk Aplikasi Aman

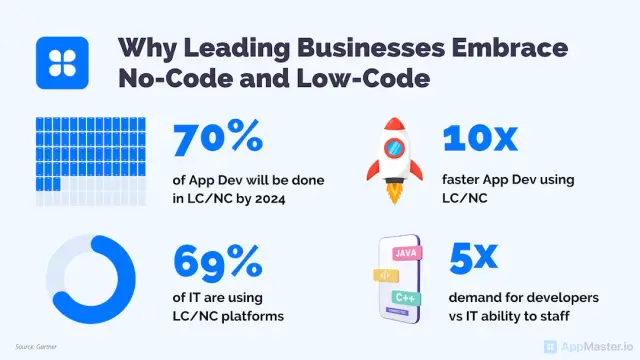

Seiring dengan meningkatnya permintaan akan aplikasi yang aman, platform tanpa kode dan low-code telah muncul sebagai solusi yang tepat untuk menyederhanakan proses pengembangan sambil mempertahankan fokus yang kuat pada keamanan. Platform ini memungkinkan pengembang dan pengguna non-teknis untuk membuat aplikasi dengan cepat dan hemat biaya, tanpa memerlukan keterampilan pengkodean yang ekstensif. Selain itu, mereka sering kali menggabungkan fitur keamanan bawaan, praktik terbaik, dan pola arsitektur untuk meminimalkan potensi kerentanan dan mengurangi risiko pelanggaran keamanan siber.

Keuntungan Platform No-Code dan Kode Rendah untuk Keamanan Siber

Ada beberapa keuntungan utama menggunakan platform no-code dan low-code untuk mengembangkan aplikasi yang aman:

- Fitur Keamanan Bawaan: Platform No-code dan low-code sering kali menyediakan fitur keamanan siap pakai seperti enkripsi data, autentikasi pengguna, dan kontrol akses. Hal ini memungkinkan organisasi untuk dengan mudah menerapkan praktik terbaik keamanan di seluruh portofolio aplikasi mereka.

- Siklus Pengembangan Lebih Cepat: Dengan secara signifikan mengurangi jumlah pengkodean manual yang diperlukan, platform no-code dan low-code memungkinkan siklus pengembangan lebih cepat. Hal ini mempercepat waktu pemasaran dan memungkinkan pembaruan perangkat lunak lebih sering, sehingga lebih mudah untuk mengatasi kerentanan keamanan dan mempertahankan aplikasi terkini.

- Mengurangi Kesalahan Manusia: Pengkodean manual rentan terhadap kesalahan manusia, sehingga menimbulkan potensi kerentanan ke dalam aplikasi. Dengan alat no-code dan low-code, banyak peluang kesalahan yang dihilangkan, sehingga menghasilkan aplikasi yang lebih aman.

- Penekanan pada Praktik Terbaik Keamanan: Platform No-code dan low-code dirancang dengan mempertimbangkan keamanan, seringkali merangkum praktik terbaik keamanan standar industri dan pola arsitektur dalam platform itu sendiri. Ini membantu memastikan bahwa aplikasi yang sedang dikembangkan aman secara default.

- Dapat Diakses oleh Pengguna Non-Teknis: Platform No-code dan low-code memungkinkan pengguna non-teknis, seperti analis bisnis dan pakar di bidangnya, untuk berkontribusi pada proses pengembangan. Hal ini dapat membantu menanamkan pola pikir sadar keamanan di seluruh organisasi dan mendorong kolaborasi lintas fungsi dalam masalah keamanan.

AppMaster: Platform No-Code dengan Fokus pada Keamanan

AppMaster adalah platform no-code yang kuat yang memungkinkan pengembang dan non-pengembang membuat aplikasi backend, web, dan seluler secara visual. Dengan fokusnya pada keamanan, AppMaster menyediakan beberapa fitur utama yang membantu memastikan keamanan siber aplikasi yang dibangun menggunakan platform:

- Pemodelan Data Visual: AppMaster memungkinkan pengguna membuat model data (skema database) secara visual, membantu menerapkan praktik terbaik keamanan data dan mengurangi potensi kerentanan yang terkait dengan pengkodean manual.

- Desain Logika Bisnis: Dengan Perancang Proses Bisnis (BP) visualnya, AppMaster memungkinkan pengguna untuk menentukan dan menerapkan logika bisnis untuk aplikasi mereka, memastikan bahwa langkah-langkah keamanan diterapkan secara konsisten di seluruh sistem.

- REST API dan Websocket Secure Endpoints: AppMaster menghasilkan REST API dan WSS endpoints yang aman untuk aplikasi, memfasilitasi komunikasi yang aman antara aplikasi dan sistem backend.

- Aplikasi yang Dapat Diskalakan dan Berkinerja Tinggi: Aplikasi yang dihasilkan oleh AppMaster dikompilasi dan tidak memiliki kewarganegaraan, sehingga menghasilkan solusi yang sangat skalabel dan hemat kinerja yang mendukung kasus penggunaan perusahaan dan beban tinggi.

- Penghapusan Utang Teknis: Saat AppMaster membuat ulang aplikasi dari awal setiap kali persyaratan diubah, utang teknis hampir dihilangkan, membantu mempertahankan tingkat keamanan aplikasi yang tinggi dari waktu ke waktu.

Organisasi dapat membangun aplikasi aman secara lebih efisien dengan menggunakan platform no-code seperti AppMaster, memanfaatkan fitur keamanan dan praktik terbaik terdepan di industri. Hasilnya, mereka dapat mencurahkan lebih banyak waktu dan sumber daya untuk perbaikan berkelanjutan, semakin memperkuat postur keamanan siber dan melindungi aset digital mereka yang paling berharga.

FAQ

Arsitektur perangkat lunak memainkan peran penting dalam mendefinisikan struktur, hubungan, dan interaksi berbagai komponen dalam suatu sistem. Hal ini secara langsung memengaruhi keamanan siber dengan mengatasi masalah keamanan mendasar, seperti perlindungan data, kontrol akses, dan autentikasi pengguna.

Praktik pengkodean yang aman membantu pengembang menulis kode yang tidak terlalu rentan terhadap kerentanan, sehingga lebih sulit dieksploitasi oleh penyerang. Manfaatnya mencakup berkurangnya risiko pelanggaran data, tanggung jawab hukum, dan kerusakan reputasi, serta peningkatan kepercayaan pengguna dan kepatuhan terhadap standar industri.

Pola arsitektur umum untuk meningkatkan keamanan mencakup Pertahanan Mendalam, Prinsip Hak Istimewa Terkecil, Pemisahan Kekhawatiran, dan Aman dengan Desain. Pola-pola ini membantu melindungi data, menerapkan kontrol akses, dan meminimalkan permukaan serangan suatu aplikasi.

Pemantauan dan pencatatan memungkinkan organisasi mendeteksi ancaman keamanan secara real-time, menganalisis perilaku sistem, dan merespons potensi pelanggaran dengan cepat. Mereka memberikan informasi yang diperlukan untuk mengidentifikasi kerentanan, melacak tindakan pengguna, dan memahami dampak serangan.

Mengintegrasikan alat keamanan ke dalam siklus pengembangan memastikan bahwa keamanan dipertimbangkan sejak awal proyek. Hal ini membantu mengidentifikasi dan mengatasi potensi kerentanan sejak dini, mengurangi risiko pelanggaran keamanan yang merugikan, dan mendorong budaya peningkatan keamanan berkelanjutan.

Platform No-code dan low-code, seperti AppMaster, memungkinkan pengembang membangun aplikasi aman dengan lebih cepat dan hemat biaya, karena sering kali aplikasi tersebut dilengkapi dengan fitur keamanan, praktik terbaik, dan pola arsitektur bawaan. Mereka dapat membantu mengurangi kesalahan manusia dan menghilangkan potensi kerentanan yang terkait dengan pengkodean manual.