Zorlukları Aşma ve Düşük Kodlu/Kodsuz Uygulamaya Hazırlanma

Düşük kodlu ve kodsuz stratejiler, BT iş yüklerini hafifletirken yurttaş geliştiricileri güçlendirerek uygulama geliştirmede devrim yaratma potansiyeline sahiptir.

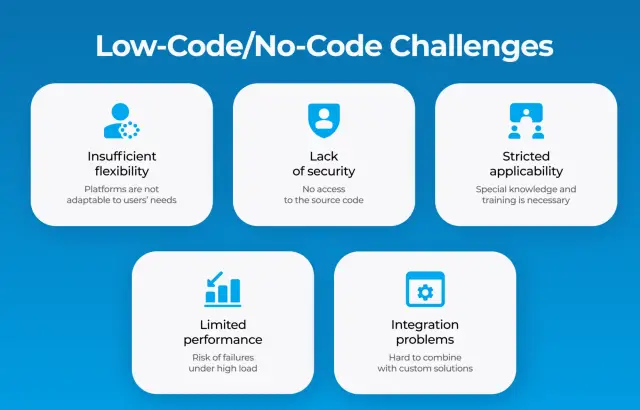

low-code ve no-code (LC/NC) çerçeveler ve araçlarla çözüm geliştirmenin etkinleştirilmesi, işletmelere vatandaş geliştiriciler olarak bilinen teknik olmayan çalışanları uygulama oluşturmaya dahil etme konusunda yeni fırsatlar sunar. Bu stratejiler, BT ekibinin yükünü azaltabilir, yeniliği teşvik edebilir ve dijital dönüşüm girişimlerini destekleyebilir. Ancak, kodlama uzmanlığından yoksun olabilecek çalışanların katılımı nedeniyle uyumluluk ve güvenlik endişeleri gibi zorluklar da ortaya çıkarıyorlar.

Veritas Technologies Mühendislikten Sorumlu Başkan Yardımcısı Deepak Mohan, LC/NC stratejilerinin güvenlik açıkları oluşturduğu konusunda uyarıyor. Citizen geliştiricileri, güvenlik ve mahremiyet konusunda derinlemesine bilgiye sahip olmayabilir, bu da yetersiz korunan uygulamalara ve olası uyumluluk sorunlarına yol açar. Mohan, kuruluşların LC/NC yönetişimi ve güvenlik gereksinimleri oluşturarak uygulamaların güvenli olmasını ve uygun gözetim ve görünürlük sağlamasını öneriyor.

Ayrıca kuruluşlar, LC/NC uygulama geliştirmeyi planlarken lisanslama maliyetlerini ve fikri mülkiyet konularını dikkate almalıdır. nVisium Kıdemli Uygulama Mühendisi Yehuda Rosen, kıt yazılım mühendisliği yeteneğine daha az bağımlılık ve daha hızlı geliştirme süreleri dahil olmak üzere LC/NC stratejilerinin faydalarını vurguluyor. Ancak, LC/NC'nin her derde deva olmadığını ve yeni özellikler veya desteklenmeyen işlevler için geleneksel programlamanın yerini alamayacağını vurguluyor.

Rosen, işletmelerin zaman ve kaynak israfını önlemek için herhangi bir LC/NC projesine başlamadan önce gerekli özellikleri açıkça tanımlamaları gerektiğini tavsiye ediyor. Başarılı bir LC/NC uygulaması, sağlam bir altyapı, güçlü veri yönetişimi ve etkili güvenlik önlemlerinin yanı sıra kuruluş içindeki veri ve uygulamalara ilişkin tam görünürlük gerektirir.

Mohan'a göre işletmeler, bir LC/NC stratejisini uygulamadan önce önce verilerini anlamalı, potansiyel güvenlik ve uyumluluk açıklarını değerlendirmeli ve bu riskleri ele almalıdır. Siber ve uyumluluk tehditlerini azaltmak ve şirket protokollerine ve yasal protokollere uyumu sağlamak için veri güvenliği, veri koruma ve yönetişim uzmanlarının dahil edilmesi çok önemlidir.

Rosen, LC/NC uygulamasının esnekliğine işaret ediyor ve her düzeydeki liderlik potansiyel olarak benimsenmeye dahil oluyor. Ancak Mohan, LC/NC'nin benimsenmesinin yakında ana akım haline geleceğini ve kuruluşlardaki vatandaş geliştiricilerin günlük işlerine göre uyarlanmış uygulamalar oluşturmalarını sağlayacağını tahmin ediyor.

LC/NC stratejilerini tam olarak benimsemeden önce BT liderliği, veri yönetimi ve uyumluluk ekiplerini kuruluş genelinde veri koruma ve uyumluluk altyapısını garanti eden süreçlerle güçlendirmelidir. Mohan, kuruluşların yalnızca altyapılarına güvendiklerinde LC/NC uygulama geliştirmeyi ele almaları gerektiğini tavsiye ediyor.

Rosen, web sitesi oluşturma (Wix ve Squarespace), veriye dayalı CRUD ve analiz uygulamaları ( Airtable ve AppSheet) ve AppMaster gibi alanlarda düşük kodlu/ no-code çözümlerin artan olgunluğunun farkındadır. Bu çözümlere daha fazla yeteneğin ekleneceğini ve geliştiricilerin yakın gelecekte daha geniş bir işlevsellik ve uygulama türü dizisi oluşturmasına olanak tanıyacağını öngörüyor.