Podręcznik dla początkujących na temat bezpieczeństwa i prywatności elektronicznej dokumentacji medycznej (EHR)

Poznaj kwestie bezpieczeństwa i prywatności w EHR, poznaj najważniejsze zagrożenia, poznaj najlepsze praktyki ochrony i dowiedz się więcej na temat roli technologii w zabezpieczaniu poufnych danych.

Wprowadzenie do elektronicznej dokumentacji medycznej (EHR)

Zarządzanie danymi opieki zdrowotnej przeszło gruntowną transformację wraz z pojawieniem się elektronicznej dokumentacji medycznej (EHR). Te cyfrowe systemy zastąpiły tradycyjne papierowe dokumentacje, aby zoptymalizować wygodę i poprawić jakość opieki. Oferując łatwo dostępne, ustrukturyzowane i kompleksowe informacje o pacjencie, EHR mają na celu poprawę skuteczności systemów opieki zdrowotnej przy jednoczesnym zachowaniu ciągłości i koordynacji opieki nad pacjentem.

W swojej istocie EHR to cyfrowa reprezentacja dokumentacji medycznej pacjenta. Zawiera kompleksowe dane, od historii medycznej, diagnoz i planów leczenia po wyniki badań, daty szczepień, alergie, a nawet obrazy radiologiczne. Dzięki zintegrowaniu wszystkich informacji klinicznych na jednej platformie dostawcy opieki zdrowotnej mają holistyczny obraz stanu zdrowia pacjenta na wyciągnięcie ręki. Może to wywołać ulepszenia w różnych aspektach praktyki medycznej, od opieki zapobiegawczej po leczenie chorób przewlekłych.

Poza podstawową agregacją danych, EHR odgrywają kluczową rolę w ułatwianiu komunikacji między świadczeniodawcami opieki zdrowotnej. W nowoczesnych placówkach opieki zdrowotnej, w których różni specjaliści często współpracują nad leczeniem pacjenta, natychmiastowy dostęp do współdzielonych zapisów umożliwia bezproblemową komunikację. To skoordynowane podejście może potencjalnie wyeliminować redundancję w leczeniu i testach, co skutkuje lepszą opieką nad pacjentem i mniejszą liczbą błędów medycznych.

Ponadto wprowadzenie EHR spowodowało powstanie szeregu funkcji, które przynoszą korzyści zarówno świadczeniodawcom opieki zdrowotnej, jak i pacjentom. Po pierwsze, EHR zawierają narzędzia, takie jak systemy wspomagania decyzji, które oferują oparte na dowodach zalecenia podczas opieki nad pacjentem, pomagając w podejmowaniu decyzji klinicznych. Ponadto pacjenci korzystają z funkcji, takich jak dostęp do portalu, gdzie mogą korzystać ze swoich danych medycznych, zarządzać wizytami i komunikować się bezpośrednio z świadczeniodawcami opieki zdrowotnej.

Przejście na EHR, choć oferuje mnóstwo zalet, nie jest wolne od wyzwań. Najważniejsze z nich to kwestie bezpieczeństwa i prywatności niezbędne do ochrony poufnych danych pacjentów. Zapewnienie poufności, integralności i dostępności elektronicznych informacji medycznych jest najważniejsze. Wdrożenie solidnych środków bezpieczeństwa ma kluczowe znaczenie w zapobieganiu nieautoryzowanemu dostępowi i naruszeniom, zwłaszcza biorąc pod uwagę rygorystyczne wymagania zgodności narzucone przez przepisy dotyczące opieki zdrowotnej.

Podsumowując, wdrożenie elektronicznej dokumentacji medycznej stanowi znaczący krok naprzód w drodze do bardziej wydajnej i zorientowanej na pacjenta opieki zdrowotnej. W miarę postępu technologii rola EHR jest gotowa do wzrostu, obiecując dalszą transformację branży opieki zdrowotnej poprzez poprawę jakości i skuteczności opieki nad pacjentem.

Znaczenie bezpieczeństwa i prywatności w EHR

Wraz z szybką digitalizacją opieki zdrowotnej branża odnotowała znaczną zmianę z tradycyjnych papierowych dokumentacji na elektroniczną dokumentację medyczną (EHR). Ta transformacja, oferująca ogromne korzyści pod względem dostępności, wydajności i jakości opieki, nasila również potrzebę rygorystycznych środków bezpieczeństwa i prywatności.

Bezpieczeństwo w systemach EHR jest najważniejsze, ponieważ te cyfrowe repozytoria zawierają wysoce poufne informacje o pacjentach, w tym dane osobowe, historie medyczne, plany leczenia i dane finansowe. Zapewnienie, że te dane pozostaną poufne i zabezpieczone przed nieautoryzowanym dostępem, kradzieżą i niewłaściwym wykorzystaniem, to nie tylko wymóg regulacyjny, ale podstawowy cel opieki zdrowotnej.

Jednym z głównych powodów, dla których bezpieczeństwo jest kluczowe w EHR, jest potencjalne ryzyko naruszenia danych. Cyberprzestępcy często atakują dane dotyczące opieki zdrowotnej ze względu na ich lukratywny charakter na czarnym rynku. Dlatego też solidne środki bezpieczeństwa są konieczne, aby przeciwdziałać tym zagrożeniom i chronić integralność i poufność informacji o pacjentach.

Z drugiej strony prywatność odnosi się do prawa jednostek do kontrolowania swoich osobistych informacji zdrowotnych. Pacjenci muszą ufać, że ich dane są przetwarzane z najwyższą starannością, udostępniane tylko wtedy, gdy jest to konieczne i tylko upoważnionym stronom. Utrzymanie tego zaufania jest niezbędne dla dostawców opieki zdrowotnej, ponieważ naruszenia prywatności mogą prowadzić do konsekwencji prawnych, utraty reputacji i zmniejszenia zaangażowania pacjentów.

Co więcej, znaczenie bezpieczeństwa i prywatności rozciąga się na środowisko regulacyjne. Zgodność z przepisami takimi jak Health Insurance Portability and Accountability Act (HIPAA) w Stanach Zjednoczonych lub Ogólne rozporządzenie o ochronie danych (GDPR) w Unii Europejskiej jest obowiązkowa dla dostawców usług opieki zdrowotnej. Przepisy te ustanawiają standardy ochrony danych, zapewniając, że informacje o pacjentach są chronione przed nieautoryzowanym dostępem i naruszeniami.

Technologia odgrywa kluczową rolę w zwiększaniu bezpieczeństwa i prywatności w systemach EHR. Zaawansowane rozwiązania, takie jak szyfrowanie, uwierzytelnianie dwuskładnikowe i technologia blockchain, mogą być stosowane w celu wzmocnienia obrony cyfrowej dokumentacji medycznej. Ponadto platformy no-code mogą ułatwiać rozwój bezpiecznych aplikacji EHR, zapewniając podmiotom opieki zdrowotnej narzędzia do dostosowywania i skalowania ich rozwiązań przy jednoczesnym przestrzeganiu rygorystycznych protokołów bezpieczeństwa.

Podsumowując, nie można przecenić znaczenia bezpieczeństwa i prywatności w systemach EHR. W miarę jak branża opieki zdrowotnej nadal przyjmuje transformację cyfrową, ochrona poufnych informacji pozostaje najwyższym priorytetem. Dzięki wdrażaniu solidnych środków bezpieczeństwa i poszanowaniu prywatności pacjentów dostawcy usług opieki zdrowotnej mogą zapewnić integralność danych, utrzymać zaufanie pacjentów i przestrzegać podstawowych wymogów regulacyjnych.

Typowe zagrożenia bezpieczeństwa w systemach EHR

Systemy elektronicznej dokumentacji medycznej (EHR) zrewolucjonizowały opiekę zdrowotną, digitalizując dane pacjentów, umożliwiając szybki dostęp do kluczowych informacji i zapewniając bezproblemowe udostępnianie między dostawcami usług opieki zdrowotnej. Jednak wraz z tymi postępami pojawiają się nieodłączne zagrożenia bezpieczeństwa, które mogą naruszyć poufność danych pacjentów i integralność danych. Zrozumienie tych zagrożeń jest kluczowe dla ochrony poufnych informacji medycznych.

1. Ataki phishingowe

Ataki phishingowe to oszukańcze próby złośliwych podmiotów w celu uzyskania poufnych informacji, takich jak dane logowania, poprzez podszywanie się pod zaufane podmioty. W kontekście systemów EHR ataki te często objawiają się w postaci wiadomości e-mail lub wiadomości, które wydają się pochodzić od legalnych organizacji opieki zdrowotnej lub współpracowników zawodowych, nakłaniając odbiorców do klikania złośliwych linków lub podawania danych osobowych. Po kradzieży danych uwierzytelniających nieupoważnione osoby mogą uzyskać dostęp do dokumentacji medycznej, co prowadzi do naruszeń danych.

2. Ransomware

Ransomware to rodzaj złośliwego oprogramowania, które szyfruje dane, czyniąc je niedostępnymi do czasu zapłacenia okupu. W ostatnich latach organizacje opieki zdrowotnej coraz częściej stają się celem ataków ransomware ze względu na krytyczny charakter ich danych. System EHR zaatakowany przez ransomware może zakłócić działanie, opóźnić opiekę nad pacjentem i ujawnić poufne informacje, jeśli okup nie zostanie zapłacony lub jeśli klucze deszyfrujące nie zadziałają.

3. Naruszenia danych

Naruszenia danych w systemach EHR mogą wystąpić z powodu różnych czynników, takich jak hakowanie, zagrożenia wewnętrzne i luki w zabezpieczeniach systemu. Naruszenia te obejmują nieautoryzowany dostęp do danych pacjenta, co może prowadzić do kradzieży tożsamości lub innych złośliwych działań. Naruszenie nie tylko narusza prywatność pacjenta, ale także szkodzi reputacji dostawców opieki zdrowotnej i skutkuje konsekwencjami prawnymi.

4. Nieautoryzowany dostęp

Nieautoryzowany dostęp obejmuje osoby uzyskujące dostęp do systemów EHR bez uzasadnionych uprawnień. Może to być spowodowane słabymi zasadami dotyczącymi haseł, brakiem kontroli dostępu opartej na rolach lub brakiem odwołania dostępu dla byłych pracowników. Nieautoryzowany dostęp umożliwia przeglądanie, modyfikowanie lub kradzież poufnych danych, co skutkuje poważnymi konsekwencjami dla prywatności.

5. Inżynieria społeczna

Inżynieria społeczna wykorzystuje psychologię człowieka, aby manipulować osobami w celu ujawnienia poufnych informacji. W systemach EHR może to obejmować podszywanie się pod pomoc techniczną w celu zdobycia zaufania użytkowników i uzyskania danych logowania lub wykorzystywanie pobłażliwości członków personelu w celu ominięcia protokołów bezpieczeństwa. Takie taktyki są coraz częściej stosowane przeciwko placówkom opieki zdrowotnej w celu uzyskania dostępu do ich systemów i danych.

6. Niewystarczające konfiguracje zabezpieczeń

Nieoptymalne konfiguracje zabezpieczeń mogą stanowić punkt wejścia dla złośliwych podmiotów. Obejmuje to nieprawidłowe ustawienia zapory sieciowej, przestarzałe oprogramowanie i brak regularnego łatania, co sprawia, że systemy EHR są podatne na ataki. Zapewnienie, że systemy są aktualne i skonfigurowane zgodnie z najnowszymi standardami bezpieczeństwa, pomaga złagodzić te ryzyka.

Złożoność systemów EHR wymaga zaawansowanych środków bezpieczeństwa w celu zwalczania tych zagrożeń. Wykorzystanie postępu technologicznego, takiego jak szyfrowanie i uwierzytelnianie wieloskładnikowe, a także szkolenie personelu i ścisłe przestrzeganie przepisów może znacząco poprawić poziom bezpieczeństwa organizacji opieki zdrowotnej.

Obawy dotyczące prywatności w elektronicznych dokumentach medycznych

Elektroniczna dokumentacja medyczna (EHR) stanowi znaczący postęp w sposobie zarządzania informacjami medycznymi, ale wprowadza również poważne obawy dotyczące prywatności, które wymagają szczególnej uwagi.

Wrażliwość informacji medycznych

Dokumentacja medyczna zawiera wysoce wrażliwe informacje o historii zdrowia pacjenta, aktualnych lekach i metodach leczenia. Informacje te są kluczowe dla zapewnienia skutecznej opieki, ale ich wrażliwość sprawia, że są one również głównym celem nieautoryzowanego dostępu. Pacjenci mają prawo oczekiwać, że ich dane dotyczące zdrowia będą poufne i wykorzystywane w odpowiedni sposób.

Wyzwania w utrzymaniu prywatności

Istnieje kilka kluczowych wyzwań w utrzymaniu prywatności systemów EHR:

- Nieautoryzowany dostęp: dokumentacja medyczna może zostać niewłaściwie udostępniona personelowi wewnętrznemu lub hakerom zewnętrznym, co powoduje poważne naruszenie prywatności.

- Interoperacyjność: Możliwość komunikowania się różnych systemów EHR może zwiększać ryzyko naruszenia prywatności, ponieważ dane pacjentów muszą być udostępniane w sieciach, co potencjalnie naraża je na więcej luk.

- Naruszenia danych: Naruszenia bezpieczeństwa mogą prowadzić do masowych wycieków poufnych informacji dotyczących zdrowia, powodując nie tylko naruszenia prywatności, ale także znaczne szkody finansowe i reputacyjne dla dostawców usług opieki zdrowotnej.

- Błąd ludzki: Błędy, takie jak wysłanie informacji do niewłaściwego pacjenta lub niewłaściwe ograniczenie dostępu, mogą prowadzić do niezamierzonego naruszenia prywatności naruszenia.

Ochrona regulacyjna

Przepisy takie jak ustawa o przenoszalności i odpowiedzialności w ubezpieczeniach zdrowotnych (HIPAA) w Stanach Zjednoczonych wyznaczają standardy ochrony poufnych informacji o pacjentach. Przepisy te nakazują ochronę w celu zapewnienia, że dokumentacja medyczna jest utrzymywana w tajemnicy i udostępniana wyłącznie upoważnionemu personelowi.

Rozwiązania technologiczne

Rozwiązania technologiczne odgrywają kluczową rolę w rozwiązywaniu tych problemów z prywatnością. Wdrożenie silnych protokołów szyfrowania, kontroli dostępu, śladów audytu i uwierzytelniania użytkowników to podstawowe strategie.

Chociaż EHR-y przynoszą niezaprzeczalne korzyści dla efektywności świadczenia opieki zdrowotnej, należy zająć się kwestiami prywatności, aby chronić zaufanie pacjentów i przestrzegać przepisów. Innowacyjne technologie i rygorystyczne przestrzeganie najlepszych praktyk mogą znacznie złagodzić te zagrożenia dla prywatności. Ostatecznie droga do efektywnego wykorzystania EHR zależy od znalezienia równowagi między dostępnością informacji a zachowaniem prywatności pacjenta.

Najlepsze praktyki w zakresie zabezpieczania systemów EHR

Wraz ze wzrostem digitalizacji opieki zdrowotnej ochrona systemów elektronicznej dokumentacji medycznej (EHR) stała się najważniejsza. Ponieważ systemy te przechowują poufne informacje o pacjentach, nieautoryzowany dostęp lub naruszenia mogą mieć poważne konsekwencje. Wdrożenie następujących najlepszych praktyk może zabezpieczyć systemy EHR i zapewnić poufność, integralność i dostępność przechowywanych w nich danych.

1. Wdrażanie silnych kontroli dostępu

Jednym z głównych sposobów zabezpieczenia systemu EHR jest wdrożenie silnych kontroli dostępu. Obejmuje to ustanowienie jasnych zasad dotyczących tego, kto może uzyskać dostęp do jakich informacji i w jakich okolicznościach. Zastosowanie ram kontroli dostępu opartej na rolach (RBAC) może pomóc zapewnić, że pracownicy mają dostęp tylko do informacji niezbędnych do wykonywania ich funkcji zawodowych. Ponadto wdrożenie uwierzytelniania wieloskładnikowego (MFA) dodaje kolejną warstwę zabezpieczeń, wymagając od użytkowników podania dwóch lub więcej czynników weryfikacji w celu uzyskania dostępu.

2. Szyfrowanie poufnych danych

Szyfrowanie jest krytycznym narzędziem do ochrony poufnych danych przechowywanych w systemach EHR. Konwertując dane do zakodowanego formatu, szyfrowanie zapewnia, że nawet jeśli nastąpi nieautoryzowany dostęp, dane pozostaną nieczytelne bez prawidłowego klucza deszyfrującego. Zarówno dane w spoczynku (dane przechowywane), jak i dane w tranzycie (dane przesyłane przez sieci) powinny być szyfrowane.

3. Przeprowadzaj regularne audyty bezpieczeństwa

Rutynowe audyty bezpieczeństwa są niezbędne do identyfikacji luk w systemach EHR. Audyty te oceniają skuteczność bieżących środków bezpieczeństwa, identyfikują potencjalne słabości i dostarczają praktycznych spostrzeżeń w celu wzmocnienia obrony systemu. Zaleca się przeprowadzanie tych audytów co najmniej raz w roku, jeśli nie częściej, aby dostosować się do ciągle ewoluującego krajobrazu zagrożeń.

4. Edukuj i szkol personel służby zdrowia

Błąd ludzki jest często znaczącym czynnikiem naruszeń bezpieczeństwa. Dlatego też edukowanie personelu służby zdrowia na temat znaczenia bezpieczeństwa danych i szkolenie go w zakresie najlepszych praktyk jest konieczne. Regularne sesje szkoleniowe powinny obejmować tematy takie jak rozpoznawanie prób phishingu, znaczenie bezpieczeństwa haseł i bezpieczne przetwarzanie informacji o pacjentach.

5. Utrzymuj aktualne systemy i oprogramowanie

Utrzymywanie wszystkich systemów i oprogramowania w aktualnym stanie ma kluczowe znaczenie dla ochrony systemów EHR przed lukami w zabezpieczeniach. Regularne aktualizacje często obejmują poprawki zabezpieczeń, które usuwają znane luki i chronią przed potencjalnymi zagrożeniami. Automatyczne harmonogramy aktualizacji mogą pomóc zapewnić, że systemy będą stale korzystać z najnowszych, najbezpieczniejszych wersji.

6. Opracuj kompleksowy plan reagowania na incydenty

Pomimo wszelkich starań naruszenia nadal mogą się zdarzać. Dlatego posiadanie kompleksowego planu reagowania na incydenty ma kluczowe znaczenie dla zminimalizowania szkód. Plan ten powinien określać procedury identyfikowania, ograniczania i eliminowania zagrożeń, a także odzyskiwania po incydencie. Regularne ćwiczenia i aktualizacje planu reagowania na incydenty mogą pomóc zapewnić, że cały personel będzie przygotowany do szybkiej i skutecznej reakcji.

7. Wykorzystaj segmentację sieci

Segmentacja sieci polega na podziale sieci na mniejsze, odizolowane segmenty w celu ograniczenia rozprzestrzeniania się naruszenia bezpieczeństwa. Izolując poufne dane z mniej bezpiecznych części sieci, organizacje mogą skuteczniej powstrzymywać naruszenia i chronić krytyczne informacje w systemach EHR.

Bezpieczeństwo elektronicznej dokumentacji medycznej ma kluczowe znaczenie dla ochrony prywatności pacjentów i utrzymania zaufania do systemu opieki zdrowotnej. Wdrażając silne kontrole dostępu, szyfrując dane, regularnie przeprowadzając audyty środków bezpieczeństwa, szkoląc personel, będąc na bieżąco z aktualizacjami systemu, opracowując plany reagowania na incydenty i praktykując segmentację sieci, dostawcy opieki zdrowotnej mogą znacznie poprawić postawę bezpieczeństwa swoich systemów EHR.

Rola technologii w zwiększaniu bezpieczeństwa EHR

Coraz większa digitalizacja dokumentacji medycznej przekształciła branżę medyczną, czyniąc elektroniczną dokumentację medyczną (EHR) integralną częścią nowoczesnej praktyki opieki zdrowotnej. Wraz z tą zmianą w kierunku dokumentacji cyfrowej wzrosło zapotrzebowanie na solidne środki bezpieczeństwa w celu ochrony poufnych informacji o pacjentach przed nieautoryzowanym dostępem i naruszeniami. Technologia odgrywa kluczową rolę w zwiększaniu bezpieczeństwa EHR, wykorzystując zaawansowane rozwiązania, które zapewniają integralność danych, poufność i dostępność. Przyjrzyjmy się niektórym kluczowym innowacjom technologicznym, które znacząco wzmacniają bezpieczeństwo EHR.

Technologie szyfrowania

Szyfrowanie pozostaje kamieniem węgielnym w zabezpieczaniu elektronicznych danych medycznych. Poprzez konwersję informacji w postaci zwykłego tekstu na nieczytelny kod, szyfrowanie zapewnia, że nawet jeśli dane zostaną przechwycone podczas transmisji lub niewłaściwie uzyskane, pozostaną niezrozumiałe bez klucza deszyfrującego. Nowoczesne systemy EHR wykorzystują zaawansowane algorytmy szyfrowania w celu ochrony zarówno danych w spoczynku — informacji przechowywanych w bazie danych — jak i danych w tranzycie podczas przesyłania przez sieci. To zabezpieczenie technologiczne jest niezbędne do zachowania poufności danych pacjentów i podtrzymywania zaufania do dostawców usług opieki zdrowotnej.

Kontrola dostępu i zarządzanie tożsamością

Rozwiązania w zakresie zarządzania tożsamością i dostępem (IAM) są kluczowe w zapewnianiu, że tylko upoważnione osoby mają dostęp do systemów EHR. Technologie te wykorzystują mechanizmy, takie jak uwierzytelnianie dwuskładnikowe (2FA), weryfikacja biometryczna i kontrola dostępu oparta na rolach, aby egzekwować rygorystyczne protokoły bezpieczeństwa. Ograniczając dostęp na podstawie ról użytkowników w organizacji opieki zdrowotnej, technologia pomaga zapobiegać manipulacjom lub przeglądaniu poufnych danych pacjentów przez nieupoważnione podmioty. Ponadto rozwiązania IAM prowadzą również szczegółowe dzienniki dostępu, umożliwiając organizacjom monitorowanie i audytowanie interakcji z systemami EHR.

Blockchain w bezpieczeństwie EHR

Technologia blockchain, ze swoją zdecentralizowaną i odporną na manipulacje naturą, oferuje obiecujące zastosowania w zwiększaniu bezpieczeństwa EHR. Niezmienna księga blockchain może bezpiecznie przechowywać historię transakcji, zapewniając przejrzystość i rozliczalność w interakcjach danych pacjentów. Dzięki wykorzystaniu technologii blockchain dostawcy usług opieki zdrowotnej mogą zapewnić pacjentom lepszą kontrolę nad ich danymi, umożliwiając bezpieczne udostępnianie ich różnym podmiotom opieki zdrowotnej. Technologia ta zapewnia, że każdy dostęp lub modyfikacja danych jest rejestrowana i weryfikowalna, co zmniejsza ryzyko związane z działaniami oszukańczymi.

Bezpieczeństwo w chmurze

Przejście systemów EHR na platformy w chmurze zapewnia elastyczność i skalowalność, ale wprowadza również nowe wyzwania związane z bezpieczeństwem. Rozwiązania bezpieczeństwa w chmurze wykorzystują szereg technologii w celu ochrony danych przechowywanych w chmurze, w tym szyfrowanie danych, automatyczne wykrywanie zagrożeń i zapory sieciowe. Dostawcy usług w chmurze oferują również usługi ciągłego monitorowania w celu wykrywania i rozwiązywania wszelkich podejrzanych działań w czasie rzeczywistym. Wykorzystując te zaawansowane środki bezpieczeństwa w chmurze, organizacje opieki zdrowotnej mogą łagodzić ryzyko związane z naruszeniami danych i nieautoryzowanym dostępem.

Sztuczna inteligencja

Sztuczna inteligencja (AI) zwiększa bezpieczeństwo EHR poprzez identyfikację nietypowych wzorców lub zachowań, które mogą oznaczać zagrożenie bezpieczeństwa. Algorytmy uczenia maszynowego mogą szybko analizować ogromne ilości danych, wykrywając anomalie, które mogą wskazywać na naruszenia danych lub infekcje złośliwym oprogramowaniem. Ponadto narzędzia oparte na sztucznej inteligencji mogą automatyzować rutynowe zadania związane z bezpieczeństwem, takie jak aktualizacje oprogramowania i oceny podatności, zapewniając ich szybkie i dokładne wykonanie. To proaktywne podejście pomaga ograniczyć błędy ludzkie i odkryć ukryte luki w zabezpieczeniach.

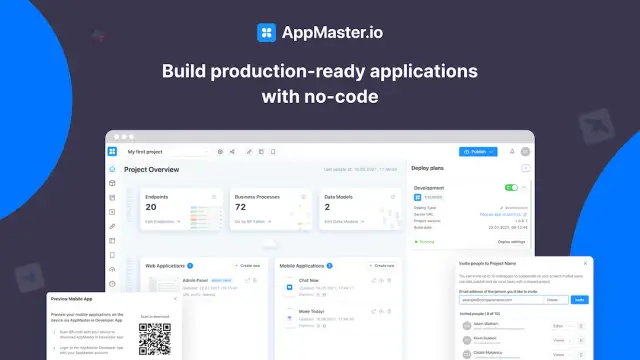

Rola platform No-Code

Platformy takie jak AppMaster odgrywają kluczową rolę w umożliwianiu bezpiecznego rozwoju EHR dzięki podejściu no-code. Umożliwiając programistom wizualne manipulowanie modelami danych, projektowanie procesów biznesowych i tworzenie interaktywnych aplikacji internetowych i mobilnych, AppMaster gwarantuje integrację funkcji bezpieczeństwa od samego początku.

Platforma obsługuje również zgodność z przepisami dotyczącymi bezpieczeństwa i prywatności, pomagając zapewnić, że systemy EHR są zgodne ze standardami branżowymi. Jako rozwiązanie bez kodu, AppMaster przyspiesza proces tworzenia, umożliwiając dostawcom usług opieki zdrowotnej wydajne tworzenie i utrzymywanie bezpiecznych aplikacji.

Podsumowując, technologia jest niezbędnym sojusznikiem w zabezpieczaniu elektronicznej dokumentacji medycznej. Dzięki zastosowaniu najnowocześniejszych rozwiązań, takich jak szyfrowanie, IAM, blockchain, bezpieczeństwo w chmurze, AI i platformy programistyczne no-code, dostawcy usług opieki zdrowotnej mogą chronić poufne informacje o pacjentach, jednocześnie czerpiąc korzyści z zdigitalizowanych systemów opieki zdrowotnej. Korzystanie z tych osiągnięć technologicznych nie tylko zwiększa bezpieczeństwo systemów EHR, ale także wzmacnia zaufanie pacjentów w erze cyfrowej opieki zdrowotnej.

Zgodność i przepisy dotyczące bezpieczeństwa EHR

Zapewnienie bezpieczeństwa i prywatności elektronicznej dokumentacji medycznej (EHR) ma kluczowe znaczenie dla dostawców usług opieki zdrowotnej. Zgodność z przepisami i normami ma kluczowe znaczenie dla zachowania integralności, poufności i dostępności danych. Ochronę informacji medycznych regulują różne przepisy, a ich przestrzeganie ma kluczowe znaczenie dla zapobiegania karom i utrzymania zaufania pacjentów.

Ustawa o przenoszalności i odpowiedzialności w zakresie ubezpieczeń zdrowotnych (HIPAA)

W Stanach Zjednoczonych ustawa o przenoszalności i odpowiedzialności w zakresie ubezpieczeń zdrowotnych (HIPAA) jest kluczowym rozporządzeniem, które ustanawia standard ochrony poufnych informacji o pacjentach. HIPAA wymaga od organizacji opieki zdrowotnej wdrożenia zabezpieczeń w celu ochrony danych pacjentów, takich jak kontrola dostępu, szyfrowanie i bezpieczna transmisja danych. Nakazuje również regularne audyty i szkolenia pracowników w celu zapewnienia zgodności.

Ogólne rozporządzenie o ochronie danych (RODO)

Ogólne rozporządzenie o ochronie danych (RODO) to kompleksowe prawo dotyczące ochrony danych w Unii Europejskiej (UE), które ma również wpływ na organizacje spoza UE przetwarzające dane obywateli UE. RODO kładzie nacisk na przejrzystość, minimalizację danych i prawa jednostek w odniesieniu do ich danych osobowych. Dostawcy usług opieki zdrowotnej muszą uzyskać wyraźną zgodę przed przetwarzaniem informacji o pacjentach i upewnić się, że praktyki przetwarzania danych są zgodne z wymogami RODO.

Inne istotne przepisy

Oprócz HIPAA i RODO istnieje kilka innych przepisów dotyczących bezpieczeństwa EHR, w zależności od lokalizacji i charakteru dostawcy usług opieki zdrowotnej:

- Ustawa HITECH: Ustawa o technologii informatycznej w ochronie zdrowia w celu zapewnienia ekonomicznego i klinicznego zdrowia (HITECH) uzupełnia HIPAA, promując przyjmowanie systemów elektronicznej dokumentacji medycznej i wzmacniając egzekwowanie przepisów HIPAA.

- PIPEDA: w Kanadzie ustawa o ochronie danych osobowych i dokumentach elektronicznych Ustawa (PIPEDA) reguluje sposób gromadzenia, wykorzystywania i ujawniania danych osobowych przez organizacje sektora prywatnego. Zgodność z PIPEDA wiąże się z wdrożeniem zabezpieczeń dotyczących gromadzenia i przetwarzania danych pacjentów.

- AICPA SOC 2: Ta certyfikacja jest niezbędna dla dostawców usług przechowujących dane dotyczące opieki zdrowotnej w chmurze. Zapewnia ona, że praktyki bezpieczeństwa danych są zgodne ze standardami branżowymi.

Rola zgodności w ochronie danych pacjentów

Zgodność z różnymi przepisami i normami zapewnia, że dostawcy opieki zdrowotnej wdrażają solidne środki bezpieczeństwa w celu ochrony danych EHR. Środki te zabezpieczają przed nieautoryzowanym dostępem, naruszeniami i niewłaściwym wykorzystaniem poufnych informacji. Przestrzeganie tych przepisów wzmacnia również zaufanie pacjentów poprzez wykazanie zaangażowania w bezpieczeństwo danych i prywatność.

Podsumowując, zrozumienie i przestrzeganie odpowiednich przepisów jest niezbędne dla każdej organizacji przetwarzającej EHR. Zgodność nie tylko pomaga w utrzymaniu bezpieczeństwa i prywatności poufnych danych pacjentów, ale także pomaga w budowaniu reputacji godnej zaufania i niezawodności w branży opieki zdrowotnej.

FAQ

EHR to cyfrowa wersja historii choroby pacjenta, obejmująca diagnozy, leczenie, wyniki badań i inne dane dotyczące stanu zdrowia.

Bezpieczeństwo EHR jest kluczowe dla ochrony poufnych informacji o pacjentach przed nieautoryzowanym dostępem, naruszeniami i niewłaściwym wykorzystaniem.

Do typowych zagrożeń zaliczają się ataki phishingowe, ransomware, naruszenia danych i nieautoryzowany dostęp do poufnych informacji.

Systemy EHR mogą zapewnić prywatność poprzez wdrożenie kontroli dostępu, szyfrowania, regularnych audytów i przestrzeganie wytycznych dotyczących zgodności.

Szyfrowanie polega na konwersji poufnych danych do formatu zakodowanego, który staje się nieczytelny bez prawidłowego klucza deszyfrującego, chroniąc w ten sposób poufność danych.

Przepisy określają wytyczne i standardy ochrony danych EHR, zapewniając, że dostawcy usług opieki zdrowotnej stosują najlepsze praktyki w zakresie prywatności i bezpieczeństwa.

Tak, platformy bez kodu, takie jak AppMaster, można wykorzystać do budowy bezpiecznych systemów EHR, oferujących możliwość personalizacji i skalowalności, a jednocześnie zapewniających zgodność ze standardami prywatności.

Platformy No-code umożliwiają szybki rozwój, łatwe aktualizacje i skalowalne rozwiązania bez konieczności posiadania rozległej wiedzy z zakresu kodowania, co czyni je idealnymi do zarządzania EHR.

Kontrola dostępu to środki bezpieczeństwa służące do ograniczania możliwości przeglądania lub modyfikowania danych pacjentów w systemie EHR. Zapewniają one, że dostęp do poufnych danych mają wyłącznie osoby upoważnione.

Regularne audyty, często przeprowadzane raz w roku lub pół roku, mają kluczowe znaczenie dla identyfikacji i usuwania potencjalnych luk w zabezpieczeniach systemów EHR, zapewniając ciągłą ochronę danych.

Do najlepszych praktyk zalicza się wdrażanie silnych haseł, korzystanie z uwierzytelniania wieloskładnikowego, regularne przeprowadzanie aktualizacji zabezpieczeń i szkolenie personelu w zakresie ochrony danych.