Bezpieczeństwo w sieci: Ochrona witryny przed zagrożeniami

Odkryj znaczenie bezpieczeństwa w sieci i dowiedz się, jak chronić swoją witrynę przed różnymi zagrożeniami online. Zanurzymy się w narzędziach, praktykach i strategiach, które wzmocnią obronę Twojej witryny.

Znaczenie bezpieczeństwa w sieci

Bezpieczeństwo w sieci nie jest już luksusem - jest niezbędnym wymogiem dla każdego biznesu online. Wraz z ogromnym rozwojem handlu elektronicznego, bankowości internetowej i sieci społecznościowych, Internet stał się głównym celem cyberprzestępców, którzy próbują wykorzystać luki w zabezpieczeniach w złych zamiarach. Brak odpowiednich zabezpieczeń internetowych może prowadzić do poważnych konsekwencji, w tym

- Naruszenia danych: Nieautoryzowany dostęp do poufnych informacji, takich jak dane finansowe, dane osobowe lub własność intelektualna, może prowadzić do strat finansowych, utraty reputacji, a nawet sankcji prawnych dla firm.

- Utrata zaufania użytkowników: Incydenty związane z bezpieczeństwem mogą podważyć zaufanie użytkowników, kierując ich do witryn konkurencji lub całkowicie unikając usług.

- Przestój witryny: Cyberataki mogą zakłócić działanie i uniemożliwić dostęp do stron internetowych, powodując niezadowolenie klientów i potencjalną utratę przychodów.

- Konsekwencje prawne: Organizacje przetwarzające wrażliwe dane użytkowników mogą stanąć w obliczu działań prawnych, jeśli nie wdrożą odpowiednich środków bezpieczeństwa lub nie będą przestrzegać przepisów dotyczących ochrony danych, takich jak RODO lub CCPA.

- Uszkodzenie reputacji: Naruszenie bezpieczeństwa może nadszarpnąć wizerunek firmy, powodując długoterminowe konsekwencje, które mogą być trudne do naprawienia.

Krótko mówiąc, bezpieczeństwo sieci ma kluczowe znaczenie dla ochrony wrażliwych danych, ochrony prywatności użytkowników, utrzymania reputacji witryny i zapewnienia ciągłości biznesowej. Bezpieczna strona internetowa wzbudza zaufanie odwiedzających, umożliwiając rozwój i sukces firm internetowych.

Typowe zagrożenia dla bezpieczeństwa stron internetowych

Istnieje wiele cyberzagrożeń, z którymi codziennie borykają się strony internetowe. Zrozumienie tych zagrożeń jest pierwszym krokiem w kierunku zabezpieczenia swojej obecności online. Oto pięć typowych zagrożeń bezpieczeństwa w sieci:

- SQL Injection: Występuje, gdy atakujący wstrzykuje złośliwy kod SQL do pól wejściowych lub adresów URL w celu manipulowania zapytaniami do bazy danych i uzyskania nieautoryzowanego dostępu do poufnych informacji. Wstrzyknięcie kodu SQL może prowadzić do kradzieży danych, nieautoryzowanego dostępu, a nawet pełnej kontroli nad zapleczem witryny.

- Cross-Site Scripting (XSS): W ataku XSS złośliwe skrypty są osadzane na stronach internetowych, a następnie wykonywane w przeglądarce użytkownika. Ataki te mogą prowadzić do kradzieży danych uwierzytelniających użytkownika, danych osobowych lub zmienionej zawartości witryny.

- Cross-Site Request Forgery (CSRF): W ataku CSRF atakujący nakłania użytkownika do wykonania niepożądanych działań na stronie internetowej, na której jest on uwierzytelniony. Może to obejmować takie działania, jak przelewanie środków, zmiana haseł lub adresów e-mail lub dokonywanie nieautoryzowanych zakupów.

- Rozproszona odmowa usługi (DDoS): Ataki DDoS polegają na przeciążeniu usług internetowych nadmiernym ruchem, przez co stają się one niedostępne dla legalnych użytkowników. Może to spowodować znaczne zakłócenia w działalności biznesowej, skutkujące utratą przychodów i niezadowoleniem klientów.

- Infekcje złośliwym oprogramowaniem: Cyberprzestępcy mogą wykorzystywać luki w kodzie strony internetowej do umieszczania złośliwego oprogramowania, które może być następnie wykorzystywane do kradzieży poufnych danych, przeprowadzania innych ataków, a nawet przejęcia pełnej kontroli nad zaatakowaną witryną.

Aby przeciwdziałać tym zagrożeniom, firmy muszą wdrożyć szereg środków i strategii bezpieczeństwa sieciowego dostosowanych do ich konkretnych potrzeb i profili ryzyka.

Zabezpieczanie aplikacji internetowej

Bezpieczna aplikacja internetowa jest podstawą operacji biznesowych online. Wdrożenie różnych środków bezpieczeństwa może znacznie zmniejszyć prawdopodobieństwo cyberataków i chronić witrynę przed potencjalnymi zagrożeniami. Oto kilka podstawowych kroków w celu zabezpieczenia aplikacji internetowej:

- Używaj HTTPS: HTTPS szyfruje ruch między przeglądarką użytkownika a witryną, zapewniając poufność i integralność danych. Uzyskaj certyfikat SSL i upewnij się, że Twoja witryna jest domyślnie skonfigurowana do korzystania z protokołu HTTPS.

- Prawidłowa walidacja danych wejściowych i kodowanie danych wyjściowych: Weryfikuj wszystkie dane wejściowe użytkownika, aby zapobiec przetwarzaniu złośliwych danych, i używaj kodowania danych wyjściowych, aby zmniejszyć ryzyko ataków XSS poprzez unikanie znaków specjalnych, które mogą zostać zinterpretowane jako złośliwy kod.

- Bezpieczne przechowywanie haseł: Prawidłowo przechowuj hasła użytkowników przy użyciu silnych, adaptacyjnych algorytmów haszujących, takich jak bcrypt, scrypt lub Argon2, w połączeniu z unikalną solą dla każdego hasła. Znacznie utrudnia to atakującym złamanie skradzionych skrótów haseł.

- Wdrożenie kontroli dostępu: Upewnij się, że użytkownicy mają dostęp tylko do zasobów i działań związanych z ich rolą. Stosuj zasadę najmniejszych uprawnień, przyznając użytkownikom minimalne uprawnienia niezbędne do wykonywania ich zadań.

- Przyjęcie bezpiecznego cyklu życia oprogramowania (SDLC): Zintegruj bezpieczeństwo z każdym etapem procesu tworzenia aplikacji: planowaniem, projektowaniem, wdrażaniem, testowaniem i konserwacją. Pomaga to we wczesnym wykrywaniu i usuwaniu luk w zabezpieczeniach, zmniejszając ryzyko incydentów związanych z bezpieczeństwem.

Przestrzegając tych zasad, możesz położyć podwaliny pod bezpieczną aplikację internetową, która będzie odporna na stale ewoluujące zagrożenia.

Najlepsze praktyki w zakresie wzmacniania ochrony witryny

Wdrożenie silnych środków bezpieczeństwa w aplikacjach internetowych może chronić witrynę przed niezliczonymi zagrożeniami. Oto kilka najlepszych praktyk dotyczących budowania silniejszej obrony witryny:

Aktualizuj oprogramowanie i wtyczki

Zawsze instaluj na czas aktualizacje oprogramowania aplikacji internetowej, wtyczek i wszelkich zależności innych firm. Aktualizacje często zawierają poprawki bezpieczeństwa, które naprawiają luki w zabezpieczeniach, które mogą zostać wykorzystane przez atakujących. Włącz automatyczne aktualizacje, gdy tylko jest to możliwe, aby upewnić się, że oprogramowanie jest zawsze aktualne i chronione.

Bezpieczna konfiguracja serwera i bazy danych

Zapewnij odpowiednią konfigurację serwera i bazy danych, aby zminimalizować ryzyko nieautoryzowanego dostępu. Obejmuje to wyłączanie niepotrzebnych usług, konfigurowanie silnych haseł, kontrolowanie zdalnego dostępu i konfigurowanie zapór ogniowych. Regularnie przeglądaj i audytuj konfiguracje bezpieczeństwa, aby zidentyfikować potencjalne słabości i je wyeliminować.

Wdrożenie certyfikatów SSL/TLS

Zastosuj certyfikaty SSL (Secure Sockets Layer) lub TLS (Transport Layer Security) do szyfrowania transferów danych między serwerem a przeglądarkami użytkowników, chroniąc poufne informacje, takie jak dane uwierzytelniające użytkownika i szczegóły płatności. Wyświetlaj bezpieczny adres HTTPS i ikonę kłódki w przeglądarce użytkownika, aby wzbudzić zaufanie i poprawić ogólne bezpieczeństwo.

Egzekwowanie silnych środków uwierzytelniania i autoryzacji

Wdrażaj metody uwierzytelniania i autoryzacji, aby zapewnić, że tylko autoryzowani użytkownicy mają dostęp do wrażliwych zasobów. Włącz uwierzytelnianie wieloskładnikowe (MFA), silne zasady haseł, mechanizmy blokowania konta i funkcje limitu czasu sesji, aby zminimalizować zagrożenia bezpieczeństwa.

Weryfikacja danych wejściowych i wyjściowych użytkownika - kodowanie

Sprawdzanie poprawności danych wejściowych i kodowanie danych wyjściowych może zapobiec powszechnym lukom w zabezpieczeniach, takim jak wstrzyknięcie kodu SQL, cross-site scripting (XSS) i zdalne wykonanie kodu. Sprawdzaj i oczyszczaj wszystkie dane wejściowe użytkownika, w tym pola formularzy, parametry URL i pliki cookie. Ponadto prawidłowo koduj dane podczas wyświetlania ich użytkownikom, aby uniknąć potencjalnych ataków.

Regularnie przeprowadzaj audyty bezpieczeństwa i oceny podatności na ataki

Przeprowadzaj audyty bezpieczeństwa i oceny luk w zabezpieczeniach swojej aplikacji internetowej, aby zidentyfikować potencjalne słabe punkty i zweryfikować zgodność z najlepszymi praktykami bezpieczeństwa. Korzystaj ze zautomatyzowanych narzędzi i ręcznych testów, aby wykrywać i naprawiać luki w zabezpieczeniach, zanim zostaną one wykorzystane przez cyberprzestępców.

Wspieranie kultury świadomości bezpieczeństwa

Poinformuj swój zespół o znaczeniu bezpieczeństwa w sieci i zapewnij mu niezbędne szkolenia, zasoby i wytyczne. Zachęcaj do proaktywnego podejścia, w którym każdy odgrywa rolę w utrzymaniu bezpieczeństwa aplikacji internetowej.

Wybór odpowiednich rozwiązań bezpieczeństwa sieciowego

Wybór rozwiązań bezpieczeństwa sieciowego, które są zgodne z konkretnymi wymaganiami, ma kluczowe znaczenie. Podczas oceny rozwiązań należy wziąć pod uwagę następujące czynniki:

Łatwość integracji

Wybierz rozwiązanie, które łatwo integruje się z istniejącą infrastrukturą i stosem technologii. Płynna integracja zminimalizuje zakłócenia i zapewni szybkie wdrożenie.

Skalowalność

Skalowalne rozwiązanie umożliwia obsługę rosnącej liczby użytkowników i rosnącej ilości danych bez narażania bezpieczeństwa. Poszukaj rozwiązania, które może rosnąć wraz z potrzebami Twojej aplikacji internetowej, aby zapewnić płynne zarządzanie bezpieczeństwem.

Wpływ na wydajność

Wybierz rozwiązanie, które utrzymuje wysoki poziom bezpieczeństwa, jednocześnie minimalizując wpływ na wydajność aplikacji internetowej. Szybkość jest niezbędna do zapewnienia pozytywnego doświadczenia użytkownika, więc upewnij się, że wybrane rozwiązanie nie wpływa negatywnie na czas ładowania witryny lub szybkość reakcji.

Reputacja dostawcy

Wybierz rozwiązanie od renomowanego dostawcy, aby zapewnić sobie terminowe aktualizacje, wsparcie i dostęp do nowych funkcji. Przeczytaj recenzje, porównaj referencje i zbadaj historię dostawcy, aby podjąć świadomą decyzję.

Koszt

Przy wyborze rozwiązania należy wziąć pod uwagę zarówno początkową inwestycję, jak i bieżące wydatki. Oceń, czy oferowane funkcje są zgodne z Twoim budżetem i celami biznesowymi, a jednocześnie zapewniają bezpieczeństwo o wartości dodanej.

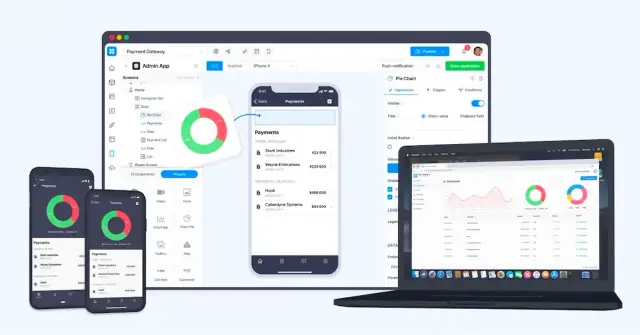

Oceniając dostępne opcje, warto rozważyć korzyści płynące z AppMaster.io, potężnej platformy bez kodu, która upraszcza tworzenie aplikacji i zapewnia bezpieczeństwo poprzez regenerację aplikacji od podstaw, gdy zmieniają się wymagania.

Monitorowanie i reagowanie: Wyprzedzanie zagrożeń

Proaktywne monitorowanie i szybkie reagowanie mogą pomóc wyprzedzić pojawiające się zagrożenia i zminimalizować potencjalne szkody. Wdrażaj poniższe strategie, aby być na bieżąco i skutecznie reagować:

- Skonfiguruj zautomatyzowane narzędzia monitorujące: Zastosuj zautomatyzowane rozwiązania do wykrywania i ostrzegania o zdarzeniach związanych z bezpieczeństwem. Narzędzia te mogą pomóc w identyfikacji nietypowej aktywności, potencjalnych zagrożeń i naruszeń w czasie rzeczywistym, umożliwiając szybką reakcję i minimalizację szkód.

- Opracowanie planów reag owania na incydenty: Przygotuj i utrzymuj plan reagowania na incydenty, który określa kroki, jakie zespół powinien podjąć w przypadku naruszenia bezpieczeństwa lub cyberataku. Przeszkol swój zespół w zakresie planu i przeprowadzaj regularne ćwiczenia, aby zapewnić skuteczność strategii reagowania.

- Ciągłe doskonalenie zabezpieczeń: Bądź na bieżąco z najnowszymi trendami w zakresie bezpieczeństwa i najlepszymi praktykami, aby stale ulepszać mechanizmy obronne swojej aplikacji internetowej. Regularnie przeglądaj konfiguracje zabezpieczeń, aktualizuj zasady i stosuj poprawki w razie potrzeby.

- Wyciągaj wnioski z in cydentów bezpieczeństwa: Analizuj wszelkie występujące incydenty bezpieczeństwa i wykorzystuj wyciągnięte wnioski, aby poprawić bezpieczeństwo swojej aplikacji internetowej. Zaktualizuj swój plan reagowania na incydenty w oparciu o ustalenia i podziel się spostrzeżeniami ze swoim zespołem, aby wzmocnić możliwości zapobiegania i reagowania.

Zabezpieczenie witryny przed zagrożeniami to ciągły proces, który wymaga stałej czujności i adaptacji. Wdrażanie najlepszych praktyk, wybór skutecznych rozwiązań bezpieczeństwa i promowanie kultury świadomości bezpieczeństwa są niezbędne do zapewnienia ciągłego sukcesu Twojej obecności w Internecie. Wykorzystując moc platformy AppMaster.io no-code i koncentrując się na bezpieczeństwie w sieci, możesz zapewnić bezpieczeństwo i ochronę swojej witryny, wzbudzając zaufanie użytkowników i pomagając w długoterminowym rozwoju i sukcesie witryny.

W jaki sposób AppMaster.io przyczynia się do zwiększenia bezpieczeństwa w sieci?

Optymalizacja bezpieczeństwa w sieci ma kluczowe znaczenie dla każdego przedsięwzięcia online, a korzystanie z odpowiednich narzędzi może znacząco wpłynąć na obronę witryny. AppMaster.io to potężna platforma no-code skupiająca się na uproszczeniu tworzenia aplikacji przy jednoczesnym rygorystycznym zachowaniu bezpieczeństwa.

W tej sekcji zbadamy, w jaki sposób AppMaster.io zwiększa bezpieczeństwo sieci poprzez eliminację długu technicznego, regenerację aplikacji od podstaw oraz oferowanie bezpiecznej infrastruktury i architektury.

Eliminacja długu technicznego poprzez regenerację

Jednym z głównych założeń AppMaster.io jest eliminacja długu technicznego. Za każdym razem, gdy zmieniają się wymagania, aplikacje są regenerowane od podstaw. Takie podejście zapewnia, że aplikacje internetowe nie gromadzą przestarzałego kodu, luk w zabezpieczeniach ani niespójności, które cyberprzestępcy mogą wykorzystać. W rezultacie otrzymujesz czystą, bezpieczną i wydajną aplikację, jednocześnie oszczędzając czas i wysiłek wymagany do ciągłego monitorowania i łatania.

Bezpieczna infrastruktura i architektura

AppMaster.io zapewnia bezpieczną infrastrukturę zaprojektowaną w celu utrzymania pełnego cyklu życia aplikacji. Wykorzystuje język Go (Golang) dla aplikacji po stronie serwera, framework Vue3 i JS/TS dla aplikacji internetowych oraz Kotlin i Jetpack Compose dla Androida lub SwiftUI dla IOS w aplikacjach mobilnych. Technologie te kładą duży nacisk na wydajność i bezpieczeństwo, co przekłada się na niezawodne aplikacje, które mogą wytrzymać różne wektory ataków.

Co więcej, aplikacje AppMaster.io obsługują bazy danych kompatybilne z Postgresql, zapewniając kompatybilność i bezpieczeństwo z niezawodną technologią bazodanową. Powstałe w ten sposób aplikacje charakteryzują się solidną skalowalnością, dzięki czemu nadają się do zastosowań o dużym obciążeniu i korporacyjnych.

Kompleksowe środki bezpieczeństwa i najlepsze praktyki

AppMaster.io integruje najlepsze praktyki bezpieczeństwa w całym procesie rozwoju, promując bezpieczne standardy kodowania, rozwój API i hosting aplikacji. Podczas tworzenia aplikacji backendowych, internetowych i mobilnych platforma umożliwia programistom wdrażanie środków bezpieczeństwa, takich jak odpowiednia walidacja danych wejściowych, kodowanie danych wyjściowych i bezpieczne przechowywanie haseł. Automatyzując wiele zadań związanych z bezpieczeństwem, pozwala programistom skupić się na funkcjach i ulepszeniach, wiedząc, że bezpieczeństwo ich aplikacji jest zadbane.

Dostosowanie do pojawiających się zagrożeń bezpieczeństwa

Sfera zagrożeń bezpieczeństwa w sieci stale się rozwija, a platforma AppMaster.io została zaprojektowana tak, aby szybko dostosowywać się do tych zmian. Dzięki regularnemu monitorowaniu pojawiających się zagrożeń oraz dostosowywaniu praktyk i technologii programistycznych, AppMaster.io zapewnia, że bezpieczeństwo aplikacji internetowych pozostaje aktualne i jest w stanie wytrzymać nowe luki w zabezpieczeniach. Ta zdolność adaptacji, w połączeniu z eliminacją długu technicznego, pomaga firmom nadal oferować użytkownikom bezpieczne i godne zaufania aplikacje.

Podsumowując, bezpieczeństwo w sieci jest kluczowym aspektem sukcesu w biznesie online, a korzystanie z odpowiednich narzędzi i strategii może złagodzić ryzyko i chronić witrynę przed różnymi zagrożeniami online. AppMaster.io oferuje kompleksowe rozwiązanie w zakresie bezpieczeństwa sieciowego poprzez eliminację długu technicznego, bezpieczną infrastrukturę i architekturę oraz przestrzeganie najlepszych praktyk w zakresie bezpieczeństwa. Dzięki AppMaster.io można tworzyć i utrzymywać bezpieczne aplikacje internetowe, które wzbudzają zaufanie odwiedzających i wspierają rozwój firmy.

FAQ

Bezpieczeństwo w sieci jest niezbędne do ochrony wrażliwych danych, ochrony prywatności użytkowników, utrzymania reputacji witryny i zapewnienia ciągłości biznesowej. Bezpieczna strona internetowa wzbudza zaufanie odwiedzających, umożliwiając rozwój i sukces firm internetowych.

Typowe zagrożenia bezpieczeństwa w sieci obejmują wstrzykiwanie kodu SQL, cross-site scripting (XSS), fałszowanie żądań cross-site request forgery (CSRF), rozproszone ataki typu "odmowa usługi" (DDoS) i infekcje złośliwym oprogramowaniem.

Zabezpieczenie aplikacji internetowej obejmuje wdrożenie różnych środków, takich jak HTTPS, właściwa walidacja danych wejściowych, kodowanie danych wyjściowych, bezpieczne przechowywanie haseł, kontrola dostępu i przestrzeganie najlepszych praktyk bezpieczeństwa w całym procesie tworzenia aplikacji.

Najlepsze praktyki obejmują aktualizację oprogramowania i wtyczek, zabezpieczanie konfiguracji serwera i bazy danych, wdrażanie certyfikatów SSL, egzekwowanie silnych środków uwierzytelniania i autoryzacji, przeprowadzanie regularnych audytów bezpieczeństwa i podnoszenie świadomości bezpieczeństwa wśród zespołu.

Wybierz rozwiązanie bezpieczeństwa sieciowego, które spełnia Twoje konkretne potrzeby, oceniając takie czynniki, jak łatwość integracji, skalowalność, wpływ na wydajność, zgodność ze stosem technologicznym i koszt. Przeczytaj recenzje, porównaj funkcje i rozważ bezpłatne wersje próbne, aby podjąć świadomą decyzję.

Monitorowanie pomaga zidentyfikować nietypową aktywność i potencjalne zagrożenia, a szybka reakcja pozwala ograniczyć ryzyko, zanim spowoduje ono nieodwracalne szkody. Korzystaj z kombinacji zautomatyzowanych narzędzi monitorujących i procedur ręcznych, aby zachować czujność i proaktywnie reagować na luki w zabezpieczeniach.

AppMaster.io to potężna platforma no-code, która upraszcza proces tworzenia aplikacji, zapewniając jednocześnie bezpieczeństwo poprzez regenerację aplikacji od podstaw za każdym razem, gdy zmieniają się wymagania. Eliminuje to dług techniczny i zwiększa bezpieczeństwo aplikacji internetowych.

Tak, dostępnych jest wiele zasobów, które pomogą ci być na bieżąco z praktykami bezpieczeństwa w sieci, w tym blogi, podcasty, webinaria, konferencje i kursy online. Ponadto warto śledzić alerty bezpieczeństwa i aktualizacje wydawane przez dostawców oprogramowania.