Moduł filtra IP: Filtrowanie adresów IP

Zwiększ bezpieczeństwo swojej aplikacji dzięki modułowi IP Filter.

Moduł IP Filter dodaje oprogramowanie pośrednie IP Filter do Twojej aplikacji. Nie wymaga on dodatkowych ustawień - wystarczy go zainstalować.

Oprogramowanie pośredniczące filtra IP

Middleware IP Filter rozszerza ustawienia punktów końcowych w Twojej aplikacji. Dzięki niemu możesz ustawić dostęp do punktów końcowych tylko z określonych adresów IP lub zabronić go dla niektórych IP.

Dzięki temu zwiększysz poziom bezpieczeństwa swojej aplikacji i będziesz mógł lepiej kontrolować zachodzące w niej procesy.

Konfiguracja dostępu do IP

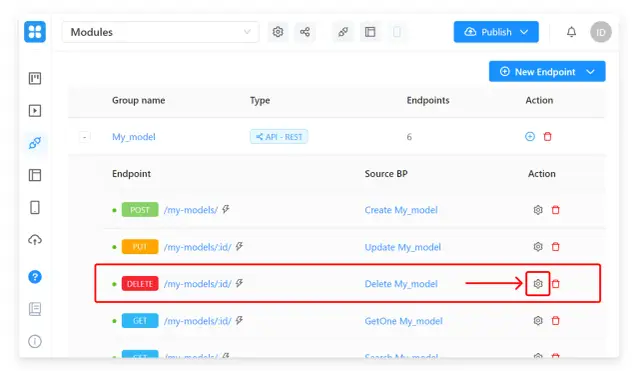

W AppMaster.io Studio przejdź do zakładki Endpoints i znajdź endpoint, dla którego chcesz skonfigurować dostęp.

1. Kliknij na ikonę koła zębatego obok jego nazwy.

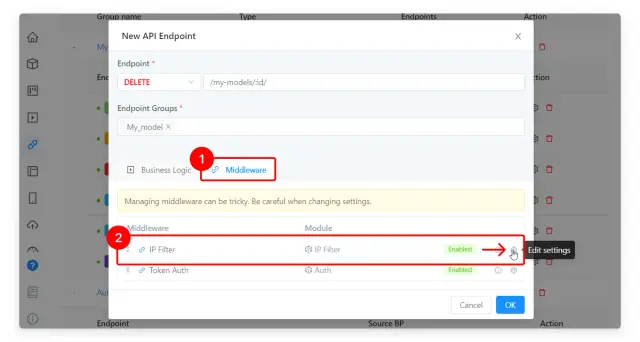

2. Przejdź do zakładki Middleware (1), znajdź na liście Filtr IP i otwórz jego ustawienia (2).

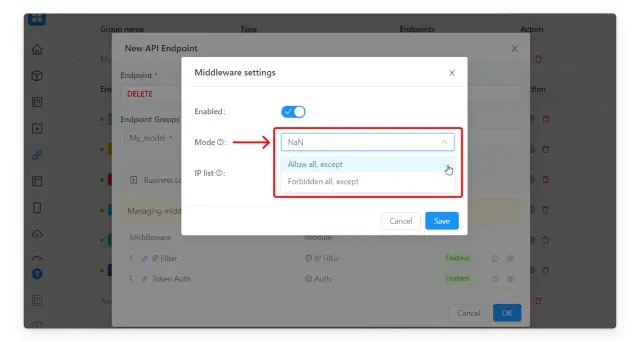

3. W polu Tryb wybierz jedną z opcji:

- Allow all, except- dostęp do punktu końcowego będzie dozwolony ze wszystkich adresów IP oprócz wskazanych.

- Forbidden all, except- dostęp do punktu końcowego będzie dozwolony tylko z określonych adresów IP.

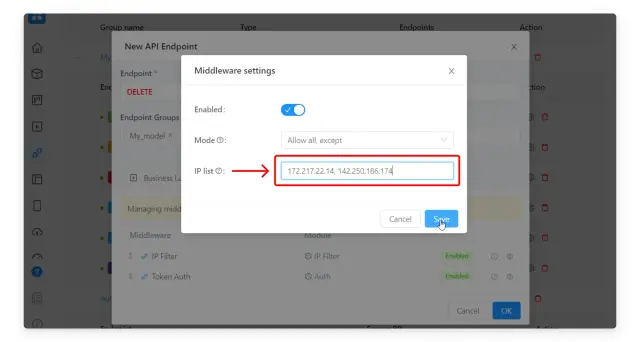

4. W polu Lista IP wpisz adres lub listę adresów oddzielonych przecinkami.

W ten sposób skonfiguruj wszystkie punkty końcowe, do których chcesz ograniczyć dostęp.

Przykłady

Oto kilka przykładów użycia filtra IP.

Przykład 1: Dostęp tylko z określonych IP

Wyobraźmy sobie, że Twoja aplikacja dostarcza API do komunikacji w obrębie określonej sieci. Najprawdopodobniej w tym przypadku nie potrzebujesz autoryzacji (aby nie komplikować dostępu do API), ale jednocześnie musisz ograniczyć listę adresów IP (zezwolić ściśle określonym usługom na dostęp do Twojej aplikacji). Użyj trybu "Zakazane wszystkie, z wyjątkiem".

Przykład 2: Ograniczanie dostępu z określonych IP.

Wyobraźmy sobie, że musisz ograniczyć dostęp do swojej aplikacji dla napastników, którzy wysyłają spam, próbują zgadywać hasła lub przeprowadzają ataki DDoS. Informacje o ich adresach IP będą wyświetlane w logach. Dodaj te adresy IP do listy zabronionych punktów końcowych dla włączonych punktów końcowych, ustawiając tryb "Zezwalaj wszystkim, z wyjątkiem" w ustawieniach filtra IP. Na przykład, jeśli istnieje wiele nieudanych żądań autoryzacji z określonego IP, najprawdopodobniej ktoś próbuje odgadnąć hasło. Odmów mu autoryzacji ustawiając ograniczenia dostępu do punktu końcowego POST/auth (grupa Auth).

Dowiedz się więcej o tym, czym są punkty końcowe i jak ich używać w naszej dokumentacji. Aby uzyskać więcej how-tos i pomocnych materiałów, odwiedź blog AppMaster.io.

Subskrybuj kanał telegramu AppMaster.io i dołącz do naszego czatu społecznościowego - tutaj możesz dowiedzieć się najnowszych wiadomości o platformie i komunikować się bezpośrednio z naszymi deweloperami.