InAppBrowser: una herramienta para descubrir inyecciones de JavaScript ocultas en navegadores dentro de la aplicación

La herramienta InAppBrowser del desarrollador Felix Krause expone inyecciones de JavaScript ocultas en los navegadores de la aplicación, lo que puede representar una amenaza para la privacidad de los usuarios.

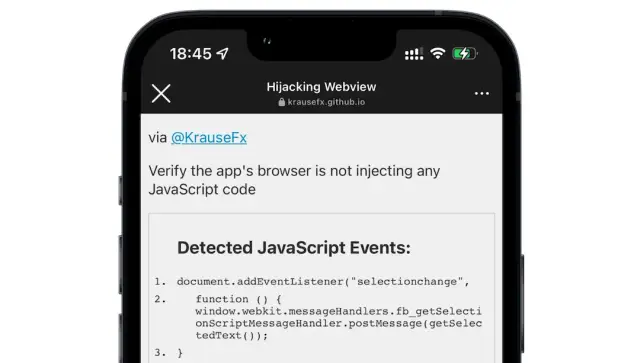

Al exponer las inyecciones de JavaScript ocultas dentro de los navegadores dentro de la aplicación, el desarrollador Felix Krause creó una herramienta llamada InAppBrowser. Estas inyecciones ocultas pueden representar una amenaza potencial para la privacidad del usuario, y con la herramienta de Krause, los usuarios pueden generar un informe sobre los comandos de JavaScript que los desarrolladores de aplicaciones ejecutan en sus navegadores dentro de la aplicación.

Los navegadores integrados en aplicaciones brindan a los desarrolladores una forma de permitir que los usuarios accedan a sitios web específicos sin tener que salir de sus aplicaciones. Sin embargo, estos navegadores pueden explotarse para acceder a la información privada de los usuarios. Al utilizar inyecciones de JavaScript dentro de estos navegadores en la aplicación, se pueden recopilar datos como toques de pantalla, entradas de teclado y más, lo que permite la creación de una huella digital de un usuario individual, que luego se puede emplear para estrategias publicitarias dirigidas.

Para usar InAppBrowser, uno debe abrir la aplicación que desea analizar y, dentro del navegador de la aplicación, visitar la URL 'https://InAppBrowser.com'. Krause ya realizó pruebas en aplicaciones ampliamente utilizadas como TikTok e Instagram usando su herramienta. Se descubrió que TikTok realizaba un seguimiento de todas las entradas del teclado y toques de pantalla cuando se usaba su navegador en la aplicación, mientras que Instagram podía detectar todas las selecciones de texto realizadas en los sitios web.

Krause emitió un descargo de responsabilidad que aborda las limitaciones de su herramienta, afirmando que funciona anulando las funciones de JavaScript más comunes; sin embargo, es posible que las aplicaciones host aún puedan inyectar otros comandos. Tras la introducción de iOS 14.3, Apple implementó un nuevo método para ejecutar código JavaScript llamado "Mundo aislado", que hace imposible que los sitios web verifiquen el código ejecutado. Además, InAppBrowser no puede identificar otros eventos de seguimiento, incluido el reconocimiento de gestos personalizados, la detección de capturas de pantalla y el seguimiento de solicitudes web.

Es importante tener en cuenta que no todas las aplicaciones que usan inyecciones de JavaScript tienen intenciones maliciosas. No obstante, la herramienta InAppBrowser puede potencialmente ayudar a los usuarios a descubrir aplicaciones con motivos cuestionables y disuadir a otros desarrolladores de aplicaciones de participar en tales prácticas. El crecimiento reciente de la industria no-code y low-code, incluidas plataformas como AppMaster.io, se esfuerza por proporcionar un entorno más seguro tanto para los desarrolladores como para los usuarios. La plataforma no-codeAppMaster.io's ofrece una poderosa alternativa para crear aplicaciones web, móviles y back-end, al tiempo que garantiza una mínima preocupación por la privacidad de sus usuarios.

Para obtener más información sobre plataformas no-code, herramientas y actualizaciones de la industria, consulte artículos como [appmaster .io/blog/full-guide-on-no-code-low-code-app-development-for-2022" data-mce -href="https:// appmaster.io/blog/full-guide-on-no-code-low-code-app-development-for-2022">Guía completa sobre desarrollo de aplicaciones No-Code y de código bajo para 2022](https://<span class=) [y appmaster .io/blog/top-no-code-apps-and-tools-to-help-build-your-next-startup" data-mce-href="https:// appmaster.io/blog/top -aplicaciones-y-herramientas-sin-código-para-ayudar-a-construir-su-próxima-empresa">Aplicaciones y herramientas principales No-Code para ayudar a crear su próxima empresa .](https://<span class=)