Diseño de un hub de integraciones para pilas SaaS en crecimiento

Aprende a diseñar un hub de integraciones para centralizar credenciales, rastrear el estado de sincronización y gestionar errores de forma coherente a medida que tu pila SaaS crece y abarca muchos servicios.

Por qué las pilas SaaS en crecimiento se enredan rápido

Una pila SaaS suele empezar simple: un CRM, una herramienta de facturación, una bandeja de soporte. Luego el equipo añade automatización de marketing, un data warehouse, un segundo canal de soporte y un par de herramientas nicho que “solo necesitan una sincronización rápida”. Pronto tienes una red de conexiones punto a punto que nadie posee por completo.

Lo que suele romperse primero no es los datos. Es el pegamento alrededor de ellos.

Las credenciales acaban dispersas en cuentas personales, hojas compartidas y variables de entorno aleatorias. Los tokens expiran, la gente se va y de repente “la integración” depende de un login que nadie encuentra. Incluso cuando la seguridad se maneja bien, rotar secretos se vuelve doloroso porque cada conexión tiene su propio setup y su propio lugar para actualizarse.

Después colapsa la visibilidad. Cada integración reporta el estado de manera distinta (o no lo hace). Una herramienta dice “conectada” mientras silenciosamente deja de sincronizar. Otra envía emails vagos que se ignoran. Cuando un comercial pregunta por qué no se aprovisionó un cliente, la respuesta se convierte en una búsqueda entre logs, paneles y hilos de chat.

La carga de soporte sube rápido porque las fallas son difíciles de diagnosticar y fáciles de repetir. Problemas pequeños como límites de tasa, cambios de esquema y reintentos parciales se convierten en incidentes largos cuando nadie puede ver la ruta completa desde “evento ocurrido” hasta “datos recibidos”.

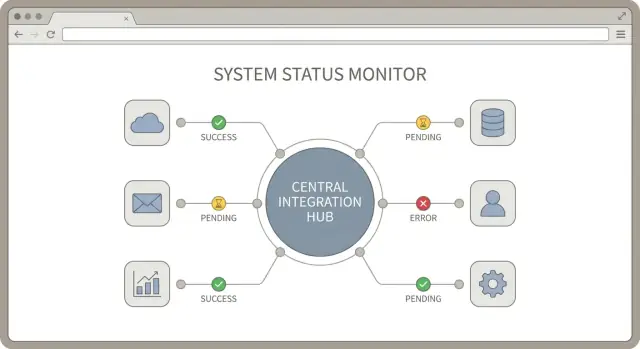

Un hub de integraciones es una idea simple: un lugar central donde se gestionan, monitorizan y soportan tus conexiones a servicios terceros. Un buen diseño de hub crea reglas coherentes sobre cómo las integraciones se autentican, cómo reportan el estado de sincronización y cómo se manejan los errores.

Un hub práctico busca cuatro resultados: menos fallos (patrones compartidos de reintento y validación), arreglos más rápidos (trazado fácil), acceso más seguro (propiedad central de credenciales) y menor esfuerzo de soporte (alertas y mensajes estándar).

Si construyes tu pila sobre una plataforma como AppMaster, el objetivo es el mismo: mantener las operaciones de integración lo bastante simples para que un no especialista entienda qué ocurre y un especialista lo arregle rápido cuando no.

Mapea tu inventario de integraciones y flujos de datos

Antes de tomar grandes decisiones de integración, consigue una foto clara de lo que ya conectas (o planeas conectar). Esta es la parte que la gente se salta y suele crear sorpresas más adelante.

Empieza listando cada servicio de terceros en tu pila, incluso los “pequeños”. Incluye quién lo posee (persona o equipo) y si está en producción, planeado o en experimental.

Después separa las integraciones que los clientes ven de las automatizaciones en segundo plano. Una integración orientada al usuario podría ser “Conecta tu cuenta de Salesforce”. Una automatización interna podría ser “Cuando se paga una factura en Stripe, marca al cliente como activo en la base de datos”. Tienen expectativas de fiabilidad distintas y fallan de maneras diferentes.

Luego mapea los flujos de datos preguntando: ¿quién necesita los datos para hacer su trabajo? Producto puede necesitar eventos de uso para onboarding. Operaciones necesita estado de cuenta y aprovisionamiento. Finanzas necesita facturas, reembolsos y campos fiscales. Soporte necesita tickets, historial de conversaciones y coincidencias de identidad de usuario. Estas necesidades moldean tu hub de integraciones más que las APIs de los proveedores.

Finalmente, fija expectativas de tiempo para cada flujo:

- En tiempo real: acciones disparadas por el usuario (conectar, desconectar, actualizaciones instantáneas)

- Casi en tiempo real: unos minutos está bien (sincronización de estado, actualizaciones de derechos)

- Diario: informes, backfills, exportes financieros

- Bajo demanda: herramientas de soporte y acciones administrativas

Ejemplo: “Factura pagada” puede necesitar casi en tiempo real para control de acceso, pero diario para resúmenes financieros. Captura eso desde el principio y la monitorización y el manejo de errores serán mucho más fáciles de estandarizar.

Decide qué debe hacer tu hub de integraciones

Un buen diseño empieza con límites. Si el hub intenta hacerlo todo, se convierte en el cuello de botella de cada equipo. Si hace muy poco, acabarás con una docena de scripts aislados que se comportan de forma distinta.

Anota qué posee el hub y qué no. Una división práctica es:

- El hub posee la configuración de conexión, el almacenamiento de credenciales, la programación y un contrato consistente para estado y errores.

- Los servicios downstream poseen decisiones de negocio, como qué clientes deben facturarse o qué cuenta como lead cualificado.

Elige un punto de entrada para todas las integraciones y mantente fiel a él. Ese punto puede ser una API (otros sistemas llaman al hub) o un ejecutor de jobs (el hub ejecuta extracciones programadas). Usar ambos está bien, pero solo si comparten la misma canalización interna para que reintentos, logging y alertas se comporten igual.

Algunas decisiones que mantienen al hub enfocado: estandariza cómo se disparan las integraciones (webhook, programación, re-ejecución manual), acuerda una forma límite del payload (aunque los partners difieran), decide qué persistir (eventos crudos, registros normalizados, ambos o ninguno), define qué significa “listo” (aceptado, entregado, confirmado) y asigna propiedad para rarezas específicas de partners.

Decide dónde ocurren las transformaciones. Si normalizas datos en el hub, los servicios downstream quedan más simples, pero el hub necesita versionado y tests más estrictos. Si mantienes el hub ligero y pasas payloads crudos, cada servicio downstream debe aprender cada formato de partner. Muchos equipos optan por un punto intermedio: normalizar solo campos compartidos (IDs, timestamps, estado básico) y mantener reglas de dominio downstream.

Planifica multi-tenant desde el día uno. Decide si la unidad de aislamiento es el cliente, el workspace o la organización. Esa elección afecta límites de tasa, almacenamiento de credenciales y backfills. Cuando el token de Salesforce de un cliente expira, deberías pausar solo los jobs de ese tenant, no toda la canalización. Herramientas como AppMaster pueden ayudar a modelar inquilinos y flujos visualmente, pero los límites deben ser explícitos antes de construir.

Centraliza credenciales sin crear un riesgo de seguridad

Una bóveda de credenciales puede tranquilizar tu vida o convertirse en un riesgo de incidente permanente. El objetivo es simple: un lugar para almacenar accesos sin dar a cada sistema y compañero más poder del que necesita.

OAuth y claves API aparecen en lugares distintos. OAuth es común para apps orientadas al usuario como Google, Slack, Microsoft y muchos CRMs. Un usuario aprueba el acceso y guardas un access token más un refresh token. Las claves API son más comunes para herramientas servidor a servidor y APIs antiguas. Pueden durar mucho tiempo, lo que hace que su almacenamiento seguro y rotación sean aún más importantes.

Almacena todo cifrado y asignado al inquilino correcto. En un producto multi-cliente, trata las credenciales como datos del cliente. Mantén aislamiento estricto para que un token del Tenant A nunca se use para Tenant B, ni siquiera por error. Guarda también la metadata que necesitarás después, como a qué conexión pertenece, cuándo expira y qué permisos se concedieron.

Reglas prácticas que evitan la mayoría de problemas:

- Usa scopes de menor privilegio. Pide solo los permisos que tu sincronización necesita hoy.

- Mantén credenciales fuera de logs, mensajes de error y capturas de soporte.

- Rota claves cuando sea posible y rastrea qué sistemas siguen usando la clave antigua.

- Separa entornos. Nunca reutilices credenciales de producción en staging.

- Limita quién puede ver o reautorizar una conexión en tu UI de administración.

Planifica la renovación y revocación sin romper la sincronización. Para OAuth, la renovación debe ocurrir automáticamente en segundo plano y tu hub debe manejar “token expired” refrescando una vez y reintentando de forma segura. Para la revocación (un usuario desconecta, un equipo de seguridad desactiva una app o cambian scopes), detén la sincronización, marca la conexión como needs_auth y conserva una pista de auditoría clara de lo sucedido.

Si construyes tu hub en AppMaster, trata las credenciales como un modelo de datos protegido, mantén el acceso en lógica solo backend y expón solo el estado conectado/desconectado a la UI. Los operadores pueden arreglar una conexión sin ver nunca el secreto.

Haz el estado de sincronización visible y consistente

Cuando conectas muchas herramientas, “¿está funcionando?” se convierte en una pregunta diaria. La solución no es más logs. Es un pequeño conjunto consistente de señales de sincronización que se vean igual para cada integración. Un buen diseño trata el estado como una característica de primera clase.

Empieza por definir una lista corta de estados de conexión y úsalos en todas partes: en la UI de administración, en las alertas y en las notas de soporte. Mantén los nombres claros para que un compañero no técnico pueda actuar.

- conectado: las credenciales son válidas y la sincronización está en marcha

- needs_auth: el usuario debe reautorizar (token expirado, acceso revocado)

- pausado: detenido intencionadamente (mantenimiento, petición del cliente)

- fallando: errores repetidos y se necesita atención humana

Registra tres timestamps por conexión: inicio de la última sincronización, última sincronización exitosa y hora del último error. Cuentan una historia rápida sin hurgar.

Una vista pequeña por integración ayuda a soporte a actuar rápido. Cada página de conexión debe mostrar el estado actual, esos timestamps y el último mensaje de error en un formato limpio y orientado al usuario (sin stack traces). Añade una línea de acción recomendada corta como “Reautorización requerida” o “Límite de tasa, reintentando”.

Añade algunas señales de salud que predigan problemas antes de que los usuarios los noten: tamaño del backlog, conteo de reintentos, golpes de límite de tasa y el último throughput exitoso (aprox. cuántos ítems se sincronizaron en la última ejecución).

Ejemplo: tu sincronización CRM está conectada, pero el backlog está creciendo y aumentan los golpes de límite de tasa. Aún no es una caída, pero es una señal clara para reducir la frecuencia de sincronización o agrupar peticiones. Si construyes tu hub en AppMaster, estos campos de estado encajan bien en un modelo de Data Designer y una UI simple de dashboard de soporte que tu equipo puede usar a diario.

Diseña el flujo de sincronización paso a paso

Una sincronización fiable es más sobre pasos repetibles que sobre lógica sofisticada. Empieza con un modelo de ejecución claro y añade complejidad solo cuando la necesites.

1) Elige cómo entra el trabajo al hub

La mayoría usa una mezcla, pero cada conector debería tener un trigger primario para que sea fácil razonar sobre él:

- Eventos (webhooks) para cambios casi en tiempo real

- Jobs para acciones que deben completarse (como “crear factura, luego marcar como pagada”)

- Pulls programados para sistemas que no pueden push, o para backfills de seguridad

Si construyes en AppMaster, esto suele mapear a un endpoint webhook, un proceso en background y una tarea programada, todos alimentando la misma canalización interna.

2) Normaliza primero, luego procesa

Distintos proveedores nombran lo mismo de formas diferentes (customerId vs contact_id, cadenas de estado, formatos de fecha). Convierte cada payload entrante a un formato interno antes de aplicar reglas de negocio. Mantiene el resto del hub más simple y hace menos dolorosos los cambios de conectores.

3) Haz que cada escritura sea idempotente

Los reintentos son normales. Tu hub debe poder ejecutar la misma acción dos veces sin crear duplicados. Un enfoque común es almacenar un ID externo y un “última versión procesada” (timestamp, número de secuencia o ID de evento). Si ves el mismo ítem otra vez, lo saltas o actualizas de forma segura.

4) Encola trabajo y pon un techo en la espera

Las APIs de terceros pueden ser lentas o colgar. Pon tareas normalizadas en una cola durable y procésalas con timeouts explícitos. Si una llamada tarda demasiado, falla, registra por qué y reintenta después en lugar de bloquear todo lo demás.

5) Respeta límites de tasa a propósito

Maneja límites con backoff y throttling por conector. Retrocede ante respuestas 429/5xx con un calendario de reintentos con tope, fija límites de concurrencia separados por conector (CRM no es facturación) y añade jitter para evitar ráfagas de reintentos.

Ejemplo: llega un “nueva factura pagada” desde facturación vía webhook, se normaliza y encola, luego crea o actualiza la cuenta correspondiente en tu CRM. Si el CRM te limita, ese conector se ralentiza sin retrasar la sincronización de tickets de soporte.

Manejo de errores que tu equipo pueda soportar

Un hub que “a veces falla” es peor que no tener hub. La solución es una forma compartida de describir errores, decidir qué pasa después y decirles a los administradores no técnicos qué hacer.

Empieza con una forma estándar de error que devuelva cada conector, aunque los payloads de terceros difieran. Eso mantiene tu UI, alertas y playbooks de soporte consistentes.

- code: identificador estable (por ejemplo,

RATE_LIMIT) - message: resumen corto y legible

- retryable: true/false

- context: metadata segura (nombre de integración, endpoint, ID de registro)

- provider_details: fragmento saneado para troubleshooting

Luego clasifica fallos en algunos buckets (mantenlo pequeño): auth, validation, timeout, rate limit y outage.

Adjunta reglas claras de reintento a cada bucket. Los límites de tasa reciben reintentos retrasados con backoff. Los timeouts pueden reintentarse rápido un pequeño número de veces. La validación es manual hasta arreglar los datos. Auth pausa la integración y pide a un admin reconectar.

Conserva las respuestas crudas de terceros, pero guárdalas de forma segura. Redacta secretos (tokens, claves API, datos completos de tarjeta) antes de persistir. Si puede conceder acceso, no pertenece a los logs.

Escribe dos mensajes por error: uno para admins y otro para ingenieros. Un mensaje para admin podría ser: “Conexión a Salesforce expirada. Reconectar para reanudar la sincronización.” La vista de ingenieros puede incluir la respuesta saneada, request ID y el paso que falló. Ahí es donde un hub consistente paga dividendos, ya implementes flujos en código o con una herramienta visual como Business Process Editor de AppMaster.

Trampas comunes y cómo evitarlas

Muchos proyectos de integración fallan por razones aburridas. El hub funciona en una demo y luego se desmorona cuando añades más inquilinos, más tipos de datos y más casos límite.

Una gran trampa es mezclar lógica de conexión con lógica de negocio. Cuando “cómo hablar con la API” está en el mismo flujo que “qué significa un registro de cliente”, cada nueva regla arriesga romper el conector. Mantén los adaptadores centrados en auth, paginación, límites de tasa y mapeo. Mantén reglas de negocio en una capa separada que puedas testear sin golpear APIs de terceros.

Otro problema común es tratar el estado del inquilino como global. En un producto B2B, cada inquilino necesita sus propios tokens, cursores y checkpoints de sincronización. Si guardas “última hora de sincronización” en un sitio compartido, un cliente puede sobrescribir a otro y obtienes actualizaciones perdidas o fugas de datos entre tenants.

Cinco trampas que reaparecen y su arreglo simple:

- Lógica de conexión y lógica de negocio están enredadas. Arreglo: crea una frontera clara de adaptador (conectar, obtener, enviar, transformar) y ejecuta reglas de negocio después del adaptador.

- Tokens almacenados una sola vez y reutilizados entre tenants. Arreglo: guarda credenciales y refresh tokens por tenant y rótalos con seguridad.

- Reintentos que corren para siempre. Arreglo: usa reintentos con tope y backoff, y para tras un límite claro.

- Todos los errores se tratan como reintentables. Arreglo: clasifica errores y muestra problemas de auth inmediatamente.

- No existe pista de auditoría. Arreglo: escribe logs de auditoría sobre quién sincronizó qué, cuándo y por qué falló, incluyendo request IDs y IDs de objetos externos.

Los reintentos merecen cuidado especial. Si una llamada de creación expira, reintentarlas puede crear duplicados salvo que uses claves de idempotencia o una estrategia fuerte de upsert. Si la API no soporta idempotencia, registra un ledger local de escrituras para detectar y evitar escrituras repetidas.

No te saltes los logs de auditoría. Cuando soporte pregunta por qué falta un registro, necesitas una respuesta en minutos, no una suposición. Incluso si construyes tu hub con una herramienta visual como AppMaster, haz que logs y estado por tenant sean primarios.

Lista rápida de verificación para un hub de integraciones fiable

Un buen hub de integraciones es aburrido en el mejor sentido: conecta, reporta su salud claramente y falla de maneras que tu equipo pueda entender.

Seguridad y bases de conexión

Empieza comprobando cómo se autentica cada integración y qué haces con esas credenciales. Pide el conjunto mínimo de permisos que permita ejecutar el job (lectura donde sea posible). Almacena secretos en un almacén dedicado o bóveda cifrada y rótalos sin cambiar código. Asegúrate de que logs y mensajes de error nunca incluyan tokens, claves API, refresh tokens o headers crudos.

Una vez que las credenciales estén seguras, confirma que cada conexión de cliente tiene una única fuente de verdad clara.

Visibilidad, reintentos y preparación de soporte

La claridad operativa es lo que mantiene las integraciones manejables cuando tienes docenas de clientes y muchos servicios terceros.

Rastrea el estado de conexión por cliente (conectado, needs_auth, pausado, fallando) y expónlo en la UI de administración. Registra un timestamp de última sincronización exitosa por objeto o por job de sincronización, no solo “corrimos algo ayer”. Haz que el último error sea fácil de encontrar con contexto: qué cliente, qué integración, qué paso, qué petición externa y qué ocurrió después.

Mantén los reintentos acotados (intentos máximos y una ventana de corte) y diseña escrituras idempotentes para que reejecuciones no creen duplicados. Fija un objetivo de soporte: alguien del equipo debe poder localizar la última falla y sus detalles en menos de dos minutos sin leer código.

Si construyes rápido la UI y el tracking de estado, una plataforma como AppMaster puede ayudarte a entregar un dashboard interno y lógica de workflow deprisa mientras aún generas código listo para producción.

Un ejemplo realista: tres integraciones, un solo hub

Imagina un producto SaaS que necesita tres integraciones comunes: Stripe para eventos de facturación, HubSpot para traspasos de ventas y Zendesk para tickets de soporte. En lugar de conectar cada herramienta directamente a la app, enrútalas a través de un hub de integraciones.

El onboarding empieza en el panel de administración. Un admin pulsa “Conectar Stripe”, “Conectar HubSpot” y “Conectar Zendesk”. Cada conector guarda credenciales en el hub, no en scripts sueltos o laptops de empleados. Luego el hub ejecuta una importación inicial:

- Stripe: clientes, suscripciones, facturas (más configuración de webhooks para nuevos eventos)

- HubSpot: empresas, contactos, tratos

- Zendesk: organizaciones, usuarios, tickets recientes

Tras la importación, arranca la primera sincronización. El hub escribe un registro de sync por cada conector para que todos vean la misma historia. Una vista de administración simple responde la mayoría de las preguntas: estado de conexión, última sincronización exitosa, job actual (importando, sincronizando, inactivo), resumen y código de error y próxima ejecución programada.

Ahora es una hora concurrida y Stripe te limita las llamadas a la API. En lugar de fallar todo el sistema, el conector de Stripe marca el job como reintentando, guarda progreso parcial (por ejemplo, “facturas hasta 10:40”) y aplica backoff. HubSpot y Zendesk siguen sincronizando.

Soporte recibe un ticket: “La facturación parece desactualizada.” Abren el hub y ven Stripe en fallo por límite de tasa. La resolución es procedural:

- Reautenticar Stripe solo si el token está realmente inválido

- Reproducir el último job fallido desde el checkpoint guardado

- Confirmar éxito comprobando la última hora de sincronización y una verificación puntual (una factura, una suscripción)

Si construyes sobre una plataforma como AppMaster, este flujo mapea limpiamente a lógica visual (estados de job, reintentos, pantallas de admin) mientras sigues generando código backend real para producción.

Próximos pasos: construye de forma iterativa y mantén operaciones simples

Un buen diseño de hub de integraciones se trata menos de construir todo de una vez y más de hacer cada nueva conexión predecible. Empieza con un pequeño conjunto de reglas compartidas que todo conector debe seguir, aunque la primera versión parezca “demasiado simple”.

Comienza por consistencia: estados estándar para jobs de sincronización (pendiente, en ejecución, exitoso, fallido), un conjunto corto de categorías de error (auth, rate limit, validation, upstream outage, unknown) y logs de auditoría que respondan quién ejecutó qué, cuándo y por qué falló. Si no puedes confiar en estados y logs, paneles y alertas solo generarán ruido.

Añade conectores uno a la vez usando las mismas plantillas y convenciones. Cada conector debe reutilizar el mismo flujo de credenciales, las mismas reglas de reintento y la misma forma de escribir actualizaciones de estado. Esa repetición es lo que mantiene el hub soportable cuando tienes diez integraciones en lugar de tres.

Un plan de despliegue práctico:

- Elige 1 tenant piloto con uso real y criterios de éxito claros

- Construye 1 conector de extremo a extremo, incluyendo estado y logs

- Funciónalo durante una semana, arregla los 3 modos de fallo principales y documenta las reglas

- Añade el siguiente conector usando las mismas reglas, no arreglos personalizados

- Expande a más tenants gradualmente, con un plan de rollback sencillo

Introduce dashboards y alertas solo después de que los datos de estado subyacentes sean correctos. Empieza con una pantalla que muestre última sincronización, último resultado, próxima ejecución y el último mensaje de error con categoría.

Si prefieres un enfoque no-code, puedes modelar los datos, construir la lógica de sincronización y exponer pantallas de estado en AppMaster, luego desplegar en tu nube o exportar el código fuente. Mantén la primera versión aburrida y observable, luego mejora rendimiento y casos límite una vez que las operaciones estén estables.

FAQ

Empieza con un inventario simple: cada herramienta de terceros, quién la gestiona y si está en producción o planificada. Luego escribe qué datos se mueven entre sistemas y por qué importan a cada equipo (soporte, finanzas, ops). Ese mapa te dirá qué necesita comportamiento en tiempo real, qué puede ejecutarse diariamente y qué requiere la monitorización más estricta.

Que el hub gestione la plomería compartida: configuración de conexiones, almacenamiento de credenciales, programación/triggers, reporte consistente de estado y manejo uniforme de errores. Deja las decisiones de negocio fuera del hub para no tener que cambiar el código del conector cada vez que cambie una regla del producto. Esa separación mantiene al hub útil sin convertirlo en un cuello de botella.

Asigna un punto de entrada principal por conector para facilitar el razonamiento sobre fallos. Los webhooks son ideales para actualizaciones casi en tiempo real, las extracciones programadas sirven cuando los proveedores no pueden empujar eventos, y los flujos tipo job son útiles cuando hay que ejecutar pasos en orden. Sea cual sea la opción, mantén iguales los reintentos, el logging y las actualizaciones de estado entre todos los triggers.

Trata las credenciales como datos del cliente y guárdalas cifradas con estricta separación por inquilino. No expongas tokens en logs, pantallas de la UI ni capturas de soporte, y no reutilices secretos de producción en staging. También guarda la metadata operativa necesaria, como fecha de expiración, scopes y a qué inquilino y conexión pertenece el token.

OAuth es preferible cuando los clientes deben conectar sus cuentas y quieres acceso revocable con permisos acotados. Las claves API son útiles para integraciones servidor a servidor pero suelen ser de larga duración, por lo que la rotación y el control de acceso son más importantes. Cuando sea posible, prefiere OAuth para conexiones orientadas al usuario y limita/rota las keys para conexiones servidor a servidor.

Mantén el estado por inquilino separado en todo: tokens, cursores, checkpoints, contadores de reintento y progreso de backfill. Un fallo de un inquilino debe pausar solo los jobs de ese inquilino, no todo el conector. Esta separación evita fugas de datos entre inquilinos y facilita contener incidencias de soporte.

Usa un conjunto pequeño de estados claros en todos los conectores, por ejemplo: conectado, necesita_reautorización, en_pausa y en_error. Registra tres timestamps por conexión: inicio de la última sincronización, última sincronización exitosa y hora del último error. Con esas señales, la mayoría de las preguntas “¿está funcionando?” se responden sin mirar logs.

Haz que cada escritura sea idempotente para que los reintentos no creen duplicados. Normalmente significa almacenar un ID externo más un marcador de “última procesada” y hacer upserts en lugar de creates a ciegas. Si el proveedor no soporta idempotencia, mantén un ledger local de escrituras para detectar y evitar intentos repetidos antes de escribir.

Maneja límites de forma deliberada: controla por conector, aplica backoff en 429 y errores transitorios, y añade jitter para evitar ráfagas de reintentos simultáneas. Mantén el trabajo en una cola durable con timeouts para que llamadas lentas no bloqueen otras integraciones. El objetivo es desacelerar un conector sin detener todo el hub.

Si quieres una aproximación sin código, modela conexiones, inquilinos y campos de estado en AppMaster Data Designer y implementa los flujos de sincronización en el Business Process Editor. Mantén las credenciales en lógica solo backend y expón únicamente el estado y las acciones seguras en la UI. Así puedes lanzar un dashboard operativo interno rápido y seguir generando código listo para producción.