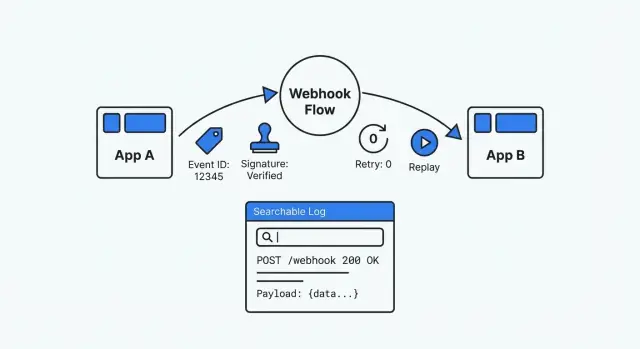

웹훅 통합 디버깅: 서명, 재시도, 재생, 이벤트 로그

서명을 표준화하고 재시도를 안전하게 처리하며 재생 기능과 검색하기 쉬운 이벤트 로그를 갖춰 웹훅 통합을 효율적으로 디버깅하는 방법을 알아보세요.

왜 웹훅 통합이 블랙박스가 되는가

웹훅은 한 애플리케이션이 무언가 발생했을 때 당신의 앱을 호출하는 것뿐입니다. 결제 제공자가 "결제 성공"을 알리거나, 폼 도구가 "새 제출"을 보내거나, CRM이 "거래 업데이트"를 보낼 수 있습니다. 단순해 보이지만 문제가 생기면 열어볼 화면도, 명확한 이력도, 안전하게 재전송할 방법도 없다는 걸 깨닫게 됩니다.

그래서 웹훅 문제는 특히 답답합니다. 요청이 도착하거나(또는 도착하지 않거나), 시스템이 처리하거나(또는 실패하거나). 첫 신호는 종종 "고객이 결제할 수 없다"거나 "상태가 업데이트되지 않았다"는 모호한 티켓입니다. 공급자가 재시도하면 중복이 발생할 수 있고, 페이로드 필드가 바뀌면 일부 계정에서만 파서가 깨질 수 있습니다.

흔한 증상:

- 전송되지 않았는지 처리되지 않았는지 알 수 없는 "사라진" 이벤트

- 중복 전달로 인한 부작용(청구서 두 건, 이메일 두 통, 상태 변경 두 번)

- 일부에서만 실패하는 페이로드 변경(새 필드, 누락 필드, 잘못된 타입)

- 한 환경에서는 통과하고 다른 환경에서는 실패하는 서명 검사

디버그 가능한 웹훅 구성은 추측의 반대입니다. 추적 가능하고(모든 전달과 처리 결과를 찾을 수 있음), 재현 가능하며(과거 이벤트를 안전하게 재생할 수 있음), 검증 가능해야 합니다(진위와 처리 결과를 증명할 수 있음). 누군가 "이 이벤트에 무슨 일이 있었나?"라고 물으면 몇 분 안에 증거로 답할 수 있어야 합니다.

AppMaster 같은 플랫폼 위에 앱을 만들면 이 사고방식은 더 중요합니다. 시각적 로직은 빨리 바뀌지만 외부 시스템이 블랙박스가 되지 않도록 명확한 이벤트 이력과 안전한 재생이 필요합니다.

웹훅을 관찰 가능하게 만드는 최소 데이터

압박 속에서 디버깅할 때 매번 같은 기본 정보가 필요합니다: 신뢰할 수 있고 검색 가능하며 재전송할 수 있는 기록. 그게 없다면 모든 웹훅은 개별 미스터리가 됩니다.

시스템에서 하나의 웹훅 "이벤트"가 무엇을 의미하는지 결정하세요. 영수증처럼 다루세요: 들어온 하나의 요청은 처리 시점과 관계없이 하나의 저장된 이벤트입니다.

최소한 다음을 저장하세요:

- Event ID: 공급자의 ID가 있으면 그걸 사용하고, 없으면 생성하세요.

- 신뢰할 수 있는 수신 데이터: 언제 받았는지와 누가 보냈는지(공급자 이름, 엔드포인트, 필요하면 IP).

received_at을 페이로드 내부의 타임스탬프와 분리해서 보관하세요. - 처리 상태와 이유: 작은 상태 집합을 사용하세요(received, verified, handled, failed) и 간단한 실패 이유를 저장하세요.

- 원본 요청과 파싱된 뷰: 감사와 서명 검증을 위해 수신된 원본 바디와 헤더를 그대로 저장하고, 검색과 지원을 위한 파싱된 JSON 뷰도 함께 저장하세요.

- 상관 키: 검색할 수 있는 하나나 두 개의 필드(order_id, invoice_id, user_id, ticket_id).

예: 결제 제공자가 "payment_succeeded"를 보냈는데 고객에게는 여전히 미결제로 표시될 수 있습니다. 이벤트 로그에 원본 요청이 있으면 서명을 확인하고 정확한 금액과 통화를 확인할 수 있습니다. invoice_id도 포함되어 있다면 지원팀은 그 인보이스로 이벤트를 찾아 이벤트가 "failed"에 멈춰 있는지 확인하고 엔지니어링에 명확한 오류 사유를 전달할 수 있습니다.

AppMaster에서는 실용적인 접근법으로 Data Designer에 "WebhookEvent" 테이블을 만들고 각 단계가 완료될 때 상태를 업데이트하는 Business Process를 두는 방법이 있습니다. 도구가 요점은 아닙니다. 일관된 기록이 중요합니다.

로그가 읽기 쉽도록 이벤트 구조 표준화하기

각 공급자가 서로 다른 페이로드 형태를 보내면 로그는 항상 지저분하게 느껴집니다. 안정적인 이벤트 "봉투(envelope)"를 만들면 데이터가 바뀔 때도 같은 필드를 스캔할 수 있어 디버깅 속도가 빨라집니다.

유용한 봉투에는 일반적으로 다음이 포함됩니다:

id(고유 이벤트 id)type(invoice.paid같은 명확한 이벤트 이름)created_at(이벤트가 발생한 시점, 수신 시점 아님)data(비즈니스 페이로드)version(v1등)

아래는 그대로 로그에 저장할 수 있는 간단한 예입니다:

{

"id": "evt_01H...",

"type": "payment.failed",

"created_at": "2026-01-25T10:12:30Z",

"version": "v1",

"correlation": {"order_id": "A-10492", "customer_id": "C-883"},

"data": {"amount": 4990, "currency": "USD", "reason": "insufficient_funds"}

}

하나의 네이밍 스타일(snake_case 또는 camelCase)을 선택하고 지키세요. 타입에도 엄격하세요: amount를 때로는 문자열, 때로는 숫자로 만들지 마세요.

버전 관리는 안전망입니다. 필드를 바꿔야 할 때는 v2를 발행하고 v1을 잠시 유지하세요. 지원 사고를 줄이고 업그레이드를 디버깅하기 쉽게 만듭니다.

일관되고 테스트 가능한 서명 검증

서명은 웹훅 엔드포인트가 열린 문이 되는 것을 막습니다. 검증이 없으면 URL을 알게 된 누구나 가짜 이벤트를 보낼 수 있고, 공격자는 실제 요청을 변조하려 할 수 있습니다.

가장 흔한 패턴은 공유 시크릿으로 HMAC 서명을 사용하는 것입니다. 발신자는 원본 요청 바디(가장 좋음) 또는 정규화된 문자열에 서명합니다. 수신자는 HMAC을 다시 계산해 비교합니다. 많은 공급자가 재전송 방지를 위해 서명에 타임스탬프를 포함합니다.

검증 루틴은 단순하고 일관적이어야 합니다:

- 수신한 원본 바디를 정확히 읽기(파싱 전)

- 공급자의 알고리즘과 시크릿으로 서명을 재계산

- 상수 시간 비교 함수로 비교

- 오래된 타임스탬프는 거부(몇 분 정도의 짧은 윈도우 사용)

- 실패 시 닫기: 누락되었거나 형식이 잘못되면 무효로 처리

테스트 가능하게 만드세요. 검증을 작은 함수에 넣고 정상/비정상 샘플로 테스트를 작성하세요. 흔한 시간 낭비는 파싱된 JSON에 서명하는 것입니다(원본 바이트에 서명해야 함).

시크릿 회전을 처음부터 계획하세요. 전환 중에는 두 개의 활성 시크릿을 지원하세요: 최신 시크릿을 먼저 시도하고 이전 시크릿으로 폴백합니다.

검증 실패 시에는 디버깅에 충분하지만 시크릿을 유출하지 않는 수준으로 기록하세요: 공급자 이름, 타임스탬프(너무 오래되었는지 여부 포함), 서명 버전, 요청/상관 ID, 그리고 원본 바디의 짧은 해시(본문 자체는 아님).

중복 부작용 없는 재시도와 멱등성

재시도는 정상입니다. 공급자는 타임아웃, 네트워크 문제, 5xx 응답 시 재시도합니다. 시스템이 작업을 완료했더라도 공급자는 응답을 받지 못했다면 같은 이벤트를 다시 보낼 수 있습니다.

어떤 응답이 "재시도"를 의미하는지 미리 결정하세요. 많은 팀은 다음 규칙을 사용합니다:

- 2xx: 수락, 재시도 중지

- 4xx: 구성 또는 요청 문제, 보통 재시도 중지

- 408/429/5xx: 일시적 실패 또는 속도 제한, 재시도

멱등성(idempotency)은 같은 이벤트를 여러 번 처리해도 부작용이 반복되지 않도록 합니다(두 번 청구되거나 주문이 중복 생성되거나 이메일이 두 번 전송되는 것 방지). 웹훅을 적어도 한 번 이상 보장되는 전달(at-least-once)으로 다루세요.

실용적인 패턴은 들어온 이벤트의 고유 ID와 처리 결과를 저장하는 것입니다. 반복 전달 시:

- 성공이었다면 2xx를 반환하고 아무 작업도 하지 않음

- 실패했다면 내부 처리를 재시도하거나 재시도가 가능한 상태를 반환

- 진행 중이면 병렬 작업을 피하고 짧은 "accepted" 응답을 반환

내부 재시도의 경우 지수 백오프를 사용하고 시도 횟수를 제한하세요. 제한을 넘기면 마지막 오류와 함께 "검토 필요" 상태로 옮기세요. AppMaster에서는 이벤트 ID와 상태를 저장하는 작은 테이블과 재시도를 예약하고 반복 실패를 라우팅하는 Business Process로 이 패턴을 깔끔하게 구현할 수 있습니다.

지원팀이 문제를 빠르게 해결할 수 있게 하는 재생 도구

재시도는 자동이고 재생은 의도적입니다.

재생 도구는 "보낸 것 같다"는 상태를 정확히 동일한 페이로드로 다시 테스트할 수 있게 합니다. 그리고 안전하려면 두 가지가 충족되어야 합니다: 멱등성과 감사 추적입니다. 멱등성은 이중 청구, 이중 배송, 이중 이메일을 방지하고, 감사 추적은 누가 무엇을 재생했는지와 결과를 보여줍니다.

단일 이벤트 재생 vs 기간 기반 재생

단일 이벤트 재생은 일반적인 지원 사례입니다: 한 고객의 실패한 이벤트 하나를 수정 후 재전송. 기간 기반 재생은 사고 대응용입니다: 공급자 장애가 특정 시간대에 있었고 그 동안 실패한 모든 것을 다시 보내야 할 때 사용합니다.

선택 조건을 단순하게 유지하세요: 이벤트 타입, 시간 범위, 상태(실패, 타임아웃, 전달되었지만 미확인)를 기준으로 필터링하고 단일 이벤트나 배치를 재생하세요.

사고 방지를 위한 가드레일

재생은 강력하지만 위험하지 않아야 합니다. 몇 가지 안전 장치:

- 역할 기반 접근 제어

- 목적지별 속도 제한

- 재생 사유를 저장하는 필수 메모

- 대량 재생에 대한 선택적 승인

- 전송 없이 검증만 하는 드라이런 모드

재생 후에는 원본 이벤트 옆에 결과를 표시하세요: 성공, 여전히 실패(최신 오류 포함), 또는 멱등성으로 감지된 무시(중복).

사고 시 유용한 이벤트 로그

웹훅이 사고 중에 깨지면 몇 분 내에 답을 얻어야 합니다. 좋은 로그는 명확한 이야기를 합니다: 무엇이 도착했는지, 무엇을 했는지, 어디서 멈췄는지.

수신한 원본 요청을 그대로 저장하세요: 타임스탬프, 경로, 메서드, 헤더, 원본 바디. 공급자가 필드를 변경하거나 파서가 데이터를 잘못 읽을 때 원본 페이로드가 근거가 됩니다. 저장하기 전에 민감한 값을 마스킹하세요(Authorization 헤더, 토큰, 필요하지 않은 개인/결제 데이터).

원본 데이터만으로는 충분하지 않습니다. 파싱된 검색용 뷰도 저장하세요: 이벤트 타입, 외부 이벤트 ID, 고객/계정 식별자, 관련 객체 ID(invoice_id, order_id), 내부 상관 ID. 이 덕분에 지원팀은 "고객 8142의 모든 이벤트"를 페이로드를 열지 않고 찾을 수 있습니다.

처리 중에는 일관된 문구로 짧은 단계 타임라인을 유지하세요. 예: "validated signature", "mapped fields", "checked idempotency", "updated records", "queued follow-ups".

보유 기간(retention)은 중요합니다. 실제 지연과 분쟁을 커버할 만큼 충분히 보관하되 영구 보관은 피하세요. 원본 페이로드를 먼저 삭제하거나 익명화하고 가벼운 메타데이터는 더 오래 보관하는 것을 고려하세요.

단계별: 디버그 가능한 웹훅 파이프라인 구축

수신기를 명확한 체크포인트가 있는 작은 파이프라인처럼 구축하세요. 모든 요청은 저장된 이벤트가 되고, 모든 처리 시도는 하나의 어탬텀프트가 되며, 모든 실패는 검색 가능해야 합니다.

수신 파이프라인

HTTP 엔드포인트를 수집(intake) 용도로만 취급하세요. 초기에 최소한의 작업만 하고 처리를 워커로 옮겨 타임아웃이 미스터리한 동작을 만들지 않도록 하세요.

- 헤더, 원본 바디, 수신 타임스탬프, 공급자 캡처

- 서명 검증(또는 명확한 "검증 실패" 상태 저장)

- 안정적인 이벤트 ID로 키를 잡아 처리 큐에 등록

- 워커에서 멱등성 검사와 비즈니스 액션으로 처리

- 최종 결과(success/failure)와 도움이 되는 오류 메시지 기록

실무에서는 웹훅 이벤트당 한 행, 처리 시도당 한 행의 두 가지 핵심 레코드를 두는 것이 좋습니다.

견고한 이벤트 모델 예: event_id, provider, received_at, signature_status, payload_hash, payload_json(또는 raw payload), current_status, last_error, next_retry_at. 시도 기록은 attempt_number, started_at, finished_at, http_status(해당 시), error_code, error_text 등을 저장할 수 있습니다.

데이터가 준비되면 간단한 관리자 페이지를 추가해 지원팀이 이벤트 ID, 고객 ID, 시간 범위로 검색하고 상태별로 필터링할 수 있게 하세요. 단순하고 빠르게 유지하세요.

패턴 기반 알림을 설정하세요. 예: "공급자가 5분 동안 10회 실패" 또는 "이벤트가 failed에 멈춤" 같은 패턴.

발신 측 기대사항

발신 쪽을 제어할 수 있다면 세 가지를 표준화하세요: 항상 이벤트 ID 포함, 항상 동일한 방식으로 페이로드 서명, 재시도 정책을 명확한 언어로 공개. 파트너가 "보냈다"고 주장할 때 당신의 시스템에 아무 것도 없다고 할 불필요한 소모를 줄입니다.

예: 결제 웹훅이 'failed'에서 'fixed'까지 재생으로 처리되는 흐름

흔한 패턴은 Stripe 웹훅이 주문 레코드를 만들고 영수증을 이메일/SMS로 보내는 것입니다. 하나의 이벤트가 실패하면 고객이 청구되었는지, 주문이 생성되었는지, 영수증이 발송되었는지 아무도 모르게 됩니다.

현실적인 실패 예: Stripe 서명 시크릿을 회전시켰습니다. 몇 분 동안 엔드포인트가 여전히 이전 시크릿으로 검증하려 해서 Stripe는 이벤트를 보내지만 서버는 401/400으로 거부합니다. 대시보드에는 "webhook failed"라고 뜨고 앱 로그에는 단지 "invalid signature"만 남습니다.

좋은 로그는 원인을 명확히 합니다. 실패한 이벤트의 레코드는 안정적 이벤트 ID와 함께 불일치를 좁힐 수 있는 충분한 검증 세부 정보를 보여야 합니다: 서명 버전, 서명 타임스탬프, 검증 결과, 명확한 거부 사유(잘못된 시크릿 vs 타임스탬프 드리프트). 회전 중에는 어떤 시크릿이 시도되었는지(예: "current" vs "previous")를 노출하고 원본 시크릿은 기록하지 않는 것이 도움이 됩니다.

시크릿이 수정되어 짧은 기간 동안 "current"와 "previous"를 허용하게 되면 백로그를 처리해야 합니다. 재생 도구는 다음과 같은 빠른 작업으로 바뀝니다:

- event_id로 이벤트 찾기

- 실패 사유가 해결되었는지 확인

- 이벤트 재생

- 멱등성 확인: 주문은 한 번만 생성되고 영수증은 한 번만 전송됨

- 재생 결과와 타임스탬프를 티켓에 추가

자주 하는 실수와 피하는 방법

대부분의 웹훅 문제는 시스템이 최종 오류만 기록하기 때문에 미스터리하게 느껴집니다. 모든 전달을 소규모 사고 보고서처럼 다루세요: 무엇이 도착했는지, 무엇을 결정했는지, 그 후에 무슨 일이 있었는지.

자주 반복되는 몇 가지 실수:

- 수신에서 재시도까지 전체 라이프사이클(received, verified, queued, processed, failed, retried)을 기록하지 않고 예외만 로깅

- 마스킹 없이 전체 페이로드와 헤더를 저장해 시크릿이나 개인 데이터를 캡처함

- 재시도를 새 이벤트처럼 처리해 중복 청구나 중복 메시지가 발생

- 이벤트가 안전하게 저장되기 전에 200 OK를 반환해 대시보드에는 녹색이지만 실제 작업은 사라짐

실용적인 수정책:

- 최소한의 검색 가능한 요청 레코드와 상태 변경을 저장

- 기본적으로 민감 필드를 마스킹하고 원본 페이로드 접근을 제한

- 멱등성을 코드뿐 아니라 데이터베이스 수준에서 강제

- 이벤트가 안전하게 저장된 후에만 수신을 확인

- 재생을 일회성 스크립트가 아니라 지원되는 워크플로로 구축

AppMaster를 사용한다면 이 구성 요소들은 자연스럽게 플랫폼에 맞아떨어집니다: Data Designer의 이벤트 테이블, 검증 및 처리를 상태 중심으로 처리하는 Business Process, 검색 및 재생을 위한 관리자 UI 등.

빠른 체크리스트 및 다음 단계

매번 같은 기본을 목표로 하세요:

- 모든 이벤트에 고유한 event_id가 있고 원본 페이로드를 수신한 그대로 저장

- 모든 요청에서 서명 검증을 실행하고 실패 시 명확한 이유 포함

- 재시도는 예측 가능하고 핸들러는 멱등성 보장

- 재생은 권한 있는 역할로 제한되고 감사 추적을 남김

- 로그는 event_id, provider id, 상태, 시간으로 검색 가능하며 짧은 "무슨 일이 있었나" 요약 포함

이 중 하나만 빠져도 통합은 여전히 블랙박스가 될 수 있습니다. 원본 페이로드를 저장하지 않으면 공급자가 보낸 것을 증명할 수 없습니다. 서명 실패가 구체적이지 않으면 누구 탓인지 논쟁하는 데 몇 시간을 허비합니다.

빠르게 모든 구성요소를 수작업으로 코딩하지 않고도 이런 시스템을 만들고 싶다면 AppMaster가 데이터 모델, 처리 흐름, 관리자 UI를 한곳에서 조립하는 데 도움을 줄 수 있습니다.