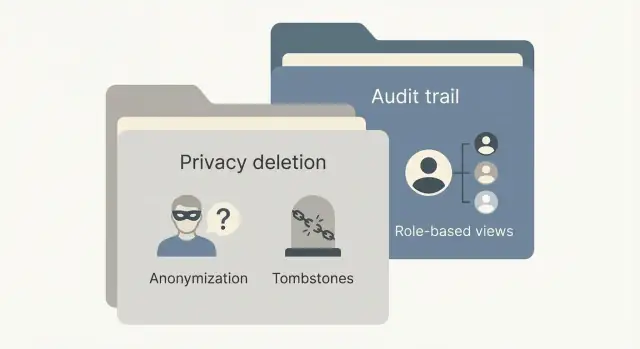

Xóa dữ liệu riêng tư và nhu cầu kiểm toán: các mô hình thỏa hiệp thực tế

Việc cân bằng xóa dữ liệu cá nhân và nhu cầu kiểm toán có thể đạt được bằng các mô hình thực tế như ẩn danh, tombstone và chế độ xem lịch sử hạn chế mà không làm gián đoạn vận hành.

Tại sao yêu cầu xóa mâu thuẫn với kiểm toán và báo cáo

Mọi người có quyền yêu cầu xóa dữ liệu của họ. Các nhóm cũng có lý do chính đáng để giữ các hồ sơ mà họ có thể tin cậy. Mâu thuẫn xuất hiện khi "xóa hết" va chạm với công việc hàng ngày như hoàn tiền, kiểm tra gian lận, kiểm toán thuế, chargeback và theo dõi hỗ trợ.

Kiểm toán và báo cáo phụ thuộc vào giả định là quá khứ không được thay đổi. Tài chính cần tổng khớp với đóng sổ tháng trước. An ninh cần hiểu chuyện gì đã xảy ra trong một sự cố. Vận hành cần giải thích lý do hủy đơn hoặc vì sao quyền được cấp. Nếu một yêu cầu xóa loại bỏ hoặc thay đổi các trường quan trọng, những câu chuyện đó có thể gãy và báo cáo sẽ không khớp với những gì đã được chấp thuận trước đó.

Mâu thuẫn này thường hiện ra ở những chỗ nhỏ và lộn xộn:

- Một nhân viên support thấy chuỗi ticket nhưng danh tính khách hàng đã biến mất, nên họ không thể xác minh lịch sử đồng ý.\n- Một báo cáo tài chính tính đúng tổng, nhưng một hoá đơn tham chiếu đến bản ghi khách hàng đã không còn, nên kiểm toán viên báo lỗi.\n- Nhóm an ninh thấy "User deleted" trong log, nhưng không thể liên kết các sự kiện giữa hệ thống để xác nhận gì đã được truy cập.

"Đủ tốt" hiếm khi là "giữ mọi thứ mãi mãi" hoặc "xoá mọi dấu vết." Mục tiêu thực tế là xoá hoặc vô danh hóa dữ liệu cá nhân bạn không còn cần, trong khi giữ một hồ sơ tối thiểu và có cơ sở cho nghĩa vụ pháp lý và tính toàn vẹn hệ thống. Mấu chốt là tách những gì bạn cần để chứng minh (một sự kiện đã xảy ra, một khoản thanh toán đã thực hiện, một chính sách đã được chấp nhận) khỏi những gì nhận diện một người (tên, email, điện thoại, địa chỉ, định danh thiết bị).

Một vài câu hỏi giúp đặt chuẩn:

- Cái gì bắt buộc phải lưu theo luật (thuế, kế toán, lao động), và trong bao lâu?

- Cái gì cần lưu cho an ninh (gian lận, lạm dụng, điều tra), và trong bao lâu?

- Cái gì chỉ có thể lưu ở dạng vô danh?

- Ai có thể truy cập lịch sử được giữ, và cần phê duyệt gì?

Đây không phải là quyết định chỉ của product. Pháp chế xác định quy tắc lưu và xóa. An ninh xác định log cần gì và ai có thể xem. Vận hành và tài chính xác định những gì phải duy trì để hoạt động. Product và engineering quyết định cách triển khai mà không tạo ra lỗ hổng.

Thuật ngữ chính trước khi chọn mẫu

Các nhóm thường nhầm lẫn các loại dữ liệu và các dạng "lịch sử." Xác định từ ngữ sớm sẽ tránh một quy trình trông hợp lệ nhưng lại phá vỡ báo cáo, hỗ trợ hoặc tài chính.

Dữ liệu cá nhân là bất cứ thứ gì có thể nhận diện một người trực tiếp hoặc gián tiếp. Bao gồm các trường rõ ràng như tên, email, điện thoại, địa chỉ, nhưng cũng có các định danh thiết bị, địa chỉ IP và ghi chú văn bản tự do có nhắc tới ai đó. Ngay cả ID khách hàng duy nhất cũng có thể là dữ liệu cá nhân nếu nó có thể ánh xạ trở lại một người.

Hồ sơ doanh nghiệp là tài liệu bạn có thể cần giữ cho vận hành hoặc lý do pháp lý, như hoá đơn, xác nhận thanh toán, hồ sơ vận chuyển hoặc metadata hợp đồng. Những hồ sơ này thường chứa dữ liệu cá nhân, vì vậy "giữ hoá đơn" thường có nghĩa là "giữ hoá đơn, nhưng xoá hoặc thay thế phần nhận diện người."

Các thuật ngữ thường gặp liên quan đến xóa:

- Hard delete: dòng bị xoá khỏi cơ sở dữ liệu và không còn truy cập được.\n- Soft delete: dòng vẫn tồn tại, nhưng được đánh dấu đã xóa và ẩn trên hầu hết màn hình.\n- Pseudonymization: các định danh được thay bằng placeholder, nhưng bạn vẫn có thể tái nhận dạng sau này bằng khoá hoặc bảng ánh xạ.\n- Anonymization: các định danh bị xoá theo cách khiến việc tái nhận dạng không khả thi một cách hợp lý.

Audit logs, activity history và bảng analytics cũng khác nhau.

- Audit logs trả lời "ai đã thay đổi gì, và khi nào" và thường là append-only.\n- Activity history là timeline hiển thị cho người dùng (ticket được cập nhật, email đã gửi, thay đổi trạng thái).\n- Bảng analytics dùng cho báo cáo tổng hợp và hiếm khi cần định danh trực tiếp.

Retention windows là giới hạn thời gian bạn đặt cho việc giữ dữ liệu. Legal hold là ngoại lệ tạm dừng việc xóa vì một cuộc điều tra, tranh chấp hoặc yêu cầu quy định.

Một bài kiểm tra quyết định đơn giản: điều gì vẫn phải được chứng minh sau khi xóa (thanh toán, phê duyệt, quyền truy cập), và điều gì có thể bị loại bỏ hoặc tổng quát hoá mà không phá vỡ bằng chứng đó?

Mẫu 1: Ẩn danh và biệt danh hóa (pseudonymization) cẩn trọng

Đôi khi bạn không thể xoá hoàn toàn một bản ghi mà không phá vỡ vận hành. Hoá đơn có thể bắt buộc cho thuế. Ticket hỗ trợ có thể cần cho đánh giá chất lượng. Sự kiện an ninh có thể cần cho phản ứng sự cố. Trong những trường hợp đó, thay thế dữ liệu cá nhân an toàn hơn là xoá toàn bộ dòng.

Ẩn danh (anonymization) nghĩa là không thể hiện thực hồi phục về người. Pseudonymization nghĩa là có thể, nhưng chỉ với dữ liệu bổ sung (như bảng ánh xạ). Với nhiều nhóm, pseudonymization là giải pháp trung gian thực tế, nhưng phải được xử lý như dữ liệu nhạy cảm vì nó giữ đường dẫn quay lại nhận diện.

Bắt đầu với các trường nhận diện trực tiếp, sau đó xử lý các trường có thể "rò" danh tính qua nội dung.

Cần ẩn danh những gì trước

Tập trung vào các định danh trực tiếp (tên, email, số điện thoại, địa chỉ) và các định danh gián tiếp phổ biến (ID thiết bị, ID quảng cáo, IP, vị trí chính xác). Sau đó xử lý danh mục khó nhất: văn bản tự do.

Văn bản tự do là nơi nhiều kế hoạch xóa thất bại. Ngay cả khi bạn xoá các trường có cấu trúc, một ghi chú support vẫn có thể ghi: "John từ ACME gọi từ +1..." Nếu bạn giữ văn bản tự do, hãy cân nhắc quy tắc gạch mờ hoặc chuyển nó sang kho lưu trữ riêng với thời hạn ngắn hơn. File đính kèm và hình ảnh cần cùng mức cảnh giác: khuôn mặt, giấy tờ tuỳ thân và chữ ký thường xuất hiện ở những nơi không ai lường trước.

Giữ tính duy nhất mà không giữ danh tính

Báo cáo và loại trùng thường cần độ ổn định: "đây có phải cùng khách hàng như trước không?" mà không biết đó là ai. Các lựa chọn phổ biến gồm băm có salt bí mật, tokenization (token ngẫu nhiên), hoặc bảng ánh xạ.

Nếu bạn giữ bảng ánh xạ, coi nó như tài sản rủi ro cao. Giới hạn truy cập, log mọi lần truy cập, và cân nhắc tách quyền để việc tái nhận dạng yêu cầu phê duyệt rõ ràng. Nếu không, mẫu này sẽ sụp đổ thành "chúng tôi vẫn thấy mọi thứ thôi" và phá mục tiêu.

Ví dụ cụ thể: giữ bản ghi order, nhưng thay customer_name và email bằng token. Giữ trường quốc gia cho báo cáo thuế, và lưu hash có salt của email gốc cho việc dedupe.

Bài kiểm tra then chốt là thực tế: sau thay đổi, một nhân viên bình thường có thể làm công việc của họ (tổng tài chính, đếm ticket, tỷ lệ gian lận) mà không thể nhận diện người không?

Mẫu 2: Tombstone thay vì bản ghi đầy đủ

Bản ghi tombstone là phiên bản trống được tạo ra cho một bản ghi đã xoá để các dữ liệu khác vẫn có thể tham chiếu tới nó. Điều này tránh tham chiếu hỏng trong khi loại bỏ dữ liệu cá nhân.

Nếu bạn hard-delete một khách hàng, hoá đơn, ticket, tin nhắn và log tham chiếu đến khách hàng đó có thể bị lỗi trong báo cáo hoặc ứng dụng. Tombstone giữ nguyên quan hệ để tổng vẫn cộng đúng, ticket vẫn mở, và audit trail vẫn cho thấy có cái gì đó tồn tại, mà không tiết lộ người đó là ai.

Tombstone thường chứa gì

Một tombstone tốt là tối giản: đủ để hệ thống hoạt động và chứng minh rằng việc xóa đã diễn ra, nhưng không đủ để tái nhận diện. Thực tế thường là một trạng thái "đã xoá", dấu thời gian xoá (đôi khi ai phê duyệt), mã lý do và định danh nội bộ cần cho tính toàn vẹn. Nó không nên chứa tên, email, điện thoại, địa chỉ, nội dung tin nhắn, file đính kèm hoặc ghi chú tự do.

Xử lý foreign keys, hoá đơn, ticket và tin nhắn

Hầu hết hệ thống giữ primary key và foreign key nhưng xoá hoặc null các trường chứa dữ liệu cá nhân. Hoá đơn có thể vẫn tham chiếu cùng customer_id, trong khi UI hiển thị "Deleted customer" thay vì tên.

Ticket và tin nhắn cần cẩn trọng hơn vì dữ liệu cá nhân thường xuất hiện trong nội dung. Cách an toàn là giữ các con trỏ quan hệ để báo cáo và join vẫn hoạt động, rồi gạch mờ hoặc xoá các trường nội dung (văn bản tin nhắn, file đính kèm) có thể chứa dữ liệu cá nhân. Nếu thực sự cần một vài chi tiết cho tuân thủ, lưu chúng ở nơi riêng với kiểm soát truy cập chặt hơn.

Khi tombstone không chấp nhận được

Tombstone không phù hợp khi bản ghi tự nó nhạy cảm cao hoặc bị quy định chặt, như thông tin y tế, ID chính phủ, sinh trắc học hoặc lịch sử vị trí chi tiết. Trong những trường hợp đó bạn có thể cần xoá hoàn toàn và chỉ giữ một sự kiện audit không nhận diện (ví dụ: "record deleted at time X" mà không kèm hàng gốc).

Tài liệu hoá tombstone cho kiểm toán viên

Kiểm toán viên thường muốn bằng chứng về kiểm soát, không phải dữ liệu cá nhân. Ghi rõ những gì bị xoá, những gì còn lại và vì sao. Rõ ràng ai có thể xem bản ghi đã xóa, chúng xuất hiện thế nào trong báo cáo và bạn ngăn chặn tái nhận dạng ra sao (ví dụ: cấm ghi chú lý do dạng tự do và dùng mã lý do thay thế).

Mẫu 3: Chế độ xem lịch sử hạn chế và gạch mờ

Đôi khi bạn không cần dữ liệu cá nhân mãi mãi. Bạn cần bằng chứng rằng một hành động đã xảy ra. Mẫu này tách bằng chứng kiểm toán khỏi chế độ xem tiện lợi.

Một tách hợp lý là giữ audit log các sự kiện như "invoice approved" hoặc "refund issued" trong khi lịch sử hiển thị cho người dùng cho thấy ai và chi tiết. Sau khi có yêu cầu xóa, audit log có thể còn lại, nhưng các trường cá nhân hiển thị trong lịch sử sẽ bị gạch mờ hoặc ẩn dựa trên vai trò.

Truy cập theo vai trò: ai thấy gì

Xử lý lịch sử nhạy cảm như một phòng kiểm soát, không phải hành lang chung. Quyết định truy cập dựa trên nhu cầu thực tế. Support có thể cần trạng thái ticket và dấu thời gian, finance có thể cần transaction ID, và cả hai không cần profile đầy đủ.

Một tập quy tắc nhỏ thường đủ: hầu hết nhân viên thấy lịch sử đã gạch mờ theo mặc định; một vai trò nhỏ về privacy hoặc security có thể thấy nhiều hơn nhưng chỉ có lý do; engineer thấy trường kỹ thuật (request IDs, error codes), không thấy văn bản người dùng; và "admin" không nên mặc nhiên có quyền thấy mọi thứ.

Quy tắc gạch mờ cho dữ liệu lộn xộn

Các trường có cấu trúc dễ trống. Văn bản tự do và file là nơi rò rỉ riêng tư xảy ra. Viết quy tắc rõ ràng cho văn bản tự do (loại bỏ email, số điện thoại, địa chỉ), file đính kèm (xóa, hoặc chỉ giữ hash không thể xem cùng loại/tổng kích thước), ghi chú nội bộ và tìm kiếm. Tìm kiếm là một lỗ hổng phổ biến: nếu ai đó vẫn có thể tìm theo email đã xoá, việc che UI không còn ý nghĩa.

Truy cập theo thời hạn giúp khi điều tra: nếu ai đó cần lịch sử chưa gạch mờ, cấp quyền có hạn thời gian, yêu cầu mã lý do và ghi lại nó.

Cũng ghi log mọi lần truy cập vào log. Việc xem lịch sử nhạy cảm nên tạo sự kiện audit riêng: ai xem, bản ghi nào, phần nào được lộ, khi nào và vì sao.

Kiểm tra thực tế: nếu một nhân viên support có thể copy-paste email đã xoá từ ghi chú cũ, thì việc "xóa" của bạn chỉ mang tính hình thức.

Bước theo bước: Thiết kế quy trình xóa mà vẫn giữ kiểm toán tốt

Một quy trình tốt ít liên quan đến một nút "xóa" lớn và nhiều hơn là đưa ra các lựa chọn rõ ràng, rồi chứng minh bạn đã làm đúng.

Bắt đầu bằng việc lập bản đồ nơi dữ liệu cá nhân thực sự tồn tại. Thông thường không chỉ là vài bảng cơ sở dữ liệu. Nó xuất hiện trong log, event analytics, export, file đính kèm và backup.

Rồi xác định kết quả theo loại dữ liệu. Một vài trường phải bị xoá. Một vài trường có thể được ẩn danh. Một vài trường có thể được giữ cho lý do pháp lý hoặc tài chính, nhưng nên tối thiểu và khóa chặt.

Một chuỗi bước mà hầu hết sản phẩm có thể chạy nhất quán:

- Kiểm kê vị trí dữ liệu (bảng chính, log sự kiện, export, backup) và phân công chủ sở hữu cho từng nơi.\n- Đặt quy tắc theo loại dữ liệu: xoá, vô danh, hoặc giữ, kèm lý do và thời hạn lưu.\n- Thêm quy trình tiếp nhận yêu cầu với kiểm tra danh tính (và kiểm tra gian lận nếu tài khoản có thanh toán).\n- Thực thi qua một workflow có thể kiểm toán: phê duyệt khi cần, job nhất quán và dấu thời gian rõ ràng.\n- Viết một biên bản hoàn thành chứng minh công việc mà không lưu lại dữ liệu cá nhân lần nữa.

Điểm cuối cùng là nơi nhiều nhóm vấp. "Giấy chứng nhận xóa" không nên bao gồm email cũ, họ tên đầy đủ, địa chỉ hay ghi chú tự do. Ưu tiên case ID, ID nội bộ bị ảnh hưởng, các hành động đã thực hiện, ai phê duyệt và khung thời gian.

Giám sát các bản sao người ta quên

Ngay cả với workflow DB tốt, dữ liệu cá nhân chui vào kênh phụ. Chú ý tới những nơi thường lộn xộn: export CSV, hộp thư email và luồng chuyển tiếp, file spreadsheet của ops hoặc sales, ticket hỗ trợ và file đính kèm, và công cụ bên thứ ba nhận webhook.

Ví dụ: Xóa một khách hàng trong khi giữ hoá đơn và hồ sơ hỗ trợ dùng được

Một khách hàng yêu cầu bạn xoá tài khoản. Bạn cũng có hoá đơn đã thanh toán (cần cho thuế và tranh chấp chargeback) và một năm ticket hỗ trợ (cần cho chỉ số chất lượng và phân tích bug định kỳ). Đây là xung đột cổ điển "xóa riêng tư vs nhu cầu kiểm toán."

Một phân tách thực tế thường là (giả định cơ sở pháp lý cho phép giữ tài chính trong thời hạn xác định): xoá chi tiết hồ sơ (tên, email, điện thoại), địa chỉ lưu, tuỳ chọn marketing, fingerprint thiết bị và ghi chú tự do có thể chứa thông tin cá nhân; ẩn danh định danh khách hàng trong ticket và analytics bằng token ngẫu nhiên không thể đảo ngược; giữ hoá đơn, trạng thái thanh toán, trường thuế và các tham chiếu tối thiểu cần để chứng minh sự kiện, với truy cập bị giới hạn.

Ticket hỗ trợ là nơi mọi người cảm thấy khó chịu đầu tiên. Nếu bạn hard-delete bản ghi khách hàng, timeline gãy: "Ticket assigned" mất ngữ cảnh, metrics mất bản ghi và cấp trên không thể xem xét cách một vụ việc được xử lý. Một cách sửa phổ biến là tombstone: giữ dòng khách hàng, xoá trường cá nhân và đánh dấu nó đã bị xoá.

Kiểm toán viên vẫn cần bằng chứng rằng việc xóa đã diễn ra, nhưng hầu hết nhân viên không nên thấy dữ liệu nhận diện. Dùng chế độ xem lịch sử hạn chế: agent bình thường thấy trường đã gạch mờ, trong khi một vai trò privacy + finance nhỏ có thể xem lý do lưu và những gì đã thay đổi.

Mục hoàn thành cuối cùng nên đọc được bởi người không phải kỹ sư, ví dụ:

2026-01-25 14:32 UTC: Deletion request completed for Customer ID 18429.

Personal fields removed (name, email, phone, address). Support tickets re-linked to Anon ID A9F3K.

Invoices retained for 7 years due to accounting obligations; access limited to Finance role.

Action approved by Privacy Officer (user: m.lee). Export of retained fields stored.

Lỗi phổ biến và bẫy cần tránh

Một trong những bẫy lớn là coi "soft delete" như lá chắn pháp lý. Ẩn một dòng bằng cờ vẫn để lại dữ liệu cá nhân trong DB, backup, export và log. Nếu chính sách của bạn nói "xoá," cơ quan quản lý thường mong muốn trường cá nhân bị loại bỏ hoặc thay đổi không thể đảo ngược, chứ không chỉ ẩn khỏi UI.

Vấn đề phổ biến khác là xây một bảng lookup "bí mật" ánh xạ ID ẩn danh về người thật, rồi để quá nhiều vai trò truy cập. Nếu bạn thực sự cần đường hồi nhận dạng (ví dụ trong thời gian tranh chấp ngắn), hãy giữ nó giới hạn: thời gian ngắn, truy cập hạn chế và log mạnh.

Các vấn đề lặp lại:

- Quên dữ liệu ngoài DB chính (export, hộp thư, event analytics, CSV cũ).\n- Cho phép trường văn bản tự do lưu dữ liệu cá nhân mà không có kế hoạch gạch mờ.\n- Phá báo cáo bằng cách xoá keys dùng cho join, aggregate và đối chiếu tài chính.\n- Chia sẻ quá rộng audit log khiến "mọi người đều thấy mọi thứ."\n- Không có bằng chứng: chuyện gì đã xảy ra, khi nào và ai phê duyệt.

Văn bản tự do đặc biệt khó vì nó dàn trải dữ liệu cá nhân vào nơi bạn không lường trước. Lên kế hoạch sớm: giới hạn gì được nhập, thêm công cụ gạch mờ và đẩy chi tiết vào trường có cấu trúc nơi bạn kiểm soát được việc lưu giữ.

Cẩn thận với việc xóa làm mất các khoá kinh doanh bạn phụ thuộc. Nếu một hàng hoá đơn join tới customer ID, xoá customer ID có thể phá hỏng tổng cuối tháng. Tombstone và các tham chiếu không nhận diện bảo toàn báo cáo mà không giữ danh tính.

Đừng bỏ qua thiết kế "chứng minh". Khi cơ quan hỏi dữ liệu của ai đó đi đâu, bạn cần câu trả lời không dựa vào ước đoán.

Kiểm tra nhanh trước khi đưa chính sách vào dùng

Trước khi công bố chính sách xóa, làm một chạy thử. Chính sách thất bại khi nó viết rõ nhưng không thể thực hiện nhất quán.

Đảm bảo bạn thực sự tìm được dữ liệu. Dữ liệu cá nhân ẩn trong ghi chú, ticket, log sự kiện, file đính kèm và trường tuỳ chỉnh thêm theo thời gian.

Một checklist ngắn bắt hầu hết vấn đề:

- Bạn có thể định vị mọi dữ liệu cá nhân của một người trên các bảng, log, file và công cụ bên thứ ba bằng một định danh duy nhất không?\n- Bạn có bảng quyết định đánh dấu mỗi trường là xoá, ẩn danh hay giữ (và vì sao)?\n- Nếu dùng tombstone, chúng thật sự tối thiểu và không chứa định danh gián tiếp?\n- Các chế độ xem audit và lịch sử có được giới hạn theo vai trò, và mọi view hoặc export lịch sử nhạy cảm có được log?\n- Bạn có quy tắc cho backup và export (cái gì bị xoá so với cái gì hết hạn), kèm timeline bạn có thể đáp ứng không?

Nếu bất kỳ câu trả lời nào là "không chắc chắn," dừng lại và thắt chặt thiết kế. "Khá chắc" thường có nghĩa ai đó sẽ sau này tìm ra một export bị quên, một bảng analytics cũ, hoặc file đính kèm support vẫn chứa dữ liệu cá nhân.

Bài kiểm tra thực tế là chọn một người thật và truy trace dữ liệu họ từ đầu đến cuối. Ghi mọi nơi nó xuất hiện, rồi mô phỏng yêu cầu: gì thay đổi ngay lập tức, gì thay đổi sau (như backup), và gì còn lại. Nếu đội bạn không làm xong việc này dưới một giờ, workflow chưa sẵn sàng.

Bước tiếp theo: Đưa các mẫu vào product mà không làm chậm đội

Chuyển các quy tắc thành thứ nhỏ, dễ thấy và có thể kiểm thử. Một bảng quyết định một trang hiệu quả: loại dữ liệu -> hành động -> thời hạn lưu -> ai thấy gì sau khi xóa. Viết bằng ngôn ngữ đơn giản và giữ số hành động hạn chế để người ta không tự sáng tạo hành vi mới khi áp lực.

Một kế hoạch nhẹ:

- Soạn bảng quyết định cho các loại dữ liệu hàng đầu của bạn (khách hàng, hoá đơn, ticket, tin nhắn, ID thiết bị).\n- Chọn vài vai trò và định nghĩa truy cập sau xóa (ví dụ: agent, manager, auditor).\n- Lập nguyên mẫu workflow trên một lát nhỏ: profile khách hàng + một bản ghi tài chính + một bản ghi hỗ trợ + sự kiện audit.\n- Chạy một yêu cầu xóa thực tế đầu cuối, bao gồm export và báo cáo.\n- Định nghĩa quy trình cho legal hold và ngoại lệ gian lận, kèm chủ sở hữu rõ ràng.

Nếu bạn triển khai điều này trong AppMaster (appmaster.io), hữu ích khi mô hình hoá lựa chọn lưu giữ trực tiếp trong schema dữ liệu và thực thi chúng bằng Business Processes và màn hình theo vai trò, để xóa không dựa vào ngoại lệ thủ công. Vì AppMaster tái sinh mã nguồn thực khi yêu cầu thay đổi, dễ lặp chính sách lưu giữ mà không để lại logic cũ.

Câu hỏi thường gặp

Hướng tới việc xóa hoặc vô danh hoá không thể đảo ngược các dữ liệu cá nhân bạn không còn cần, trong khi vẫn giữ một hồ sơ tối thiểu chứng minh các sự kiện kinh doanh chính (thanh toán, phê duyệt, quyền truy cập) và giữ cho báo cáo nhất quán. Sự tách thực tế là “chứng minh sự kiện” so với “nhận diện người dùng.”

Hard delete loại bỏ hoàn toàn dòng dữ liệu, có thể phá vỡ khoá ngoại, báo cáo và tham chiếu lịch sử. Soft delete ẩn dòng nhưng thường để lại dữ liệu cá nhân, nên thường không đạt mục tiêu bảo mật trừ khi bạn đồng thời xoá hoặc biến đổi các trường định danh.

Pseudonymization thay thế định danh nhưng vẫn giữ đường quay lại (ví dụ bảng ánh xạ hoặc khoá), nên phải được xử lý như dữ liệu nhạy cảm với kiểm soát truy cập chặt chẽ. Anonymization xoá định danh sao cho không thể tái nhận diện một cách hợp lý — an toàn hơn nhưng khó thực hiện đúng khi dữ liệu có văn bản tự do hoặc mẫu duy nhất.

Văn bản tự do thường chứa tên, email, số điện thoại, địa chỉ và các ngữ cảnh khác vượt qua quy tắc xoá trường có cấu trúc. Nếu bạn giữ văn bản, cần có quy tắc gạch mờ hoặc lưu trữ riêng với thời hạn ngắn hơn và truy cập chặt chẽ; nếu không, việc “xóa” chỉ mang tính hình thức.

Tombstone là một bản ghi giữ chỗ tối giản nhằm duy trì các quan hệ tham chiếu trong hệ thống trong khi loại bỏ dữ liệu cá nhân. Nó cho phép hoá đơn, ticket và log vẫn liên kết tới một ID ổn định, trong khi giao diện hiển thị nhãn trung tính như "Deleted customer."

Chỉ giữ những gì cần cho tính toàn vẹn và bằng chứng: cờ đã xoá, dấu thời gian, mã lý do và các định danh nội bộ cần cho phép nối và đối chiếu. Tránh mọi thứ có thể nhận diện người (tên, email, điện thoại, địa chỉ), nội dung tin nhắn, file đính kèm và ghi chú tự do.

Bắt đầu bằng việc xác định vai trò nào thực sự cần trường lịch sử nào để làm việc. Mặc định gạch mờ cho hầu hết nhân viên; một vai trò riêng về privacy hoặc security có thể thấy thêm, nhưng chỉ với lý do rõ ràng; engineer thấy trường kỹ thuật (request IDs, error codes), không thấy văn bản người dùng; và "admin" không nên mặc nhiên có quyền thấy mọi thứ.

Audit log trả lời “ai đã làm gì và khi nào” và thường là append-only, trong khi lịch sử hiển thị cho người dùng phục vụ tiện lợi và thường chứa chi tiết định danh. Giữ một audit trail tập trung vào sự kiện trong khi gạch mờ nhận diện trong lịch sử người dùng sau khi xóa là cách phổ biến để bảo toàn trách nhiệm mà không lưu giữ dữ liệu cá nhân khắp nơi.

Một biên bản hoàn thành tốt chứng minh các hành động đã thực hiện mà không tái đưa dữ liệu cá nhân. Sử dụng case ID, các ID nội bộ bị ảnh hưởng, hành động đã thực hiện, dấu thời gian, phê duyệt và lý do giữ liệu; tránh lưu email cũ, họ tên đầy đủ, địa chỉ hoặc ảnh chụp màn hình của dữ liệu đã xoá.

Mô hình hoá kết quả lưu giữ trực tiếp trong schema dữ liệu, rồi triển khai quy trình xóa như một tiến trình có thể kiểm toán — xoá hoặc biến đổi các trường cụ thể trong khi giữ các hồ sơ kinh doanh cần thiết. Trong AppMaster, nhóm thường thực thi điều này bằng Business Processes và màn hình theo vai trò để việc xóa nhất quán, có log và không phụ thuộc vào ngoại lệ thủ công.