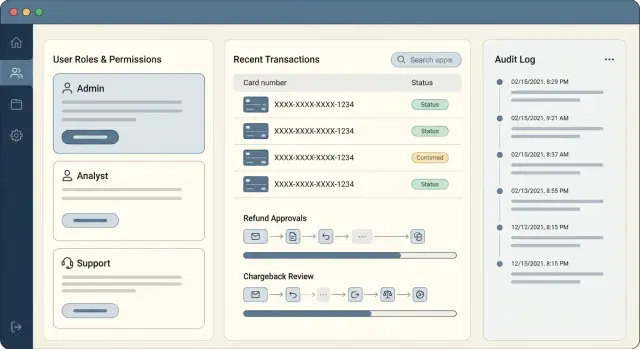

支払い向け内部管理パネルのセキュリティ:役割とワークフロー

役割ごとの最小権限、デフォルトマスク、監査可能なワークフローを備えた支払い向け内部管理パネルの安全設計方法を学びます。返金、紛争、チャージバックの実務的なワークフローも紹介。

支払い管理パネルが危険になる理由

支払い管理パネルは、資金を移動し、機密情報を露出し、通常の顧客フローを上書きできるため強力です。その組み合わせが高リスクな内部ツールを生みます。最も大きな問題は、通常はプレッシャー下で行われる日常的な作業から発生します:サポート担当が誤った返金タイプをクリックする、ファイナンスが十分な文脈なしに承認する、あるいは誰かがシステム外に出してはいけないデータをスプレッドシートにコピーする、などです。

多くの問題は3つのカテゴリに分かれます:ミス、詐欺、漏えい。

ミスには二重返金、誤った顧客への返金、自動支払いをトリガーするステータス変更などが含まれます。詐欺には内部関係者が自分のカードへ返金する、友人がチェックを回避するのを手助けする、あるいは悪い判断を隠すために記録をこっそり編集することなどが含まれます。漏えいには画面でのカード番号や口座情報の完全表示、チャットへのスクリーンショット共有、過度なデータエクスポートなどがあります。

返金、紛争、チャージバックは通常の管理操作より厳格なコントロールが必要です。これらは影響が大きく、期限が厳しいことが多く、部分的な情報やプロセッサーとのやり取りを伴います。ひとつの誤操作が直接的な損失(現金流出)、間接的損失(手数料)、およびコンプライアンス問題を引き起こします。

日常的には「安全」と言えるのは検証できる3つのポイントに集約されます:

- 最小権限:人はその役割に必要なことだけできる。\n- 可視性:機密フィールドはデフォルトでマスクされ、理由があるときだけ表示される。\n- 追跡可能性:重要な操作はすべて、誰が、何を、いつ、なぜ行ったかをログに残す。

これは、サポート、ファイナンスオプス、リスクが協働し、エンジニアがルールを実装しつつチームの速度を落とさないようにする場面で最も重要です。

役割と職務分離:実際の人から始める

安全な支払い管理パネルは、こう問うことから始まります:支払いの問題に対して誰が開始から完了まで触れるのか?

一人がすべてを見て、すべてを変更し、自分の操作を承認できるなら、ひとつのミス(または悪意ある行為)で大きな事故につながります。

多くの組織では共通の役割がいくつかあります:

- サポート担当:顧客の文脈を確認し、ケースを開き、アクションを依頼する

- Payments Ops:返金や紛争対応などの運用アクションを実行する

- ファイナンス:精算、価値の高い支払い/返金の承認、限度管理を行う

- リスク:疑わしいパターンをレビューし、ブロックや例外承認を行う

- チームリード/マネージャー:エスカレーションや正当化付きのオーバーライドを扱う

実用的な職務分離は、権限を「閲覧」「実行」「承認」の3種類に分けることです。

サポートは顧客対応に必要なものを閲覧できますが、返金は実行できません。Payments Ops は実行できますが、特定の操作には承認が必要です。監査担当は読み取り専用で、ログやレポートにアクセスできるがボタンは押せないようにします。

画面を作る前に四目(四眼)ルールを早めに定義してください。候補例としては高額返金、同一顧客への繰り返し返金、紛争申立て後の返金、銀行情報や支払い先の変更などがあります。それ以外はワンステップにしておかないとチームがツールを回避します。

エスカレーション経路は明確かつ迅速にしてください。例:

- 一定金額を超える返金はファイナンス承認へ回す\n- 今月3件目の紛争はリスクレビューへ\n- VIP顧客や特別例外はチームリードへ\n

日常運用が回せるアクセス制御

支払い管理パネルは退屈な瞬間に失敗します:誰かが病欠、採用された新入社員、マネージャーの一時的なレポート欲求、サポートが取引を急いで確認したい場合など。アクセスモデルが運用しにくければ、人は回避策を取ります。

まずは人ではなく役割から始めてください。実際の職務に合う少数の役割(Support Agent、Payments Ops、Finance Manager、Admin)を定義し、ユーザーをその役割に割り当てます。誰かがチームを移ったらカスタム権限を逐一編集するのではなく役割を変更します。

その後、リスクが現実的にあるところだけに細かい権限を追加します。シンプルなパターンは読み取り、変更、承認を分けることです。多くのチームは「エクスポート」を別の権限に分けます。エクスポートは漏えいの一般的経路だからです。

稀な作業には恒久的な権限ではなく一時的な昇格アクセスを使います。例:サポートリードが規制対応で30分だけエクスポート権限を必要とする場合、期限付きで付与し自動で取り消します。

アクセス変更にも明確なワークフローが必要です:

- リクエスト:要求する役割/権限と理由を明記\n- 承認:マネージャーかオーナーが承認(申請者が承認しない)\n- 適用:必要なら開始・終了日時を設定して付与\n- 記録:誰がいつ何を承認したかを残す

サポート作業を阻害しない機密データのマスキング

支払い管理パネルでは、機密フィールドをデフォルトで「表示しない」扱いにすべきです。運用に不要なデータは見せない方がリスクを減らせます。

カードのフル番号(PAN)やCVVのような支払いシークレットは、UI、ログ、エクスポートで決して表示してはいけません。トークンを保存している場合も、誤ってコピーされれば悪用される可能性があるためシークレットとして扱ってください。

その他の項目はまずマスクし、見る理由が明確なときだけ表示するのが実用的です。サポートは顧客や取引を特定するに足る情報を見られるべきですが、データ流出を招くほどの情報は与えないでください。

実用的なデフォルト表示例:

- カード:ブランド+下4桁(有効期限は本当に必要なら表示)\n- 顧客:部分的なメールや電話(例:j***@domain.com)\n- 住所:市区町村/国は表示、番地は隠す\n- ID:内部IDは表示、外部プロセッサーの識別子は必要時のみ表示\n- メモ:自由記述で生のPIIを入れない。構造化フィールドを使う

詳細を確認する必要がある場合は「表示」をアクション化してください。短い理由を必須にし、権限を再確認し、ハイリスクな表示には再認証や上司承認の追加ステップを検討します。表示は時間制限を設け、1分後に自動で再マスクするなどにします。

エクスポートでマスキングが崩れることが多い点に注意してください。CSVで返金レポートを出す場合はデフォルトでマスクされたフィールドを出力し、アンマスクされたエクスポートには別の権限を要求します。スクリーンショットやコピーを完全に防げない以上、ウォーターマークや表示・エクスポートの監査記録を併用して事故を減らします。

返金・紛争・チャージバックのデータモデルの基本

支払いオペレーションは、データモデルが地味で一貫していると楽になります。目的は、数か月後でも1つの場所でケースを読めるようにすることです。

再利用できるコアなレコードを少数から始めます:

- Customer(支払った人)\n- Payment(元の取引)\n- Refund(部分または全額の返金)\n- Dispute(顧客の銀行やカードネットワークが開いた請求)\n- Chargeback(紛争の結果として資金が移動するケース)

履歴を明確に保つために、Evidence(ファイル、テキスト、期日)とNotes(内部コメント、引き継ぎ、意思決定)という補助オブジェクトを追加してください。

ステータスで混乱が起きやすいです。Refund、Dispute、Chargebackで小さな共通語彙を持たせるとダッシュボードやフィルターが期待通り動きます。一般的な状態は draft、pending approval、submitted、won、lost、reversed などです。細かい差分が必要なら20個のステータスを増やすのではなく理由フィールドを別に追加してください。

各ケースは発生順に何が起きたかを示すタイムラインを持つべきです。「最終更新」だけに頼らないでください。Eventテーブルをモデリングし、重要な変更があるたびにイベントを書き出します:

- created、assigned、approved or denied\n- submitted to processor\n- evidence added\n- deadline changed\n- status changed

外部参照はファーストクラスフィールドとして保存します:PSP/プロセッサーID、Stripeの支払いや紛争ID、ネットワークからのケース番号など。これによりサポートが速く動け、監査時に「どのプロセッサーのケースか」を正確に示せます。

返金・紛争・チャージバックのワークフローデザイン

良いワークフローは、安全なところでは速度を保ち、金銭リスクのある箇所には摩擦を加えます。返金、紛争、チャージバックは同じ支払いレコードを共有していても別トラックとして扱ってください。

返金:速さを保ちつつ制御を

返金は通常サポートやオプスからのリクエストで始まります。次に妥当性確認をします:元のキャプチャ、返金期間、利用可能残高、既に同一取引に開かれた紛争がないかを確認します。

妥当性確認後、金額とリスクに応じた承認ステップを入れます。小額は自動承認、大口は第二者の承認を必要とするなど。その後プロバイダへ返金を送信し、プロバイダ確認で照合し、顧客と内部チームへ通知します。

例:サポートが重複注文で$25の返金を依頼した場合。システムは自動承認の閾値内であることを確認し、紛争がないことを確かめて返金を送信し、プロバイダの返金IDを記録して精算します。

紛争とチャージバック:まず期日を優先

紛争は期日で区切られます。ワークフローは期日と証拠収集を中心に設計してください。取り込み(プロバイダの webhook やオプスフォーム)、証拠収集(注文情報、配送証明、顧客メッセージ)、内部レビュー、提出、結果到着後のステータス更新と会計処理、再試行か返金かクローズかの判断、という流れです。

チャージバックはさらに厳密です。代表提出(representment)ステップや償却ルールを組み込みます。期日が迫っていて証拠が弱い場合は、理由コードをつけた償却判断へ回してください。

ワークフローを安全にするガードレール:

- 金額制限で承認経路を変える\n- 重複検知(同一支払い、同額、同理由)\n- 繰り返し返金を防ぐクールダウン期間\n- 紛争・チャージバックの期限タイマー\n- 提出後は一方向の操作を原則にし、例外は管理者のみ

ステップバイステップ:管理パネルのロジック設計

支払い管理パネルは、クリック間のロジック(誰が何をいつできるか、変更前に何が真でなければならないか)がほとんどです。

まずは各ワークフロー(返金、紛争対応、チャージバック対応)を1ページにマッピングします。各アクションと判断点を列挙し、Support、Risk、Finance、Adminといった実際の役割に結びつけて、例えば「誰が承認後に返金をキャンセルできるのか?」のようなギャップを見つけます。

画面だけでなく、すべてのアクションに権限チェックを置いてください。古いブックマークやエクスポートフロー、別の内部ツールからエンドポイントに直接当たる可能性があります。ルールはアクション自身(approve refund、upload evidence、edit customer email、mark as paidなど)と一緒にあるべきです。

早期に不正な状態を止める検証を追加します:

- 適格性ルール(注文がキャプチャ済みであること など)\n- 時間窓(X日以内で返金可能など)\n- 必須フィールド(理由コード、メモ、証拠ファイル)\n- 金額制限(部分返金はキャプチャ額を超えられない)\n- 状態遷移(既に送信された返金を承認できない)

次に承認とキューを設計します。次に誰が見るかを決めます:サポートがリクエスト作成、一定閾値以上はファイナンス承認、フラグが立ったらリスクレビュー、システムは適切なキューへ振るなど。

最後に通知とタイマーを定義します。紛争は期日が厳しいので特に重要です:

- “紛争が開かれた” アラートを紛争キューへ\n- 証拠がない場合の毎日のリマインダー\n- 残り48時間でのエスカレーション\n- 提出後は編集をロック

実際に使える監査ログとモニタリング

支払い管理パネルは監査トレイル次第で生き残ります。問題が起きたとき、何が起きたかの答えが数分で出ないと困ります。

監査ログはデバッグツールではなくプロダクト機能として扱ってください。すべての機密アクションは、管理UIから編集や削除ができない追記専用イベントを作るべきです。誤りを正す必要がある場合は、古いイベントを修正するのではなく新しいアクションで参照してください。

最低限、各イベントにこれらのフィールドを記録してください:

- Who:ユーザーID、役割、インパーソネーション情報(使用していた場合)\n- What:アクション名と影響を受けたオブジェクト(refund、dispute case、payout など)\n- When/Where:タイムスタンプ、IPアドレス、デバイス/セッションID\n- Before/After:変更された主要フィールド(金額、ステータス、担当者)\n- Why:高リスク操作には理由ノートを必須にする

モニタリングはノイズではなく実際に対応するシグナルに集中させます。対応するアラートをいくつか選び、適切なチャネルへ送って週次で閾値を見直してください。

始めるべき良いトリガー:

- 一定金額以上の返金または通常外の時間帯での返金\n- 同一支払いや顧客に対する繰り返しの差戻し\n- 同一ユーザーによる複数回の権限チェック失敗\n- 支払い関連データの一括エクスポート\n- 証拠がないまま期限が近づいている紛争

日次で使う簡単な運用レポートも追加してください:承認待ち、キューの老朽化(返金/紛争/チャージバック)、期限を逃した件など。

避けるべき一般的なミスと罠

多くの支払いオペレーションの問題はハッカーから来るのではなく、小さな近道が積み重なることで起きます。返金や紛争がうまくいかなくなり、誰もはっきりと説明できない状況が生まれます。

ひとつの罠は「一時的」アクセスがそのまま残ることです。誰かが週末対応で昇格され、その後何か月も権限が残るケースを防ぐには、期限付きアクセスと簡単なレビュースケジュールが必要です。

もうひとつはUIの隠蔽に頼ることです。バックエンドがアクションを受け付けるなら、ボタンを隠すだけではセキュリティになりません。すべての書き込みアクションでサーバー側の権限を強制してください。

コアな支払い事実の編集もリスクがあります。サポートは訂正が必要なことがありますが、金額、通貨、顧客ID、プロセッサー参照を痕跡なく変更すると会計や法務で問題になります。これらはキャプチャ後は不変にし、何か変更が必要なら明示的な調整レコードを使ってください。

繰り返し出る罠:

- 広範すぎる役割(“Ops Admin”がすべてできる)\n- 一貫したステータスモデルがなく、自由記述やチャットに頼る\n- 紛争の期日を誰かのカレンダーで管理している\n- 大口返金に二次承認がない手動返金\n- アクションが監査イベントを生まない

例:担当者が一覧を片付けるためにケースを「解決済み」にするが、プロセッサー側では紛争がまだ“evidence needed”のまま、という状況。内部ステータスとプロセッサーステータスが分かれていないと期日が静かに過ぎる可能性があります。

出荷前の簡単なチェックリスト

支払い管理パネルを日常運用に投入する前に、プレッシャー下で人が実際に何をするかに焦点を当てた最終確認を行ってください。目標は帳面上の完璧なセキュリティではなく、誤クリックの減少、驚きの減少、説明責任の明確化です。

まず役割を見直します。すべての権限が実際の職務要件に紐づいていることを確認し、少なくとも四半期ごとにレビューしてください。エッジケース(新しいサポートレベル、契約者アクセス、一時的なカバー)も含めます。

機密データはデフォルトでマスクします。表示が必要なら理由を必須にして保存し、表示が短時間で自動的に再マスクされるようにし、スクリーンショットによる静かな漏えいを防ぐために画面上で明確に非マスク状態を示してください。

出荷前の短いサニティチェック:

- 役割は四半期ごとにレビューされ、実際の職務に紐づいている\n- 機密フィールドはデフォルトでマスクされ、表示には理由が必要\n- すべての返金、紛争、チャージバック操作が監査イベントを生成する\n- 一定金額以上、反復返金、異常な速度、新しい支払先などは承認が必要\n- キュー、期日、結果が1画面で見える

権限は管理者視点ではなくユーザー視点でテストしてください。各役割について「閲覧できる」「実行できる」両方をカバーする簡単なテストケースを書きます。例:サポート担当は紛争を閲覧しメモを追加できるが、証拠提出や高額返金は実行できない。

例:返金リクエストが紛争に発展するシナリオ

顧客が$79のサブスクリプション更新について返金を求めてきたとします。良い支払い管理パネルはこれをヒーロー的な対応ではなく退屈で再現可能な作業にします。

Tier 1 サポートがケースを開き、メールで検索します。注文状況、タイムスタンプ、支払いフィンガープリントを見られますがカード情報はマスク(ブランド+下4桁のみ)されています。サポートは既に返金済みか紛争があるかは見られますが、全ての請求先詳細は見られません。

次に Ops がケースを引き継ぎます。彼らはプロセッサー取引ID、AVS/CVVの結果コード、返金適格ルールなどより多くの情報を見られますがフルカード番号は見ません。Ops は返金を実行し、ケースを「Refunded - waiting period」にしてノートを追加します:"Refunded in processor, expected to settle in 3-5 business days."(プロセッサーで返金済み、精算に3〜5営業日見込み)。

2週間後、同じ取引について紛争が発生します。ケースは自動で再オープンされ「Dispute received」ステータスで Ops に戻ります。チームリードがタイムラインを確認し、今は財務とコンプライアンスリスクがあるため証拠提出を承認します。

引き継ぎがきれいに保たれる理由:

- 各ステップで短いノートを追加し次の担当者を割り当てる\n- 監査ログが誰が閲覧・変更・承認・エクスポートしたかを捕捉する\n- 紛争パケットは必要なものだけ(領収書、ポリシー文、サポート履歴)を出す

最終結果:返金が紛争申立て後に投稿されたため顧客有利で解決。Ops は「返金+紛争損失」として照合し、台帳フィールドを更新、サポートは返金のタイムラインを顧客に通知して追加の対応は不要であることを伝えます。

次のステップ:設計を実働ツールに変える

まずはルールを平易な言葉で書き、それを実装できる形に落とし込みます。単純な役割対アクションのマトリクスが誠実さを保ち、承認の判断をしやすくします。

1ページに収まるコンパクトなフォーマット:

- 役割(support、payments ops、finance、admin)\n- アクション(view、refund、partial refund、evidence upload、write-off)\n- 閾値(金額制限、日次上限、高リスクトリガー)\n- 承認(誰が承認し、どの順序で)\n- 例外(break-glass アクセスとその許容条件)

ワークフローをプロトタイプする際は、作業がどのように到達し解決されるかを中心に画面を作ってください。キューとタイムラインは生の表より有用です。例えば返金キューにフィルタ(pending approval、waiting on customer、blocked)を設け、ケースのイベントタイムライン(request、approval、payout、reversal)を表示するとチームは余計なデータを見ずに速く動けます。

ひとつのワークフローを端から端まで作ってから他を追加してください。返金は役割チェック、マスクデータ、承認、ノート、監査トレイルなど主要要素に触れるため良い初手です。返金が安定したら同じパターンを紛争やチャージバックに展開します。

重いコーディングを避けたい場合、AppMaster (appmaster.io) のようなノーコードプラットフォームはこの種の内部ツールに実用的です:PostgreSQLデータベースをモデリングし、役割を定義し、承認フローを視覚的な業務プロセスで強制し、その上で本番対応のWeb/モバイルアプリを生成できます。

最初のバージョンは薄く保ってください:1つのキュー、タイムラインを備えたケースページ、承認を強制する安全な操作ボタン1つ。これがプレッシャー下で機能したら、コアロジックを書き直すことなく"欲しい機能"を追加できます。

よくある質問

支払いを移動でき、機密データを露出するため、高リスクと見なされます。まずは役割ごとの最小権限を設定し、高影響の操作には承認ステップを追加し、重要な操作はすべて監査可能にして「何が、なぜ起きたか」を素早く確認できるようにします。

閲覧、実行、承認の3つに権限を分けるとシンプルです。サポートは状況を確認してリクエストを作り、Payments Opsは低リスクの操作を実行し、高額や疑わしい案件は Finance や Risk が承認して一人で危険な変更を完了できないようにします。

人ではなく役割をデフォルトにして、個別のカスタム権限を減らします。本当にリスクがある操作(返金、エクスポート、支払先の変更など)だけ細かく制御し、稀なケースは一時的な昇格で対応します。

UIでボタンを隠すだけでは不十分です。すべての書き込み操作でサーバー側の権限チェックを必須にして、古いブックマークや別ツール経由の呼び出しでもバイパスできないようにします。

フルカード番号やCVVは決して表示しないでください。トークンやその他のシークレットもUI、ログ、エクスポートに出さないこと。必要な場合はデフォルトでマスクし、表示には理由と監査ログを必須にします。

表示はデフォルトではなく意図的な操作にしてください。適切な権限を要求し、短い理由を記録して自動的に再マスクし、表示の記録を監査ログに残すことでデータ流出の追跡を可能にします。

Payment、Refund、Dispute、Chargeback を分け、Notes とイベントタイムラインを持つ単純で一貫したモデルにします。履歴は追記専用にしておけば、数か月後でも事例が読みやすくなります。

低リスクは迅速に処理し、高額や異常パターンは厳しくする。まず妥当性検証(期間、重複、残高等)を入れ、金額やリスクで承認ルートを分け、提出後の編集を制限します。

誰が実行したか、何を変更したか、いつどこから行われたか、変更前後の値、そして高リスク操作では理由を必須にします。管理UI上で追記専用にして、修正は新しいイベントで行うようにします。

期限付きの昇格アクセスを導入して“一時的”権限が残る問題を防ぎ、定期的なアクセスレビューを行ってください。また、キャプチャ後のコア支払い情報を編集させず、調整は別レコードで行うようにすると会計や調査で信頼できる履歴が残ります。