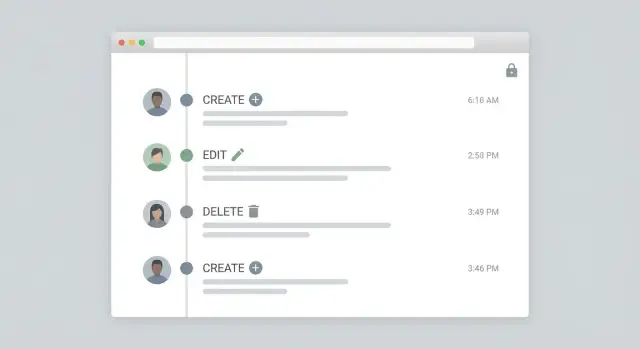

内部ツールの監査ログ:明瞭な変更履歴パターン

内部ツール向けの実践的な監査ログ:CRUDごとに誰がいつ何をしたかを追跡し、差分を安全に保存し、管理者向けのアクティビティフィードを表示します。

なぜ内部ツールに監査ログが必要で、どこが失敗しがちか

多くのチームは何か問題が起きてから監査ログを追加します。顧客が変更を争ったり、財務数値が変わったり、監査人が「誰が承認したのか?」と聞いてきたりする場面です。その時点で始めると、過去を断片的な手がかり(DBのタイムスタンプ、Slackのやり取り、推測)から再構築しようとしてしまいます。

ほとんどの内部アプリにおける「コンプライアンスに十分」は完璧な鑑識システムを意味しません。意味するのは小さな問いに素早く一貫して答えられることです:誰が変更したか、どのレコードか、何が変わったか、いつ起きたか、どこから来たか(UI、インポート、API、自動化)。その明確さが、監査ログを実際に信頼できるものにします。

監査ログが失敗するのはデータベースではなく、カバレッジです。単純な編集では履歴は問題なさそうに見えても、作業が早くなるとすぐに穴が開きます。一般的な落とし穴は一括編集、インポート、定期ジョブ、通常の画面をバイパスする管理操作(パスワードリセットやロール変更など)、そして削除(特にハードデリート)です。

もう一つの失敗はデバッグログと監査ログを混同することです。デバッグログは開発者向けでノイズが多く技術的で一貫性に欠けます。監査ログは説明責任のためのもので、一貫したフィールド、明確な表現、非エンジニアにも見せられる安定したフォーマットが必要です。

実用例:サポートマネージャーが顧客のプランを変更し、その後自動化が請求情報を更新したとします。単に「顧客を更新した」としかログしていないと、誰がやったのか、ワークフローがやったのか、インポートが上書きしたのかが判別できません。

「誰が・何を・いつ」を答える監査ログのフィールド

良い監査ログは一つの目標から始まります:利用者が1件のエントリを読めば何が起きたか推測せずに理解できること。

誰が行ったか

変更ごとに明確なアクターを保存してください。多くのチームは「ユーザーID」で止まりますが、内部ツールでは複数の入口からデータが変わることがよくあります。

スタッフ、サービスアカウント、外部連携の違いを判別できるようにactor typeとactor identifierを含めてください。チームやテナントがある場合はorganizationやworkspaceのIDも保存してイベントが混ざらないようにします。

何が起きてどのレコードか

アクション(作成、更新、削除、復元)とターゲットをキャプチャします。"ターゲット"は人間にわかりやすくかつ正確であるべきです:テーブルやエンティティ名、レコードID、可能なら短いラベル(注文番号など)を付けて一覧性を高めます。

実用的な最小フィールドセット:

- actor_type, actor_id(actor_display_nameがあれば尚良し)

- action と target_type, target_id

- happened_at_utc(UTCで保存するタイムスタンプ)

- source(画面、エンドポイント、ジョブ、インポート)と ip_address(必要なら)

- reason(センシティブな変更のための任意のコメント)

いつ起きたか

タイムスタンプは常にUTCで保存してください。そして管理UIでは閲覧者のローカル時刻で表示します。これでレビュー中の「二人が別の時間を見ていた」議論を避けられます。

ロール変更、返金、データエクスポートのようなハイリスクな操作には"reason"フィールドを追加してください。短いメモ(例:「チケット1842でマネージャーが承認」)だけでも監査トレイルを雑音から証拠に変えます。

データモデルの選択:イベントログ vs バージョン履歴

最初の設計選択は変更履歴の「真実」がどこにあるかです。多くのチームは次のどちらかを選びます:追記のみのイベントログ、またはエンティティごとのバージョン履歴テーブル。

オプション1:イベントログ(追記のみのactionsテーブル)

イベントログはすべての操作を新しい行として記録する単一テーブルです。各行は誰が、いつ、どのエンティティに触れたかと、変更を説明するペイロード(多くはJSON)を保存します。

このモデルは追加が単純で、データモデルが進化しても柔軟です。管理者のアクティビティフィードにも自然にマップされます(フィードは基本的に「最新のイベントが最初」だからです)。

オプション2:バージョン履歴(エンティティごとのバージョン)

バージョン履歴アプローチは Order_history や User_versions のようにエンティティごとに履歴テーブルを作り、更新ごとに完全なスナップショット(または構造化された変更フィールド)とバージョン番号を作成します。

これにより時点でのレポーティング(「このレコードは先週の火曜日にどう見えたか?」)が簡単になります。監査人にもわかりやすく、それぞれのレコードのタイムラインが自己完結的に見える利点があります。

選び方の実務的な指針:

- 検索場所を一か所にしたい、簡単なアクティビティフィードが欲しい、エンティティが増えても摩擦を少なくしたい場合はイベントログを選ぶ。

- レコード単位のタイムラインや時点復元、エンティティごとの差分が頻繁に必要ならバージョン履歴を選ぶ。

- ストレージが気になるなら、フィールドレベル差分のあるイベントログはフルスナップショットより軽いことが多い。

- レポーティングが主目的なら、バージョンテーブルの方がイベントペイロードを解析するより問い合わせが簡単な場合がある。

どちらを選んでも監査エントリは不変(immutable)にしてください:更新も削除も行わないこと。何か間違いがあれば修正を説明する新しいエントリを追加します。

また correlation_id(操作ID)を加えることを検討してください。1つのユーザー操作が複数の変更を引き起こすことはよくあります(例:"ユーザー無効化"がユーザー更新、セッション取り消し、保留タスクのキャンセルを同時に行う)。共通の correlation id があれば、それらの行を1つの読みやすい操作にグループできます。

削除や一括編集を含めてCRUD操作を確実にキャプチャする

信頼できる監査ログは1つのルールから始まります:すべての書き込みは監査イベントも書く単一の経路を通ること。バックグラウンドジョブ、インポート、クイック編集画面など、通常の保存フローをバイパスする更新があるとログに穴ができます。

作成ではアクターとソース(UI、API、インポート)を記録してください。インポートは「誰がやったか」を見失いやすい場所なので、ファイルや連携由来でも明示的な "performed by" 値を保存します。初期値(フルスナップショットや主要フィールドのセット)を保存しておくと、そのレコードがなぜ存在するのかを説明できます。

更新は厄介です。変更されたフィールドだけをログする方法(小さく読みやすく速い)と、保存ごとにフルスナップショットを保存する方法(後で問い合わせしやすいが重い)があります。現実的な妥協策は、通常は差分を保存し、権限や銀行情報、価格ルールのようなセンシティブなオブジェクトにはスナップショットを使うことです。

削除は証拠を消してはいけません。ソフト削除(is_deleted フラグと監査エントリ)を優先してください。ハード削除が不可避なら、先に監査イベントを書き、削除されるレコードのスナップショットを含めて何が削除されたかを証明できるようにします。

復元(undelete)は独立したアクションとして扱ってください。"Restore" は "Update" と同じではなく、分離しておくことでレビューやコンプライアンスチェックが簡単になります。

一括編集では「500件を更新した」といった曖昧な単一エントリは避けてください。後で「どのレコードが変わったのか?」に答えられるだけの詳細が必要です。実用的なパターンは親イベント+レコードごとの子イベントです:

- 親イベント:アクター、使用したツール/画面、フィルタ、バッチサイズ

- レコードごとの子イベント:レコードID、before/after(または変更されたフィールド)、結果(成功/失敗)

- 任意:共通の理由フィールド(ポリシー更新、クリーンアップ、移行)

例:サポートリードが120件のチケットを一括クローズしたとき、親エントリはフィルタ("status=open, older than 30 days")をキャプチャし、各チケットには status open -> closed を示す子エントリが付く、という形です。

ストレージやプライバシーの問題を招かずに何が変わったかを保存する

監査ログは、あまりに多くを保存してゴミの山になるか、あまりに少なくて意味がないかのどちらかに陥りがちです。目標はコンプライアンス上弁護でき、管理者が読みやすい記録を作ることです。

実務的なデフォルトはほとんどの更新でフィールド単位の差分を保存することです。変更されたフィールドだけを、"before" と "after" の値で保存します。これによりストレージを抑えつつ、フィードの可読性も高まります:"Status: Pending -> Approved" は巨大なJSONよりずっとわかりやすいです。

作成、削除、主要なワークフロー遷移についてはフルスナップショットを保持してください。スナップショットは重いですが、誰かが「削除される前の顧客プロフィールは正確にどう見えたか?」と尋ねたときに役立ちます。

機密データにはマスキングルールを設けてください。そうしないと監査テーブルがもう一つの機密データベースになってしまいます。一般的なルール:

- パスワード、APIトークン、秘密鍵は絶対に保存しない(単に"変更された"とログする)

- メールや電話番号などの個人情報は部分マスクまたはハッシュして保存する

- ノートや自由記述フィールドは短いプレビューと"changed"フラグを保存する

- 関連オブジェクトはそのままコピーするのではなく参照(user_id, order_id)をログする

スキーマの変更も監査履歴を壊すことがあります。フィールド名が後で変更・削除された場合に備えて、元のフィールドキーと一緒に "unknown field" のような安全なフォールバックを保存してください。削除されたフィールドについては最後に既知だった値を保持しつつ "field removed from schema" とマークして、フィードの正直さを保ちます。

最後に、エントリを人間向けにしてください。生のキー("assignee_id")の横に表示ラベル("Assigned to")を保存し、値(日時、通貨、ステータス名)をフォーマットして表示しやすくします。

手順:アプリのフローに監査ログを実装するパターン

信頼できる監査トレイルは「より多くログを集める」ことではありません。重要なのはどこでも同じ再利用可能なパターンを使い、"一括インポートがログされていなかった" や "モバイルの編集が匿名になっている" といった穴を作らないことです。

1) 監査データモデルを一度だけ設計する

データモデルから始め、あらゆる変更を記述できる小さなテーブル群を作ります。

シンプルに保つ:イベント用テーブル1つ、変更フィールド用テーブル1つ、そして小さなアクターコンテキスト。

- audit_event: id, entity_type, entity_id, action (create/update/delete/restore), created_at, request_id

- audit_event_item: id, audit_event_id, field_name, old_value, new_value

- actor_context(または audit_event 上のフィールド): actor_type (user/system), actor_id, actor_email, ip, user_agent

2) 共有の「Write + Audit」サブプロセスを追加する

再利用できるサブプロセスを作り、次を行います:

- エンティティ名、エンティティID、アクション、before/after の値を受け取る

- ビジネス用の変更をメインテーブルに書き込む

- audit_event レコードを作成する

- 変更されたフィールドを計算して audit_event_item 行を挿入する

ルールは厳格です:すべての書き込み経路がこの同じサブプロセスを呼ぶこと。UIボタン、APIエンドポイント、定期的な自動化、統合などをすべて含みます。

3) サーバー側でアクターと時刻を生成する

"誰" と "いつ" をブラウザに頼らないでください。認証セッションからアクターを読み取り、タイムスタンプはサーバー側で生成します。自動化が実行される場合は actor_type を system にしてジョブ名をアクターラベルとして保存してください。

4) 具体的なシナリオでテストする

単一のレコード(例:顧客チケット)を選んで、作成、2つのフィールドの編集(status と assignee)、削除、復元を行ってください。監査フィードには5つのイベントが表示され、編集イベントの下に2つの更新アイテムがあり、アクターとタイムスタンプが毎回同じ方法で埋まっていることを確認します。

実際に使える管理アクティビティフィードを構築する

監査ログはレビューやインシデント対応で人が素早く読めなければ意味がありません。管理フィードのゴールはシンプルです:「何が起きたか?」を一目で答え、必要に応じて生のJSONに溺れない形で深掘りできるようにすること。

タイムライン表示から始めましょう:最新順で1行が1イベント、そして「Created」「Updated」「Deleted」「Restored」のような明快な動詞を使います。各行にはアクター(人またはシステム)、ターゲット(レコード種別+人に見やすい名前)、時刻を表示します。

実用的な行のフォーマット例:

- 動詞 + 対象: "Updated Customer: Acme Co."(例: 顧客を更新)

- アクター: "Maya (Support)" または "System: Nightly Sync"

- 時刻: 絶対時刻(タイムゾーン付き)

- 変更の要約: "status: Pending -> Approved, limit: 5,000 -> 7,500"

- タグ: Updated, Deleted, Integration, Job

「何が変わったか」はコンパクトに保ってください。インラインで1〜3フィールドを示し、ドリルダウンパネル(ドロワーやモーダル)で詳細を示すようにします:before/after 値、リクエストソース(web、mobile、API)、理由/コメントなどです。

フィルタリングはフィードを使い物にするために重要です。実際の質問に応えるフィルタに注力してください:

- アクター(ユーザーやシステム)

- オブジェクト種別(Customers, Orders, Permissions)

- アクション種別(Create/Update/Delete/Restore)

- 日付範囲

- テキスト検索(レコード名やID)

リンクは権限がある場合のみ表示しましょう。閲覧者が影響を受けたレコードにアクセスできるなら "View record" アクションを表示し、できない場合は "Restricted record" のような安全なプレースホルダを示して監査エントリ自体は見えるままにします。

システムアクションは明確に表示してください。定期ジョブや連携をはっきりラベル付けして、"Danaが削除した" と "Nightly billing syncが更新した" を区別できるようにします。

監査データの権限とプライバシールール

監査ログは証拠であると同時に機密データでもあります。監査ログはアプリ内の別のプロダクトとして扱ってください:明確なアクセスルール、制限、個人情報の取り扱いを定義します。

誰が何を見られるかを決めてください。一般的な分け方は次の通りです:システム管理者はすべてを見られる、部門マネージャーは自分のチームのイベントだけ、レコード所有者は自分が既に見ることができるレコードに紐づくイベントだけを見る、という具合です。アクティビティフィードを公開するなら、スクリーンだけでなくすべての行に同じルールを適用してください。

マルチテナントや部門横断ツールでは行レベルの可視性が重要です。監査テーブルはビジネスデータと同じスコーピングキー(tenant_id, department_id, project_id)を持たせ、同じようにフィルタできるようにします。例:サポートマネージャーは自分のキュー内のチケットの変更は見られるが、人事の給与調整は見てはならない、という設定です。

実務でよく使われる単純なポリシー:

- 管理者:テナント・部門横断でフル監査アクセス

- マネージャー:department_id や project_id で限定された監査アクセス

- レコード所有者:自分が閲覧できるレコードに紐づくイベントのみ閲覧可

- 監査人/コンプライアンス:読み取り専用、エクスポート可、編集不可

- その他:デフォルトではアクセス不可

次にプライバシーです。何が起きたかを証明するのに十分な情報は保持しつつ、ログがデータベースの複製にならないようにします。SSN、医療記録、支払い詳細などの機密フィールドは赤字化(レダクション)を優先してください:フィールドが変更されたことは記録するが実際の古い/新しい値は保存しない、またはハッシュで照合できるようにする、などです。

セキュリティ関連イベント(ログイン試行、MFAリセット、APIキー生成、ロール変更)はビジネス変更とは別の security_audit ストリームに入れ、より厳しいアクセス制御と長い保持期間を設定することを検討してください。

誰かが個人データ削除を要求した場合、監査トレイルを丸ごと消去しないでください。代わりに:

- ユーザープロファイルデータを削除または匿名化する

- ログ内のアクター識別子を安定した代替名(例:"deleted-user-123")に置き換える

- 個人データとして保存されているフィールド値をマスクする

- タイムスタンプ、アクション種別、レコード参照はコンプライアンスのために保持する

保持、整合性、パフォーマンス(コンプライアンス対応)

有用な監査ログは単に「イベントを記録する」だけではありません。コンプライアンスのためには、十分な期間保持したか、事後改ざんされていないか、問い合わせに迅速に応えられるかを証明できる必要があります。

保持:説明できるポリシーを決める

リスクに合ったシンプルなルールから始めてください。多くのチームは日常のトラブルシューティング用に90日、内部コンプライアンス用に1〜3年、規制対象レコードのみ長期を選びます。時計をリセットする基準(通常はイベント時刻)や除外項目(保存すべきでないフィールドを含むログなど)を明確に書いておきましょう。

環境ごとに保持期間を変えるのも一般的です。本番は最長、テストはほとんど不要、という具合です。

整合性:改ざんを難しくする

監査ログは追記のみとして扱ってください。行を更新したり通常の管理者が削除できたりしてはいけません。もし削除が法的要求やデータクリーンアップで真に必要なら、その削除自体もイベントとして記録します。

実用的なパターン:

- サーバーのみが監査イベントを書き、クライアントは書かない

- 通常のロールには監査テーブルの UPDATE/DELETE 権限を与えない

- まれなパージ操作のために別の「break glass」ロールを用意する

- 定期的にアプリ本体データベース外へエクスポートスナップショットを保存する

エクスポート、パフォーマンス、監視

監査人はCSVやJSONを求めることが多いです。日付範囲やオブジェクト種別(Invoice, User, Ticket)でフィルタできるエクスポートを用意しておくと、データベースを手で掘る必要がなくなります。

パフォーマンスのためには検索方法に合わせてインデックスを張ってください:

- created_at(時間範囲クエリ)

- object_type + object_id(一つのレコードの履歴検索)

- actor_id(誰が何をしたか)

監査書き込みが失敗しても気づかないと証拠を失います。簡単なアラートを追加してください:アプリが書き込み処理しているのに監査イベントが一定期間ゼロなら関係者に通知し、大きくエラーをログする、などです。

監査ログを無用にする一般的ミス

一連の問い(誰が、何を、いつ、どこから)に答えられない大量の行を集めるのが一番の無駄です。

トリガーだけに頼るのは罠です。DBトリガーは行が変わったことを記録できますが、ビジネス文脈(どの画面を使ったか、どのリクエストが原因か、どのロールで行ったか、自動ルールかどうか)を見落としがちです。

コンプライアンスと日常の使い勝手を壊す主なミス:

- 機密ペイロード(パスワードリセット、トークン、プライベートノート)をフルで記録する

- 履歴を「訂正するために」監査レコードを編集・削除できるようにする

- CSVインポート、統合、バックグラウンドジョブといった非UIの書き込み経路を見落とす

- アクション名が一貫していない("Updated", "Edit", "Change", "Modify" の混在)ためフィードが読みづらくなる

- 変更時にオブジェクトの人間にわかる名前を保存しておかない(IDだけだと名前は後で変わる)

イベント語彙を早めに標準化してください(例:user.created, user.updated, invoice.voided, access.granted)とし、すべての書き込み経路で必ず1つのイベントを発行させます。監査データは書き込み専用と扱い、誰かが間違った変更をしたら履歴を書き換えるのではなく訂正イベントをログしてください。

すぐ使えるチェックリストと次のステップ

完了を宣言する前にいくつかの速いチェックを行ってください。良い監査ログは最良の意味で退屈です:完全で一貫性があり、何か起きたときに読みやすい。

テスト環境で現実的なデータを使いこのチェックリストを試してみてください:

- すべての作成、更新、削除、復元、一括編集が影響を受けた各レコードにつき正確に1つの監査イベントを生成する(欠損も重複もない)

- すべてのイベントにアクター(ユーザーまたはシステム)、タイムスタンプ(UTC)、アクション、安定したオブジェクト参照(タイプ+ID)が含まれる

- 「何が変わったか」ビューが読みやすい:フィールド名が明確、old/new 値が表示、機密フィールドはマスクまたは要約されている

- 管理者が時間範囲、アクター、アクション、オブジェクトでフィルタでき、レビュー用にエクスポートできる

- ログは改ざんしにくい:ほとんどのロールで書き込み専用、監査ログ自体の変更はブロックまたは別途監査される

内部ツールをAppMaster (appmaster.io) で構築する場合、カバレッジを高く保つ実用的な方法はUIアクション、APIエンドポイント、インポート、自動化を同じBusiness Processパターンに通すことです。そうすれば画面やワークフローが変わってもCRUD監査トレイルは一貫して維持されます。

まずはチケット、承認、請求変更のような重要なワークフロー1つから始め、アクティビティフィードを読みやすく整えてから、すべての書き込み経路が予測可能で検索可能な監査イベントを出すまで拡張してください。

よくある質問

ツールが実際のデータを変更できるようになったらすぐに監査ログを入れてください。最初の紛争や監査要求は、多くの場合想定より早く起きます。後から履歴を埋めるのはほとんど推測作業になります。

有用な監査ログは「誰が」「どのレコードに」「何を」「いつ」「どこから(UI、API、インポート、ジョブ)」を素早く答えられることです。これらのうち一つでもすぐに答えられなければ、ログは信頼されません。

デバッグログは開発者向けでノイズが多く一貫性に欠けることが多いです。監査ログは説明責任のためのもので、安定したフィールド、明確な文言、非エンジニアにも見せられる形式が必要です。

通常の編集をログしていても穴があくのは、更新が通常の編集画面以外で起きる場合です。よく見落とされるのは一括編集、インポート、定期ジョブ、管理者のショートカット、削除などです。

アクタータイプとアクター識別子を保存してください。単にユーザーIDだけだと、スタッフが行ったのかシステムジョブやサービスアカウント、外部連携が行ったのかが区別できません。これで「誰かがやった」曖昧さを避けられます。

データベースにはUTCでタイムスタンプを保存し、管理UIでは閲覧者のローカル時刻で表示してください。これによりタイムゾーンに関する議論を避けられます。

検索を1か所で行いたい、活動フィードを簡単に作りたいならappend-onlyのイベントログがおすすめです。単一レコードの時点復元を頻繁に行いたいならバージョン履歴が便利です。多くのアプリでは、フィールド単位の差分を持つイベントログで十分で、ストレージ負荷も抑えられます。

証拠を消さないためにソフト削除(is_deleted フラグ+監査イベント)を優先してください。ハード削除が必要なら、先に監査イベントを書き、削除前のスナップショットを含めて何が削除されたかを証明できるようにします。

更新はフィールド単位の差分をデフォルトにし、作成や削除、重要なワークフロー遷移だけスナップショットを保持するのが実用的です。機密フィールドは値を保存せず「変更された」と記録するか、マスク/ハッシュで取り扱ってください。

すべての書き込み経路が監査イベントを出すように、1つの共通の「書き込み+監査」パスを作って強制してください。UI、API、インポート、バックグラウンドジョブをすべてこのフロー経由にすることで穴を防げます。AppMasterではこれを再利用可能なBusiness Processとして実装することが多いです。