บันทึกการตรวจสอบสำหรับเครื่องมือภายใน: รูปแบบประวัติการเปลี่ยนแปลงที่ชัดเจน

บันทึกการตรวจสอบสำหรับเครื่องมือภายในอย่างเป็นทางปฏิบัติ: ติดตามว่าใครทำอะไรเมื่อไหร่ในทุกการเปลี่ยนแปลง CRUD เก็บ diffs อย่างปลอดภัย และแสดงฟีดกิจกรรมแอดมิน

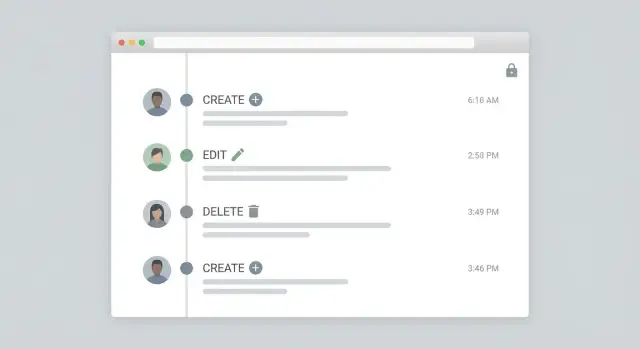

ทำไมเครื่องมือภายในต้องมี audit logs (และจุดที่มักพัง)\n\nทีมส่วนใหญ่จะเพิ่มบันทึกการตรวจสอบหลังจากมีปัญหา ลูกค้าท้าทายการเปลี่ยนแปลง ตัวเลขการเงินเปลี่ยน หรือผู้ตรวจสอบถามว่า "ใครอนุมัติอันนี้?" หากเพิ่งเริ่มตอนนั้น คุณจะพยายามประกอบอดีตจากเบาะแสไม่ครบ: timestamp ฐานข้อมูล ข้อความใน Slack และการเดา\n\nสำหรับแอปภายในส่วนใหญ่ "พอใช้สำหรับการปฏิบัติตาม" ไม่ได้หมายความว่าต้องเป็นระบบนิติวิทยาศาสตร์ที่สมบูรณ์แบบ แต่มันหมายความว่าคุณต้องตอบชุดคำถามเล็ก ๆ ได้เร็วและสม่ำเสมอ: ใครทำการเปลี่ยนแปลง, ระเบียนไหนได้รับผล, อะไรเปลี่ยน, เมื่อเกิดขึ้น, และมาจากที่ไหน (UI, การนำเข้า, API, ออโตเมชัน) ความชัดเจนนี้คือสิ่งที่ทำให้คนเชื่อถือ audit log\n\nจุดที่ audit logs มักล้มเหลวไม่ใช่ฐานข้อมูล แต่มักเป็น coverage ประวัติดูดีสำหรับการแก้ไขเล็ก ๆ แต่จะมีช่องว่างทันทีเมื่องานถูกทำด้วยความเร็ว ผู้กระทำผิดทั่วไปคือการแก้ไขแบบกลุ่ม การนำเข้า งานตามตาราง การกระทำของแอดมินที่ข้ามหน้าจอปกติ (เช่น รีเซ็ตรหัสผ่านหรือเปลี่ยนบทบาท) และการลบ (โดยเฉพาะการลบถาวร)\n\nอีกความล้มเหลวที่พบบ่อยคือการผสมระหว่าง debug logs กับ audit logs Debug logs สร้างขึ้นสำหรับนักพัฒนา: มีเสียงรบกวน เป็นเชิงเทคนิค และไม่สม่ำเสมอ ส่วน audit logs สร้างขึ้นเพื่อความรับผิดชอบ: ฟิลด์คงที่ คำที่ชัดเจน และรูปแบบที่เสถียรซึ่งคุณสามารถแสดงให้คนที่ไม่ใช่วิศวกรดูได้\n\nตัวอย่างใช้งานจริง: ผู้จัดการฝ่ายซัพพอร์ตเปลี่ยนแผนของลูกค้า แล้วออโตเมชันอัปเดตรายละเอียดการเรียกเก็บเงินทีหลัง ถ้าคุณบันทึกแค่ว่า "updated customer" คุณจะบอกไม่ได้ว่าคนทำ หรือ workflow ทำ หรือการนำเข้าทับค่า\n\n## ฟิลด์ของ audit log ที่ตอบว่าใคร อะไร เมื่อไร\n\nการบันทึก audit ที่ดีเริ่มจากเป้าหมายหนึ่งข้อ: คนควรอ่านรายการเดียวแล้วเข้าใจว่าเกิดอะไรขึ้นโดยไม่ต้องเดา\n\n### ใครเป็นผู้กระทำ\n\nเก็บ actor ที่ชัดเจนสำหรับทุกการเปลี่ยนแปลง ทีมส่วนใหญ่หยุดที่ "user id" แต่เครื่องมือภายในมักเปลี่ยนข้อมูลผ่านหลายทาง\n\nรวม actor type และตัวระบุ actor เพื่อให้คุณแยกความต่างระหว่างพนักงาน บัญชีบริการ หรือการผสานจากภายนอกได้ หากมีทีมหรือ tenants ให้เก็บ organization หรือ workspace id ด้วย เพื่อไม่ให้เหตุการณ์ปะปนกัน\n\n### เกิดอะไรขึ้นและกับระเบียนไหน\n\nจับ action (create, update, delete, restore) พร้อมกับ target "Target" ควรทั้งเป็นมิตรกับมนุษย์และแม่นยำ: ชื่อ table หรือ entity, id ของระเบียน, และถ้าเป็นไปได้ label สั้น ๆ (เช่น หมายเลขคำสั่งซื้อ) เพื่อการสแกนที่รวดเร็ว\n\nชุดฟิลด์ขั้นต่ำที่ใช้งานได้จริง:\n\n- actor_type, actor_id (และ actor_display_name หากมี)\n- action และ target_type, target_id\n- happened_at_utc (timestamp เก็บเป็น UTC)\n- source (screen, endpoint, job, import) และ ip_address (เฉพาะเมื่อจำเป็น)\n- reason (คอมเมนต์เพิ่มเติมสำหรับการเปลี่ยนแปลงที่ละเอียดอ่อน)\n\n### เวลาเกิดเหตุ\n\nเก็บ timestamp เป็น UTC เสมอ แล้วแสดงเป็นเวลาท้องถิ่นของผู้ดูใน UI แอดมิน วิธีนี้จะหลีกเลี่ยงข้อถกเถียงเรื่อง "คนสองคนเห็นเวลาต่างกัน" ขณะตรวจสอบ\n\nถ้าคุณจัดการการกระทำความเสี่ยงสูง เช่น การเปลี่ยนบทบาท ส่งเงินคืน หรือการส่งออกข้อมูล เพิ่มฟิลด์ "reason" แม้บันทึกสั้น ๆ เช่น "อนุมัติโดยผู้จัดการใน ticket 1842" ก็สามารถเปลี่ยน audit trail จากเสียงรบกวนเป็นหลักฐานได้\n\n## เลือกรูปแบบข้อมูล: event log กับ versioned history\n\nตัวเลือกการออกแบบแรกคือที่มาของ "ความจริง" ของประวัติการเปลี่ยนแปลง ทีมส่วนใหญ่จะเลือกหนึ่งในสองแบบ: ตารางเหตุการณ์แบบ append-only หรือ ตารางประวัติเวอร์ชันต่อ entity\n\n### ตัวเลือก 1: Event log (ตาราง actions แบบ append-only)\n\nEvent log เป็นตารางเดียวที่บันทึกทุกการกระทำเป็นแถวใหม่ แต่ละแถวเก็บว่าใครทำ เมื่อเกิดอะไรขึ้น ระเบียนใดได้รับผล และ payload (มักเป็น JSON) ที่อธิบายการเปลี่ยนแปลง\n\nโมเดลนี้เพิ่มง่ายและยืดหยุ่นเมื่อตัวแบบข้อมูลเปลี่ยน นอกจากนี้ยังแมปกับฟีดกิจกรรมแอดมินได้อย่างเป็นธรรมชาติ เพราะฟีดคือ "เหตุการณ์ใหม่สุดก่อน"\n\n### ตัวเลือก 2: Versioned history (ประวัติแบบแยกตาม entity)\n\nแนวทาง versioned history สร้างตารางประวัติต่อ entity เช่น Order_history หรือ User_versions โดยทุกการอัปเดตจะสร้าง snapshot เต็ม (หรือชุดที่มีโครงสร้างของฟิลด์ที่เปลี่ยน) พร้อมหมายเลขเวอร์ชัน\n\nวิธีนี้ทำให้การรายงานจุดเวลา ("ระเบียนนี้มีลักษณะอย่างไรเมื่อวันอังคารที่ผ่านมา?") ง่ายขึ้น และอาจรู้สึกชัดเจนสำหรับผู้ตรวจสอบเพราะ timeline ของแต่ละระเบียนเป็นสิ่งที่รวมอยู่ในตัว\n\nแนวทางปฏิบัติในการเลือก:\n\n- เลือก event log หากคุณต้องการที่เดียวให้ค้นหา ฟีดกิจกรรมที่ง่าย และมีแรงเสียน้อยเมื่อตัวเอนทิตีใหม่ปรากฏ\n- เลือก versioned history หากคุณต้องการ timeline ระดับระเบียนบ่อย ๆ หรือมุมมองจุดเวลา หรือ diff ต่อระเบียนที่ง่าย\n- หากพื้นที่เก็บข้อมูลเป็นข้อจำกัด event log ที่เก็บ diff ระดับฟิลด์มักเบากว่า snapshot เต็ม\n- หากการรายงานเป็นเป้าหมายหลัก ตารางเวอร์ชันอาจง่ายต่อการคิวรีมากกว่าการแยก payload ของเหตุการณ์\n\nไม่ว่าคุณจะเลือกแบบใด ให้ทำให้รายการ audit เป็น immutable: ไม่อัปเดต ไม่ลบ หากมีอะไรผิด ให้เพิ่มรายการใหม่ที่อธิบายการแก้ไข\n\nพิจารณาเพิ่ม correlation_id (หรือ operation id) การกระทำของผู้ใช้หนึ่งครั้งมักกระตุ้นการเปลี่ยนแปลงหลายอย่าง (เช่น "ปิดการใช้งานผู้ใช้" จะอัปเดตผู้ใช้ ยกเลิก sessions และยกเลิกงานที่ค้างอยู่) correlation id ร่วมช่วยให้คุณจัดกลุ่มแถวเหล่านั้นเป็นการปฏิบัติการเดียวที่อ่านได้\n\n## จับ CRUD ให้เชื่อถือได้ (รวมทั้งการลบและการแก้ไขแบบกลุ่ม)\n\nการบันทึก audit ที่เชื่อถือได้เริ่มจากกฎหนึ่งข้อ: ทุกการเขียนต้องผ่านเส้นทางเดียวที่เขียนเหตุการณ์ audit ด้วย หากบางอัปเดตเกิดขึ้นในงานพื้นหลัง การนำเข้า หรือหน้าจอแก้ไขด่วนที่ข้าม flow ปกติ ของคุณ ล็อกจะมีช่องว่าง\n\nสำหรับการสร้าง ให้บันทึก actor และ source (UI, API, import) อย่างชัดเจน การนำเข้าคือที่ที่ทีมมักหายตัว "ใครทำ" ดังนั้นให้เก็บค่า "performed by" แม้ข้อมูลมาจากไฟล์หรือการผสาน ก็มีประโยชน์ที่จะเก็บค่านั้น นอกจากนี้ควรเก็บค่าเริ่มต้น (เป็น snapshot เต็มหรือชุดฟิลด์สำคัญ) เพื่ออธิบายว่าทำไมระเบียนถึงมีอยู่\n\nการอัปเดตมีความซับซ้อนกว่า คุณสามารถบันทึกเฉพาะฟิลด์ที่เปลี่ยน (เล็ก อ่านง่าย และเร็ว) หรือเก็บ snapshot เต็มหลังการบันทึกแต่ละครั้ง (ง่ายต่อการคิวรีแต่หนัก) ทางสายกลางที่ปฏิบัติได้คือเก็บ diffs สำหรับการแก้ไขปกติ และเก็บ snapshot เฉพาะวัตถุที่ละเอียดอ่อน (เช่น สิทธิ์ รายละเอียดบัญชีธนาคาร หรือกฎการตั้งราคา)\n\nการลบไม่ควรลบทิ้งหลักฐาน ให้ชอบ soft delete (ธง is_deleted พร้อมเหตุการณ์ audit) หากต้อง hard delete ให้เขียนเหตุการณ์ audit ก่อนและรวม snapshot ของระเบียนเพื่อพิสูจน์สิ่งที่ถูกลบ\n\nการกู้คืน (undelete) ให้มองว่าเป็นการกระทำแยกต่างหาก "Restore" ไม่เหมือนกับ "Update" และการแยกทำให้การทบทวนและการตรวจสอบง่ายขึ้น\n\nสำหรับการแก้ไขแบบกลุ่ม หลีกเลี่ยงรายการเดียวที่คลุมเครือเช่น "updated 500 records." คุณต้องมีรายละเอียดพอที่จะตอบคำถามว่า "รายการใดเปลี่ยนแปลงบ้าง?" ในภายหลัง รูปแบบปฏิบัติได้คือ parent event บวก child event ต่อระเบียน:\n\n- Parent event: actor, เครื่องมือ/หน้าจอ, ตัวกรองที่ใช้ และขนาดชุด\n- Child event ต่อระเบียน: id ของระเบียน, ก่อน/หลัง (หรือฟิลด์ที่เปลี่ยน), และผลลัพธ์ (success/fail)\n- ทางเลือก: ฟิลด์ reason ร่วม (เช่น policy update, cleanup, migration)\n\nตัวอย่าง: หัวหน้าซัพพอร์ตปิด 120 ตั๋วแบบกลุ่ม รายการ parent จะจับตัวกรองว่า "status=open, older than 30 days," และแต่ละตั๋วจะได้ child entry ที่แสดงว่าจาก status open -> closed\n\n## เก็บสิ่งที่เปลี่ยนโดยไม่สร้างปัญหาเรื่องความเป็นส่วนตัวหรือพื้นที่เก็บ\n\nล็อกจะกลายเป็นขยะเร็วเมื่อมันเก็บมากไป (ระเบียนเต็มทุกตัวตลอดไป) หรือเก็บน้อยเกินไป (แค่ "edited user"). เป้าหมายคือระเบียนที่พิสูจน์ได้สำหรับการปฏิบัติตามและอ่านได้โดยแอดมิน\n\nค่าเริ่มต้นที่ปฏิบัติได้คือเก็บ diff ระดับฟิลด์สำหรับการอัปเดตส่วนใหญ่ เก็บเฉพาะฟิลด์ที่เปลี่ยนพร้อมค่า "before" และ "after" วิธีนี้ลดพื้นที่และทำให้ฟีดกิจกรรมสแกนง่าย: "Status: Pending -> Approved" ชัดเจนกว่าบลอบขนาดใหญ่\n\nเก็บ snapshot เต็มสำหรับช่วงเวลาที่สำคัญ: การสร้าง การลบ และการเปลี่ยนงานหลัก Snapshot อาจหนัก แต่ปกป้องคุณเมื่อมีคนถามว่า "โปรไฟล์ลูกค้ามีลักษณะอย่างไรก่อนถูกลบ?"\n\nข้อมูลที่ละเอียดอ่อนต้องมีกฎการมาสก์ มิฉะนั้นตาราง audit จะกลายเป็นฐานข้อมูลสำรองที่เต็มไปด้วยความลับ กฎที่พบบ่อย:\n\n- ห้ามเก็บรหัสผ่าน โทเคน API หรือคีย์ส่วนตัว (บันทึกเป็น "changed" เท่านั้น)\n- มาสก์ข้อมูลส่วนบุคคลเช่น อีเมล/โทรศัพท์ (เก็บบางส่วนหรือค่าแฮช)\n- สำหรับโน้ตหรือฟิลด์ข้อความอิสระ ให้เก็บตัวอย่างสั้น ๆ และธงว่า "changed"\n- บันทึกการอ้างอิง (user_id, order_id) แทนการคัดลอกวัตถุที่เกี่ยวข้องทั้งหมด\n\nการเปลี่ยนแปลงสกีมา (schema changes) ก็ทำให้ประวัติ audit พังได้ หากภายหลังมีการเปลี่ยนชื่อฟิลด์หรือเอาออก ให้เก็บ fallback ปลอดภัยเช่น "unknown field" พร้อมคีย์ฟิลด์เดิม สำหรับฟิลด์ที่ถูกลบ ให้เก็บค่าที่รู้ล่าสุดแต่ทำเครื่องหมายว่า "field removed from schema" เพื่อให้ฟีดยังคงซื่อสัตย์\n\nสุดท้าย ทำให้รายการอ่านง่ายสำหรับมนุษย์ เก็บป้ายแสดงผล ("Assigned to") ควบคู่กับคีย์ดิบ ("assignee_id") และฟอร์แมตค่า (วันที่ สกุลเงิน ชื่อสถานะ)\n\n## รูปแบบทีละขั้นตอน: นำ audit logging เข้าไปใน flow ของแอปคุณ\n\nเส้นทาง audit ที่เชื่อถือได้ไม่ได้หมายถึงการบันทึกมากขึ้น แต่มาจากการใช้แบบแผนเดียวกันซ้ำ ๆ ทุกที่เพื่อไม่ให้เกิดช่องว่างเช่น "การนำเข้าแบบกลุ่มไม่ได้ถูกบันทึก" หรือ "การแก้ไขจากมือถือดูเหมือนไม่มีผู้กระทำ"\n\n### 1) ออกแบบโมเดลข้อมูล audit ครั้งเดียว\n\nเริ่มจากโมเดลข้อมูลของคุณและสร้างชุดตารางเล็ก ๆ ที่อธิบายการเปลี่ยนแปลงใด ๆ ได้\n\nทำให้เรียบง่าย: หนึ่งตารางสำหรับเหตุการณ์ หนึ่งตารางสำหรับฟิลด์ที่เปลี่ยน และ context ของ actor เล็ก ๆ\n\n- audit_event: id, entity_type, entity_id, action (create/update/delete/restore), created_at, request_id\n- audit_event_item: id, audit_event_id, field_name, old_value, new_value\n- actor_context (หรือฟิลด์บน audit_event): actor_type (user/system), actor_id, actor_email, ip, user_agent\n\n### 2) เพิ่ม subprocess "Write + Audit" ร่วมกัน\n\nสร้าง subprocess ที่ใช้ซ้ำได้ซึ่ง:\n\n1) รับชื่อเอนทิตี, id ระเบียน, action, และค่า before/after\n2) เขียนการเปลี่ยนแปลงธุรกิจไปที่ตารางหลัก\n3) สร้างระเบียน audit_event\n4) คำนวณฟิลด์ที่เปลี่ยนและแทรกแถว audit_event_item\n\nกฎคือเข้มงวด: ทุกเส้นทางการเขียนต้องเรียกใช้ subprocess เดียวกันนี้ รวมถึงปุ่ม UI, endpoints API, automations ตามตารางเวลา และการผสานภายนอก\n\n### 3) สร้าง actor และเวลาในเซิร์ฟเวอร์\n\nอย่าเชื่อใจเบราว์เซอร์เรื่อง "who" และ "when" อ่าน actor จากเซสชันการพิสูจน์ตัวตน และสร้าง timestamp ทางฝั่งเซิร์ฟเวอร์ หากงานออโตเมชันรัน ให้ตั้ง actor_type เป็น system และเก็บชื่อ job เป็น actor label\n\n### 4) ทดสอบด้วยสถานการณ์จริงหนึ่งกรณี\n\nเลือกระเบียนเดียว (เช่น ตั๋วลูกค้า): สร้าง แก้ไขสองฟิลด์ (status และ assignee) ลบ แล้วกู้คืน ฟีด audit ของคุณควรแสดงห้าเหตุการณ์ โดยมีสองรายการ update ภายใต้เหตุการณ์การแก้ไข และ actor กับ timestamp ถูกเติมในแบบเดียวกันทุกครั้ง\n\n## สร้างฟีดกิจกรรมแอดมินที่คนจะใช้จริง\n\nAudit log มีประโยชน์เมื่อคนอ่านได้อย่างรวดเร็วระหว่างการทบทวนหรือเหตุการณ์ เป้าหมายของฟีดแอดมินคือ: ตอบคำถาม "เกิดอะไรขึ้น?" ในแวบแรก แล้วให้ดูรายละเอียดลึกลงโดยไม่จมอยู่กับ JSON ดิบ\n\nเริ่มจากเลย์เอาท์ไทม์ไลน์: ใหม่สุดก่อน หนึ่งแถวต่อเหตุการณ์ และคำกริยาชัดเจนเช่น Created, Updated, Deleted, Restored แต่ละแถวควรแสดง actor (คนหรือระบบ), target (ประเภทระเบียนบวกชื่อที่อ่านได้), และเวลา\n\nรูปแบบแถวที่ปฏิบัติได้จริง:\n\n- Verb + object: "Updated Customer: Acme Co."\n- Actor: "Maya (Support)" หรือ "System: Nightly Sync"\n- Time: timestamp แบบ absolute (พร้อมโซนเวลา)\n- Change summary: "status: Pending -> Approved, limit: 5,000 -> 7,500"\n- Tags: Updated, Deleted, Integration, Job\n\nเก็บ "อะไรที่เปลี่ยน" ให้กระชับ แสดง 1-3 ฟิลด์ในบรรทัด แล้วมี panel ละเอียดยิบ (drawer/modal) ให้ดูรายละเอียด: ค่า before/after, แหล่งคำขอ (web, mobile, API), และฟิลด์ reason/comment\n\nการกรองคือสิ่งที่ทำให้ฟีดใช้งานได้หลังสัปดาห์แรก มุ่งไปที่ตัวกรองที่ตอบคำถามจริง ๆ:\n\n- Actor (user หรือ system)\n- ประเภทวัตถุ (Customers, Orders, Permissions)\n- ประเภทการกระทำ (Create/Update/Delete/Restore)\n- ช่วงวันที่\n- การค้นหาข้อความ (ชื่อหรือ ID ของระเบียน)\n\nการลิงก์มีความหมาย แต่ให้แสดงเฉพาะเมื่อได้รับอนุญาต หากผู้ดูมีสิทธิ์เข้าถึงระเบียนที่ได้รับผล ให้แสดง "View record" ถ้าไม่ ให้แสดงข้อความปลอดภัย (เช่น "Restricted record") ในขณะที่ยังคงให้รายการ audit มองเห็นได้\n\nทำให้การกระทำของระบบชัดเจน ป้ายงานตามตารางเวลาและการผสานให้เห็นต่างกันเพื่อให้แอดมินแยกได้ว่า "Dana ลบมัน" กับ "Nightly billing sync อัปเดตมัน"\n\n## สิทธิ์และกฎความเป็นส่วนตัวสำหรับข้อมูล audit\n\nAudit logs เป็นหลักฐาน แต่ก็เป็นข้อมูลที่ละเอียดอ่อนด้วย ปฏิบัติต่อ audit logging เสมือนเป็นผลิตภัณฑ์แยกในแอปของคุณ: กฎการเข้าถึงชัดเจน ขอบเขตชัดเจน และการจัดการข้อมูลส่วนบุคคลอย่างระมัดระวัง\n\nตัดสินใจว่าใครเห็นอะไรได้ แผนแบ่งที่ใช้บ่อยคือ: system admins เห็นทุกอย่าง ผู้จัดการแผนกเห็นเหตุการณ์สำหรับทีมของตน เจ้าของระเบียนเห็นเหตุการณ์ที่เกี่ยวกับระเบียนที่เขาเข้าถึงได้ และผู้ตรวจสอบ/ฝ่ายปฏิบัติตามกฎสิทธิ์ดูได้อย่างเดียว หากคุณแสดงฟีดกิจกรรม ให้ใช้กฎเดียวกันกับทุกแถว ไม่ใช่แค่กับหน้าจอ\n\nการมองเห็นระดับแถวมีความสำคัญในเครื่องมือแบบ multi-tenant หรือข้ามแผนก ตาราง audit ของคุณควรมีคีย์การสโคปเดียวกับข้อมูลธุรกิจ (tenant_id, department_id, project_id) เพื่อให้สามารถกรองได้สอดคล้อง ตัวอย่าง: ผู้จัดการซัพพอร์ตควรเห็นการเปลี่ยนแปลงตั๋วในคิวของเขา แต่ไม่เห็นการปรับเงินเดือนในฝ่าย HR แม้ทั้งสองจะเกิดในแอปเดียวกัน\n\nนโยบายง่าย ๆ ที่ใช้ได้จริง:\n\n- แอดมิน: เข้าถึง audit ได้ทั้งหมดข้าม tenant และแผนก\n- ผู้จัดการ: เข้าถึง audit จำกัดตาม department_id หรือ project_id\n- เจ้าของระเบียน: เข้าถึง audit เฉพาะระเบียนที่เขาดูได้\n- ผู้ตรวจสอบ/ฝ่ายปฏิบัติตาม: อ่านได้อย่างเดียว อนุญาตการส่งออก ห้ามแก้ไข\n- คนอื่น ๆ: ไม่มีสิทธิ์โดยค่าเริ่มต้น\n\nความเป็นส่วนตัวคือครึ่งหลัง เก็บพอพิสูจน์สิ่งที่เกิดขึ้น แต่หลีกเลี่ยงการทำให้ล็อกกลายเป็นสำเนาฐานข้อมูลของคุณ สำหรับฟิลด์ที่ละเอียดอ่อน (SSNs, บันทึกการแพทย์, รายละเอียดการชำระเงิน) ให้ใช้การลบข้อมูล: บันทึกว่าฟิลด์เปลี่ยนแต่ไม่เก็บค่าเก่า/ใหม่ คุณอาจบันทึกว่า "email changed" พร้อมมาสก์ค่าจริง หรือเก็บ fingerprint แฮชเพื่อการยืนยัน\n\nเก็บเหตุการณ์ด้านความปลอดภัยแยกจากการเปลี่ยนแปลงระเบียนธุรกิจ พยายามเก็บการพยายามล็อกอิน การรีเซ็ต MFA การสร้าง API key และการเปลี่ยนบทบาทไว้ใน security_audit ที่มีการเข้าถึงเข้มงวดกว่าและการเก็บนานกว่า การแก้ไขธุรกิจทั่วไป (การอัปเดตสถานะ การอนุมัติ การเปลี่ยนแปลงเวิร์กโฟลว์) อยู่ในสตรีม audit ทั่วไป\n\nเมื่อมีคำขอลบข้อมูลส่วนบุคคล อย่าลบทั้ง audit trail แทนที่จะ:\n\n- ลบหรือทำให้อะโนไนซ์โปรไฟล์ผู้ใช้\n- แทนที่ตัวระบุ actor ในล็อกด้วยชื่อเทียมคงที่ (เช่น "deleted-user-123")\n- ลบค่าฟิลด์ที่เป็นข้อมูลส่วนบุคคล\n- เก็บ timestamps, ประเภทการกระทำ และการอ้างอิงระเบียนสำหรับการปฏิบัติตาม\n\n## การเก็บรักษา ความสมบูรณ์ และประสิทธิภาพสำหรับการปฏิบัติตาม\n\nล็อกที่มีประโยชน์ไม่ใช่แค่ "เราเก็บเหตุการณ์" สำหรับการปฏิบัติตามคุณต้องพิสูจน์สามสิ่ง: เก็บข้อมูลไว้นานพอ มันไม่ได้ถูกเปลี่ยนแปลงหลังจากนั้น และดึงกลับมาได้เร็วเมื่อต้องการ\n\n### การเก็บรักษา: ตัดสินใจนโยบายที่อธิบายได้\n\nเริ่มจากกฎง่าย ๆ ที่ตรงกับความเสี่ยง ทีมหลายแห่งเลือก 90 วันสำหรับการแก้ปัญหาประจำวัน, 1-3 ปีสำหรับการปฏิบัติตามภายใน, และนานกว่านั้นเฉพาะระเบียนที่ถูกกำกับดูแล ระบุชัดว่าอะไรรีเซ็ตนาฬิกา (มักเป็น: เวลาของเหตุการณ์) และอะไรที่ยกเว้น (เช่น ล็อกที่มีฟิลด์ที่คุณไม่ควรเก็บ)\n\nถ้าคุณมีหลายสภาพแวดล้อม กำหนด retention ต่างกันต่อ environment ล็อก production มักต้องเก็บนานสุด; ล็อกทดสอบมักไม่ต้องเก็บ\n\n### ความสมบูรณ์: ทำให้การปลอมแปลงยาก\n\nปฏิบัติต่อ audit logs เป็น append-only อย่าอัปเดตแถว และอย่าให้แอดมินปกติลบ หากต้องลบจริง ๆ (คำขอทางกฎหมาย งานทำความสะอาด) ให้บันทึกการกระทำนั้นด้วยเป็นเหตุการณ์แยก\n\nรูปแบบปฏิบัติได้จริง:\n\n- เซิร์ฟเวอร์เท่านั้นที่เขียนเหตุการณ์ audit, ไม่ใช่ไคลเอนต์\n- ไม่มีสิทธิ์ UPDATE/DELETE บนตาราง audit สำหรับบทบาทปกติ\n- มีบทบาท "break glass" แยกสำหรับการล้างข้อมูลเป็นครั้งคราว\n- snapshot ส่งออกเป็นระยะเก็บไว้นอกฐานข้อมูลแอปหลัก\n\n### การส่งออก ประสิทธิภาพ และการมอนิเตอร์\n\nผู้ตรวจสอบมักขอ CSV หรือ JSON วางแผนการส่งออกที่กรองตามช่วงวันที่และประเภทวัตถุ (เช่น Invoice, User, Ticket) เพื่อไม่ต้องดึงฐานข้อมูลในเวลาที่เลวร้ายที่สุด\n\nสำหรับประสิทธิภาพ ให้ทำดัชนีตามการค้นหาที่ใช้บ่อย:\n\n- created_at (คิวรีช่วงเวลา)\n- object_type + object_id (ประวัติของระเบียนหนึ่งรายการ)\n- actor_id (ใครทำอะไร)\n\nดูแลปัญหาการเขียนล้มเหลวเงียบ หากการเขียน audit ล้มเหลว คุณจะเสียหลักฐานและมักจะไม่รู้ตัว ให้เพิ่มการแจ้งเตือนง่าย ๆ: หากแอปยังประมวลผลการเขียนแต่เหตุการณ์ audit ตกเป็นศูนย์ในช่วงเวลา ให้แจ้งเจ้าของและล็อกข้อผิดพลาดอย่างดัง\n\n## ข้อผิดพลาดทั่วไปที่ทำให้ audit logs ไม่มีประโยชน์\n\nวิธีที่เร็วที่สุดในการเสียเวลาคือเก็บแถวมาก ๆ ที่ไม่ตอบคำถามจริง: ใครเปลี่ยนอะไร เมื่อไร และจากที่ไหน\n\nกับดักหนึ่งคือพึ่งพา database triggers เพียงอย่างเดียว Triggers อาจบันทึกว่ามีการเปลี่ยนแปลงแถว แต่พวกมันมักพลาดบริบททางธุรกิจ: ผู้ใช้ใช้หน้าจอไหน คำขอใดเป็นสาเหตุ บทบาทอะไร และเป็นการแก้ไขปกติหรือนโยบายอัตโนมัติ\n\nความผิดพลาดที่มักทำลายการปฏิบัติตามและการใช้งานในชีวิตประจำวัน:\n\n- บันทึก payload ที่ละเอียดอ่อนเต็มรูปแบบ (รีเซ็ตรหัสผ่าน โทเคน โน้ตส่วนตัว) แทนที่จะเก็บ diff ที่จำเป็นและตัวระบุที่ปลอดภัย\n- ให้คนแก้ไขหรือลบระเบียน audit "เพื่อแก้ประวัติ"\n- ลืมเส้นทางการเขียนที่ไม่ใช่ UI เช่น การนำเข้า CSV การผสาน และงานพื้นหลัง\n- ใช้ชื่อลงเหตุการณ์ไม่สม่ำเสมอเช่น "Updated," "Edit," "Change," "Modify," ทำให้ฟีดอ่านเหมือนเสียงรบกวน\n- บันทึกแค่ object ID โดยไม่มีชื่อที่อ่านได้ในเวลาการเปลี่ยน (ชื่ออาจเปลี่ยนภายหลัง)\n\nทำมาตรฐานคำศัพท์เหตุการณ์ตั้งแต่ต้น (เช่น: user.created, user.updated, invoice.voided, access.granted) และบังคับให้ทุกเส้นทางการเขียนส่งเหตุการณ์เดียว พิจารณาข้อมูล audit เป็นแบบเขียนครั้งเดียว: ถ้ามีคนทำการเปลี่ยนผิด ให้บันทึกการกระทำแก้ไขใหม่แทนการเขียนประวัติใหม่\n\n## เช็คลิสต์ด่วนและขั้นตอนต่อไป\n\nก่อนเรียกว่าจบ ทำการตรวจสอบรวดเร็ว สรุปคือ: บันทึก audit ที่ดีน่าเบื่อในแง่ที่ดีที่สุด: ครบถ้วน สม่ำเสมอ และอ่านง่ายเมื่อเกิดปัญหา\n\nทดสอบในสภาพแวดล้อมทดสอบด้วยข้อมูลสมจริง:\n\n- การสร้าง อัปเดต ลบ กู้คืน และการแก้ไขแบบกลุ่ม ผลิตเหตุการณ์ audit หนึ่งเหตุการณ์ต่อระเบียนที่ได้รับผล (ไม่มีช่องว่าง ไม่มีซ้ำ)\n- ทุกเหตุการณ์มี actor (user หรือ system), timestamp (UTC), action, และการอ้างอิงวัตถุที่เสถียร (type + ID)\n- มุมมอง "อะไรที่เปลี่ยน" อ่านได้: ชื่อฟิลด์ชัดเจน ค่าเก่า/ใหม่แสดง และฟิลด์ละเอียดอ่อนถูกมาสก์หรือสรุป\n- แอดมินกรองฟีดกิจกรรมตามช่วงเวลา actor action และวัตถุ และส่งออกผลลัพธ์เพื่อการทบทวนได้\n- ล็อกแก้ไขได้ยาก: เขียน-อย่างเดียวสำหรับบทบาทส่วนใหญ่ และการเปลี่ยนแปลงกับตาราง audit เองจะถูกบล็อกหรือถูก audit แยกต่างหาก\n\nถ้าคุณกำลังสร้างเครื่องมือภายในด้วย AppMaster (appmaster.io) หนึ่งวิธีปฏิบัติที่ช่วยให้ coverage สูงคือการส่งคำสั่งจาก UI, endpoints API, การนำเข้า และ automations ผ่าน Business Process เดียวกันที่เขียนทั้งการเปลี่ยนแปลงข้อมูลและเหตุการณ์ audit ใน flow เดียวกัน ด้วยวิธีนี้ trail ของ CRUD จะคงที่แม้หน้าจอและเวิร์กโฟลว์เปลี่ยนแปลง\n\nเริ่มเล็กจากเวิร์กโฟลว์ที่สำคัญหนึ่งอย่าง (ตั๋ว การอนุมัติ การเปลี่ยนแปลงบิล) ทำให้ฟีดกิจกรรมอ่านได้ แล้วขยายจนทุกเส้นทางการเขียนส่งเหตุการณ์ audit ที่คาดเดาได้และค้นหาได้

คำถามที่พบบ่อย

เพิ่มบันทึกการตรวจสอบ (audit logs) ตั้งแต่เมื่อตัวเครื่องมือเริ่มสามารถเปลี่ยนข้อมูลจริงได้ จริง ๆ คำขอการตรวจสอบหรือข้อพิพาทมักเกิดขึ้นเร็วกว่าที่คิดไว้ การย้อนเติมประวัติย้อนหลังมักเป็นการเดาและไม่ครบถ้วน

บันทึก audit ที่ใช้งานได้ควรตอบคำถามได้ว่าใครทำ, ระเบียนใดถูกแตะต้อง, อะไรเปลี่ยน, เวลาเมื่อใด, และมาจากที่ไหน (UI, API, การนำเข้า หรือ job) ถ้าไม่สามารถตอบข้อใดข้อหนึ่งได้อย่างรวดเร็ว ล็อกจะถูกมองว่าไม่น่าเชื่อถือ

บันทึกดีบัก (debug logs) สำหรับนักพัฒนา มักมีเสียงรบกวนและไม่สม่ำเสมอ ขณะที่บันทึก audit เพื่อความรับผิดชอบต้องมีฟิลด์ที่คงที่ คำอธิบายที่ชัดเจน และรูปแบบที่อ่านได้สำหรับคนที่ไม่ใช่วิศวกร

ช่องว่างมักเกิดเมื่อการเปลี่ยนแปลงเกิดขึ้นนอกหน้าจอแก้ไขปกติ ตัวอย่างเช่น การแก้ไขเป็นกลุ่ม, การนำเข้า, งานตามตารางเวลา, ช็อตคัทของแอดมิน และการลบ คือจุดที่ทีมมักลืมส่งเหตุการณ์ audit

เก็บชนิดของ actor และตัวระบุ actor แยกจาก user ID แค่ค่าเดียว วิธีนี้คุณจะแยกได้ว่าเป็นพนักงาน งานระบบ บัญชีบริการ หรือการผสานจากภายนอก เพื่อหลีกเลี่ยงความกำกวมว่า "ใครบางคนทำ"

เก็บ timestamp ในฐานข้อมูลเป็น UTC เสมอ แล้วแสดงผลตามเวลาในเครื่องของผู้ดูใน UI นี้ช่วยหลีกเลี่ยงข้อโต้แย้งเรื่องโซนเวลาและทำให้การส่งออกราบรื่นข้ามทีม

ใช้ event log แบบ append-only เมื่อคุณต้องการที่เดียวในการค้นหาและฟีดกิจกรรมที่ง่าย ใช้ versioned history ต่อ-entity เมื่อคุณต้องการมุมมองจุดเวลา (point-in-time) ของระเบียนบ่อย ๆ ในหลายแอป event log ที่เก็บ diffs ระดับฟิลด์มักพอและประหยัดพื้นที่กว่า

แนะนำใช้ soft delete และบันทึกการลบเป็นเหตุการณ์แยก หากจำเป็นต้อง hard delete ให้เขียนเหตุการณ์ audit ก่อน และรวม snapshot หรือฟิลด์สำคัญไว้เพื่อพิสูจน์ว่าถูกลบอะไรไป

ค่าเริ่มต้นที่ใช้งานได้คือเก็บ diff ระดับฟิลด์สำหรับการอัปเดต และเก็บ snapshot เต็มสำหรับการสร้างและการลบ สำหรับฟิลด์ที่ละเอียดอ่อน ให้บันทึกว่ามีการเปลี่ยนแต่ไม่เก็บความลับจริง ๆ ขึ้นมา และทำการลบหรือมาสก์ข้อมูลส่วนบุคคล

สร้างเส้นทางเดียว "write + audit" และบังคับให้ทุกการเขียนผ่านเส้นทางนั้น รวมถึง UI, API, การนำเข้า และงานพื้นหลัง ใน AppMaster ทีมมักทำเป็น Business Process ที่ทำทั้งการเปลี่ยนข้อมูลและเขียนเหตุการณ์ audit ใน flow เดียวกันเพื่อหลีกเลี่ยงช่องว่าง