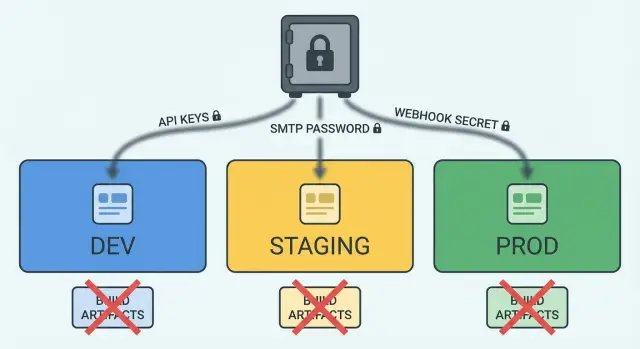

dev, staging, prod के लिए सीक्रेट्स और कॉन्फ़िगरेशन प्रबंधन

डिवेलपमेंट, स्टेजिंग और प्रोडक्शन में सीक्रेट्स और कॉन्फ़िगरेशन को सुरक्षित तरीके से मैनेज करना सीखें — API कीज़, SMTP क्रेडेंशियल्स, और webhook सीक्रेट्स बिना लीक हुए कैसे रखें।

हम किस समस्या को हल कर रहे हैं

सिकरेट्स और कॉन्फ़िगरेशन प्रबंधन का मतलब है संवेदनशील मानों को उन जगहों से दूर रखना जहाँ वे गलती से कॉपी, कैश, या साझा हो सकते हैं।

एक सीक्रेट कोई भी ऐसी चीज़ है जो एक्सेस देती है या पहचान साबित करती है — जैसे API की, डेटाबेस पासवर्ड, SMTP लॉगिन, या webhook साइनिंग सीक्रेट। सामान्य कॉन्फ़िग वो मान है जो सार्वजनिक होने पर नुकसान नहीं पहुँचाता, जैसे फीचर फ्लैग का नाम, टाइमआउट, या सार्वजनिक साइट का बेस URL।

Dev, staging, और prod को अलग मानों की ज़रूरत होती है क्योंकि उनके उद्देश्य अलग हैं। Dev तेज़ iteration और सुरक्षित परीक्षण के लिए होता है। Staging को prod जैसा दिखना चाहिए पर अलग-थलग रहना चाहिए। Prod को लॉकडाउन, ऑडिटेबल और स्थिर होना चाहिए। यदि आप हर जगह एक ही सीक्रेट reuse करते हैं, तो dev में लीक होना prod में ब्रेक-इन में बदल सकता है।

“बिल्ड्स में लीक होना” का मतलब है कि कोई सीक्रेट किसी पैकेज्ड चीज़ का हिस्सा बन जाता है जो शेयर होती है — जैसे compiled backend बाइनरी, मोबाइल ऐप बंडल, या फ्रंट-एंड बंडल। एक बार सीक्रेट build artifact में आ जाए, तो वह उन जगहों तक फैल सकता है जिन पर आपका कंट्रोल नहीं है।

गलती से होने वाले लीक आमतौर पर कुछ अनुमानित रास्तों से होते हैं:

- सोर्स कोड, सैंपल, या कमेंट्स में सीक्रेट्स हार्डकोड करना

- लोकल

.envफ़ाइल या कॉन्फ़िग एक्सपोर्ट को रिपो में कमिट करना - फ्रंट-एंड या मोबाइल बिल्ड्स में सीक्रेट्स बेक करना जो यूज़र डिवाइसेज़ पर चलते हैं

- लॉग्स, क्रैश रिपोर्ट्स, या बिल्ड आउटपुट में सीक्रेट्स प्रिंट होना

- “जल्दी टेस्ट के लिए” प्रोडक्शन वैल्यूज़ को स्टेजिंग में कॉपी करना

एक साधारण उदाहरण: एक डेवलपर SMTP पासवर्ड को कॉन्फ़िग फ़ाइल में जोड़ देता है ताकि “ईमेल काम कर सके,” फिर वह फ़ाइल कमिट या रिलीज़ बिल्ड में पैकेज हो जाती है। भले ही आप बाद में पासवर्ड रोटेट कर दें, पुराना बिल्ड CI कैश, ऐप स्टोर अपलोड, या किसी के डाउनलोड फोल्डर में अभी भी रह सकता है।

लक्ष्य सीधा है: सीक्रेट्स को कोड और बिल्ड्स के बाहर रखें, और हर एनवायरनमेंट के लिए सही मान रनटाइम पर या किसी सुरक्षित डिप्लॉयमेंट स्टेप के जरिए इंजेक्ट करें।

अधिकांश लीक रोकने के बुनियादी सिद्धांत

ज्यादातर सुरक्षा कुछ आदतों से आती है जिन्हें आप हर बार अपनाएँ।

सीक्रेट्स को कोड और बिल्ड आउटपुट से दूर रखें। कोड फैलता है — कॉपी होता है, रिव्यू होता है, लॉग होता है, कैश होता है और अपलोड होता है। बिल्ड्स भी फैलते हैं: आर्टिफैक्ट्स CI लॉग्स, ऐप बंडल्स, कंटेनर रजिस्ट्रीज़, या साझा फ़ोल्डरों में जा सकते हैं। जो कुछ भी कमिट या कंपाइल होता है, उसे सार्वजनिक समझें।

हर एनवायरनमेंट के लिए अलग- अलग क्रेडेंशियल्स रखें (least privilege)। आपकी dev की केवल dev में काम करनी चाहिए और इसकी क्षमताएँ सीमित हों। अगर कोई की लैपटॉप या टेस्ट सर्वर से लीक होती है तो नुकसान-contained रहे। यही विचार SMTP यूज़र्स, डेटाबेस पासवर्ड्स, और webhook साइनिंग सीक्रेट्स पर भी लागू होता है।

रोटेशन को सामान्य और आसान बनाएं। मानिए कि आप सीक्रेट्स रोटेट करेंगे — क्योंकि करेंगे ही। ऐसे डिज़ाइन करें कि आप बिना कोड एडिट किए और बिना हर ऐप को रीबिल्ड किए मान बदल सकें। कई सिस्टम में इसका मतलब है रनटाइम पर सीक्रेट पढ़ना (एनवायरनमेंट वेरिएबल्स या सीक्रेट स्टोर से) और ट्रांज़िशन के दौरान एक से अधिक सक्रिय सीक्रेट सपोर्ट करना।

एक्सेस सीमित और लॉग रखें। सीक्रेट्स केवल उस सर्विस द्वारा पढ़े जाने चाहिए जिसे उनकी ज़रूरत है, और केवल उसी एनवायरनमेंट में जहाँ वह चलती है। मानव एक्सेस दुर्लभ, समय-सीमित और ऑडिट योग्य होना चाहिए।

एक छोटी नियम-संग्रह जो अधिकांश मामलों को कवर करता है:

- सीक्रेट्स को कमिट न करें और उन्हें टिकट्स, चैट्स, या स्क्रीनशॉट्स में पेस्ट न करें।

- Dev, staging, और prod के लिए अलग क्रेडेंशियल्स इस्तेमाल करें।

- इमेजेज़ या मोबाइल बिल्ड्स में वैल्यूज़ बेक करने की बजाय रनटाइम कॉन्फ़िग पसंद करें।

- किसी भी संदिग्ध एक्सपोज़र के बाद और निर्धारित शेड्यूल पर रोटेट करें।

- किसे और क्या पढ़ सकता है सीमित करें, और एक्सेस लॉग रखें।

ये सिद्धांत पारंपरिक कोड स्टैक या no-code प्लेटफ़ॉर्म जैसे AppMaster का उपयोग करते हुए दोनों के लिए समान रूप से लागू होते हैं। सुरक्षित रास्ता वही है: सीक्रेट्स को बिल्ड से बाहर रखें और जहां उपयोग हो वहीं सीमित रखें।

जहाँ से अधिकांश लीक होते हैं

अधिकतर लीक “हैक” नहीं होते। वे सामान्य काम के दौरान होते हैं: एक तेज़ टेस्ट, एक मददगार स्क्रीनशॉट, एक बिल्ड जो बहुत कुछ प्रिंट कर देता है। एक अच्छा आरंभिक कदम यह जानना है कि ये छोटे-छोटे फिसलन आमतौर पर कहाँ होती हैं।

Source control क्लासिक कारण है। कोई API की किसी कॉन्फ़िग फ़ाइल में “अभी के लिए” पेस्ट कर देता है, कमिट हो जाता है और यह ब्रांचेस, पुल रिक्वेस्ट्स, और कोड रिव्यू कमेंट्स में फैल जाता है। भले ही आप इसे बाद में हटाएँ, सीक्रेट हिस्ट्री में या किसी कॉपी किए गए पैच में हमेशा रह सकता है।

जो कुछ आप यूज़र्स को भेजते हैं वह भी बड़ा रिस्क है। फ्रंट-एंड बंडल्स और मोबाइल ऐप बाइनरीज़ को आसानी से इंस्पेक्ट किया जा सकता है। अगर कोई सीक्रेट JavaScript, iOS/Android ऐप, या “बेक्ड” कॉन्फ़िग में है, तो उसे सार्वजनिक समझें। क्लाइंट ऐप्स पब्लिक आइडेंटिफायर्स रख सकते हैं, पर प्राइवेट कीज़ नहीं।

सीक्रेट्स ऑटोमेशन और सपोर्ट के “हेल्पफुल नॉइज़” के कारण भी लीक होते हैं। कॉमन उदाहरण हैं CI लॉग्स जो एनवायरनमेंट वेरिएबल्स echo कर देते हैं, डिबग प्रिन्ट्स जिनमें SMTP क्रेडेंशियल्स होते हैं, क्रैश रिपोर्ट्स जो कॉन्फ़िग और आउटबाउंड रिक्वेस्ट कैप्चर कर लेते हैं, कंटेनर इमेजेज़ और बिल्ड कैश जो गलती से .env फाइलें स्टोर कर लेते हैं, और सपोर्ट टिकट्स जिनमें लॉग्स या सेटिंग्स पेज के स्क्रीनशॉट्स कॉपी किए जाते हैं।

एक सामान्य पैटर्न है कि एक बार सीक्रेट बिल्ड पाइपलाइन में आ जाए, तो वह कहीं न कहीं कॉपी होकर कई जगह चला जाता है: कंटेनर लेयर, कैश्ड आर्टिफैक्ट, लॉग, और टिकट। हल आमतौर पर सिर्फ एक टूल का नहीं होता — यह आदत की बात है: सीक्रेट्स को कोड, बिल्ड, और मानवों द्वारा चैट में पेस्ट किए जाने से दूर रखें।

सामान्य सीक्रेट प्रकार और उनके जोखिम

यह जानना मददगार होता है कि आप किस तरह का सीक्रेट देखकर रहे हैं, अगर यह लीक हो जाए तो क्या कर सकता है, और यह कहाँ कभी नहीं दिखना चाहिए।

API कीज़ (Stripe, maps, analytics, आदि) अक्सर "प्रोजेक्ट लेवल" क्रेडेंशियल्स होती हैं। वे आपके ऐप को पहचानती हैं और कुछ विशेष कार्रवाइयाँ करने देती हैं, जैसे कार्ड चार्ज करना या यूज़ेज़ स्टैट्स पढ़ना। ये यूज़र टोकन नहीं हैं। कई API कीज़ अपने आप expire नहीं होतीं, इसलिए लीक होने पर नुकसान बड़ा हो सकता है।

SMTP क्रेडेंशियल्स आमतौर पर यूज़रनेम और पासवर्ड होते हैं। अगर ये लीक होते हैं, तो कोई आपके डोमेन से स्पैम भेज सकता है और डिलिवरेबिलिटी खराब हो सकती है। API-आधारित ईमेल प्रोवाइडर कच्चे SMTP पासवर्ड की जगह API कीज़ और स्कोप्ड परमिशन्स देते हैं जो सुरक्षित हो सकते हैं, पर जोखिम तब भी बना रहता है जब की भेजने की क्षमता रखता हो।

Webhook सीक्रेट्स (साइनिंग सीक्रेट या वेरीफिकेशन की) इनबाउंड रिक्वेस्ट्स को प्रोटेक्ट करते हैं। अगर साइनिंग सीक्रेट लीक हो जाए तो कोई "payment succeeded" या "subscription canceled" जैसे फॉर्ज किए गए इवेंट भेज कर आपका सिस्टम भ्रामक कार्रवाई करवा सकता है। खतरा सिर्फ डेटा एक्सपोज़र तक सीमित नहीं है — यह फर्जी इवेंट्स पर बिजनेस लॉजिक को चलाने का जोखिम है।

अन्य हाई-इम्पैक्ट सीक्रेट्स में डेटाबेस URLs (अक्सर पासवर्ड के साथ embedded), सर्विस अकाउंट क्रेडेंशियल्स, और एन्क्रिप्शन कीज़ शामिल हैं। एक लीक डेटाबेस URL का मतलब पूरा डेटा चोरी हो सकता है। एक लीक हुए एन्क्रिप्शन की से पिछला और भविष्य का डेटा पढ़ा जा सकता है, और रोटेशन कठिन हो सकता है।

इम्पैक्ट के हिसाब से सोचना आसान तरीका:

- पैसा खर्च कर सकता है या कार्रवाई ट्रिगर कर सकता है: पेमेंट कीज़, एडमिन API कीज़, webhook साइनिंग सीक्रेट्स

- आपकी नकल कर सकता है: SMTP पासवर्ड्स, ईमेल भेजने की कीज़, मैसेजिंग बोट टोकन्स

- सारा डेटा उजागर कर सकता है: डेटाबेस क्रेडेंशियल्स, क्लाउड सर्विस अकाउंट्स

- प्राइवेसी हमेशा के लिए तोड़ सकता है: एन्क्रिप्शन कीज़, साइनिंग कीज़

- अक्सर शिप करने के लिए सुरक्षित: ब्राउज़र के लिए publishable कीज़ (फिर भी डोमेन/ऐप द्वारा सीमित करें)

कभी भी ये क्लाइंट ऐप्स में न रखें: सीक्रेट API कीज़, SMTP क्रेडेंशियल्स, डेटाबेस पासवर्ड्स, सर्विस अकाउंट्स, प्राइवेट एन्क्रिप्शन कीज़, और webhook साइनिंग सीक्रेट्स। अगर क्लाइंट को थर्ड-पार्टी API कॉल करनी ही है तो उसे अपने बैकएंड के माध्यम से रूट करें ताकि सीक्रेट सर्वर-साइड ही रहे।

बिल्ड्स में न डालने के पैटर्न

एक सुरक्षित डिफ़ॉल्ट सरल है: सीक्रेट्स को किसी भी चीज़ में बेक न करें जो कम्पाइल, एक्सपोर्ट या शेयर होती है। बिल्ड्स को सार्वजनिक आर्टिफैक्ट समझें, भले ही वे निजी लगते हों।

हर एनवायरनमेंट के लिए सही कंटेनर चुनें

लोकल डेवलपमेंट के लिए, एक कॉन्फ़िग फ़ाइल ठीक है अगर वह वर्शन कंट्रोल से बाहर रहे और आसानी से बदली जा सके (जैसे लोकल-only .env स्टाइल फ़ाइल)। Staging और Production के लिए, किसी असली सीक्रेट स्टोर का उपयोग करें: क्लाउड प्रोवाइडर का secret manager, एक डेडिकेटेड vault, या अपने प्लेटफ़ॉर्म के प्रोटेक्टेड environment settings।

एनवायरनमेंट वेरिएबल्स सामान्यत: अच्छा डिफ़ॉल्ट हैं क्योंकि इन्हें रनटाइम पर इंजेक्ट करना आसान है और कोडबेस से अलग रखा जा सकता है। मुख्य बात यह है कि कब इंजेक्ट हो रहा है: रनटाइम इंजेक्शन बिल्ड-टाइम इंजेक्शन से सुरक्षित है क्योंकि सीक्रेट बिल्ड आउटपुट का हिस्सा नहीं बनता।

एक व्यावहारिक विभाजन जो कई टीमों के लिए काम करता है:

- लोकल dev: लोकल env vars या लोकल सीक्रेट फ़ाइल, प्रति डेवलपर यूनिक

- Staging: एक सीक्रेट मैनेजर या प्रोटेक्टेड environment settings, सिर्फ़ staging के लिए

- Production: एक स्ट्रिक्ट एक्सेस कंट्रोल वाला सीक्रेट मैनेजर, ऑडिट लॉग और रोटेशन

नामकरण और सीमाएँ सुसंगत रखें

हर एनवायरनमेंट में एक ही की नाम रखें ताकि ऐप व्यवहार में एक जैसा रहे: SMTP_HOST, SMTP_USER, SMTP_PASS, STRIPE_SECRET_KEY, WEBHOOK_SIGNING_SECRET. सिर्फ़ वैल्यूज़ बदलें।

जब एनवायरनमेंट की अहमियत बढ़े (पेमेंट्स, ईमेल, वेबहुक), तो जहाँ संभव हो अलग प्रोजेक्ट या क्लाउड अकाउंट रखें ताकि स्टेजिंग गलती से प्रोडक्शन को प्रभावित न कर सके।

अगर आप AppMaster जैसे प्लेटफ़ॉर्म से deploy करते हैं, तो बैकएंड सर्विसेज़ के लिए रनटाइम environment settings का उपयोग करें ताकि सीक्रेट्स सर्वर-साइड ही रहें और एक्सपोर्टेड कोड या क्लाइंट ऐप्स में एम्बेड न हों।

dev, staging, और prod के बीच स्टेप-बाय-स्टेप सेटअप

डिफॉल्ट रूप से गलत उपयोग करना मुश्किल बनाइए।

-

क्या-क्या है और कहाँ इस्तेमाल होता है इसकी इन्वेंट्री बनाइए। API कीज़, SMTP यूज़रनेम और पासवर्ड, webhook साइनिंग सीक्रेट्स, डेटाबेस पासवर्ड, JWT साइनिंग कीज़, और थर्ड-पार्टी टोकन्स शामिल करें। हर एक के लिए मालिक, जिस कंपोनेंट द्वारा पढ़ा जाता है (backend, worker, mobile, web), और रोटेशन की वास्तविक संभाव्यता नोट करें।

-

Dev, staging, और prod के लिए अलग वैल्यूज़ और अलग परमिशन्स बनाएँ। Dev कीज़ लैपटॉप और लोकल कंटेनर से सुरक्षित होनी चाहिए। Staging को prod जैसा दिखना चाहिए पर प्रोड क्रेडेंशियल्स शेयर न करें। Prod केवल प्रोडक्शन रनटाइम पहचान द्वारा पढ़ी जा सके — मानवीय एक्सेस डिफ़ॉल्ट रूप से न रखें।

-

सीक्रेट्स को बिल्ड टाइम नहीं बल्कि रनटाइम कॉन्फ़िग में रखें। अगर सीक्रेट बिल्ड के समय मौजूद है, तो वह बिल्ड लॉग्स, Docker लेयर्स, क्लाइंट बंडल्स, या क्रैश रिपोर्ट्स में आ सकता है। सरल नियम: बिल्ड ऐसे आर्टिफैक्ट बनाएँ जो कॉपी किए जा सकें; सीक्रेट्स केवल तब इंजेक्ट हों जब ऐप स्टार्ट करे।

-

एक सुसंगत डिप्लॉयमेंट फ़्लो अपनाएँ। एक तरीका जो टीमों को गलती से बचाता है:

- हर एनवायरनमेंट के लिए एक सीक्रेट स्टोर बनाएं (या प्रत्येक के लिए कड़ा namespace)।

- एप्लिकेशन रनटाइम पहचान को केवल अपने एनवायरनमेंट के सीक्रेट्स पढ़ने की अनुमति दें।

- स्टार्टअप पर एनवायरनमेंट वेरिएबल्स या माउंटेड फ़ाइलों के माध्यम से सीक्रेट्स इंजेक्ट करें, और इन्हें इमेजेज़ या क्लाइंट बंडलों से दूर रखें।

- हर सीक्रेट के लिए रोटेशन नियम (expiry dates, owner, reminder cadence) जोड़ें।

- एक कड़ा परीक्षण जोड़ें: अगर कोई staging deployment कभी prod सीक्रेट पढ़ने की कोशिश करे तो वह फेल हो।

लॉकडाउन का मतलब ज्यादातर यह है कि कौन और क्या पढ़ सकता है उसे कम करना। साझा अकाउंट्स से बचें, लंबे समय तक चलने वाले टोकन जितना हो सके टालें, और रीड परमिशन्स को लिखने की तुलना में ज्यादा संकुचित रखें।

यदि आप no-code प्लेटफ़ॉर्म जैसे AppMaster का उपयोग करते हैं, तो वही तरीका लागू होता है: तीसरे पक्ष के क्रेडेंशियल्स को environment-specific runtime settings में रखें, और उत्पन्न बिल्ड आर्टिफैक्ट्स को अपनी टीम के अंदर सार्वजनिक समझें। यह एक निर्णय बहुत सारे आकस्मिक लीक रोक देता है।

API कीज़ और SMTP क्रेडेंशियल्स के लिए व्यावहारिक पैटर्न्स

कई लीक तब होते हैं जब ऐप को “कुछ भेजना” होता है और सबसे तेज़ फिक्स के तौर पर कोई क्रेडेंशियल क्लाइंट में या कॉन्फ़िग फ़ाइल में पेस्ट कर दिया जाता है जो बंडल हो जाता है। एक अच्छा डिफ़ॉल्ट नियम सरल है: वेब और मोबाइल क्लाइंट कभी SMTP यूज़रनेम, SMTP पासवर्ड, या प्रोवाइडर कीज़ जो मेसेज भेज सकती हैं, न रखें।

ईमेल के लिए, जहाँ संभव हो ईमेल प्रोवाइडर की API कीज़ का उपयोग करें बजाय रॉ SMTP के। API-आधारित भेजना स्कोप करना, रोटेट करना और मॉनिटर करना आसान बनाता है। अगर आपको SMTP ही उपयोग करना है, तो उसे सर्वर-साइड ही रखें और बैकएंड को मेल सर्वर से बोलने वाली एकमात्र जगह बनाएं।

एक व्यावहारिक सेटअप जो सुरक्षित रहता है:

- ईमेल भेजना बैकएंड एंडपॉइंट के पीछे रखें (उदा.: “send password reset” या “send invoice”)।

- API की या SMTP पासवर्ड को बैकएंड के एनवायरनमेंट सीक्रेट के रूप में स्टोर करें, न कि सोर्स कोड या UI सेटिंग्स में।

- Dev, staging, और prod के लिए अलग क्रेडेंशियल्स रखें (आदर्श रूप से अलग अकाउंट्स और sender domains)।

- Staging में एक recipient allowlist रखें ताकि केवल अनुमोदित पते ही मेल पा सकें।

- डिलिवरी परिणाम (message ID, provider response, recipient domain) लॉग करें पर क्रेडेंशियल्स या पूरा मेसेज बॉडी कभी लॉग न करें।

Staging और prod के अलग होने का महत्व लोग कम समझते हैं। स्टेजिंग सिस्टम गलती से असली कस्टमर्स को स्पैम कर सकता है यदि यह वही sender और recipient नियम शेयर करे। एक साधारण गार्ड यह है: स्टेजिंग में आउटबाउंड ईमेल को ब्लॉक कर दें जब तक रिसिपियंट allowlist में न हो।

उदाहरण: आप AppMaster में एक कस्टमर पोर्टल बनाते हैं। मोबाइल ऐप “email me a login code” ट्रिगर करता है। ऐप आपके बैकएंड को कॉल करता है, बैकएंड प्रोड या स्टेजिंग मेल सीक्रेट अपने एनवायरनमेंट से पढ़ता है, और ईमेल भेजता है। अगर कोई टेस्टर स्टेजिंग उपयोग करता है तो allowlist असली कस्टमर्स को संदेश भेजने से रोकती है, और आपके लॉग्स अभी भी दिखाते हैं कि भेजना सफल हुआ या नहीं बिना की एक्सपोज़ किए।

Webhook सीक्रेट्स: साइनिंग, वेरीफिकेशन, और रोटेशन

Webhook सुरक्षा का नियम सरल है: हर रिक्वेस्ट को सर्वर पर ऐसे सत्यापित करें कि सीक्रेट कभी आपके बैकएंड से बाहर न निकले। अगर कोई सीक्रेट वेब या मोबाइल ऐप में शिप हो जाता है तो वह सीक्रेट अब सीक्रेट नहीं रहता।

साइनिंग और वेरीफिकेशन

एक webhook को इनकमिंग कार्ड पेमेंट की तरह मानिए: वेरीफ़ाई किए बिना कुछ स्वीकार न करें। प्रोवाइडर payload और आपके साझा सीक्रेट से सिग्नेचर हेडर भेजता है। आपका सर्वर अपेक्षित सिग्नेचर फिर से बनाता है और तुलना करता है।

सरल वेरीफिकेशन फ्लो:

- रॉ रिक्वेस्ट बॉडी को ठीक वैसे ही पढ़ें जैसा मिला है (कोई रीफॉर्मैटिंग नहीं)।

- अपने webhook सीक्रेट से अपेक्षित सिग्नेचर कंप्यूट करें।

- constant-time तुलना का उपयोग करके मिलान करें।

- मिसिंग या अवैध सिग्नेचर्स को स्पष्ट 401 या 403 के साथ reject करें।

- फिर JSON पार्स और इवेंट प्रोसेस करें।

Dev, staging, और prod के लिए अलग webhook endpoints और अलग सीक्रेट्स रखें। इससे एक dev टूल या टेस्ट सिस्टम प्रोड क्रियाओं को ट्रिगर नहीं कर पायेगा और घटनाओं को contain करना आसान होगा। AppMaster में यह आमतौर पर हर डिप्लॉयमेंट के लिए अलग environment कॉन्फ़िग का मतलब होता है, जहाँ webhook सीक्रेट सर्वर-साइड वैरिएबल के रूप में रखा जाता है, न कि वेब या मोबाइल UI में।

रिप्ले प्रोटेक्शन और रोटेशन

साइनचर्स छेड़छाड़ रोकते हैं, पर वे स्वतः रिप्ले नहीं रोकते। हर रिक्वेस्ट को केवल एक बार मान्य करें या केवल छोटे समय विंडो के लिए वैध बनाएं। आम विकल्पों में टाइमस्टैम्प हेडर के साथ सख्त समय सीमा, एक nonce, या idempotency key शामिल हैं जिसे आपने स्टोर करके दोबारा प्रोसेस न करें।

रोटेशन की योजना पहले से बनाएं। एक सुरक्षित पैटर्न यह है कि थोड़े ओवरलैप के लिए दो सक्रिय सीक्रेट स्वीकार करें: इस दौरान दोनों से वेरीफिकेशन करें जब आप प्रोवाइडर को अपडेट कर रहे हों, फिर पुरानी को रिटायर कर दें। स्पष्ट कटऑफ समय रखें और पुरानी सिग्नेचर ट्रैफ़िक की निगरानी करें।

लॉग्स के साथ सावधानी बरतें — webhook पेलोड्स में अक्सर ईमेल, पते, या पेमेंट मेटाडेटा होता है। इवेंट IDs, प्रकार और वेरीफिकेशन परिणाम लॉग करें, पर फुल पेलोड्स या हेडर्स प्रिंट न करें जो संवेदनशील डेटा उजागर कर सकें।

आम गलतियाँ और जाल से बचने के उपाय

अधिकांश लीक आसान आदतों का परिणाम होते हैं जो डेवलपमेंट के दौरान सुविधाजनक लगते हैं और फिर स्टेजिंग/प्रोडक्शन में कॉपी हो जाते हैं।

लोकल .env फ़ाइल को हमेशा सुरक्षित जगह मानना एक आम फिसलन है। यह आपके लैपटॉप के लिए ठीक है, पर जैसे ही यह रिपो में कॉपी होती है या Docker इमेज में चली जाती है, यह खतरनाक बन जाती है। अगर आप .env उपयोग करते हैं तो सुनिश्चित करें कि यह वर्शन कंट्रोल द्वारा ignore हो और वास्तविक डिप्लॉयमेंट्स में environment settings से बदल दी जाए।

एक ही क्रेडेंशियल्स हर जगह इस्तेमाल करना भी अक्सर समस्या बनता है। एक API की जो dev, staging, और prod में काम करे, वह किसी dev गलती को प्रोडक्शन इन्सिडेंट में बदल सकती है। अलग कीज़ रखना रोटेट, रिवोक और ऑडिट करना भी आसान बनाता है।

वेब फ्रंटेंड्स और मोबाइल ऐप्स के लिए बिल्ड टाइम पर सीक्रेट्स इंजेक्ट करना ख़ास तौर पर जोखिमभरा है। अगर कोई सीक्रेट किसी compiled bundle या app package में आ जाए तो समझ लें कि उसे निकाला जा सकता है। फ्रंटेंड्स केवल सार्वजनिक कॉन्फ़िग रखें (जैसे बेस API URL)। संवेदनशील चीज़ें सर्वर पर ही रखें।

लॉग्स एक चुपके से होने वाला लीक स्रोत हैं। एक "टेम्परेरी" डिबग प्रिंट महीने भर के लिए रह सकता है और भेज दिया जा सकता है। अगर किसी वैल्यू की पुष्टि करनी है तो केवल मास्क्ड वर्शन लॉग करें (उदा., आख़िरी 4 कैरेक्टर) और तुरंत स्टेटमेंट हटाएँ।

रेड फ्लैग्स जो आमतौर पर समस्या बताते हैं

- सीक्रेट्स Git इतिहास में दिखाई देते हैं, भले ही बाद में हटाए गए हों।

- एक ही की हर एनवायरनमेंट में काम कर रही है।

- किसी मोबाइल ऐप में वेंडर कीज़ या SMTP पासवर्ड मौजूद हैं।

- सपोर्ट टिकट्स में हेडर्स के साथ फुल रिक्वेस्ट डम्प्स हैं।

- मान "छिपे" हुए हैं base64 या फॉर्म फील्ड्स में।

एन्कोड करना सुरक्षा नहीं है, और हिडन फील्ड्स यूज़र्स के लिए भी दिखाई दे सकती हैं।

यदि आप AppMaster से बिल्ड कर रहे हैं, तो संवेदनशील मान हर डिप्लॉयमेंट टार्गेट (dev, staging, prod) के environment-level कॉन्फ़िग में रखें और क्लाइंट ऐप्स को केवल नॉन-सेंसिटिव सेटिंग्स पास करें। एक त्वरित वास्तविकता जांच: अगर ब्राउज़र इसे देख सकता है, तो उसे सार्वजनिक मानें।

शिप करने से पहले त्वरित चेकलिस्ट

"क्या लीक हो सकता है" के नजरिए से आख़िरी पास करें। अधिकांश घटनाएँ सामान्य कारणों से होती हैं: टिकट में पेस्ट की हुई की, एक कॉन्फ़िग पैनल का स्क्रीनशॉट, या कोई बिल्ड आर्टिफैक्ट जिसमें चुपके से सीक्रेट शामिल हो।

शिप करने से पहले इन बुनियादी बातों की पुष्टि करें:

- सीक्रेट्स आपके रिपो इतिहास, इश्यूज़, डॉक्यूमेंट्स, स्क्रीनशॉट्स, या चैट लॉग्स में नहीं हैं। अगर आपने कभी किसी में पेस्ट किया है, तो मान लीजिए वह समझौता हो चुका है और उसे रोटेट करें।

- आपकी वेब और मोबाइल बिल्ड्स में केवल सार्वजनिक सेटिंग्स हैं (जैसे API बेस URL या फीचर फ्लैग्स)। प्राइवेट कीज़, SMTP पासवर्ड्स, और webhook साइनिंग सीक्रेट्स सर्वर-साइड या environment-specific secret stores में होने चाहिए।

- Staging प्रोडक्शन से अलग है। इसे अपने API कीज़, SMTP अकाउंट, और टेस्ट पेमेंट/webhook एंडपॉइंट्स होने चाहिए। Staging को प्रोड डेटाबेस या प्रोड सीक्रेट मैनेजर पढ़ने योग्य नहीं होना चाहिए।

- CI लॉग्स, मॉनिटरिंग, और एरर रिपोर्ट्स संवेदनशील मान प्रिंट नहीं करते। बिल्ड आउटपुट, क्रैश रिपोर्ट्स, और डिबग लॉग्स की जाँच करें। टोकन्स को मास्क करें और

Authorizationजैसे हेडर्स को redact करें। - आप जल्दी रोटेट और रिवोक कर सकते हैं बिना कोड बदलने के। सुनिश्चित करें कि सीक्रेट्स डिप्लॉय टाइम पर इंजेक्ट होते हैं (एनवायरनमेंट वेरिएबल्स या सीक्रेट मैनेजर), ताकि की बदलना एक कॉन्फ़िग अपडेट हो, एक इमरजेंसी रीबिल्ड नहीं।

यदि आप AppMaster का उपयोग कर रहे हैं, तो हर एनवायरनमेंट के लिए निजी कीज़ को सर्वर-साइड कॉन्फ़िगरेशन मानें और UI स्क्रीन या एक्सपोर्टेड बिल्ड्स में न रखें। एक उपयोगी अंतिम जांच यह है कि कॉम्पाइल किए गए आर्टिफैक्ट्स और लॉग्स में sk_live, Bearer , या SMTP होस्टनेम जैसे पैटर्न सर्च करें।

हर इंटीग्रेशन के लिए "किल स्विच" लिखकर रखें: किस जगह आप की डिसेबल करते हैं, और कौन इसे पाँच मिनट से कम में कर सकता है।

उदाहरण परिदृश्य: पेमेंट्स, ईमेल, और वेबहुक

एक तीन-व्यक्ति टीम एक कस्टमर पोर्टल (वेब), एक कंपेनियन मोबाइल ऐप, और एक छोटा बैकग्राउंड जॉब चलाती है जो रसीदें भेजता और डेटा सिंक करता है। उनके तीन एनवायरनमेंट हैं: dev (लैपटॉप), staging (QA), और prod (रियल यूज़र्स)। वे चाहते हैं कि सिकरेट्स और कॉन्फ़िगरेशन ऐसा सेटअप हो जो रोज़मर्रा के काम को धीमा न करे।

Dev में, वे केवल सैंडबॉक्स पेमेंट कीज़ और एक टेस्ट SMTP अकाउंट उपयोग करते हैं। हर डेवलपर के पास लोकल एनवायरनमेंट वेरिएबल्स (या एक लोकल अनट्रैक्ड फ़ाइल) में सीक्रेट्स होते हैं ताकि कुछ भी रिपो में न जाए। वेब ऐप, मोबाइल ऐप, और बैकग्राउंड जॉब सभी एक जैसे वेरिएबल नाम पढ़ते हैं, जैसे PAYMENTS_KEY, SMTP_USER, और WEBHOOK_SECRET, पर हर एनवायरनमेंट में मान अलग होते हैं।

Staging में, CI बिल्ड को डिप्लॉय करता है और प्लेटफ़ॉर्म रनटाइम पर सीक्रेट्स इंजेक्ट करता है। Staging अपनी पेमेंट अकाउंट, SMTP क्रेडेंशियल्स, और webhook साइनिंग सीक्रेट उपयोग करता है। QA असली फ्लो टेस्ट कर सकता है बिना प्रोड सिस्टम्स को छुए।

Prod में, वही बिल्ड आर्टिफैक्ट्स डिप्लॉय किए जाते हैं, पर सीक्रेट्स समर्पित सीक्रेट स्टोर (या क्लाउड प्रोवाइडर के secret manager) से आते हैं और केवल रनटाइम सर्विसेज़ के लिए उपलब्ध होते हैं। टीम tighter permissions सेट करती है ताकि केवल बैकग्राउंड जॉब SMTP क्रेडेंशियल्स पढ़ सके, और केवल webhook हैंडलर webhook सीक्रेट पढ़ सके।

जब कोई की एक्सपोज़ होती है (उदा., स्क्रीनशॉट में API की दिख जाती है), तो उनका फिक्स्ड प्लेबुक यह है:

- तुरंत एक्सपोज़ की हुई की revoke और संबंधित सीक्रेट्स रोटेट करें।

- एक्सपोज़र विंडो के दौरान संदिग्ध उपयोग के लिए लॉग्स खोजें।

- नई वैल्यूज़ लेने के लिए सेवाएं redeploy करें।

- जो हुआ उसका दस्तावेज़ बनाएं और एक गार्डरेल जोड़ें (उदा., pre-commit स्कैन)।

लोकल काम को आसान रखने के लिए, वे कभी भी प्रोड सीक्रेट्स शेयर नहीं करते। डेवलपर्स सैंडबॉक्स अकाउंट्स उपयोग करते हैं, और यदि वे AppMaster जैसे नो-कोड टूल का उपयोग करते हैं, तो वे dev, staging, और prod के लिए अलग environment वैल्यूज़ रखते हैं ताकि वही ऐप लॉजिक हर जगह सुरक्षित रूप से चले।

अगले कदम: अपने वर्कफ़्लो में इसे दोहराने लायक बनाएं

सीक्रेट्स का काम एक स्वच्छता की तरह मानिए। पहली बार यह झंझट वाला लगता है। उसके बाद यह रूटिन जैसा होना चाहिए।

सबसे पहले एक साधारण सीक्रेट मैप साधारण भाषा में लिखें ताकि कोई भी इसे अपडेट कर सके:

- सीक्रेट क्या है (API की, SMTP पासवर्ड, webhook सीक्रेट)

- यह कहाँ इस्तेमाल होता है (सर्विस, जॉब, मोबाइल ऐप, वेन्डर डैशबोर्ड)

- हर एनवायरनमेंट में यह कहाँ स्टोर होता है (dev, staging, prod)

- किसके पास एक्सेस है (मानव, CI/CD, सिर्फ रनटाइम)

- इसे कैसे रोटेट/प्रबंधित करते हैं (स्टेप्स और मॉनिटर क्या करना है)

फिर, हर एनवायरनमेंट के लिए एक स्टोरेज पैटर्न चुनें और उस पर डटे रहें। सुसंगतता चतुराई से बेहतर है। उदाहरण: डेवलपर्स लोकल सीक्रेट स्टोर उपयोग करें, स्टेजिंग मैनेज्ड सीक्रेट्स के साथ सीमित एक्सेस करे, और प्रोडक्शन वही मैनेज्ड सीक्रेट्स लेकिन ज़्यादा ऑडिट के साथ।

रोटेशन शेड्यूल और एक छोटा इंसिडेंट प्लान जोड़ें जिसे लोग सचमुच फॉलो करेंगे:

- उच्च-जोखिम कीज़ को कैलेंडर पर रोटेट करें (और स्टाफ़ बदलाव पर तुरंत)।

- मानिए लीक होते हैं: revoke, बदलें, और ट्रैफ़िक के रीकवर होने की पुष्टि करें।

- लिखिए कि किसने कब और क्यों रोटेट किया।

- निर्णय लें कि blasted radius चेक क्या होंगे (payments, email sending, webhooks)।

यदि आप AppMaster (appmaster.io) से बिल्ड करते हैं, तो प्राइवेट कीज़ सर्वर-साइड कॉन्फ़िगरेशन में रखें और environment के अनुसार deploy करें ताकि वेब और मोबाइल बिल्ड्स सीक्रेट्स एम्बेड न करें। फिर स्टेजिंग के साथ प्रोसेस को एक बार प्रमाणित करें: एक की को एंड-टू-एंड रोटेट करें (स्टोर अपडेट करें, redeploy करें, मान्य करें, पुरानी की revoke करें)। इसके बाद अगली सीक्रेट के लिए वही दोहराएँ।

सामान्य प्रश्न

एक सीक्रेट कोई भी ऐसा मान है जो पहचान साबित करता है या एक्सेस देता है — जैसे API कीज़, डेटाबेस पासवर्ड, SMTP लॉगिन, और webhook साइनिंग सीक्रेट। कॉन्फ़िग वह मान है जो सार्वजनिक होने पर नुकसान नहीं पहुंचाता, जैसे टाइमआउट, फीचर फ्लैग का नाम, या सार्वजनिक साइट का बेस URL.

अगर कोई मान स्क्रीनशॉट या रिपो से कॉपी होने पर नुकसान कर सकता है, तो उसे सीक्रेट मानिए।

अलग- अलग सीक्रेट्स का उपयोग करने से नुकसान का दायरा छोटा रहता है। अगर किसी dev लैपटॉप, टेस्ट सर्वर, या staging ऐप से की लीक हो जाती है, तो आप नहीं चाहेंगे कि वही की प्रोडक्शन को भी अनलॉक कर दे।

अलग एनवायरनमेंट्स आपको dev और staging में कम अधिकार और prod में ज़्यादा कड़े, ऑडिट योग्य एक्सेस देने में मदद करते हैं।

मान लीजिए कि जो भी बिल्ड, बंडल, या अपलोड होता है उसे बाद में लोग देख सकें। इसलिए सीक्रेट्स को सोर्स कोड और build-time वेरिएबल्स से दूर रखें, और रनटाइम पर environment variables या secret manager से इंजेक्ट करें।

अगर आप बिना rebuild किए सीक्रेट बदल सकते हैं, तो आप आम तौर पर सुरक्षित रास्ते पर हैं।

एक लोकल .env फ़ाइल व्यक्तिगत डीवेलपमेंट के लिए ठीक है अगर यह कभी version control में न जाए और न ही इमेज/आर्टिफैक्ट में बेक हो। इसे .gitignore में रखें और चैट/टिकट/ज़िप के ज़रिए शेयर न करें।

Staging और production के लिए प्रोटेक्टेड environment settings या secret manager का उपयोग करें ताकि फाइल्स घूमने पर जोखिम न बढ़े।

किसी भी क्लाइंट ऐप में प्राइवेट कीज़, SMTP पासवर्ड, डेटाबेस क्रेडेंशियल्स, या webhook साइनिंग सीक्रेट्स न रखें। अगर कोड यूज़र डिवाइस पर चलता है या ब्राउज़र में है, तो हम मान लें कि अटैकर वहां से वैल्यूज़ निकाल सकता है।

जब क्लाइंट को किसी थर्ड-पार्टी API को कॉल करना है, तो उसे अपने बैकएंड के माध्यम से रूट करें ताकि सीक्रेट सर्वर-साइड ही रहे।

रोटेशन को कॉन्फ़िगरेशन बदलाव बनाइए, न कि कोड बदलाव। सीक्रेट्स को कोडबेस से बाहर रखें, सर्विसेज़ को redeploy करें ताकि नई वैल्यूज़ उठ जाएँ, और हर की के लिए क्लियर ओनर और रिमाइंडर कैडेंस रखें।

जहाँ संभव हो, छोटे ओवरलैप के साथ दोनों पुराने और नए सीक्रेट स्वीकार करने की अनुमति दें, फिर पुराना रिटायर करें।

हर webhook request को सर्वर पर उसी सीक्रेट से वेरीफाई करें जो कभी बैकएंड से बाहर न निकले। रॉ रिक्वेस्ट बॉडी ठीक वैसी ही पढ़ें जैसी आई है, अपेक्षित सिग्नेचर कंप्यूट करें, और तुलना constant-time में करें। फिर ही JSON पार्स और प्रोसेस करें।

अलग webhook endpoints और अलग सीक्रेट्स रखें dev, staging, और prod के लिए ताकि टेस्ट इवेंट्स प्रोड एक्शन न ट्रिगर कर सकें।

सीक्रेट्स, फुल हेडर्स, या फुल पेलोड लॉग में प्रिंट न करें। अगर डिबग के लिए ज़रूरी हो, तो मेटाडेटा जैसे इवेंट IDs, स्टेटस कोड, और मास्क्ड वैल्यूज़ लॉग करें — क्रेडेंशियल्स नहीं।

टिकट या चैट में कोई लॉग पेस्ट करने से पहले उसे redact करें क्योंकि वह सार्वजनिक माना जाना चाहिए।

Staging को prod जैसा व्यवहार दिखाना चाहिए पर अलग रहना चाहिए। जहाँ संभव हो, अलग vendor accounts या प्रोजेक्ट रखें, अलग SMTP क्रेडेंशियल्स, अलग पेमेंट कीज़, और अलग webhook सीक्रेट्स।

एक गार्डरेल जोड़ें ताकि स्टेजिंग प्रोडक्शन सीक्रेट स्टोर्स या डेटाबेस पढ़ न सके, भले ही किसी ने deployment मिसकन्फ़िगर कर दिया हो।

AppMaster में संवेदनशील मानों को हर deployment target के लिए environment-specific runtime settings में रखें, न कि UI स्क्रीन या क्लाइंट-साइड कॉन्फ़िग में। इससे यह सुनिश्चित होता है कि जनरेट हुए वेब और मोबाइल बिल्ड्स में केवल public settings रहें, और सीक्रेट्स सर्वर पर ही रहें।

अच्छी प्रैक्टिस यही है कि dev, staging, और prod में वही वेरिएबल नाम रखें और केवल मान बदलें।